Il gruppo APT Tropic Trooper, noto anche come Earth Centaur e Pirate Panda, introduce una nuova catena d’attacco basata su AdaptixC2 con listener beacon personalizzato che utilizza GitHub come infrastruttura di comando e controllo. La campagna, osservata a marzo 2026, segna un’evoluzione significativa nelle tecniche operative del gruppo, che abbandona progressivamente framework più noti come Cobalt Strike per soluzioni open source modificate. L’obiettivo resta invariato: ottenere accesso persistente a target strategici in Asia, in particolare nei settori difesa e tecnologia, utilizzando esche tematiche credibili e payload stealth.

Cosa leggere

Catena d’infezione basata su esche militari e PDF trojanizzati

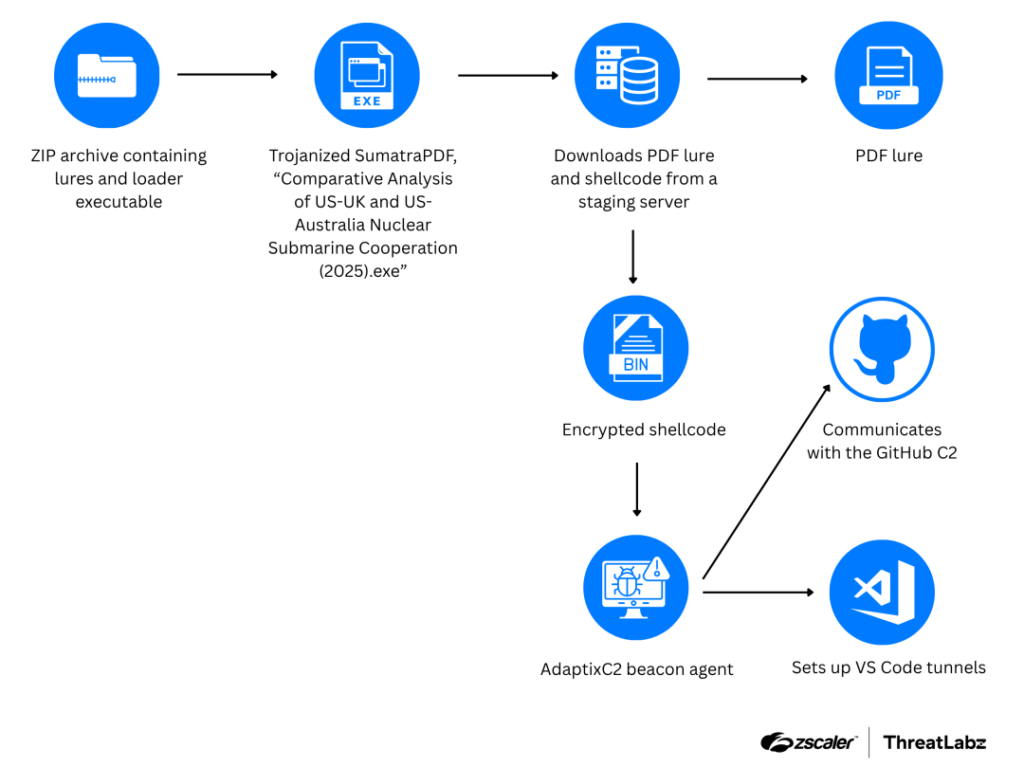

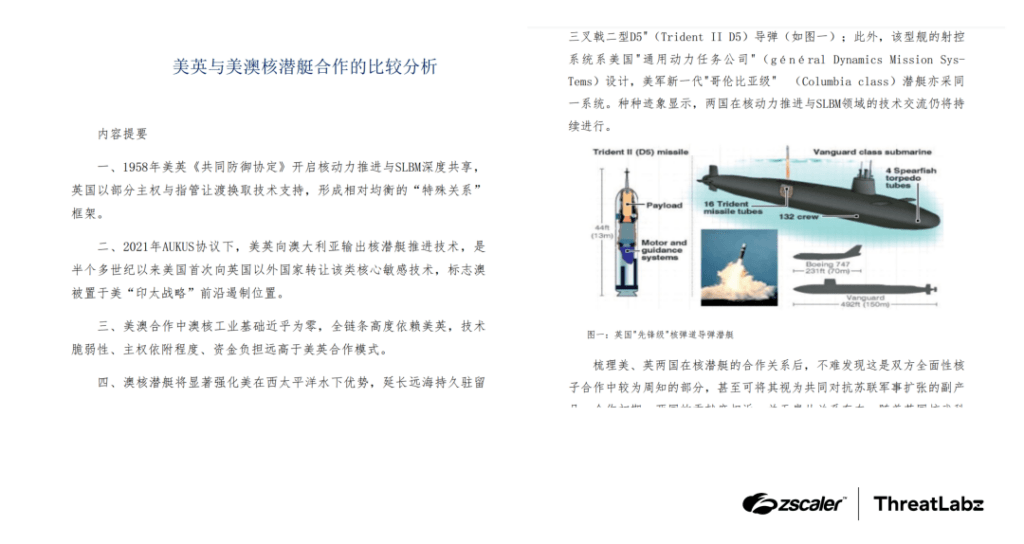

L’attacco inizia con un archivio ZIP contenente documenti in lingua cinese su temi sensibili come cooperazione nucleare AUKUS, sistemi unmanned e infrastrutture industriali avanzate. Uno dei file, mascherato da analisi tecnica, è in realtà un eseguibile travestito da PDF reader. Quando la vittima lo avvia, viene mostrato un documento decoy autentico mentre in background si attiva la catena di infezione. Questo approccio sfrutta la fiducia dell’utente nei contenuti e riduce la probabilità di sospetto immediato, aumentando il tasso di esecuzione del payload.

Il loader TOSHIS modifica SumatraPDF per esecuzione in memoria

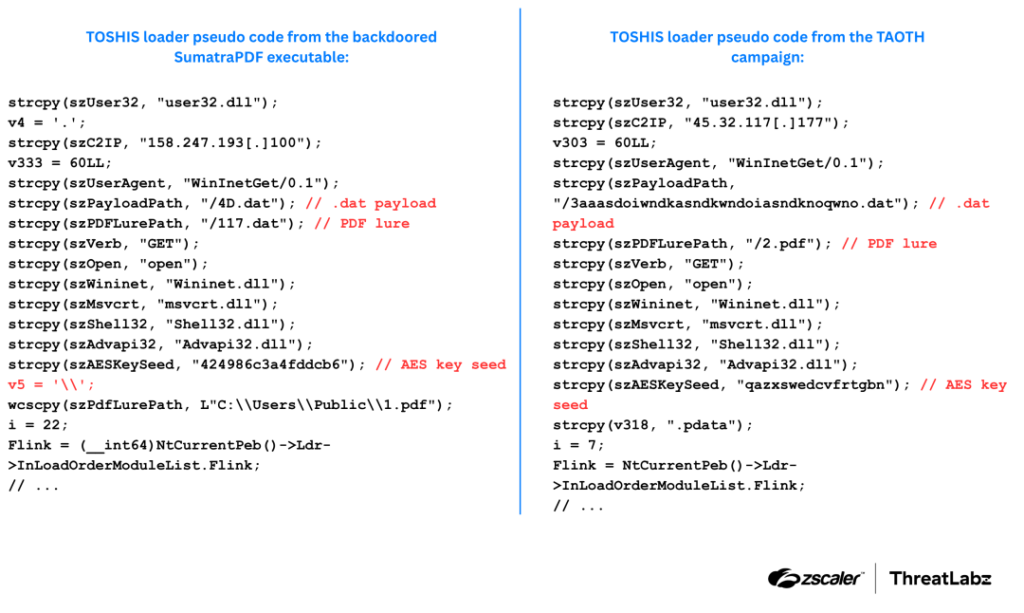

Il cuore dell’infezione è il loader TOSHIS, che trojanizza SumatraPDF alterando funzioni critiche del binario per eseguire codice malevolo. Il loader mantiene elementi legittimi del software originale, inclusi percorsi PDB e certificati, rendendo più difficile il rilevamento. Una volta attivato, costruisce dinamicamente stringhe e parametri, scarica un secondo stadio da server remoto e lo esegue direttamente in memoria.

La decrittazione utilizza AES-128 in modalità CBC con chiave derivata da un seed hardcoded, mentre l’IV è impostato a zero, una scelta che semplifica l’implementazione ma lascia tracce riconoscibili per analisi forense. L’intero processo evita la scrittura su disco, riducendo l’esposizione a controlli antivirus tradizionali e aumentando la stealth dell’operazione.

AdaptixC2 viene modificato con un listener beacon su GitHub

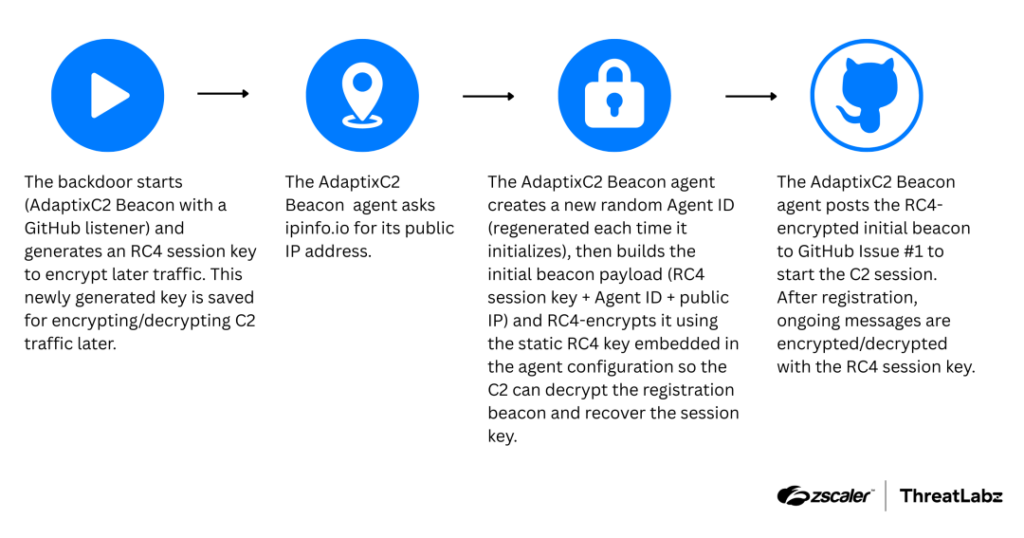

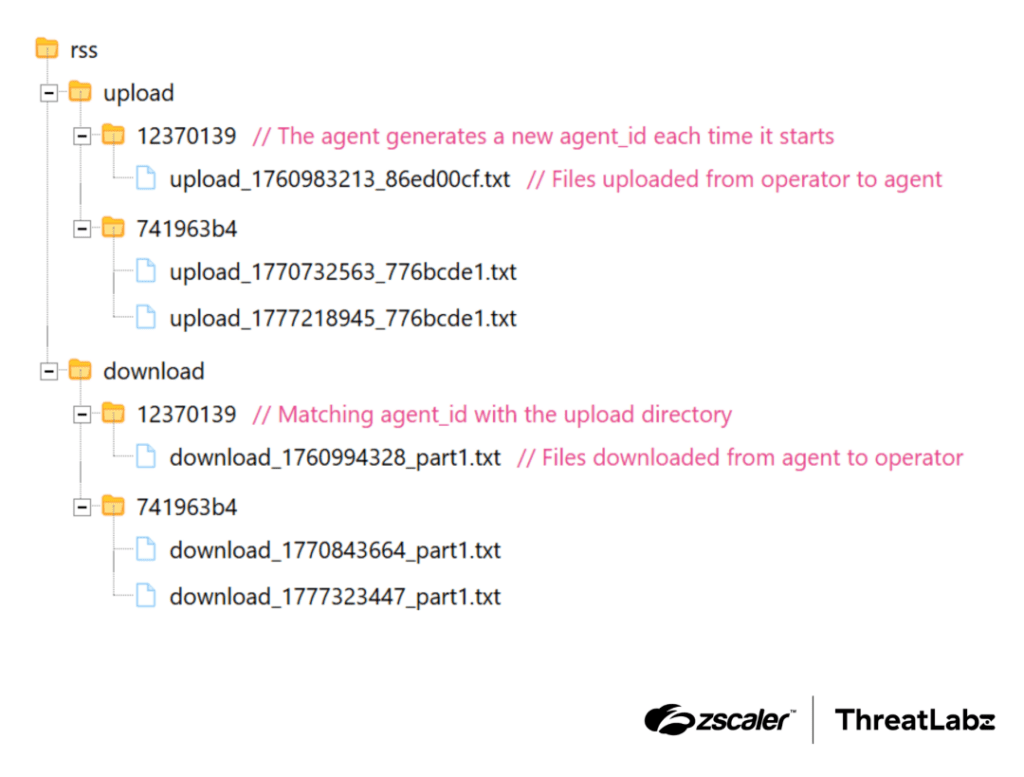

Il secondo stadio introduce un agente basato su AdaptixC2 modificato per comunicare tramite GitHub. Il beacon utilizza le API Issues e Contents per inviare e ricevere comandi, sfruttando un repository controllato dagli attaccanti. Questo approccio maschera il traffico malevolo come normale attività di sviluppo, rendendo difficile distinguere le comunicazioni C2 da operazioni legittime.

Il beacon genera una chiave RC4 di sessione e include informazioni sull’host compromesso, come l’indirizzo IP esterno ottenuto tramite servizi pubblici. L’assenza di limiti temporali o finestre operative mantiene il malware attivo continuamente, aumentando le opportunità di controllo remoto. L’uso di piattaforme affidabili come GitHub rappresenta una tendenza crescente tra i gruppi APT per eludere sistemi di detection basati su domini sospetti.

Infrastruttura condivisa con tool noti rafforza l’attribuzione

Il server di staging utilizzato nella campagna ospita anche payload associati a EntryShell e Cobalt Strike, strumenti già collegati a Tropic Trooper in operazioni precedenti. Questa sovrapposizione di tool e infrastruttura rafforza l’attribuzione e dimostra un approccio modulare, in cui il gruppo combina soluzioni open source e malware proprietario per massimizzare flessibilità e resilienza. Dopo l’infezione iniziale, gli attaccanti sfruttano anche tunnel di Visual Studio Code per ottenere accesso remoto persistente, creando canali di comunicazione difficili da bloccare senza impattare l’operatività legittima degli utenti.

Targeting mirato su Asia e settori strategici

La campagna si concentra su utenti di lingua cinese, con particolare attenzione a Taiwan, Corea del Sud e Giappone. I documenti utilizzati come esca indicano un interesse specifico per intelligence militare e tecnologica, includendo temi come cooperazione nucleare, sistemi autonomi e sviluppo industriale avanzato. Questo targeting suggerisce operazioni di cyber spionaggio piuttosto che attacchi opportunistici, con obiettivi di lungo termine legati alla raccolta di informazioni sensibili.

Evoluzione delle tecniche di Tropic Trooper verso maggiore stealth

Il passaggio ad AdaptixC2 rappresenta un cambio significativo nelle TTP del gruppo. L’abbandono parziale di framework commerciali o ampiamente monitorati riduce la probabilità di rilevamento basato su firme note. La personalizzazione del listener beacon e l’integrazione con servizi legittimi indicano un livello avanzato di competenza tecnica e una strategia orientata alla persistenza. Anche il loader TOSHIS mostra adattamenti incrementali, come la rimozione di controlli sulla lingua di sistema, che ampliano la superficie di attacco e rendono il malware più flessibile. Queste modifiche, pur minori, contribuiscono a eludere sistemi di difesa basati su pattern statici.

Indicatori di compromissione e segnali di attività sospetta

Tra gli indicatori principali emergono connessioni anomale verso api GitHub da processi non autorizzati, download di payload da indirizzi IP specifici e presenza di eseguibili SumatraPDF modificati. Anche l’uso di file di configurazione sospetti e attività di rete correlate a servizi di metadata cloud rappresentano segnali precoci di compromissione. Le organizzazioni devono monitorare attentamente questi pattern, soprattutto in ambienti dove GitHub è utilizzato legittimamente, per evitare falsi negativi. L’analisi comportamentale diventa quindi essenziale per distinguere traffico benigno da attività malevola.

Mitigazioni per ridurre il rischio di compromissione

Le misure difensive includono il blocco dell’esecuzione di binari non firmati, il monitoraggio dell’uso di GitHub da endpoint aziendali e la limitazione dei tunnel di Visual Studio Code. La segmentazione di rete e l’adozione di modelli zero-trust riducono l’impatto di eventuali compromissioni, mentre strumenti EDR avanzati possono rilevare tecniche come l’iniezione di shellcode e la risoluzione dinamica delle API. L’aggiornamento continuo dei sistemi e la formazione degli utenti restano elementi chiave per prevenire attacchi basati su esche credibili, soprattutto in contesti ad alto rischio come difesa e ricerca tecnologica.

Tropic Trooper conferma la transizione verso C2 su piattaforme legittime

La campagna evidenzia una tendenza consolidata: l’uso di piattaforme affidabili come GitHub per infrastrutture C2. Questo approccio aumenta la resilienza delle operazioni e complica le attività di blocco e detection. Tropic Trooper dimostra ancora una volta capacità di adattamento e innovazione, combinando tool open source, tecniche di evasione e targeting mirato. Il caso conferma che la sicurezza moderna deve considerare non solo malware e vulnerabilità, ma anche l’abuso di servizi legittimi come vettori di attacco. Le organizzazioni che operano in settori strategici devono adottare strategie difensive avanzate per contrastare minacce sempre più sofisticate e integrate nell’ecosistema digitale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.