PhantomCore sfrutta TrueConf combinando tecniche living-off-the-land e strumenti legittimi per nascondere attività di cyber espionage. Il gruppo colpisce organizzazioni russe da settembre 2025 e utilizza tool forensics e utility custom. L’obiettivo è spionaggio persistente con possibilità di escalation a ransomware. La minaccia è altamente stealth.

Cosa leggere

PhantomCore attacca TrueConf sfruttando vulnerabilità critiche dal 2025

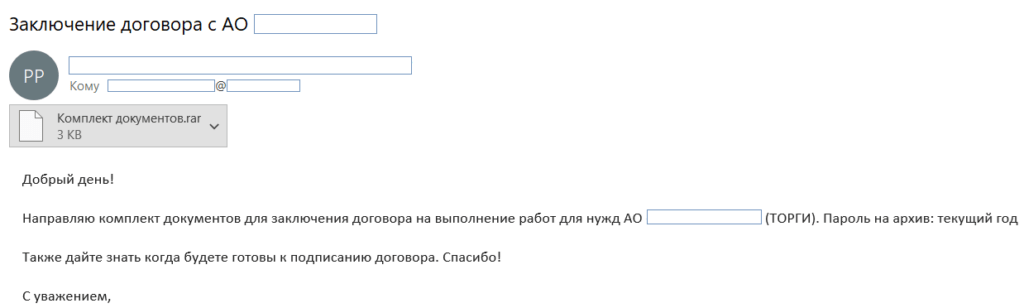

La campagna di PhantomCore prende di mira i server TrueConf sfruttando vulnerabilità note identificate come BDU: 2025-10114, BDU: 2025-10115 e BDU: 2025-10116. Queste falle consentono l’esecuzione remota di comandi attraverso richieste manipolate inviate al servizio tc_webmgr. Gli attaccanti ottengono accesso iniziale eseguendo shell su cmd.exe nei sistemi Windows o Bash su Linux. I log mostrano errori specifici quando gli exploit falliscono, segnale utile per il rilevamento. Una volta compromesso il sistema, PhantomCore esegue comandi PowerShell e memorizza l’output in file apparentemente innocui come private/css/c.css, evitando sospetti immediati.

Tecniche stealth basate su living off the land rendono difficile il rilevamento

Il gruppo adotta una strategia living-off-the-land, utilizzando strumenti già presenti nei sistemi compromessi o software legittimi per evitare l’installazione di malware evidente. Questo approccio consente di mimare attività amministrative normali, rendendo difficile distinguere tra operazioni legittime e malevole. PhantomCore limita l’uso di payload tradizionali e preferisce sfruttare risorse esistenti. Questo riduce la superficie di rilevamento per antivirus e sistemi di sicurezza basati su firme. Gli attaccanti possono quindi rimanere attivi per lunghi periodi senza essere individuati, aumentando l’efficacia della campagna di spionaggio.

Tool forensics legittimi usati per credential dumping e movimento laterale

PhantomCore utilizza strumenti di digital forensics come Velociraptor, DumpIT e MemProcFS per estrarre credenziali e informazioni sensibili. Questi tool vengono spesso rinominati o modificati per sembrare parte delle attività normali del sistema. Per il movimento laterale e il tunneling, il gruppo impiega software open source come tsocks, wstunnel, microsocks e localtonet. Questi strumenti permettono di creare canali di comunicazione nascosti all’interno della rete compromessa. L’uso combinato di tool legittimi e modificati consente a PhantomCore di mantenere un basso profilo operativo.

Utility custom PhantomCore garantiscono persistenza e comunicazioni sicure

Oltre agli strumenti legittimi, PhantomCore sviluppa utility personalizzate come MacTunnelRat, PhantomProxyLite e PhantomSscp. Questi tool permettono di creare tunnel SSH inversi, gestire proxy e mantenere connessioni persistenti con l’infrastruttura di comando e controllo. Le utility custom vengono distribuite attraverso i tunnel già stabiliti e integrate con gli strumenti open source per creare catene di comunicazione resilienti. Questo approccio consente agli attaccanti di mantenere accesso anche dopo l’applicazione di patch sulle vulnerabilità iniziali. La combinazione di tool custom e legittimi aumenta la complessità del rilevamento.

Attacchi evolvono da spionaggio a ransomware con LockBit

Sebbene l’obiettivo principale sia lo spionaggio, PhantomCore può passare rapidamente a operazioni distruttive. In alcuni casi, il gruppo utilizza il ransomware LockBit per cifrare server e workstation dopo aver esfiltrato dati sensibili. Il passaggio da raccolta informazioni a crittografia avviene spesso in tempi molto brevi, a volte nel giro di poche ore. Questo dimostra la capacità del gruppo di adattarsi rapidamente agli obiettivi dell’attacco. Le organizzazioni colpite subiscono sia perdita di dati sia danni economici significativi.

Impatto sulle organizzazioni e rischi per infrastrutture IT

Le organizzazioni che utilizzano TrueConf rappresentano il bersaglio principale della campagna. PhantomCore raccoglie credenziali di dominio, mappa la rete interna e accede a risorse critiche senza lasciare tracce evidenti. Le conseguenze includono compromissione degli ambienti IT, esposizione di dati sensibili e potenziale interruzione delle operazioni. L’uso di tecniche stealth rende difficile individuare l’attacco nelle fasi iniziali. Le aziende devono considerare questo tipo di minaccia come altamente avanzata e persistente.

Strategie di difesa richiedono monitoraggio avanzato e patch tempestive

Per mitigare il rischio, le organizzazioni devono applicare patch immediate alle vulnerabilità TrueConf e monitorare attentamente i log di sistema. La presenza di file sospetti come c.css o attività anomale nei processi può indicare compromissione. È fondamentale implementare segmentazione di rete, controlli sui tunnel SSH e sistemi EDR avanzati per rilevare attività sospette. Il monitoraggio del traffico in uscita può aiutare a identificare comunicazioni verso server di comando e controllo. La formazione del personale e la revisione delle policy di sicurezza sono elementi chiave per ridurre la superficie di attacco.

PhantomCore conferma evoluzione delle minacce stealth

La campagna PhantomCore dimostra come gli attaccanti stiano evolvendo verso tecniche sempre più sofisticate e difficili da rilevare. L’uso combinato di living-off-the-land, tool legittimi e utility custom rappresenta una nuova frontiera della cyber espionage. Le difese tradizionali basate su rilevamento statico non sono più sufficienti. Le organizzazioni devono adottare un approccio proattivo che includa analisi comportamentale e monitoraggio continuo. PhantomCore evidenzia la necessità di una sicurezza più avanzata per affrontare minacce sempre più complesse.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.