Il tracker pubblicitario Keitaro è al centro di una delle operazioni più sofisticate del 2026 nel panorama della cybercriminalità data-driven. Le analisi congiunte di Confiant e Infoblox Threat Intelligence mostrano come uno strumento legittimo, nato per ottimizzare campagne marketing, venga trasformato in una piattaforma globale per phishing, deepfake e truffe finanziarie. Non si tratta di un abuso isolato, ma di un ecosistema strutturato che sfrutta funzionalità avanzate di routing e misurazione per massimizzare conversioni illecite. Il risultato è una minaccia persistente che colpisce utenti, inserzionisti e l’intera supply chain pubblicitaria.

Cosa leggere

Keitaro come infrastruttura criminale tra cloaking e routing condizionale

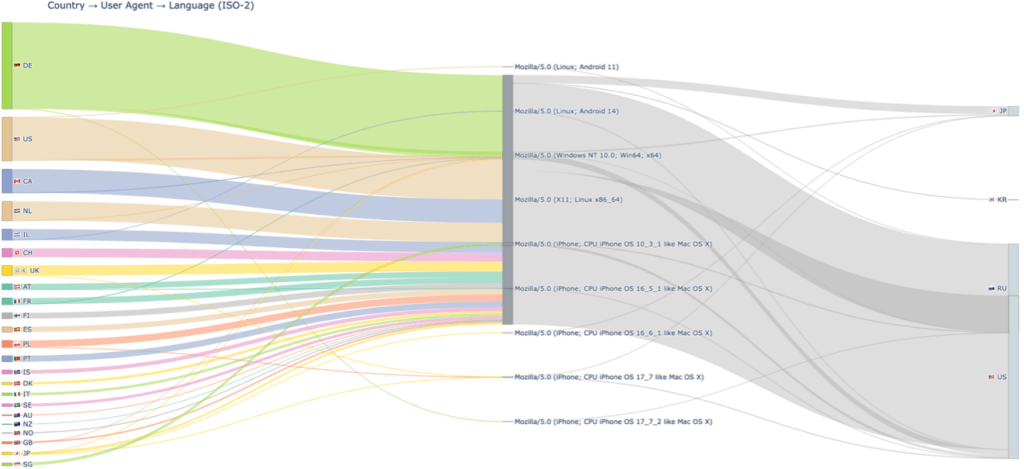

Il punto di forza di Keitaro, e al tempo stesso la sua debolezza in termini di sicurezza, è il sistema di routing condizionale avanzato. Il software consente di definire regole granulari basate su parametri come indirizzo IP, geolocalizzazione, tipo di dispositivo e referrer. In ambito marketing questa funzione serve a ottimizzare le campagne. In ambito criminale diventa uno strumento di evasione dei controlli. Gli attaccanti configurano il tracker per mostrare contenuti completamente diversi a seconda dell’osservatore. I bot di scansione, i revisori delle piattaforme pubblicitarie e i sistemi antifrode visualizzano pagine legittime o neutre. Gli utenti reali, invece, vengono reindirizzati verso landing page fraudolente progettate per sottrarre dati o denaro. Questo meccanismo di cloaking consente alle campagne di restare attive più a lungo, aggirando i sistemi di rilevamento automatico. L’architettura è semplice da replicare e può essere distribuita su hosting standard in pochi minuti. Una volta individuata e bloccata, viene rapidamente sostituita con una nuova istanza. Questo modello “usa e getta” rende Keitaro ideale per operazioni criminali scalabili e resilienti.

15500 domini malevoli e infrastruttura distribuita difficile da neutralizzare

Le indagini evidenziano la presenza di oltre 15.500 domini malevoli, con circa 9.000 registrati esclusivamente per supportare queste campagne. Non si tratta di un’infrastruttura centralizzata, ma di una rete distribuita che consente agli attaccanti di operare con elevata ridondanza. Ogni dominio può essere attivato, utilizzato e abbandonato in tempi molto brevi. Quando un nodo viene individuato, altri sono già pronti a sostituirlo. Questo approccio riduce drasticamente l’efficacia delle blacklist tradizionali e costringe i difensori a inseguire una superficie di attacco in continua evoluzione.

I domini imitano servizi legittimi, marchi noti e portali di informazione per aumentare la credibilità. La fase iniziale può essere apparentemente innocua, con contenuti neutri che accumulano reputazione. Successivamente, la configurazione viene aggiornata e il traffico viene reindirizzato verso contenuti malevoli. Questa dinamica rende il rilevamento estremamente complesso anche per sistemi avanzati.

Deepfake e AI trasformano le truffe in campagne persuasive globali

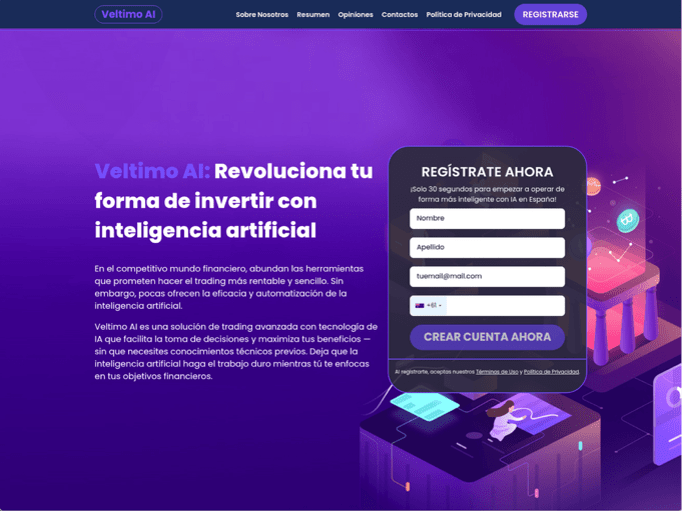

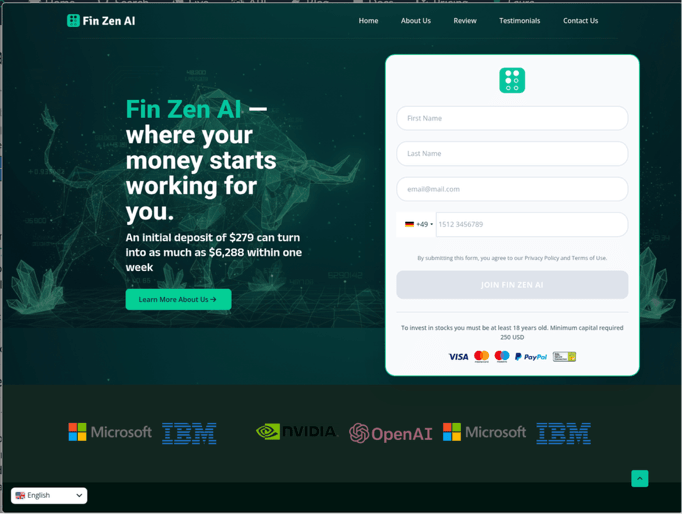

Uno degli elementi più critici è l’integrazione di deepfake e contenuti generati da intelligenza artificiale. Le campagne identificate, come FaiKast, WickedWally e FishSteaks, utilizzano video e asset sintetici per simulare contesti credibili e autorevoli.

Nel caso di FaiKast, i video imitano presentatori televisivi e programmi di informazione, creando un contesto realistico in cui vengono promossi investimenti fraudolenti. Le landing page sono localizzate per paese e lingua, aumentando il tasso di conversione. WickedWally sfrutta dinamiche simili per colpire utenti vulnerabili con offerte legate a benefici economici o servizi essenziali. FishSteaks introduce elementi di gamification, simulando giveaway e promozioni di brand noti.

Queste campagne non sono statiche. Gli asset vengono generati e adattati dinamicamente grazie all’AI, permettendo agli attaccanti di testare varianti e ottimizzare i risultati in tempo reale. La combinazione tra credibilità visiva e targeting preciso rende le truffe molto più efficaci rispetto al passato.

Keitaro abilita un modello di truffa data driven simile al marketing legittimo

La vera innovazione non è solo tecnica, ma operativa. Keitaro consente agli attaccanti di gestire le truffe come vere e proprie campagne di marketing data-driven. Il tracker misura conversioni, comportamento degli utenti e performance dei contenuti, permettendo un’ottimizzazione continua. Gli attaccanti possono identificare quali varianti generano più interazioni, quali geografie rispondono meglio e quali creatività funzionano di più. Questo livello di analisi consente di allocare risorse in modo efficiente e aumentare la redditività delle operazioni.

In pratica, il cybercrime adotta gli stessi strumenti e le stesse logiche del marketing digitale legittimo. La differenza è l’obiettivo: non vendere prodotti, ma sottrarre dati e denaro. Questo cambio di paradigma rende le campagne più sofisticate e difficili da contrastare.

Supply chain pubblicitaria sotto pressione tra traffico reale e fraudolento

L’abuso di Keitaro ha un impatto diretto sulla supply chain pubblicitaria globale. Il traffico malevolo si mescola a quello legittimo, rendendo difficile distinguere tra utenti reali e vittime di campagne fraudolente. Gli inserzionisti pagano per impression e clic che in realtà alimentano truffe. Le piattaforme di advertising, i publisher e gli intermediari devono gestire un ecosistema sempre più complesso, dove la visibilità è limitata e i controlli possono essere aggirati.

Questo scenario crea inefficienze economiche e riduce la fiducia nel sistema. La difficoltà nel rilevare e bloccare il traffico malevolo espone l’intera filiera a rischi reputazionali e finanziari. Il problema non riguarda solo la sicurezza, ma anche la sostenibilità del modello pubblicitario digitale.

Difesa richiede analisi comportamentale e collaborazione tra attori

Le strategie di difesa tradizionali, basate su blacklist e firme statiche, non sono più sufficienti. È necessario adottare un approccio basato su analisi comportamentale, monitoraggio del traffico e correlazione di segnali anomali. Le aziende devono implementare sistemi in grado di identificare pattern sospetti, come variazioni improvvise nel routing o comportamenti incoerenti tra diversi segmenti di traffico. Il controllo delle pipeline pubblicitarie e la verifica delle fonti diventano elementi fondamentali. Allo stesso tempo, la collaborazione tra vendor, piattaforme pubblicitarie e società di threat intelligence è essenziale. Il produttore di Keitaro ha già avviato azioni per rimuovere account abusivi, ma la velocità degli attaccanti richiede un coordinamento più ampio e continuo.

Keitaro dimostra la trasformazione del cybercrime nel 2026

Il caso Keitaro rappresenta un esempio chiaro di come il cybercrime stia evolvendo. Gli attaccanti non si limitano più a sfruttare vulnerabilità tecniche, ma utilizzano strumenti legittimi per costruire infrastrutture complesse e difficili da rilevare. La combinazione di cloaking, AI e analisi dei dati segna un cambio di paradigma. Le truffe diventano operazioni strutturate, scalabili e ottimizzate, con un livello di sofisticazione paragonabile a quello delle aziende digitali. Per contrastare questa evoluzione, è necessario ripensare le strategie di sicurezza, considerando non solo le vulnerabilità ma anche l’uso improprio delle tecnologie. La linea tra legittimo e malevolo diventa sempre più sottile e richiede strumenti di analisi più avanzati e una maggiore consapevolezza da parte di tutti gli attori coinvolti.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.