Il cybercrime europeo è entrato in una fase di accelerazione industriale, dove intelligenza artificiale, proxy residenziali, crittografia end-to-end, infrastrutture distribuite, criptovalute e modelli crime-as-a-service convergono in un ecosistema sempre più veloce, opaco e difficile da smantellare. Il rapporto IOCTA 2026 di Europol, dedicato all’evoluzione della minaccia cyber, descrive un panorama in cui i criminali non si limitano più a usare strumenti digitali per amplificare reati tradizionali, ma costruiscono vere filiere operative capaci di generare frodi, estorsioni, attacchi ransomware, furti di dati, riciclaggio e abuso delle piattaforme online su scala transnazionale. La chiave interpretativa del rapporto è nel sottotitolo: encryption, proxies and AI are expanding cybercrime. La crittografia protegge anche comunicazioni legittime, ma viene sfruttata da reti criminali per ridurre la visibilità investigativa. I proxy residenziali trasformano dispositivi domestici compromessi o affittati in scudi di anonimizzazione. L’intelligenza artificiale abbassa la barriera di ingresso, accelera la produzione di contenuti fraudolenti, personalizza il social engineering e apre la strada a workflow criminali sempre più automatizzati.

Il risultato è un divario di velocità tra chi attacca e chi deve indagare, con le forze dell’ordine costrette a inseguire reti che cambiano infrastruttura, identità, canale e modello operativo in tempi sempre più brevi. Europol fotografa un’economia criminale capace di adattarsi ai takedown, sfruttare le piattaforme legittime, spostare denaro tra blockchain, trasformare strumenti commerciali in armi operative e usare la supply chain digitale come moltiplicatore di impatto. Non è più soltanto il mondo del dark web a sostenere il cybercrime. Il nuovo ecosistema criminale vive tra clear web, dark web, app cifrate, servizi cloud, finanza decentralizzata, pubblicità online e infrastrutture compromesse, rendendo sempre più difficile separare il canale legittimo da quello abusivo.

Cosa leggere

Il divario di velocità tra criminali e forze dell’ordine

Il concetto di velocity gap è centrale nel rapporto Europol. I criminali digitali riducono il tempo necessario per lanciare campagne, aumentano la personalizzazione degli attacchi e sfruttano strumenti che permettono di operare senza un coinvolgimento umano costante. Le forze dell’ordine, al contrario, devono muoversi dentro vincoli giudiziari, transfrontalieri, tecnici e procedurali molto più lenti. Questo squilibrio non riguarda soltanto la fase investigativa, ma anche la prevenzione: quando un dominio malevolo, una campagna di phishing o una frode crypto vengono individuati, la rete criminale può già aver migrato utenti, fondi, server e canali di comunicazione. La diffusione delle piattaforme E2EE, cioè cifrate end-to-end, crea ulteriori punti ciechi. Europol sottolinea come l’uso criminale di queste applicazioni, insieme a barriere giurisdizionali e politiche di data retention insufficienti, ostacoli l’identificazione dei sospetti e la raccolta di prove. La questione non riguarda soltanto la disponibilità dei dati, ma anche il tempo: spesso, quando gli investigatori chiedono accesso alle informazioni rilevanti, queste non sono più disponibili. Il tempo di conservazione e la qualità dei dati mantenuti dai provider diventano così un elemento decisivo nella capacità di contrastare il cybercrime. Questa dinamica porta a un punto politico e operativo: la sicurezza digitale europea non dipende soltanto dalla capacità tecnica delle polizie, ma anche dalla collaborazione con i provider, dalla coerenza delle regole di conservazione dei dati, dall’accesso legittimo alle informazioni e dalla capacità di usare tecnologie avanzate nel rispetto dei diritti fondamentali. Se i criminali integrano AI e automazione nei propri processi, anche gli investigatori devono poter usare strumenti equivalenti per anticipare, correlare e interrompere le minacce.

Dark web: meno mercati generalisti, più frammentazione specializzata

Il dark web resta un abilitatore centrale del cybercrime, ma la sua forma è cambiata. Il rapporto evidenzia una contrazione dei grandi marketplace generalisti e una crescita di piattaforme più piccole, dedicate e specializzate. I grandi mercati criminali restano bersagli più visibili per le operazioni internazionali di law enforcement; i forum e i marketplace più ristretti, invece, offrono maggiore sicurezza operativa, selezione degli accessi e riduzione dell’esposizione. La frammentazione non indebolisce necessariamente il cybercrime: lo rende più distribuito, più diffidente e più resistente ai singoli colpi investigativi. Il caso Archetyp Market rappresenta uno degli esempi più significativi. La piattaforma operava dal 2020 come marketplace per stupefacenti, contava oltre 600.000 utenti, più di 17.000 inserzioni e un volume transazionale di almeno 250 milioni di euro. Nel giugno 2025 un’operazione supportata da Europol ed Eurojust ha portato allo smantellamento dell’infrastruttura, con azioni coordinate in Germania, Paesi Bassi, Romania, Spagna e Svezia, arresti e sequestri per 7,8 milioni di euro. Subito dopo, altri mercati come Abacus Market e MGM Grand hanno chiuso, segno di un ecosistema in cui la pressione investigativa può generare shutdown preventivi, exit scam e migrazioni rapide. La dinamica successiva mostra però la resilienza del sistema. Dopo quei collassi, il marketplace BlackOps è stato lanciato nel luglio 2025 con 41.942 inserzioni, arrivando a 63.979 entro fine novembre. Insieme a TorZon e Nexus Market, è diventato uno dei mercati con più inserzioni entro la fine dell’anno. Ogni takedown apre quindi uno spazio competitivo che altri attori tentano di occupare, mentre i forum restano hub di migrazione, reputazione, reclutamento, vendita di dati rubati, malware e strumenti offensivi.

Infrastrutture criminali: proxy residenziali, hosting blindato e DNS abuse

La parte più importante dell’evoluzione criminale non è visibile al pubblico. Sta nell’infrastruttura. Europol descrive reti che non si appoggiano più soltanto al dark web, ma usano un ecosistema ibrido fatto di bullet-proof hosting, server subaffittati, routing multilivello, VPN chaining, Tor, proxy residenziali, infrastrutture proprietarie e canali cifrati. L’obiettivo è rendere più difficile attribuzione, sequestro, localizzazione e interruzione del servizio. I proxy residenziali sono uno degli elementi più insidiosi. Consentono ai criminali di mascherare il traffico come se provenisse da dispositivi domestici legittimi, distribuiti in diversi Paesi. Possono essere usati per scraping, frodi, DDoS, aggiramento di blocchi geografici, bypass di sistemi antifrode e occultamento dell’origine degli attacchi. In alcuni casi i dispositivi entrano nelle reti proxy attraverso vulnerabilità non corrette o app malevole installate dagli utenti; in altri casi l’accesso viene affittato in modo più o meno consapevole. Il traffico criminale assume così la forma del traffico domestico ordinario, rendendo più complessa la distinzione tra utente reale e operazione malevola. Anche il DNS abuse assume un ruolo strategico. I criminali registrano domini per imitare banche, piattaforme di pagamento, servizi di investimento o brand legittimi, usandoli per phishing, malware delivery, command and control e frodi online. Il problema è il tempo: tra registrazione del dominio, segnalazione, procedura transfrontaliera e takedown, la campagna può già aver raggiunto migliaia di vittime. La lentezza dei meccanismi di segnalazione e intervento diventa un vantaggio operativo per le reti criminali, soprattutto quando la frode è automatizzata e scalabile.

Criptovalute, mixer e riciclaggio: il denaro si muove più veloce delle indagini

Nel cybercrime 2026, le criptovalute non sono più soltanto un mezzo di pagamento. Sono diventate un’infrastruttura di offuscamento finanziario. Europol sottolinea come le criptovalute restino il metodo preferito nei ransomware, soprattutto per la loro natura transfrontaliera e per la possibilità di combinare privacy coin, mixer, exchange offshore, bridge cross-chain e servizi decentralizzati. Il riciclaggio si è evoluto oltre il semplice spostamento tra wallet. I criminali usano chain-hopping, bridge tra blockchain, mixer smart contract, servizi mixer-as-a-service, exchange decentralizzati e off-ramp fisici o fintech. Questo permette di muovere fondi rapidamente tra ecosistemi diversi, riducendo la tracciabilità e sfruttando giurisdizioni con controlli antiriciclaggio più deboli. Il denaro criminale non segue più un percorso lineare: attraversa reti, protocolli e servizi in tempo quasi reale. Il caso Cryptomixer mostra la scala del fenomeno. Il servizio, accessibile sia dal clear web sia dal dark web, era sospettato di facilitare cybercrime e riciclaggio, bloccando la tracciabilità dei fondi sulla blockchain. Dal 2016 avrebbe mescolato oltre 1,3 miliardi di euro in Bitcoin; nel novembre 2025 un’operazione sostenuta da Europol in Svizzera e Germania ha portato al sequestro di tre server, del dominio cryptomixer.io, di oltre 12 terabyte di dati e di più di 25 milioni di euro in criptovalute. Il dato più rilevante non è solo l’entità dei sequestri, ma la funzione sistemica di questi servizi: senza riciclaggio efficiente, ransomware, frodi crypto e marketplace dark web perdono una parte fondamentale del loro modello economico.

AI e automazione: il cybercrime diventa scalabile e personalizzato

L’intelligenza artificiale non crea da sola il cybercrime, ma lo rende più rapido, più accessibile e più credibile. Europol descrive l’AI come un moltiplicatore trasversale: serve a generare testi, codice, script conversazionali, materiali di social engineering, contenuti fraudolenti, strumenti di supporto per call center criminali, malware adattato e modelli linguistici malevoli. Il dark web continua a ospitare LLM modificati o costruiti per rimuovere filtri etici, addestrati o raffinati con campioni di malware, guide operative e istruzioni per infrastrutture evasive. La trasformazione più importante riguarda la personalizzazione. Le frodi non hanno più bisogno di messaggi generici, traduzioni scadenti o email grossolane. Con l’AI generativa, i criminali possono adattare lingua, tono, ruolo, contesto e urgenza alla vittima. Possono imitare helpdesk bancari, forze dell’ordine, amministratori delegati, fornitori, colleghi o assistenti clienti. Il social engineering entra nella fase della produzione industriale su misura, dove ogni vittima riceve una narrazione credibile e contestualizzata. Europol segnala anche l’uso crescente di voice chatbot per filtrare vittime a volume industriale. Questi sistemi possono prequalificare i bersagli prima dell’intervento umano, aumentando l’efficienza dei centri di frode. L’AI agentica, cioè capace di pianificare ed eseguire parti del processo in modo autonomo, resta un driver in sviluppo, ma il rapporto la indica come una minaccia destinata a portare le frodi online a un livello senza precedenti. Il criminale del futuro potrà delegare non solo la scrittura del messaggio, ma una porzione sempre più ampia della catena operativa.

Frodi online: l’industria più veloce del crimine organizzato

Le online fraud schemes, indicate da Europol come OFS, rappresentano l’area in più rapida crescita del crimine organizzato. Colpiscono individui, aziende, enti pubblici e dati personali, generando profitti attraverso frodi di investimento, compromissione della posta aziendale, romance scam, truffe tech support e frodi contro sistemi di pagamento. Il dato più inquietante è che le informazioni rubate non vengono usate una sola volta: vengono rivendute, riciclate e sfruttate da altri criminali, alimentando un ciclo di rivittimizzazione continuo. La frode online del 2026 è veloce, transnazionale e mascherata. Usa pubblicità malevola su grandi piattaforme online, infrastrutture telecomunicative abusive, SIM box, smishing, phishing, spoofing, account falsi, app fraudolente, wallet crypto, neobank e servizi di anonimizzazione. La vittima viene agganciata in un ambiente legittimo, trasferita in un canale controllato dai criminali e poi spinta a compiere un’azione irreversibile, come inviare denaro, approvare una transazione, installare un’app o consegnare credenziali. Le SIM box sono uno dei simboli di questa industrializzazione. Questi dispositivi ospitano centinaia di SIM e consentono chiamate, SMS e registrazioni massive di account, aggirando controlli, localizzando le campagne sul Paese bersaglio e nascondendo identità e posizione dei criminali. Europol cita il caso di una rete di sette cittadini lettoni che aveva creato una SIM farm con almeno 1.200 dispositivi SIM box e 40.000 SIM card, collegate a numeri registrati a persone di oltre 80 Paesi. Il servizio avrebbe permesso la creazione di oltre 49 milioni di account online e facilitato phishing, accesso a email e conti bancari, estorsione, traffico di migranti e distribuzione di materiale illecito.

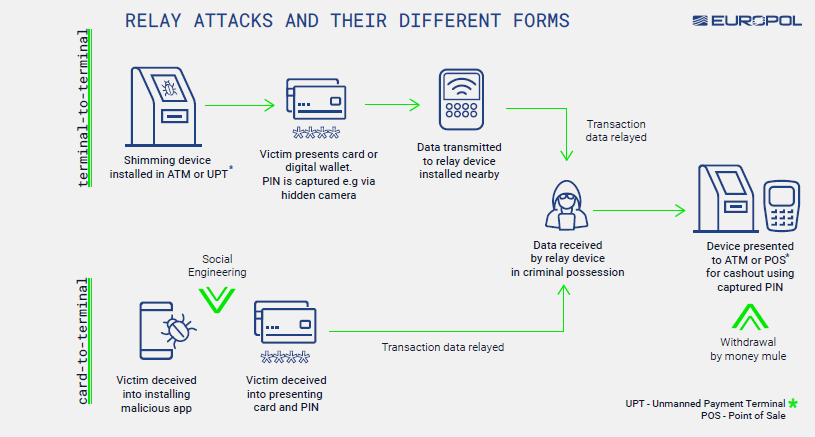

Relay attacks, crypto drainers e attacchi ai pagamenti

Il rapporto segnala anche la crescita degli attacchi relay contro terminali di pagamento. Questi attacchi trasferiscono in tempo reale dati di transazione tra carta, wallet digitale, dispositivo relay e terminale controllato dai criminali, permettendo cash-out o prelievi fraudolenti. Nella variante card-to-terminal, la vittima viene ingannata e spinta a installare un’app malevola o a inserire dati della carta e PIN, poi usati dai criminali per monetizzare. La frode ai pagamenti non passa più soltanto dal furto della carta, ma dalla manipolazione in tempo reale del flusso transazionale.

Nel mondo crypto, i cryptocurrency drainers sono diventati un sistema crime-as-a-service. Si tratta di malware o strumenti specializzati che colpiscono l’ecosistema Web3, manipolando la vittima affinché colleghi il wallet a smart contract malevoli e approvi transazioni che autorizzano lo svuotamento dei fondi. Anche qui il cuore dell’attacco non è soltanto tecnico: è psicologico. La vittima viene portata a fidarsi di un sito, di una promessa di investimento, di un NFT, di un airdrop o di una piattaforma apparentemente legittima. La maturazione dei drainers mostra come la criminalità informatica sappia trasformare ogni innovazione finanziaria in superficie di attacco. DeFi, smart contract, wallet, bridge e asset digitali non sono solo strumenti di mercato, ma anche bersagli e canali di riciclaggio, soprattutto quando la cultura di sicurezza degli utenti resta inferiore alla complessità delle transazioni che vengono autorizzate.

Ransomware: più di 120 brand attivi e un ecosistema frammentato

Il ransomware resta una delle minacce dominanti in Europa. Europol ha osservato nel 2025 più di 120 brand ransomware attivi, in un ecosistema sempre più volatile e frammentato. La pressione delle forze dell’ordine, la competizione tra gruppi, la disponibilità di codice trapelato e l’uso di strumenti AI per assemblare malware favoriscono operazioni più brevi, rebrand più frequenti e sovrapposizioni tra affiliati, amministratori e infrastrutture. La trasformazione più rilevante riguarda il modello estorsivo. Se il ransomware originario puntava soprattutto alla cifratura dei dati e alla richiesta di pagamento per la decrittazione, oggi la leva principale è spesso la minaccia di pubblicazione dei dati rubati. Le aziende sono più preparate a ripristinare sistemi cifrati o cancellati, ma restano vulnerabili alla pubblicazione di informazioni sensibili, dati clienti, segreti industriali, documenti interni e materiale reputazionale. L’estorsione si è spostata dalla disponibilità del dato alla sua esposizione pubblica. I gruppi usano tattiche multilivello: esfiltrazione, data leak site, DDoS, spam verso indirizzi aziendali, cold calling, pressione psicologica, contatto con clienti e partner. In alcuni casi, questi servizi vengono offerti come moduli aggiuntivi del modello RaaS. Il ransomware non è più solo malware: è una piattaforma commerciale di coercizione, con affiliati, negoziatori, infrastrutture di leak, strumenti di pagamento, servizi di riciclaggio e marketing criminale.

Qilin, Akira, LockBit, DragonForce e la mutazione del RaaS

Il rapporto Europol descrive un mercato ransomware diviso tra programmi pubblici, gruppi semi-chiusi e gruppi chiusi. Nei programmi pubblici RaaS quasi chiunque può iscriversi e usare componenti integrate: assembler del malware, botnet, tool di persistenza, data exfiltration, infrastruttura di riciclaggio, hosting dei leak site e servizi di negoziazione. Gli amministratori trattengono una quota del riscatto, trasformando il ransomware in una filiera commerciale completa. Qilin emerge come una famiglia dominante nel 2025, con un toolkit ampio e capacità DDoS integrate per aumentare la pressione sulle vittime. Europol segnala anche lo sviluppo di automazioni orientate allo sfruttamento di vulnerabilità in dispositivi Fortinet SSL VPN, così da permettere agli affiliati di colpire bersagli desiderati. Akira, attiva dal 2023 e collegata all’eredità Conti, ha mantenuto attività significativa nel 2025 e ampliato le capacità verso infrastrutture virtualizzate, probabilmente sfruttando vulnerabilità SonicWall per l’accesso iniziale. LockBit, dopo il takedown del 2024, ha tentato di tornare nel 2025, ma con risultati limitati. A maggio ha subito un data breach con leak di build, configurazioni e messaggi di negoziazione; a settembre è stata rilasciata LockBit 5.0, con varianti per Windows, Linux e VMware, meccanismi anti-forensi aggiornati, routine di cifratura più rapide e controlli geografici per evitare sistemi in lingua russa. Il nuovo pacchetto viene indicato a poco più di 400 euro. DragonForce, attivo dal 2023, si distingue per un modello competitivo e per payload assemblati da codice Conti e LockBit, oltre a un servizio di estorsione che analizza i dati esfiltrati e produce materiali su misura per massimizzare la pressione sulle vittime.

Coalizioni hacker e minaccia ai dati dei clienti

Una delle evoluzioni più delicate riguarda le nuove coalizioni tra gruppi di hacking. Europol cita la comparsa, nell’agosto 2025, della presunta alleanza Scattered LAPSUS$ Hunters, collegata a Scattered Spider, ShinyHunters e LAPSUS$. Questi collettivi, prevalentemente anglofoni, sono associati a frodi online, SIM swapping, social engineering, reclutamento di insider, furto di dati ed estorsioni contro grandi aziende, sanità, trasporti e altri settori ad alto impatto. La minaccia è significativa perché unisce competenze diverse: accesso iniziale, manipolazione psicologica, furto massivo di dati, estorsione, abuso di piattaforme enterprise e campagne contro customer data. ShinyHunters, in particolare, viene indicato nel rapporto per una campagna del maggio 2025 che avrebbe sottratto oltre un miliardo di record cliente Salesforce, inducendo le vittime a collegare un’app malevola al portale Salesforce della propria organizzazione. Il bersaglio non è più soltanto l’infrastruttura dell’azienda, ma la fiducia operativa tra azienda, piattaforme SaaS e clienti. Questo modello mostra l’importanza della gestione delle identità e delle autorizzazioni nelle piattaforme cloud. Un’app OAuth malevola, un token compromesso, un account helpdesk manipolato o un insider reclutato possono produrre impatti superiori a una vulnerabilità tecnica tradizionale. La superficie d’attacco dell’impresa moderna passa sempre più dalle relazioni di fiducia digitali, non solo dalle porte aperte in rete.

Infostealer e DDoS: due minacce diverse, un’unica economia criminale

Gli infostealer restano uno degli abilitatori più importanti dell’intero ecosistema. Raccolgono credenziali, cookie, token, wallet, dati browser, accessi VPN e informazioni utili a frodi, ransomware, access broker e gruppi di estorsione. Europol descrive gli infostealer come un mercato trasversale che alimenta IAB, affiliati ransomware e frodatori. Le operazioni Endgame coordinate da Europol hanno colpito più volte questo ambiente, con disruption di malware e botnet come Smokeloader, Bumblebee, Lactrodectus, Qakbot, Hijackloader, DanaBot, Trickbot, Warmcookie, Rhadamantys, VenomRAT ed Elysium. In una delle azioni sono stati neutralizzati circa 300 server e 650 domini; in un’altra fase sono stati presi di mira oltre 1.000 server nel mondo. Gli attacchi DDoS, invece, rappresentano una minaccia ibrida. Sono relativamente economici, facili da lanciare grazie a servizi booter e stressor, e spesso hanno impatto tecnico limitato se le difese sono robuste. Tuttavia, il loro valore non è solo tecnico: è psicologico, mediatico e politico. Possono colpire governi, infrastrutture critiche, eventi internazionali, trasporti, enti pubblici e servizi ad alta visibilità, creando insicurezza e indebolendo la fiducia nelle istituzioni. Il caso NoName057(16), rete filorussa colpita dall’Operazione Eastwood nel luglio 2025, evidenzia questa dimensione. L’operazione coordinata da Europol ed Eurojust, con il supporto di ENISA, ha coinvolto numerosi Paesi, incluso l’Italia, e ha portato alla disruption dell’infrastruttura, arresti e notifiche a sostenitori. Il gruppo ha inizialmente ridotto l’attività, ma ha poi recuperato capacità, orientandosi secondo Europol verso attacchi potenzialmente più impattanti, anche contro sistemi industriali. Il DDoS diventa così una forma di pressione geopolitica accessibile, persistente e difficile da neutralizzare in modo definitivo.

Minori, estorsione e AI sintetica: la parte più oscura della minaccia

Il capitolo sull’online child sexual exploitation è il più delicato del rapporto IOCTA 2026. Europol segnala una crescita dei casi di estorsione sessuale online e una rapida adattabilità degli offender alle nuove tecnologie. I report CyberTips legati all’estorsione finanziaria ricevuti da NCMEC tra gennaio e giugno 2025 sono aumentati di circa 70% rispetto allo stesso periodo dell’anno precedente, passando da 13.842 a 23.593 segnalazioni. La dinamica descritta è devastante: contenuti autoprodotti da minori, anche quando non nascono da una manipolazione criminale iniziale, possono essere redistribuiti, commerciati, alterati e usati come leva di ricatto. La vittima perde il controllo sull’immagine e può essere sottoposta a richieste persistenti di denaro, nuovi contenuti o ulteriori atti dannosi. L’estorsione non si esaurisce necessariamente dopo il pagamento o la consegna richiesta, perché l’immagine diventa strumento ricorrente di coercizione. Europol segnala inoltre la crescita della monetizzazione del materiale illecito, l’uso di piattaforme E2EE per networking e scambio, e la diffusione di contenuti sintetici generati con AI. Questo fenomeno crea difficoltà investigative aggiuntive: identificare vittime reali, distinguere contenuti sintetici da contenuti derivati da vittime esistenti, intervenire su piattaforme cifrate e seguire comunità decentralizzate. Nel novembre 2025 Europol e CENTRIC hanno lanciato Help4U, piattaforma digitale di supporto per minori esposti ad abusi o comportamenti dannosi online, con informazioni su sicurezza, conservazione delle prove, blocco e segnalazione degli offender e accesso a servizi locali di supporto.

Il futuro secondo Europol: cybercrime autonomo e reti più resilienti

Nella sezione prospettica, Europol indica una traiettoria chiara: il cybercrime diventerà più autonomo, più ibrido e più difficile da attribuire. Gli attori criminali hanno già iniziato a sfruttare sistemi di AI agentica capaci di condurre workflow criminali con intervento umano minimo. La conseguenza è una distanza crescente tra l’autore e l’operazione, con reti che diventano più intangibili e meno esposte. Le minacce ibride continueranno a intrecciare gruppi statali, criminali e ideologici. I DDoS verranno usati per minare fiducia pubblica e stabilità istituzionale. Le coalizioni hacker punteranno governi, aziende private e dati dei clienti. Le frodi online useranno l’AI per automatizzare social engineering, multitasking e gestione infrastrutturale, sostituendo operazioni ad alta intensità di manodopera con una forza lavoro digitale autonoma. La frode del futuro non sarà solo più credibile: sarà più simultanea, più scalabile e più economica. Il rapporto richiama anche il problema delle SIM card acquistabili e attivabili in massa, che permette alle reti OFS di rigenerare infrastrutture dopo le disruption. Finché l’acquisto massivo e la registrazione debole resteranno possibili, le reti basate su SIM box potranno ricostruirsi. Allo stesso modo, exchange non UE con standard antiriciclaggio deboli, neobank abusate e servizi fintech non conformi continueranno a offrire varchi al riciclaggio e alla monetizzazione criminale.

Cybercrime 2026 e sicurezza europea: il punto politico

Il rapporto IOCTA 2026 non descrive soltanto strumenti tecnici. Descrive una crisi di simmetria tra Stato, mercato e criminalità digitale. I criminali usano strumenti commerciali, infrastrutture legittime, piattaforme globali, crittografia, AI, proxy e servizi finanziari per operare con velocità industriale. Le autorità devono invece ricostruire prove, chiedere dati, coordinare giurisdizioni, superare barriere tecniche e rispettare garanzie fondamentali. La sfida non è scegliere tra sicurezza e diritti, ma impedire che il divario tecnologico lasci il campo libero agli attori più aggressivi. Per imprese e cittadini, il messaggio è altrettanto chiaro. Il cybercrime non è più confinato agli specialisti della sicurezza o alle grandi aziende. Colpisce pagamenti, identità, smartphone, wallet, email aziendali, cloud, pubblicità online, piattaforme social, infrastrutture domestiche e servizi finanziari. Ogni dispositivo non aggiornato può diventare proxy, ogni credenziale rubata può diventare accesso iniziale, ogni dominio falso può diventare una trappola, ogni dato sottratto può rientrare nel mercato criminale. La difesa non può quindi essere solo reattiva. Serve una cultura di prevenzione fondata su MFA resistente al phishing, patching rapido, gestione degli accessi, backup immutabili, monitoraggio, formazione contro social engineering, controllo dei fornitori, protezione dei domini, intelligence sulle minacce e cooperazione pubblico-privato. Il cybercrime 2026 non è un fenomeno episodico, ma un’economia parallela che sfrutta ogni ritardo normativo, ogni vulnerabilità tecnica e ogni automatismo umano.

Una minaccia che non si spegne con i takedown

Le operazioni internazionali restano decisive, ma Europol mostra che il cybercrime moderno non muore quando viene chiuso un marketplace, sequestrato un mixer o smantellata una botnet. Cambia forma, migra, si frammenta, si ricompone e monetizza altrove. Ogni azione di law enforcement riduce capacità, produce intelligence, interrompe infrastrutture e manda segnali al mercato criminale, ma non elimina da sola l’ecosistema. La resilienza criminale nasce dalla modularità: servizi separati, ruoli specializzati, strumenti noleggiabili, canali ridondanti e denaro mobile. Per questo IOCTA 2026 va letto come un avviso strategico. Il punto non è soltanto che AI, proxy e crittografia espandono il cybercrime. Il punto è che questi strumenti permettono alla criminalità di agire con la logica delle piattaforme: scalabilità, outsourcing, automazione, reputazione, servizi a pacchetto, clienti affiliati e supply chain distribuita. Il cybercrime si è fatto industria proprio mentre molte difese restano ancora artigianali. Se l’Europa vuole ridurre il divario, dovrà unire tecnologia investigativa, norme coerenti, cooperazione con i provider, interventi sulla filiera delle telecomunicazioni, controlli antiriciclaggio più efficaci e capacità di protezione delle vittime. La posta in gioco non è solo la sicurezza dei sistemi informatici, ma la fiducia nella vita digitale: pagamenti, identità, comunicazioni, dati, servizi pubblici, imprese, minori e infrastrutture critiche. Il 2026 conferma che il cybercrime non è più una minaccia laterale: è una delle forme centrali del crimine organizzato contemporaneo.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.