Una nuova serie di vulnerabilità critiche colpisce alcuni snodi centrali dell’infrastruttura digitale moderna: cloud, robotica con intelligenza artificiale, piattaforme finanziarie e sistemi di identità enterprise. Le falle interessano QnABot on AWS, la piattaforma LeRobot di Hugging Face, il processo di creazione account di Robinhood e il ruolo Agent ID Administrator di Microsoft Entra ID. La fotografia è significativa perché non riguarda un singolo prodotto isolato, ma quattro superfici di attacco diverse e complementari: chatbot cloud, inference robotica, email transazionali e service principal nei tenant Microsoft. Il filo comune è la fiducia. Nel caso AWS, un amministratore autenticato può abusare di un sandbox di espressioni per ottenere esecuzione di codice arbitrario nel contesto di una Lambda di fulfillment. Nel caso LeRobot, la deserializzazione insicura di dati pickle su canali gRPC non autenticati consente remote code execution non autenticata su sistemi che possono controllare workflow robotici e modelli AI. Nel caso Robinhood, un campo dinamico non sanificato in una email legittima permette la costruzione di messaggi di phishing estremamente convincenti, firmati da un dominio ufficiale. Nel caso Microsoft, un ruolo nato per gestire identità di agenti AI in Entra ID presentava un problema di scoping che consentiva il takeover di service principal arbitrari. Queste vulnerabilità mostrano come la sicurezza del 2026 non possa più essere letta solo attraverso il perimetro classico di server, endpoint e applicazioni web. Le nuove superfici critiche si trovano nei componenti serverless, nei pacchetti npm, nei protocolli di inferenza AI, nei metadati delle notifiche automatiche e nelle identità non umane che governano cloud, automazioni e agenti intelligenti. Gli amministratori devono quindi ragionare non soltanto in termini di patch, ma di governance: chi può amministrare un componente, quali dati vengono valutati come codice, quali endpoint sono esposti, quali campi finiscono nelle email, quali ruoli possono modificare identità privilegiate e quali service principal dispongono di permessi ad alto impatto.

Cosa leggere

AWS QnABot e la CVE-2026-7191: quando il sandbox diventa un vettore di esecuzione

La vulnerabilità CVE-2026-7191 colpisce QnABot on AWS nelle versioni fino alla 7.2.4. AWS ha pubblicato il security bulletin 2026-020, indicando che l’uso improprio del pacchetto npm static-eval può permettere a un amministratore autenticato di eseguire codice arbitrario nel contesto della fulfillment Lambda. Il vettore passa dall’interfaccia Content Designer, dove un’espressione di chaining condizionale appositamente costruita può bypassare il sandbox previsto attraverso manipolazione del prototipo JavaScript. AWS indica come risoluzione l’aggiornamento a QnABot on AWS 7.3.0 o versioni successive, specificando che il pacchetto static-eval è stato rimosso e sostituito da un evaluatore di espressioni personalizzato e limitato; il bollettino precisa inoltre che non esistono workaround per questa vulnerabilità. Il dettaglio tecnico è rilevante perché QnABot non è una semplice demo conversazionale. La soluzione consente di costruire interfacce multi-canale e multi-lingua appoggiate a servizi come Amazon Lex, Amazon OpenSearch Service e, opzionalmente, Amazon Bedrock. In ambienti produttivi, QnABot può gestire flussi informativi interni, assistenza clienti, knowledge base e automazioni conversazionali collegate a risorse backend. Se un amministratore compromesso riesce a eseguire codice nel contesto della Lambda, il perimetro di rischio supera l’interfaccia del bot e arriva alle risorse AWS collegate alla funzione. Le conseguenze includono accesso a variabili d’ambiente, indici OpenSearch, oggetti in S3, tabelle DynamoDB e altre risorse raggiungibili dal ruolo IAM associato alla Lambda. Il problema non sta soltanto nell’esecuzione di codice, ma nel fatto che quel codice gira dentro un contesto già autorizzato. Il principio del minimo privilegio diventa quindi decisivo: una Lambda con permessi eccessivi amplifica l’impatto di una vulnerabilità applicativa, trasformando un bug nel Content Designer in un accesso laterale a dati e configurazioni sensibili.

Perché la vulnerabilità di QnABot è più pericolosa nei deployment produttivi

La falla di QnABot richiede un amministratore autenticato, ma questo non riduce automaticamente il rischio a un problema secondario. In molti ambienti enterprise, gli account amministrativi sono bersagli privilegiati di phishing, credential stuffing, token theft e compromissione tramite endpoint. Un accesso amministrativo al Content Designer, se combinato con la CVE-2026-7191, può diventare un punto di esecuzione dentro l’infrastruttura AWS. La natura open-source della soluzione introduce un ulteriore livello di attenzione. Le organizzazioni che hanno creato fork, personalizzazioni o derivati di QnABot devono verificare di aver incorporato la correzione introdotta nella versione 7.3.0. Limitarsi ad aggiornare il template ufficiale non basta se la soluzione è stata clonata, modificata o distribuita con dipendenze bloccate su versioni vulnerabili. Gli amministratori devono controllare i log di accesso al Content Designer, verificare esecuzioni anomale della Lambda, analizzare eventuali modifiche ai contenuti conversazionali e valutare se le variabili d’ambiente possano contenere segreti o riferimenti a risorse critiche. La correzione tecnica elimina il vettore static-eval, ma l’attività di post-patch deve includere una revisione dei privilegi e una verifica retrospettiva degli accessi amministrativi.

LeRobot di Hugging Face e la CVE-2026-25874: RCE non autenticata nella robotica AI

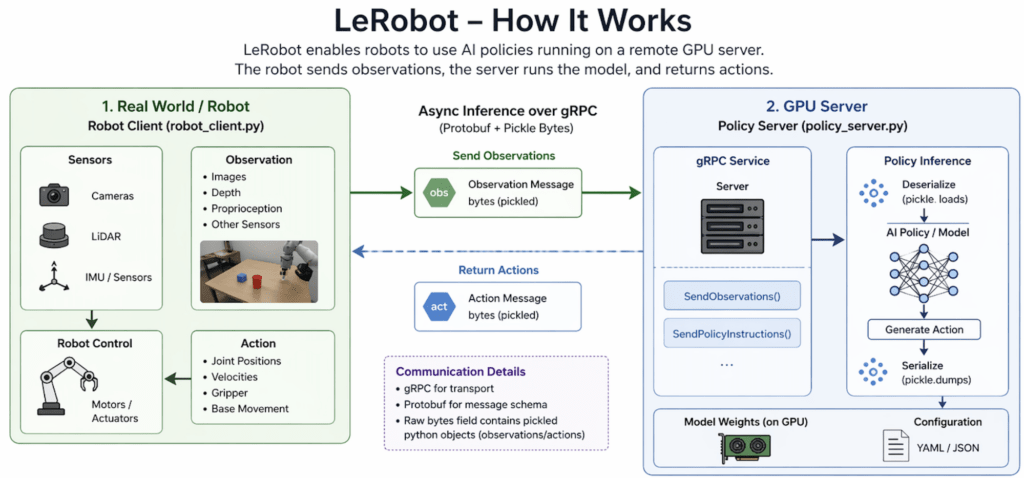

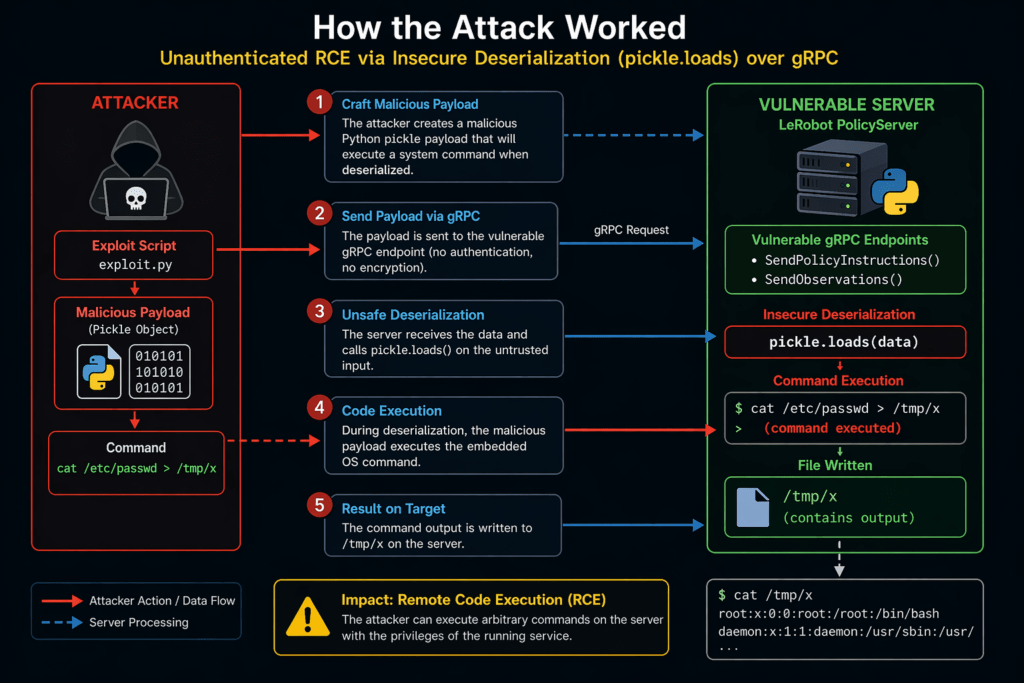

La vulnerabilità CVE-2026-25874 colpisce LeRobot di Hugging Face e riguarda la pipeline di async inference. Il problema deriva dall’uso di pickle.loads() per deserializzare dati ricevuti da canali gRPC non autenticati e privi di TLS nel componente PolicyServer e nel robot client. Secondo la descrizione NVD, un attaccante raggiungibile via rete può ottenere esecuzione di codice arbitrario sul server o sul client inviando un payload pickle appositamente costruito attraverso chiamate gRPC come SendPolicyInstructions, SendObservations o GetActions. La vulnerabilità è indicata in LeRobot fino alla versione 0.5.1, mentre report tecnici hanno richiamato in particolare la versione 0.4.3 distribuita tramite PyPI. Il nodo è noto da anni nella sicurezza Python: pickle non è un formato sicuro per dati non fidati. Quando un’applicazione deserializza oggetti pickle provenienti dalla rete, l’attaccante può costruire payload che invocano metodi speciali come __reduce__ o __reduce_ex__, ottenendo esecuzione di comandi nel contesto del processo. In un normale servizio backend questo è già gravissimo. In una piattaforma collegata alla robotica e all’inferenza AI lo diventa ancora di più, perché il sistema compromesso può contenere modelli, chiavi API, dataset, credenziali SSH, token cloud e connessioni verso robot fisici.

LeRobot è pensato per semplificare lo sviluppo di pipeline robotiche basate su machine learning, separando il controllo robotico dal lato inferenza, spesso eseguito su GPU. Questa architettura migliora scalabilità e performance, ma introduce anche superfici di attacco di rete. Un PolicyServer esposto senza autenticazione, senza TLS e con deserializzazione non sicura diventa un bersaglio immediato per chiunque abbia accesso alla rete su cui il servizio ascolta.

Dal server GPU al rischio fisico: perché LeRobot richiede hardening immediato

La CVE-2026-25874 non deve essere interpretata solo come una vulnerabilità software. In ambienti robotici, il confine tra compromissione digitale e conseguenza fisica è più sottile. Un attaccante che ottiene esecuzione di codice su un server di inferenza può rubare modelli, alterare pipeline, modificare istruzioni, compromettere dataset, accedere a segreti e, nei casi peggiori, influire sul comportamento di robot connessi.

Il rischio fisico non significa automaticamente che ogni robot venga manipolato in modo pericoloso, ma indica che la superficie di attacco non si ferma al furto di dati. In laboratori, ambienti industriali, prototipi mobili o sistemi con attuatori fisici, una compromissione dell’infrastruttura di controllo può generare movimenti imprevisti, interruzioni operative o scenari di safety difficili da gestire. Questa è la ragione per cui i componenti AI collegati a robotica, automazione e edge computing devono essere trattati come sistemi critici, anche quando nascono in contesti open-source o sperimentali. Le mitigazioni sono tecnicamente chiare. Bisogna sostituire pickle con formati sicuri come JSON o Protocol Buffers, abilitare TLS tramite add_secure_port, introdurre autenticazione con token API o mTLS, limitare l’accesso al PolicyServer con firewall e VPN, evitare esposizione pubblica, eseguire il servizio in container non-root e applicare profili AppArmor o SELinux. La difesa deve ridurre sia la probabilità di raggiungere l’endpoint sia l’impatto dell’eventuale compromissione, impedendo che un processo vulnerabile abbia privilegi eccessivi sull’host o sulla rete interna.

Robinhood e il phishing generato da email legittime

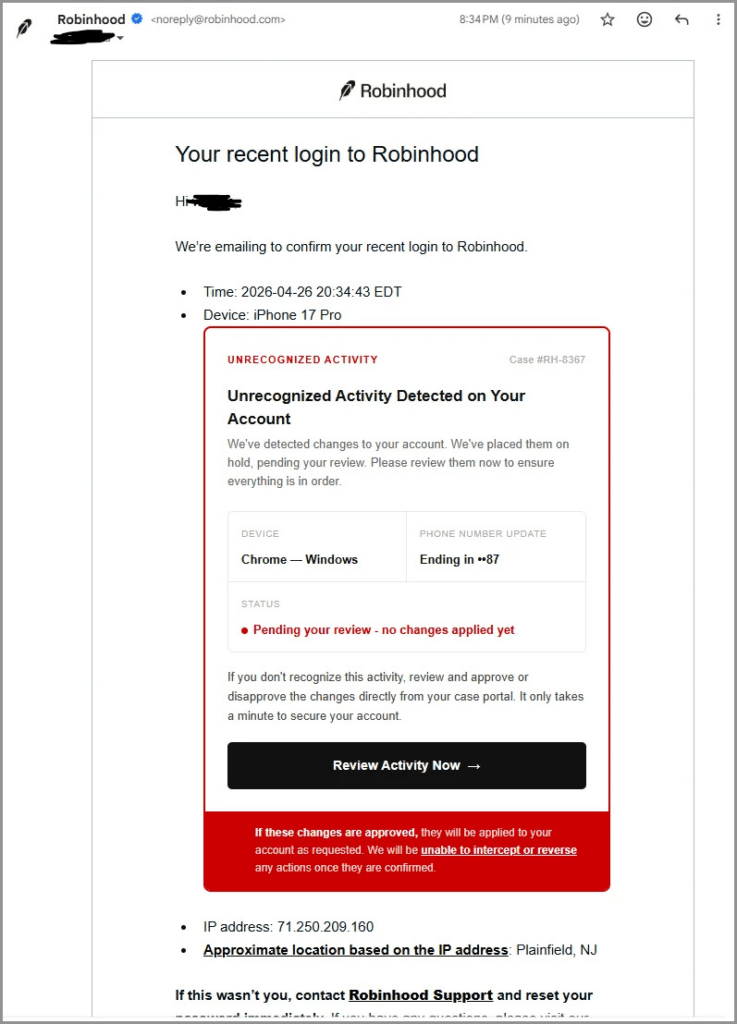

Il caso Robinhood è diverso dalle vulnerabilità classiche, ma non meno interessante. Gli attaccanti hanno abusato del processo di creazione account per inserire HTML arbitrario nel campo relativo ai metadati del dispositivo. Quel campo veniva poi incluso nelle email automatiche inviate da [email protected], senza una sanitizzazione adeguata. Il risultato era una email realmente inviata dall’infrastruttura Robinhood, con controlli SPF e DKIM coerenti, ma contenente contenuto di phishing renderizzato come se fosse un avviso legittimo di dispositivo non riconosciuto.

L’efficacia dell’attacco nasce proprio dalla sua ambiguità. L’utente non riceveva un messaggio da un dominio sospetto o da un mittente evidentemente falso, ma una comunicazione automatica proveniente da un indirizzo ufficiale Robinhood. Il testo simulava un login da dispositivo non riconosciuto, con dettagli come indirizzo IP, telefono parziale e pulsante di revisione dell’attività. Il link puntava a un dominio di phishing, poi reso offline, ma il contesto complessivo era progettato per superare le difese psicologiche dell’utente. Robinhood ha chiarito che non si è trattato di una violazione dei sistemi o degli account dei clienti, e che fondi e informazioni personali non risultano compromessi. L’azienda ha rimosso il campo Device dalle email di creazione account, eliminando alla radice il canale abusato. Il caso resta però un monito per tutte le piattaforme finanziarie: ogni campo dinamico inserito in una email transazionale deve essere considerato input non fidato.

Le email transazionali come superficie di attacco

Il caso Robinhood mostra un’evoluzione del phishing che molte aziende sottovalutano. Le email transazionali, come conferme di login, creazione account, alert di sicurezza, notifiche di pagamento e messaggi di onboarding, godono di un livello di fiducia superiore rispetto alle email promozionali. Gli utenti sono abituati a riceverle, i filtri antispam le trattano spesso con maggiore tolleranza e i controlli di autenticazione del dominio tendono a confermarne la legittimità. Se un attaccante riesce a iniettare contenuto malevolo dentro una email realmente generata dalla piattaforma, aggira una parte importante dei segnali tradizionali di sospetto. Non deve falsificare il dominio. Non deve superare SPF o DKIM. Non deve imitare perfettamente il template. Deve solo trovare un campo non sanificato che venga riportato nel messaggio. La lezione per gli sviluppatori è netta. Tutti i metadati usati nelle email devono essere filtrati, escapati e trattati come input ostile. Questo vale per nomi dispositivo, user-agent, nomi account, campi descrittivi, note, nomi progetto, indirizzi, organizzazioni, messaggi personalizzati e qualunque dato generato dall’utente. La sicurezza delle email transazionali non dipende soltanto dall’autenticazione del dominio, ma dall’integrità del contenuto dinamico inserito nel template.

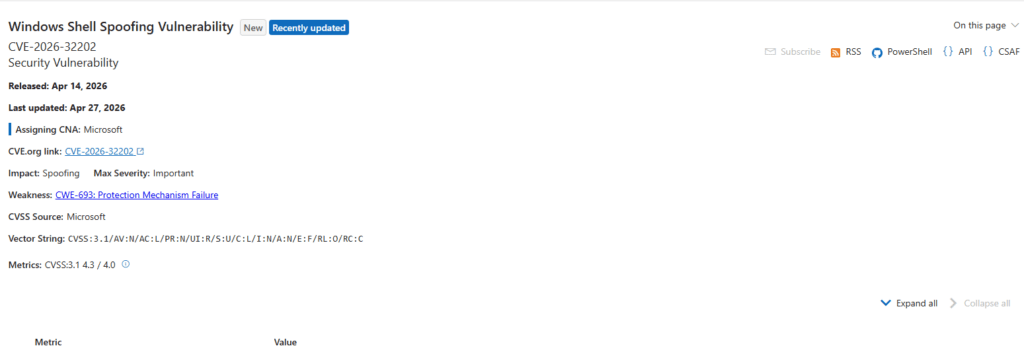

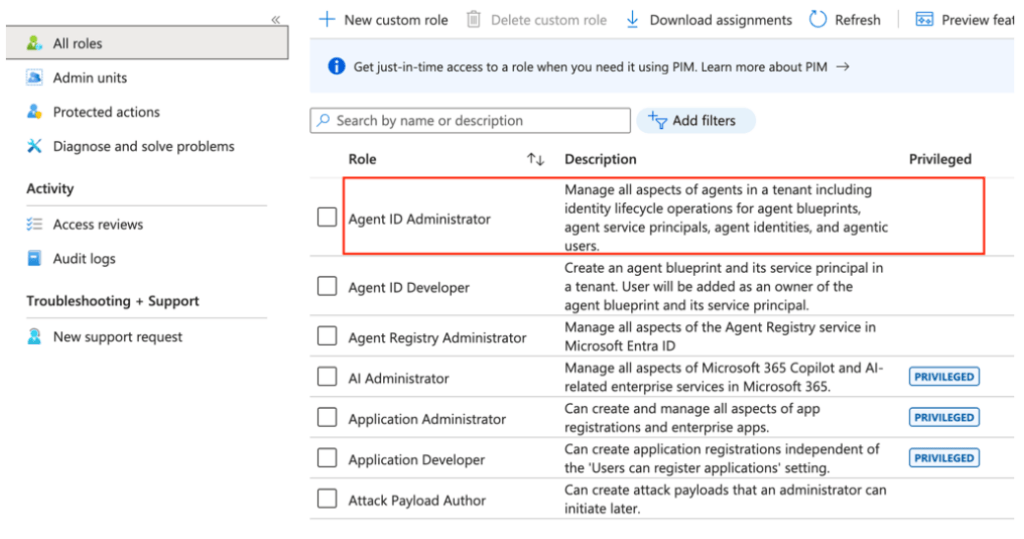

Microsoft Entra ID e il takeover dei service principal

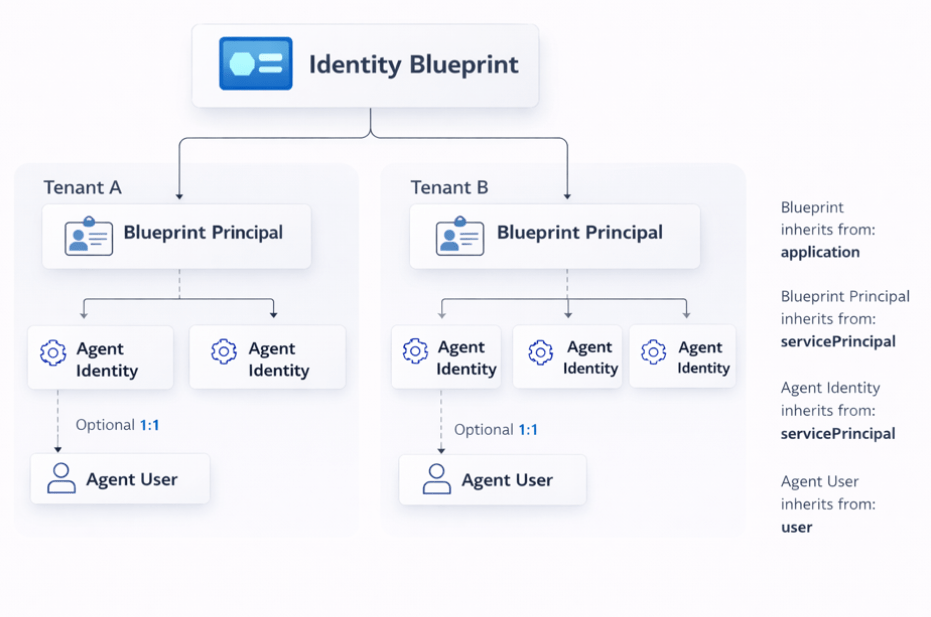

La vulnerabilità corretta da Microsoft in Entra ID riguarda il ruolo built-in Agent ID Administrator, introdotto per gestire il ciclo di vita delle identità degli agenti AI all’interno del tenant. La scoperta di Silverfort ha evidenziato una carenza di scoping: utenti assegnati soltanto a quel ruolo potevano diventare proprietari di service principal arbitrari, anche non collegati alle identità agent-related, aggiungere credenziali personalizzate e autenticarsi come il principal target.

Silverfort ha descritto il problema come full service principal takeover e lo ha segnalato a Microsoft il 1 marzo 2026; Microsoft ha distribuito la correzione in tutti gli ambienti cloud il 9 aprile 2026. Il problema è particolarmente delicato perché i service principal sono identità non umane usate da applicazioni, automazioni, workload cloud, script, pipeline e integrazioni. In molti tenant Microsoft 365 e Azure, alcuni service principal dispongono di permessi Graph o directory molto elevati. Se un utente con un ruolo apparentemente limitato può diventare proprietario di questi principal, aggiungere credenziali e impersonarli, la compromissione può trasformarsi rapidamente in privilege escalation e controllo esteso del tenant.

Dopo la patch, i tentativi di assegnare ownership su service principal non correlati agli agenti vengono bloccati con errore Forbidden. Questo indica che Microsoft ha ristretto lo scope effettivo del ruolo, riportandolo alla funzione prevista. Tuttavia, il caso evidenzia un problema strutturale: l’arrivo degli agenti AI porta nuovi ruoli, nuove identità e nuove primitive di autorizzazione dentro ambienti già complessi. Ogni difetto di scoping in questi ruoli può produrre conseguenze sproporzionate.

Identità non umane e agenti AI: la nuova frontiera del rischio enterprise

La falla di Entra ID è importante perché anticipa una tendenza più ampia. Le organizzazioni stanno adottando agenti AI, automazioni, workflow autonomi e identità applicative in modo sempre più rapido. Questi oggetti non sono utenti umani, ma possono avere accesso a dati, API, directory, sistemi di ticketing, repository, mailbox, strumenti di deployment e ambienti cloud.

La sicurezza delle identità non umane diventa quindi centrale quanto quella degli account amministrativi tradizionali. Un service principal compromesso non attiva necessariamente gli stessi segnali di allarme di un login umano sospetto. Può operare tramite token, segreti, certificati, credenziali applicative e autorizzazioni concesse mesi prima. Se dispone di privilegi elevati, può muoversi dentro l’ambiente con un livello di fiducia superiore a quello che un account umano dovrebbe avere. Gli amministratori devono rivedere le assegnazioni del ruolo Agent ID Administrator, auditare i cambiamenti di ownership sui service principal, controllare la creazione di nuove credenziali applicative e verificare quali principal dispongono di permessi ad alto impatto. Il patching Microsoft chiude il difetto specifico, ma non elimina la necessità di governance sulle identità macchina, soprattutto in tenant che iniziano a integrare agenti AI e automazioni avanzate.

Un quadro comune: quando AI, cloud e automazione aumentano la superficie di attacco

QnABot, LeRobot, Robinhood ed Entra ID appartengono a contesti molto diversi, ma la loro convergenza racconta un problema comune. L’innovazione digitale sta portando codice dinamico, inferenza AI, automazioni, email generate da template, identità non umane e servizi serverless dentro processi sempre più critici. Ogni accelerazione funzionale crea una nuova responsabilità di sicurezza, e ogni input non controllato può trasformarsi in codice eseguibile, phishing credibile o escalation di privilegi. Nel caso AWS, l’input amministrativo raggiunge un evaluatore JavaScript vulnerabile. Nel caso LeRobot, dati non fidati raggiungono pickle.loads() su un endpoint gRPC. Nel caso Robinhood, metadati di dispositivo finiscono dentro una email ufficiale. Nel caso Entra ID, un ruolo pensato per agenti AI può modificare service principal fuori scope. Il pattern è sempre lo stesso: una superficie nata per semplificare operazioni legittime viene usata per superare un confine di sicurezza. Questo scenario impone un cambio di mentalità. La sicurezza non può essere aggiunta alla fine. Deve essere parte del design: sandbox realmente ristrette, deserializzazione sicura, autenticazione forte, TLS, sanitizzazione dei campi dinamici, scoping rigoroso dei ruoli, logging utile e controllo dei privilegi. La vulnerabilità non nasce solo dal bug, ma dall’eccesso di fiducia accordato a componenti che dovrebbero essere trattati come ostili o comunque limitati.

Cosa devono fare amministratori, sviluppatori e team security

La priorità immediata per chi usa QnABot on AWS è aggiornare alla versione 7.3.0 o successiva, verificare eventuali fork, analizzare log del Content Designer e controllare i permessi IAM della Lambda. Non esistendo workaround, il rinvio dell’aggiornamento mantiene il sistema esposto. La revisione dei privilegi è importante quanto la patch, perché una Lambda compromessa con permessi ampi può generare impatti molto superiori alla vulnerabilità applicativa iniziale. Per LeRobot, la difesa deve partire dalla rete. Nessun PolicyServer vulnerabile dovrebbe essere esposto pubblicamente. Bisogna limitare l’accesso con firewall o VPN, introdurre TLS e autenticazione, sostituire pickle con formati sicuri, eseguire i servizi con privilegi minimi e monitorare processi figli, shell sospette, connessioni anomale e modifiche ai modelli. Finché il componente vulnerabile resta in uso, l’isolamento è la misura più urgente. Per piattaforme come Robinhood e, più in generale, per ogni servizio che invia email transazionali, la priorità è sanificare ogni campo dinamico, applicare escaping contestuale, rimuovere HTML non necessario, testare i template contro payload di injection e separare con chiarezza i contenuti generati dall’utente dai messaggi di sicurezza. Una email autenticata ma manipolabile è un canale di phishing perfetto. Per Microsoft Entra ID, gli amministratori devono verificare il rollout della patch, controllare eventi di ownership sui service principal, rivedere credenziali aggiunte di recente, ridurre i permessi eccessivi dei principal privilegiati e monitorare assegnazioni a ruoli sensibili. Le identità non umane devono essere trattate come asset critici, con lifecycle management, rotazione delle credenziali, scadenze, auditing e controlli di accesso rigorosi.

La lezione sul rischio corre attraverso le fiducie implicite

Le vulnerabilità emerse ad aprile 2026 hanno un valore che supera i singoli prodotti coinvolti. Mostrano che il rischio si concentra sempre più nelle fiducie implicite: fiducia nell’amministratore autenticato, nel payload ricevuto via gRPC, nel campo dispositivo riportato in una email, nel ruolo cloud assegnato a una funzione AI, nel service principal considerato legittimo, nel template transazionale ritenuto sicuro. Gli attaccanti cercano proprio questi confini deboli, perché sono più redditizi di una semplice scansione di porte aperte. Un sandbox bypassato consente di operare dentro AWS. Una deserializzazione insicura consente di prendere il controllo del server AI. Una email ufficiale manipolata aumenta il tasso di successo del phishing. Un service principal takeover apre la porta a privilege escalation nel tenant. Per le organizzazioni, la risposta deve essere rapida ma non superficiale. Applicare le patch è indispensabile, ma non basta. Serve rivedere architetture, permessi, pipeline di input, processi di email rendering, gestione delle identità macchina e logging. La sicurezza moderna non vive soltanto nel CVE management, ma nella capacità di ridurre l’impatto quando una fiducia implicita viene tradita.

Dalle patch alla resilienza operativa

Il punto finale è operativo. QnABot, LeRobot, Robinhood ed Entra ID dimostrano che la sicurezza del 2026 richiede una resilienza costruita su più livelli. La patch corregge il bug. Il least privilege riduce il danno. Il logging consente di ricostruire l’abuso. La segmentazione limita il movimento laterale. La sanitizzazione impedisce l’injection. L’autenticazione forte protegge gli endpoint. Lo scoping dei ruoli impedisce che una funzione limitata diventi amministrazione globale. Chi gestisce cloud, AI, finanza digitale o tenant enterprise non può più permettersi di considerare le vulnerabilità come eventi isolati. Ogni CVE racconta un difetto tecnico, ma anche una scelta architetturale. In AWS emerge il problema dell’esecuzione dinamica di espressioni. In LeRobot emerge il rischio storico di pickle in rete. In Robinhood emerge la fragilità delle email transazionali con campi non filtrati. In Entra ID emerge la complessità delle identità AI e non umane. La risposta corretta non è il panico, ma la disciplina. Aggiornare subito, verificare gli accessi, ridurre i privilegi, isolare i servizi esposti, sanificare gli input, controllare le identità e monitorare gli eventi anomali. La finestra tra disclosure, patch e sfruttamento si accorcia ogni anno, e chi resta fermo espone ambienti cloud, robotica, servizi finanziari e identità digitali a compromissioni che possono propagarsi molto oltre il componente vulnerabile. In questo senso, aprile 2026 conferma una traiettoria ormai chiara: la superficie d’attacco si sposta verso l’intelligenza artificiale, le automazioni cloud, le identità macchina e i flussi di fiducia invisibili. Le organizzazioni che sapranno governare questi livelli ridurranno il rischio reale. Quelle che continueranno a vedere solo server, firewall e antivirus rischieranno invece di scoprire troppo tardi che il punto debole era già dentro i processi considerati più affidabili.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.