La sicurezza del codice mondiale è stata a un passo dal baratro. I ricercatori di Wiz hanno scoperto la vulnerabilità CVE-2026-3854, una falla critica che permetteva a chiunque avesse accesso “push” a un repository di eseguire codice remoto sui server di GitHub.com e GitHub Enterprise Server. Sfruttando la mancata sanitizzazione delle opzioni di push, un attaccante poteva bypassare l’isolamento dei tenant e leggere i repository privati di qualsiasi azienda ospitata sullo stesso nodo. GitHub ha reagito in tempi record, applicando la patch in meno di due ore, ma l’88% delle istanze aziendali self-hosted risulta ancora a rischio.

Cosa leggere

GitHub corregge CVE-2026-3854 dopo la segnalazione dei ricercatori Wiz

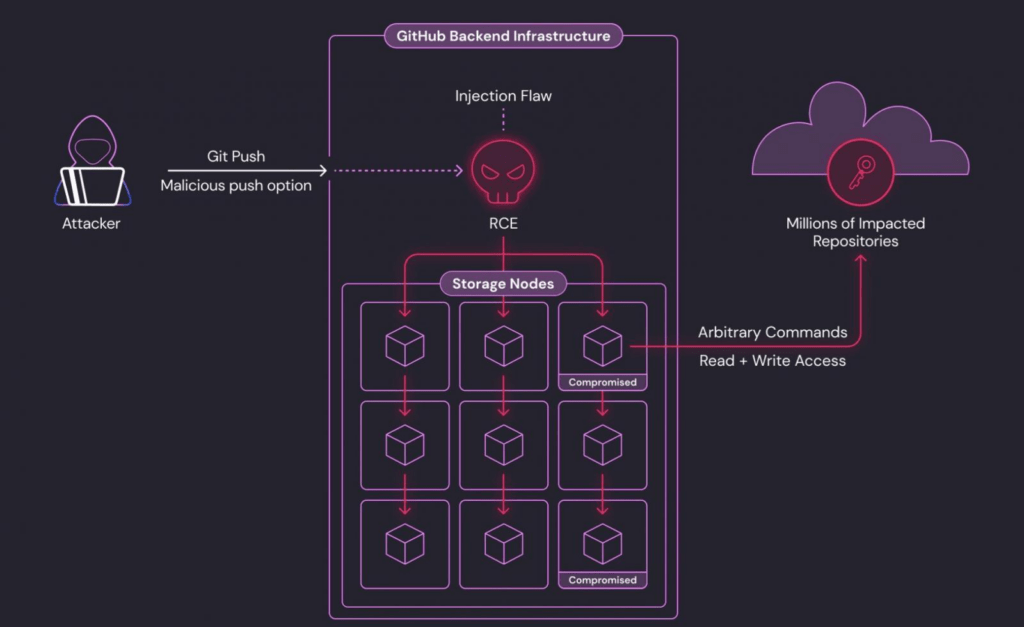

GitHub ha corretto CVE-2026-3854, una vulnerabilità di command injection che consentiva a un utente autenticato con accesso push di ottenere esecuzione di codice remoto sulla piattaforma. Il problema riguardava il modo in cui il servizio gestiva le opzioni passate tramite git push -o, permettendo a input controllati dall’utente di finire negli header interni senza sanitizzazione adeguata. La scoperta è stata effettuata dai ricercatori di Wiz e segnalata attraverso il programma bug bounty il 4 marzo 2026. La gravità della falla deriva dalla semplicità dell’exploit. Non servivano privilegi amministrativi, exploit complessi o accessi esterni alla piattaforma. Bastava disporre di permessi di push su un repository e inviare un comando manipolato per alterare il comportamento dei servizi downstream. Su GitHub.com, l’impatto poteva arrivare all’accesso cross-tenant a repository privati presenti sugli stessi nodi di storage. Su GitHub Enterprise Server, invece, la falla poteva compromettere l’intera istanza aziendale.

CVE-2026-3854 sfruttava opzioni git push non sanificate negli header interni

La vulnerabilità CVE-2026-3854 sfruttava il trattamento non sicuro delle opzioni push fornite dall’utente durante l’esecuzione di git push -o. Valori contenenti delimitatori come il punto e virgola venivano inseriti negli header interni, tra cui X-Stat, senza controlli sufficienti. Questo permetteva di iniettare campi metadata aggiuntivi e farli interpretare dai servizi interni come configurazioni legittime. Il risultato era una catena di command injection capace di superare barriere progettate per isolare tenant e ambienti di esecuzione. Secondo l’analisi di Wiz, l’exploit combinava tre passaggi. Il primo impostava rails_env su un valore non di produzione per bypassare la sandbox. Il secondo ridefiniva custom_hooks_dir per reindirizzare la directory dei hook verso un percorso controllato. Il terzo inseriva repo_pre_receive_hooks con un hook costruito ad hoc per sfruttare path traversal ed eseguire comandi arbitrari come utente git. La catena funzionava con un singolo push e coinvolgeva componenti condivisi da GitHub.com e GHES.

GitHub.com rischiava accesso cross-tenant a milioni di repository privati

Su GitHub.com, CVE-2026-3854 assumeva una gravità eccezionale perché la piattaforma utilizza un’architettura multi-tenant con nodi di storage condivisi. L’esecuzione di codice remoto su uno di questi nodi poteva consentire a un attaccante di leggere o scrivere repository privati di organizzazioni e utenti presenti sullo stesso ambiente fisico o logico. Questo scenario rompeva l’isolamento tra tenant e apriva la possibilità di accesso non autorizzato a codebase aziendali riservate. L’impatto potenziale coinvolgeva milioni di repository privati ospitati da imprese, sviluppatori e organizzazioni globali. La falla riguardava anche ambienti come GitHub Enterprise Cloud, GitHub Enterprise Cloud with Data Residency e GitHub Enterprise Cloud with Enterprise Managed Users. Questo rende CVE-2026-3854 una delle vulnerabilità più gravi mai rilevate in un servizio SaaS enterprise, perché un utente legittimo su un singolo repository poteva teoricamente superare i confini di isolamento dell’intera infrastruttura condivisa.

GitHub Enterprise Server poteva essere compromesso completamente con RCE

L’impatto su GitHub Enterprise Server era altrettanto critico. Un utente con accesso push a un qualsiasi repository ospitato sull’istanza poteva ottenere Remote Code Execution sull’ambiente aziendale. Da quel punto, l’attaccante poteva accedere in lettura e scrittura a tutti i repository, recuperare segreti interni, modificare codice sorgente, compromettere pipeline di sviluppo o installare backdoor persistenti. La natura self-hosted di GHES rendeva il rischio particolarmente grave per aziende con repository sensibili. Al momento della disclosure pubblica, circa l’88 per cento delle istanze GHES raggiungibili da internet risultava ancora vulnerabile. Questo dato rendeva urgente l’adozione delle patch, soprattutto perché non esistevano workaround realmente equivalenti all’aggiornamento. La vulnerabilità non richiedeva strumenti avanzati né privilegi elevati iniziali. La sola combinazione tra un account autenticato e permessi push poteva bastare per compromettere l’intera infrastruttura di sviluppo.

GitHub risponde in meno di due ore e distribuisce patch per GHES

La risposta di GitHub è stata estremamente rapida. Dopo la segnalazione di Wiz del 4 marzo 2026, il team di sicurezza ha riprodotto la vulnerabilità in circa 40 minuti e applicato la patch su GitHub.com in meno di due ore. Il deployment completo sulla piattaforma cloud è stato completato entro circa sei ore dalla segnalazione, riducendo rapidamente la finestra di esposizione per gli utenti del servizio hosted. Per GitHub Enterprise Server, l’azienda ha pubblicato aggiornamenti per tutte le versioni supportate. Le release corrette includono 3.14.25, 3.15.20, 3.16.16, 3.17.13, 3.18.8, 3.19.4 e 3.20.0. La correzione è stata distribuita contemporaneamente alla disclosure pubblica, ma l’adozione resta responsabilità degli amministratori. Proprio per questo, l’alert del CERT-AGID sottolinea la necessità di aggiornare immediatamente tutte le istanze esposte.

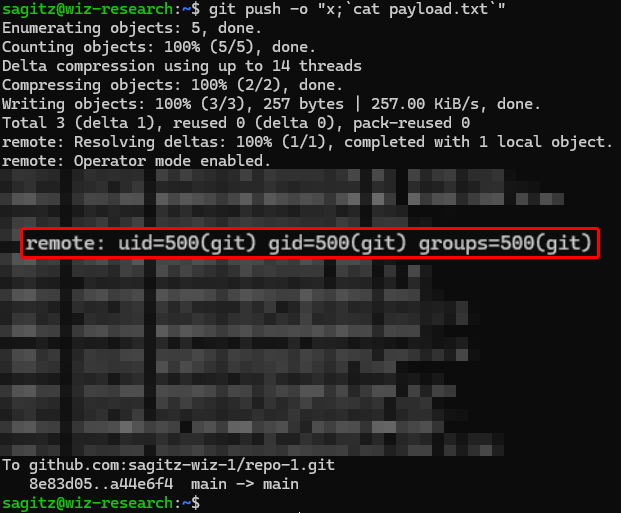

Proof-of-concept Wiz dimostra il controllo dell’istanza tramite git push

Il proof-of-concept di Wiz ha mostrato una catena di exploit completa e riproducibile. L’attacco partiva da un repository su cui l’utente disponeva di accesso push e utilizzava opzioni manipolate per iniettare configurazioni nei servizi interni. La prima fase modificava rails_env per disattivare vincoli di sandbox. La seconda alterava custom_hooks_dir per puntare a una directory sotto controllo dell’attaccante. La terza caricava un hook pre-receive costruito per eseguire comandi arbitrari tramite path traversal. Su GitHub.com, il PoC sfruttava l’header X-Stat anche per iniettare modalità enterprise e bypassare ulteriori controlli. Il risultato era accesso al filesystem, lettura di configurazioni interne e possibilità di operare sui repository ospitati. Il caso evidenzia un problema architetturale rilevante: la fiducia eccessiva nei dati scambiati tra servizi interni. Un input utente apparentemente limitato, come un’opzione git push, diventava così un canale per alterare configurazioni critiche.

Amministratori GHES devono aggiornare subito alle versioni corrette

Gli amministratori di GitHub Enterprise Server devono applicare immediatamente le patch rilasciate da GitHub. Le versioni sicure sono 3.14.25, 3.15.20, 3.16.16, 3.17.13, 3.18.8, 3.19.4, 3.20.0 e successive. In ambienti enterprise, l’aggiornamento deve essere trattato come priorità critica perché l’exploit può compromettere repository, segreti e configurazioni interne dell’intera istanza. Il rischio non riguarda solo la disponibilità del servizio ma anche l’integrità della supply chain software. Chi non può aggiornare immediatamente deve ridurre temporaneamente l’esposizione dell’istanza, limitare gli accessi push ai repository più sensibili e monitorare i log alla ricerca di comandi git push contenenti caratteri speciali, in particolare il punto e virgola. Queste misure non sostituiscono la patch, ma possono aiutare a ridurre il rischio residuo durante la finestra di aggiornamento. Il CERT-AGID raccomanda una verifica urgente di tutte le istanze raggiungibili da internet.

GitHub non trova evidenze di sfruttamento malevolo prima della patch

GitHub ha condotto un’indagine forense sulla propria telemetria e non ha trovato evidenze di sfruttamento malevolo prima della correzione. Le attivazioni del percorso di codice vulnerabile risultavano attribuibili esclusivamente ai test condotti dai ricercatori di Wiz. Questo elemento riduce il rischio immediato per gli utenti di GitHub.com, dove la patch è stata applicata rapidamente, ma non elimina la necessità di aggiornare gli ambienti GHES self-hosted. L’assenza di exploit osservati non deve essere interpretata come assenza di pericolo. La pubblicazione dei dettagli tecnici e del proof-of-concept aumenta il rischio di replica da parte di attori malevoli contro istanze non aggiornate. Per questo, tutte le organizzazioni che utilizzano GitHub Enterprise Server devono verificare subito la versione installata e completare l’upgrade. La finestra tra disclosure pubblica e patch effettiva su ambienti self-hosted resta il momento di massima esposizione.

CVE-2026-3854 evidenzia il rischio degli input non sanitizzati nei servizi interni

Il caso CVE-2026-3854 dimostra quanto sia pericoloso trasferire input controllati dall’utente tra servizi interni senza validazione rigorosa. Anche un campo apparentemente innocuo, come un’opzione di git push, può diventare un vettore di compromissione quando viene convertito in metadata o header interpretati da componenti privilegiati. La vulnerabilità mostra il rischio delle architetture complesse in cui più servizi si fidano implicitamente dei dati ricevuti da componenti upstream. Per le piattaforme SaaS enterprise, la lezione è chiara. La sanitizzazione deve avvenire a ogni confine di servizio, non solo all’ingresso pubblico. I dati utente-controllati devono restare marcati come non fidati lungo tutta la pipeline interna. La sicurezza di ambienti multi-tenant dipende dalla capacità di impedire che un input manipolato attraversi livelli di astrazione fino a influenzare configurazioni critiche. GitHub ha corretto rapidamente il problema, ma la vulnerabilità resta un caso di studio importante per tutto il settore.

GitHub rafforza la sicurezza della pipeline git push dopo una falla critica

La correzione di CVE-2026-3854 evita uno scenario potenzialmente disastroso per la sicurezza delle codebase private. Un singolo git push poteva diventare il punto di ingresso per eseguire codice remoto, superare l’isolamento dei tenant e compromettere ambienti enterprise. La risposta rapida di GitHub ha ridotto drasticamente l’impatto su GitHub.com, ma gli amministratori GHES devono agire subito per chiudere ogni esposizione residua. La vulnerabilità conferma che le piattaforme di sviluppo sono ormai infrastrutture critiche della sicurezza digitale globale. Repository privati, segreti, pipeline CI/CD e configurazioni interne rappresentano asset di valore strategico. Proteggerli richiede patch tempestive, auditing continuo e attenzione ai flussi di dati interni. CVE-2026-3854 mostra che anche sistemi maturi come GitHub possono contenere falle profonde, ma dimostra anche quanto una risposta coordinata possa impedire un incidente di portata globale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.