Un’ondata di vulnerabilità critiche investe le infrastrutture IT globali, imponendo aggiornamenti d’emergenza immediati per amministratori di sistema e DevOps. Il pannello di controllo cPanel e WHM è sotto scacco per una severa falla di bypass dell’autenticazione (CVE-2026-41940, score 9.8) che garantisce l’accesso ai server di hosting senza credenziali. Simultaneamente, il kernel Linux è affetto dal bug “Copy Fail” (CVE-2026-31431), una pericolosa vulnerabilità di privilege escalation che permette a un utente locale di ottenere i permessi di root su distribuzioni come Ubuntu, RHEL e Amazon Linux tramite uno script Python di soli 732 byte. L’allarme sicurezza si estende anche all’ecosistema cloud e IoT, con AWS costretta a correggere vulnerabilità multiple di memory safety in FreeRTOS-Plus-TCP, e al task scheduler QingLong, già attivamente sfruttato dagli hacker per iniettare malware di cryptomining tramite due falle RCE. Un bollettino nero che richiede l’applicazione istantanea delle patch per scongiurare compromissioni totali.

Cosa leggere

AWS corregge FreeRTOS-Plus-TCP con vulnerabilità memory safety e MAC bypass

AWS pubblica tre security bulletin su FreeRTOS-Plus-TCP, la libreria TCP/IP usata in ambienti IoT ed embedded. Le vulnerabilità interessano le versioni da V4.0.0 a V4.4.0 e possono essere sfruttate da un attaccante presente sulla stessa rete locale senza autenticazione. Il rischio riguarda dispositivi industriali, sensori, apparati embedded e prodotti con stack TCP/IP integrato che usano configurazioni vulnerabili. Le falle includono problemi di validazione del MAC address, integer underflow e memory safety su componenti ICMP, DHCPv6 e IPv6 Router Advertisement. Gli impatti vanno da denial of service a corruzione della configurazione IPv6, fino a scenari più gravi di memory corruption. AWS raccomanda l’aggiornamento immediato a FreeRTOS-Plus-TCP V4.4.1 o V4.2.6, che correggono i problemi senza impatti rilevanti sulle prestazioni.

FreeRTOS-Plus-TCP espone dispositivi IoT a crash e corruzione memoria

La prima vulnerabilità riguarda il bypass della validazione del MAC address, che consente a un attaccante sulla rete locale di spoofare l’indirizzo Ethernet sorgente e aggirare controlli di pacchetto. Un secondo problema riguarda l’handler ICMP echo reply, dove un integer underflow può causare il crash del dispositivo quando è abilitato l’outgoing ping. In contesti embedded, anche un crash ripetuto può diventare un problema operativo serio, soprattutto su dispositivi difficili da riavviare o aggiornare. Altre falle colpiscono i parser DHCPv6 e IPv6 Router Advertisement, con integer underflow, out-of-bounds read e out-of-bounds write. Questi bug aumentano il rischio di instabilità e possibili compromissioni su dispositivi con IPv6 attivo. Chi non può aggiornare subito deve disabilitare DHCPv6, filtrare pacchetti Router Advertisement non fidati e ridurre l’esposizione dei dispositivi a reti non controllate. La patch resta comunque l’unica misura definitiva.

cPanel e WHM rilasciano update di emergenza per CVE-2026-41940

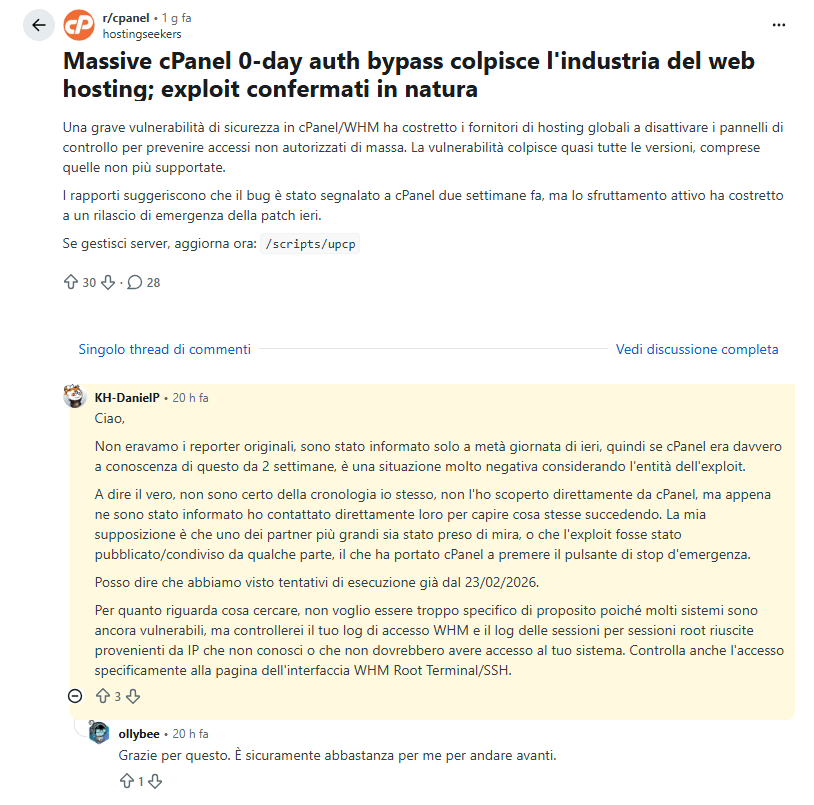

cPanel e WHM rilasciano un aggiornamento di emergenza per CVE-2026-41940, una vulnerabilità critica di bypass autenticazione con severità 9.8. La falla consente a un attaccante remoto non autenticato di accedere al pannello di controllo senza credenziali. In un ambiente hosting, questo equivale a una compromissione potenzialmente completa di account, siti web, posta elettronica, database e file sensibili. L’impatto diventa ancora più grave quando l’accesso riguarda WHM, perché l’attaccante può gestire l’intero server e tutti gli account cPanel ospitati. Provider come Namecheap hanno temporaneamente bloccato le porte 2083 e 2087 per ridurre l’esposizione dei clienti durante la finestra di emergenza. Gli amministratori devono installare subito la patch con il comando /scripts/upcp –force su tutte le versioni supportate.

Bypass autenticazione cPanel espone hosting VPS e siti web

La vulnerabilità CVE-2026-41940 rappresenta una minaccia diretta per provider hosting, reseller, VPS e server gestiti. Un bypass autenticazione su cPanel può consentire creazione di account abusivi, modifica dei file dei siti, inserimento di web shell, furto di email, accesso a database e alterazione di configurazioni DNS. Su WHM, l’attaccante può spingersi oltre e compromettere ogni account presente sulla macchina. Il rischio è amplificato dalla semplicità dell’exploit e dalla disponibilità pubblica dei dettagli tecnici. I server con versioni non supportate restano particolarmente esposti perché non ricevono più aggiornamenti di sicurezza. Gli amministratori devono verificare subito la versione installata, controllare log di accesso, cercare eventuali account sospetti e applicare l’update d’emergenza. Rinviare la patch significa lasciare aperta una porta critica sull’intera infrastruttura hosting.

QingLong Task Scheduler subisce due RCE usate per cryptomining

QingLong Task Scheduler, piattaforma self-hosted molto diffusa tra sviluppatori cinesi, presenta due vulnerabilità che permettono Remote Code Execution tramite bypass dell’autenticazione. La prima, CVE-2026-3965, sfrutta una regola di URL rewriting per reimpostare le credenziali admin senza autenticazione. La seconda, CVE-2026-4047, aggira il middleware sfruttando differenze di case sensitivity tra Express.js e i controlli sui percorsi. Le due vulnerabilità colpiscono QingLong 2.20.1 e versioni precedenti. Gli attaccanti le stanno già sfruttando per installare un miner chiamato .fullgc, capace di saturare la CPU al 100 per cento. Il fatto che gli exploit funzionino anche dietro reverse proxy Nginx rende il rischio particolarmente concreto per installazioni esposte su internet. Gli amministratori devono aggiornare subito e cercare file, processi o cron job sospetti.

QingLong dietro Nginx resta vulnerabile senza patch immediata

La presenza di Nginx come reverse proxy non basta a proteggere QingLong dalle due vulnerabilità RCE. Gli exploit sfruttano logiche applicative interne e differenze nel trattamento dei percorsi, quindi possono superare configurazioni che molti amministratori considerano già sufficienti. Questo rende pericolose soprattutto installazioni self-hosted pubblicate rapidamente per uso personale, automazione o gestione script senza hardening adeguato. Chi non può aggiornare immediatamente deve esporre QingLong solo dietro VPN o SSH tunnel, disattivando l’accesso diretto da internet. È necessario controllare la presenza del file .fullgc, processi anomali, consumo CPU persistente, nuovi utenti admin e modifiche ai task schedulati. Il cryptomining è spesso il primo segnale visibile di compromissione, ma un attaccante con RCE può anche rubare token, segreti e credenziali presenti nell’ambiente.

Copy Fail nel kernel Linux permette escalation root con 732 byte

La vulnerabilità Copy Fail, tracciata come CVE-2026-31431, colpisce il kernel Linux e consente a un utente locale non privilegiato di ottenere privilegi root. L’exploit utilizza solo 732 byte di codice Python e permette di scrivere 4 byte controllati nella page cache di qualsiasi file leggibile. Modificando un binary setuid come /usr/bin/su, l’attaccante può ottenere root al successivo avvio del programma.

Il bug nasce dall’interazione tra AF_ALG, splice() e l’algoritmo authencesn. La falla esiste dal 2017 e riguarda distribuzioni diffuse come Ubuntu 24.04, Amazon Linux 2023, RHEL 10.1 e SUSE 16. La gravità deriva dalla combinazione tra exploit pubblico, affidabilità elevata e impatto diretto sui privilegi locali. Per server condivisi, workstation e ambienti containerizzati, il rischio è immediato.

Copy Fail minaccia container e nodi Kubernetes con escape locale

Copy Fail è particolarmente pericolosa negli ambienti container e Kubernetes. Anche se l’attacco richiede accesso locale, molti workload cloud eseguono codice di utenti diversi sullo stesso nodo. Se un container vulnerabile permette di raggiungere la superficie AF_ALG, l’exploit può essere usato per uscire dal contesto isolato e compromettere il nodo host. Questo trasforma una vulnerabilità locale in un rischio infrastrutturale per cluster multi-tenant. La patch del kernel reverte l’ottimizzazione in-place che ha introdotto il comportamento vulnerabile. Come mitigazione temporanea, gli amministratori possono disabilitare il modulo algif_aead o bloccare la creazione di socket AF_ALG tramite seccomp. Queste misure riducono l’esposizione, ma non sostituiscono l’aggiornamento del kernel. Tutti i server Linux esposti a utenti locali, container o workload non fidati devono essere aggiornati con priorità alta.

Patching urgente per cloud hosting IoT e distribuzioni Linux

Le vulnerabilità del 29 aprile 2026 colpiscono livelli diversi dell’infrastruttura IT. FreeRTOS-Plus-TCP interessa dispositivi embedded e IoT, cPanel/WHM colpisce hosting e VPS, QingLong riguarda automazione self-hosted e Copy Fail impatta il kernel Linux delle distribuzioni più diffuse. La simultaneità degli alert crea un carico operativo elevato per security team e amministratori di sistema. La priorità deve seguire l’esposizione. I server cPanel accessibili da internet vanno aggiornati immediatamente. I sistemi QingLong pubblici devono essere patchati o isolati. I kernel Linux su ambienti multiutente o containerizzati devono ricevere la correzione appena disponibile. I dispositivi FreeRTOS vanno aggiornati o protetti con filtri di rete se non è possibile intervenire subito sul firmware. Ogni ritardo aumenta il rischio di compromissione.

Amministratori devono cercare compromissioni oltre ad aggiornare

Applicare le patch non basta. Per cPanel, gli amministratori devono controllare log di accesso, sessioni sospette, nuovi account, file modificati e possibili web shell. Per QingLong, servono verifiche su processi miner, file .fullgc, task non autorizzati e credenziali esposte. Per Linux Copy Fail, è opportuno controllare sistemi multiutente, container e workload recenti alla ricerca di escalation o modifiche anomale a binary setuid. Su FreeRTOS-Plus-TCP, il monitoraggio deve concentrarsi su crash ricorrenti, traffico ICMP sospetto, Router Advertisement non autorizzati e comportamenti anomali nella configurazione IPv6. Gli exploit pubblici e l’attività già osservata su QingLong rendono necessaria una risposta che combini patching, threat hunting e revisione delle configurazioni. L’obiettivo non è solo chiudere la falla, ma verificare che non sia già stata sfruttata.

Quattro alert mostrano una giornata critica per la sicurezza IT

La concentrazione di vulnerabilità in cPanel, AWS FreeRTOS, QingLong e kernel Linux mostra quanto sia fragile l’equilibrio della sicurezza infrastrutturale. In un solo giorno emergono problemi che colpiscono pannelli di hosting, dispositivi IoT, task scheduler e sistemi operativi. Gli impatti coprono tutto lo spettro: accesso non autorizzato, RCE, cryptomining, denial of service ed escalation a root. Le organizzazioni devono trattare questi alert come priorità operativa immediata. Aggiornare FreeRTOS-Plus-TCP, installare la patch cPanel/WHM, correggere QingLong e distribuire il nuovo kernel Linux riduce drasticamente il rischio. La giornata del 29 aprile 2026 conferma che il patching tempestivo resta una delle difese più importanti contro attacchi reali, exploit pubblici e compromissioni rapide.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.