I ricercatori di Securonix hanno individuato una nuova e sofisticata minaccia informatica battezzata DeepDoor, un backdoor Python ad alta invisibilità progettato per infiltrarsi silenziosamente nei server e nelle workstation Windows. Il malware si fa strada attraverso uno script batch auto-estraente che opera interamente in memoria, riuscendo a eludere le difese EDR disabilitando proattivamente Windows Defender, lo SmartScreen e la telemetria di PowerShell. Una volta radicato, DeepDoor stabilisce una persistenza multi-livello estremamente complessa da estirpare, sfruttando chiavi di registro, task pianificati e sottoscrizioni WMI, supportati da un processo watchdog ridondante che ripristina automaticamente i componenti rimossi. La sua arma principale è un modulo credential stealer massivo, capace di estrarre password in chiaro dai database SQLite dei principali browser, recuperare chiavi SSH private e sottrarre i token di accesso per le infrastrutture cloud come AWS, Azure e GCP. Per mantenere il controllo remoto (RAT) ed eludere i firewall o i blocchi IP aziendali, gli attaccanti hanno abbandonato i classici server C2, instradando invece dinamicamente tutto il traffico criptato attraverso il servizio di tunneling pubblico bore.pub.

Cosa leggere

DeepDoor usa batch loader auto contenuto per installare payload Python

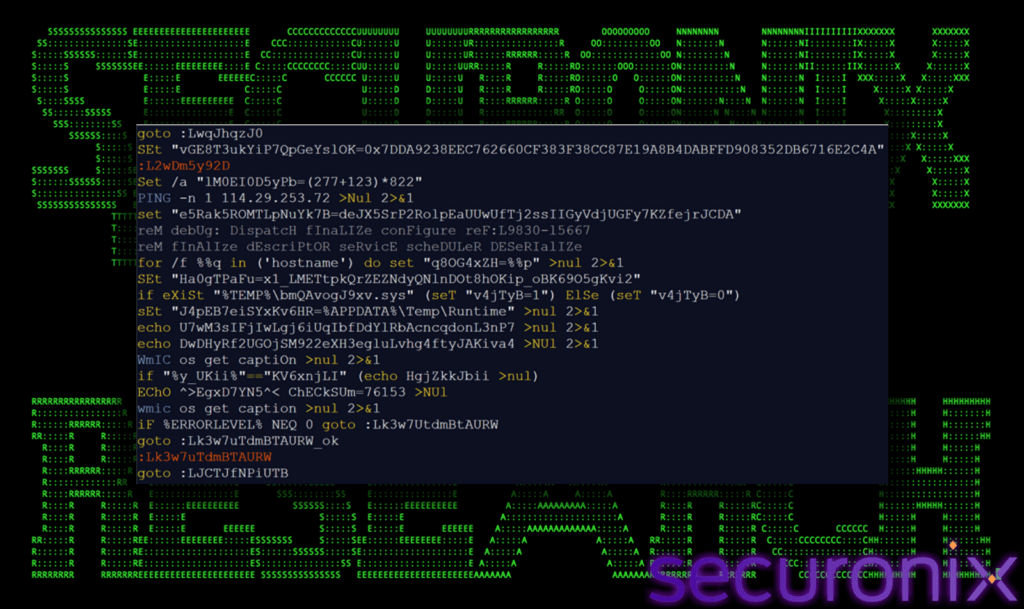

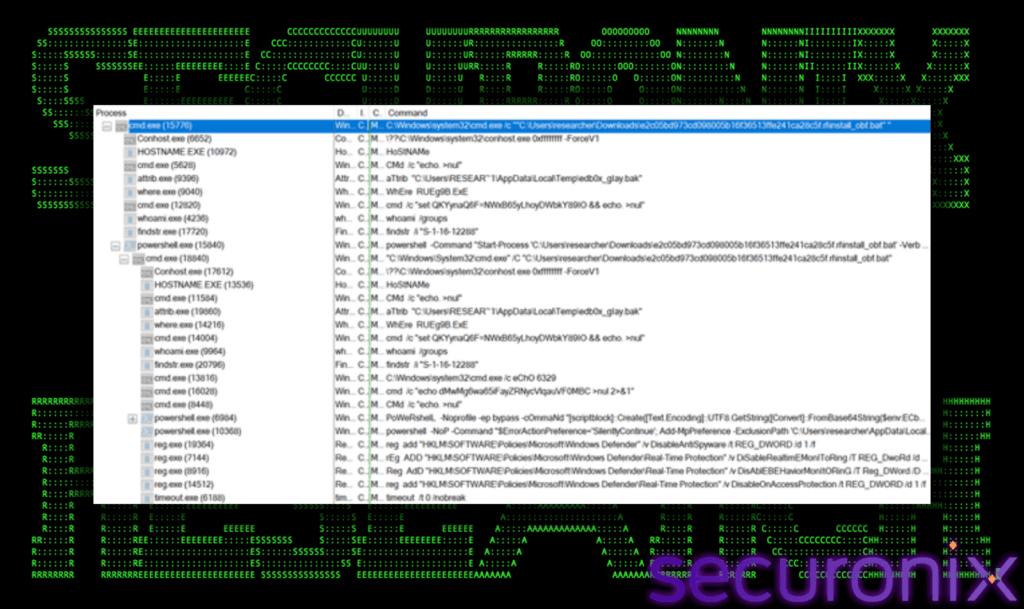

DeepDoor viene distribuito tramite uno script batch chiamato install_obf.bat, che contiene al suo interno l’intero payload Python. Questo approccio elimina la necessità di download esterni e riduce la probabilità di rilevamento.

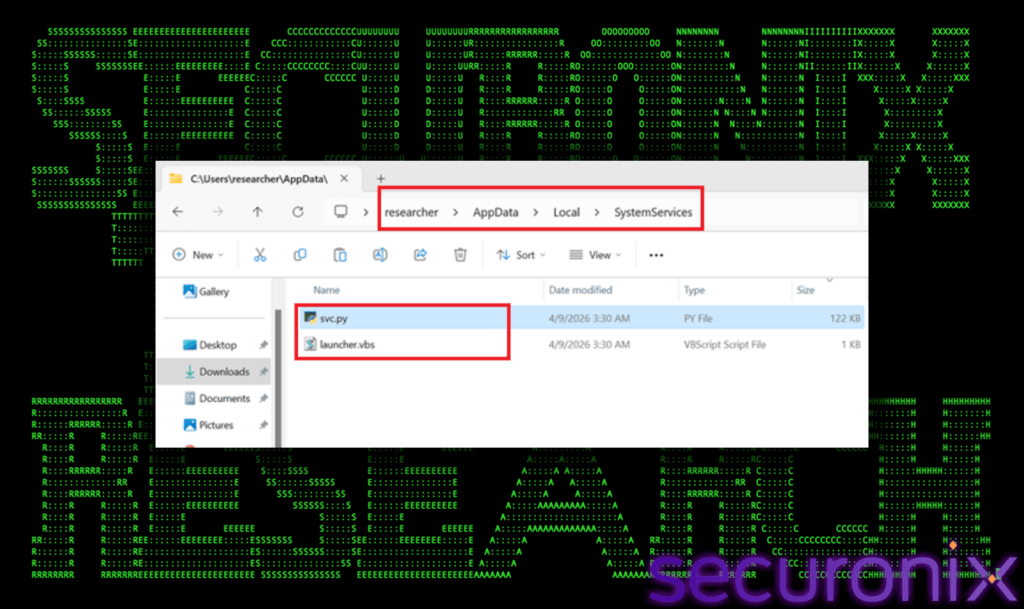

Il batch legge se stesso, estrae il codice Python tramite regex e lo salva come svc.py nella directory %LOCALAPPDATA%\SystemServices. Durante l’esecuzione, il loader disabilita Windows Defender, logging PowerShell e SmartScreen, preparando il sistema all’installazione del backdoor. L’intero processo avviene in memoria, limitando le tracce lasciate sul disco e rendendo più difficile l’analisi forense.

Persistence multi livello con WMI registry e watchdog thread

La persistenza di DeepDoor è uno degli elementi più sofisticati del framework. Il malware implementa cinque meccanismi distinti tra cui Startup folder, chiavi di registro Run, task pianificati e sottoscrizioni WMI.

Un thread watchdog monitora continuamente questi elementi e li ripristina in caso di rimozione. Il backdoor si registra come servizio con nome SystemServices, mimetizzandosi tra processi legittimi. Questa ridondanza rende estremamente complessa la rimozione manuale, poiché eliminare un singolo elemento non è sufficiente a neutralizzare la minaccia.

Comunicazione C2 tramite bore.pub rende difficile il blocco del traffico

A differenza dei malware tradizionali, DeepDoor non utilizza server C2 statici ma sfrutta il servizio pubblico bore.pub per creare tunnel TCP dinamici. Il malware decodifica l’indirizzo in Base64 e genera porte casuali tra 41234 e 41243, avviando scansioni multi-thread per individuare connessioni attive.

L’autenticazione avviene tramite SHA256 challenge-response, garantendo che solo operatori autorizzati possano controllare il sistema compromesso. Il traffico viene incapsulato nei tunnel pubblici, rendendo inefficaci i blocchi basati su IP. Questa tecnica aumenta significativamente la resilienza del malware anche in ambienti con firewall avanzati.

DeepDoor ruba credenziali da browser SSH e cloud AWS Azure GCP

Il modulo di credential stealing di DeepDoor è progettato per raccogliere dati da molteplici fonti. Il malware accede ai database SQLite di browser come Chrome, Edge e Firefox per estrarre password e cronologia.

Inoltre, recupera dati dal Windows Credential Manager, cerca chiavi SSH private e analizza file di configurazione per token AWS, Azure e GCP. La funzione dedicata scandisce variabili di ambiente e directory utente per individuare credenziali cloud. I dati raccolti vengono inviati al C2 in formato strutturato, permettendo agli attaccanti di sfruttare rapidamente le informazioni compromesse.

Capacità RAT complete includono shell remota e azioni distruttive

Una volta attivo, DeepDoor funziona come un RAT completo, consentendo esecuzione di comandi remoti, upload e download di file e port scanning interno. Gli attaccanti possono aprire reverse shell, disabilitare sistemi di sicurezza e manipolare configurazioni di sistema. Il malware include anche funzionalità distruttive come fork bomb, overwrite del MBR e trigger di BSOD. Queste capacità permettono di cancellare tracce o sabotare completamente il sistema compromesso. Il framework integra moduli di evasione come patch AMSI, unhook di ntdll e disabilitazione di ETW, rendendo difficile il rilevamento da parte di soluzioni EDR.

Tecniche anti analisi impediscono rilevamento in sandbox e ambienti virtuali

DeepDoor implementa numerosi controlli anti-analisi per evitare sandbox e ambienti virtuali. Il malware verifica la presenza di processi di monitoraggio come Wireshark, controlla driver VMware e VirtualBox e analizza parametri hardware sospetti. Inoltre, rileva nomi utente tipici di ambienti di test e assenza di dati browser reali. In caso di sospetto, modifica il proprio comportamento o si disattiva. Il malware cancella log e command line arguments per apparire come processi legittimi come svchost.exe, riducendo ulteriormente la visibilità.

Indicatori di compromissione includono file SystemServices e traffico bore.pub

Gli indicatori di compromissione di DeepDoor includono file come install_obf.bat e svc.py nella directory SystemServices. Il malware crea chiavi di registro dedicate e file VBScript nella cartella Startup. Il traffico verso bore.pub su porte dinamiche rappresenta un segnale critico. Gli amministratori devono monitorare processi Python sospetti e connessioni TCP anomale. Securonix ha pubblicato regole YARA per facilitare il rilevamento e l’identificazione delle infezioni.

Impatto su ambienti enterprise e misure di mitigazione immediate

DeepDoor rappresenta una minaccia significativa per ambienti enterprise, inclusi server Windows, workstation e infrastrutture cloud. Le organizzazioni devono verificare immediatamente la presenza dei file indicati e rimuovere installazioni Python non necessarie. L’adozione di EDR comportamentali, logging avanzato e restrizioni sull’esecuzione di script batch riduce il rischio di compromissione. L’isolamento di rete e il monitoraggio continuo sono essenziali per contenere eventuali infezioni. La rapidità di risposta è determinante per limitare i danni.

DeepDoor conferma crescita dei malware Python stealth nel 2026

Il caso DeepDoor evidenzia una tendenza crescente verso malware basati su Python, capaci di sfruttare strumenti nativi di sistema per passare inosservati. La combinazione di batch loader, tunneling pubblico e furto di credenziali multi-sorgente rappresenta un’evoluzione significativa nel panorama delle minacce. Secondo Securonix, il malware è progettato per operazioni a lungo termine con basso rumore operativo. Questo richiede un cambio di approccio nella difesa, con maggiore attenzione a comportamenti anomali piuttosto che a firme statiche. DeepDoor dimostra che anche linguaggi ad alto livello possono essere utilizzati per attacchi sofisticati e persistenti.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.