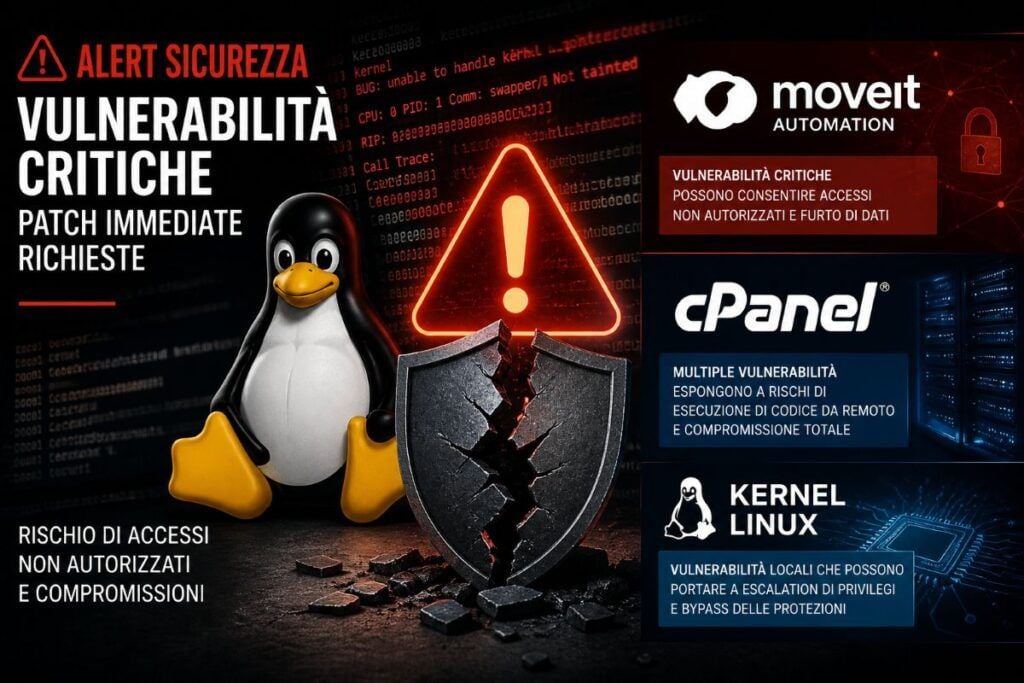

Un triplo allarme scuote il mondo della cybersicurezza e impone agli amministratori di sistema interventi immediati. Tra fine aprile e inizio maggio 2026, sono emerse vulnerabilità critiche che minacciano server, ambienti containerizzati e infrastrutture di hosting a livello globale. Su Linux, la falla locale “Copy-Fail” (CVE-2026-31431) permette di ottenere privilegi di root ed è già in via di risoluzione sulle principali distribuzioni. Sul fronte enterprise, MOVEit Automation richiede un upgrade completo per chiudere una pericolosa falla di bypass dell’autenticazione remota. L’emergenza più grave riguarda però cPanel: la vulnerabilità CVE-2026-41940 è già attivamente sfruttata dai cybercriminali per colpire enti governativi e provider di hosting, installando botnet e ransomware (come la variante Sorry). La direttiva per i sistemisti è una sola: aggiornare tutto, subito.

Cosa leggere

Vulnerabilità Copy-Fail nel kernel Linux consente escalation a root

La falla CVE-2026-31431, nota come Copy-Fail, colpisce il modulo algif_aead del kernel Linux, responsabile di funzioni crittografiche accelerate. Il bug permette a un utente locale di eseguire codice con privilegi elevati fino a livello root. Questo scenario è particolarmente critico in ambienti multi-tenant e containerizzati, dove un attaccante può effettuare escape dal container verso l’host. Le versioni interessate includono kernel LTS come 6.12, 6.6, 6.1, 5.15 e 5.10. Le principali distribuzioni, tra cui Debian, Ubuntu, Red Hat e SUSE, hanno rilasciato patch correttive. In alcuni casi, come su Ubuntu, è stata adottata una mitigazione temporanea disabilitando il modulo vulnerabile tramite aggiornamento del pacchetto kmod. L’applicazione delle patch richiede riavvio del sistema per essere efficace.

MOVEit Automation esposto a bypass autenticazione e privilege escalation

Progress Software segnala due vulnerabilità critiche in MOVEit Automation: CVE-2026-4670 e CVE-2026-5174. La prima consente un bypass di autenticazione remoto, permettendo accesso senza credenziali valide. La seconda permette escalation di privilegi tramite validazione insufficiente degli input. Le vulnerabilità colpiscono le interfacce backend del command port e riguardano versioni precedenti a 2025.1.5, 2025.0.9 e 2024.1.8. Non esistono workaround: l’unica mitigazione è l’upgrade completo tramite full installer. Il rischio è elevato perché MOVEit è utilizzato da migliaia di organizzazioni per trasferimenti di dati sensibili tra sistemi locali e cloud. Gli attaccanti possono sfruttare queste falle con bassa complessità e senza interazione dell’utente, ottenendo accesso amministrativo e visibilità sui flussi di dati.

cPanel vulnerabile a exploit attivi con accesso remoto elevato

La vulnerabilità CVE-2026-41940 in cPanel e WebHost Manager rappresenta una minaccia critica perché già sfruttata attivamente. Il bug consente bypass di autenticazione e accesso remoto con privilegi elevati. Gli exploit sono stati pubblicati rapidamente dopo la disclosure, accelerando campagne di attacco globali. I sistemi compromessi vengono utilizzati per esecuzione di codice remoto, installazione di botnet come Mirai e deployment di ransomware. Alcuni attacchi combinano questa falla con tecniche di SQL injection e strumenti di persistenza come systemd e tunnel VPN. Provider di hosting e MSP risultano tra i target principali, con attività di scanning massivo osservate su larga scala. L’aggiornamento immediato del pannello è l’unica misura efficace per bloccare gli attacchi.

Impatti su infrastrutture enterprise e ambienti cloud

Queste vulnerabilità colpiscono componenti critici dell’infrastruttura IT moderna. Il kernel Linux rappresenta la base di server fisici, macchine virtuali e container. MOVEit Automation gestisce trasferimenti di file sensibili tra sistemi distribuiti. cPanel controlla ambienti di hosting web su larga scala. Una compromissione può portare a esfiltrazione dati, controllo amministrativo e diffusione di malware su intere reti. Gli ambienti multi-tenant risultano particolarmente esposti perché un singolo exploit può propagarsi lateralmente tra più clienti o servizi.

Azioni immediate per amministratori di sistema

Gli amministratori devono verificare immediatamente le versioni in uso e applicare le patch disponibili. Per il kernel Linux, l’aggiornamento avviene tramite package manager seguito da riavvio. Per MOVEit Automation è necessario eseguire un upgrade completo alla versione corretta. Per cPanel bisogna installare le release patched e monitorare eventuali segni di compromissione. È fondamentale controllare i log di sistema, le attività di rete e gli accessi sospetti per individuare tentativi di sfruttamento già avvenuti.

Importanza del patching tempestivo nella sicurezza IT

Questi casi dimostrano come il patching rapido sia essenziale per mantenere la sicurezza delle infrastrutture. Le vulnerabilità critiche vengono spesso sfruttate entro poche ore dalla divulgazione pubblica, riducendo drasticamente il tempo di reazione disponibile. Le organizzazioni devono adottare processi strutturati di gestione degli aggiornamenti, includendo test in ambienti di staging e deployment controllati in produzione. La mancata applicazione delle patch espone a rischi concreti di compromissione e perdita di dati.

Scenario di minaccia in evoluzione per sysadmin e aziende

Il panorama della sicurezza continua a evolversi rapidamente, con attacchi sempre più automatizzati e mirati. Vulnerabilità come quelle nel kernel Linux, MOVEit e cPanel evidenziano la necessità di una vigilanza continua. Gli amministratori devono integrare aggiornamenti tempestivi, monitoraggio avanzato e segmentazione delle reti per ridurre la superficie di attacco. La combinazione di exploit locali e remoti rende questi bug particolarmente pericolosi, soprattutto in ambienti enterprise complessi.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.