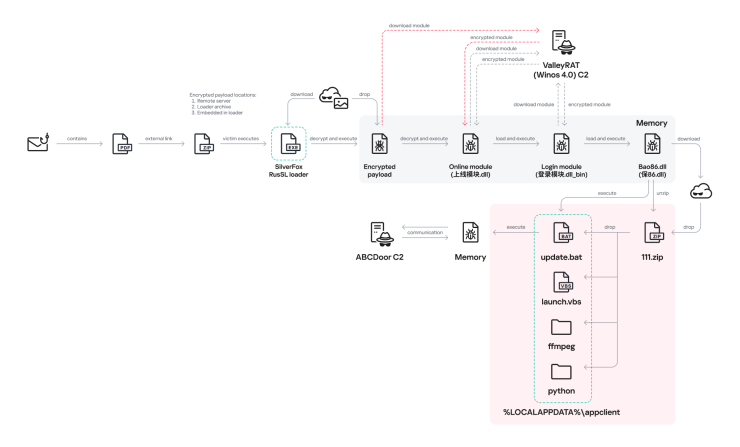

Il gruppo cybercriminale Silver Fox ha scatenato una massiccia e sofisticata campagna di phishing che sfrutta falsi avvisi fiscali per fare breccia nelle reti aziendali di Russia e India (con mire espansionistiche verso altri Paesi). Nascondendosi dietro finte comunicazioni delle autorità tributarie locali, gli attaccanti utilizzano file PDF “armati” per aggirare i gateway di sicurezza e attivare una complessa catena di infezione. L’attacco fa leva su un loader Rust personalizzato che distribuisce moduli ValleyRAT e culmina con l’installazione di ABCDoor, una nuovissima e insidiosa backdoor scritta in Python. Grazie a tecniche di steganografia e geofencing, il malware si annida silenziosamente nei sistemi eludendo i rilevamenti, garantendo agli hacker un accesso remoto prolungato per esfiltrare file, monitorare gli appunti e registrare di nascosto gli schermi delle vittime.

Cosa leggere

Silver Fox impersona autorità fiscali per colpire aziende in Russia e India

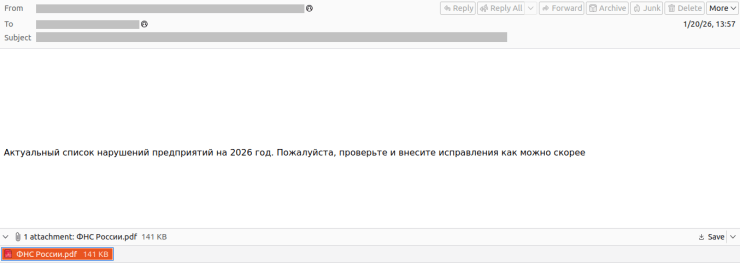

La campagna attribuita a Silver Fox sfrutta email che simulano comunicazioni ufficiali di autorità fiscali per indurre gli utenti a scaricare archivi malevoli. In India, gli attaccanti impersonano il Central Board of Direct Taxes con file come CBDT.rar e ITD.-.rar, mentre in Russia riproducono notifiche della Федеральная налоговая служба con PDF contenenti link a zip dannosi. La scelta del tema fiscale aumenta la probabilità di apertura perché molte aziende gestiscono quotidianamente comunicazioni tributarie, scadenze, controlli e documentazione amministrativa. Secondo l’analisi di Kaspersky, tra gennaio e febbraio 2026 sono state osservate oltre 1.600 email malevole legate alla campagna, con vittime nei settori industria, consulenza, retail e trasporti. L’obiettivo è costruire una catena di infezione silenziosa, capace di installare malware persistente senza richiedere exploit complessi.

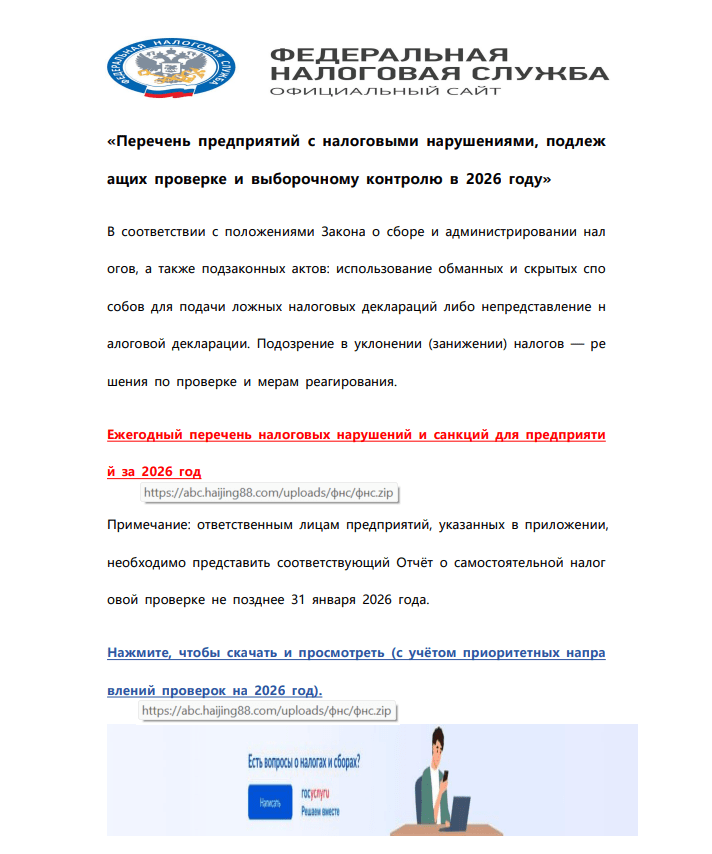

I PDF malevoli aggirano i controlli email con link a archivi esterni

Gli attaccanti non si limitano a inviare allegati eseguibili, ma inseriscono nei PDF link verso domini controllati per scaricare archivi compressi come фнс.zip o CBDT.rar. Questa tecnica riduce l’efficacia di alcuni gateway di sicurezza, che possono trattare il documento PDF come contenuto meno rischioso rispetto a un eseguibile allegato direttamente. Una volta aperto il file, l’utente viene indirizzato verso download ospitati su infrastruttura controllata dagli attaccanti, tra cui il dominio abc.haijing88[.]com. Gli archivi contengono eseguibili camuffati da documenti, spesso con icone PDF o Excel per rendere l’inganno più credibile.

La campagna dimostra una conoscenza precisa dei processi aziendali, perché sfrutta workflow amministrativi ordinari invece di affidarsi a lure generiche. Il phishing fiscale resta quindi un vettore ad alta efficacia nelle organizzazioni dove contabilità, compliance e uffici legali ricevono comunicazioni frequenti da enti pubblici.

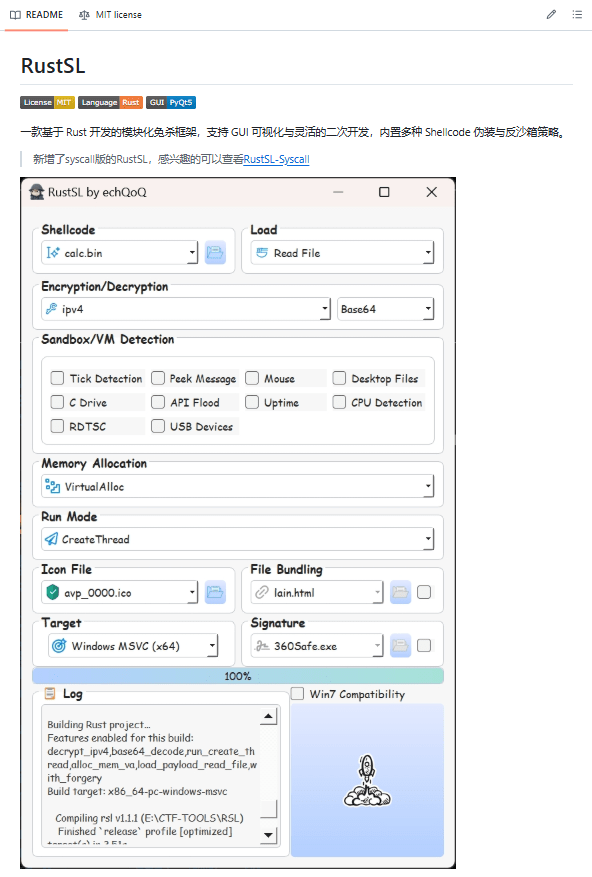

RustSL modificato carica payload cifrati con steganografia

Il primo stadio tecnico della campagna utilizza una versione modificata del loader RustSL, progetto open source adattato da Silver Fox per aumentare resilienza e capacità evasive. Gli attaccanti aggiungono un modulo di steganografia che consente di nascondere payload cifrati in formati non standard come PNG, HTM, MD, LOG, XLSX, ICO, CFG, MAP, XML e OLD. I payload vengono delimitati da marker come <RSL_START> e <RSL_END>, quindi decifrati tramite routine XOR multi-pass e chiavi personalizzate. Il loader supporta anche decoding Base64, Hex, Base32 e urlsafe_base64, ampliando le possibilità di offuscamento. Questa architettura rende più difficile l’analisi statica e consente agli attaccanti di cambiare contenitore, cifratura e tecnica di esecuzione senza riscrivere l’intera catena. L’uso di Rust aggiunge inoltre un livello di complessità per alcuni strumenti di reverse engineering abituati a loader più tradizionali.

Geofencing e controlli ambientali limitano l’esecuzione del malware

Il modulo guard.rs integrato nel loader RustSL implementa controlli ambientali e geofencing per evitare l’esecuzione fuori dai paesi target. Le varianti analizzate interrogano servizi come ip-api.com, ipwho.is, ipinfo.io, ipapi.co e geoplugin.net per verificare la posizione del sistema prima di proseguire con l’infezione. I paesi consentiti includono India, Indonesia, Sudafrica, Russia, Cambogia e successivamente Giappone. Questa tecnica riduce il rischio che il malware venga eseguito in sandbox di analisi o ambienti di ricerca non coerenti con il targeting previsto. Silver Fox utilizza quindi un approccio selettivo, in cui il payload viene attivato solo quando il contesto geografico e operativo appare plausibile. Per i difensori, il geofencing rappresenta una difficoltà aggiuntiva perché può impedire la detonazione automatica in ambienti di laboratorio configurati in paesi non inclusi nella lista.

Phantom Persistence rafforza la resilienza del loader RustSL

Una variante compilata nel gennaio 2026 introduce una tecnica di persistenza definita Phantom Persistence, basata sull’uso di RegisterApplicationRestart. Il loader intercetta eventi di shutdown, manipola il riavvio dell’applicazione e tenta di rilanciare il processo con flag come EWX_RESTARTAPPS. Questa tecnica permette al malware di sopravvivere a interruzioni e riavvii controllati, complicando la rimozione manuale da parte degli amministratori. I log di debug osservati dai ricercatori mostrano il successo dell’hijack in alcune esecuzioni. La persistenza non si basa soltanto su chiavi di registro evidenti, ma su meccanismi del sistema operativo pensati per ripristinare applicazioni legittime. Questo dettaglio conferma il livello di personalizzazione della catena e la volontà di Silver Fox di rendere più robusta l’infezione iniziale prima del caricamento dei moduli successivi.

ValleyRAT agisce come passaggio intermedio nella catena di infezione

Dopo l’esecuzione del loader, lo shellcode cifrato scarica il modulo Online di ValleyRAT, noto anche come Winos 4.0, che funziona da elemento intermedio tra lo stadio iniziale e la backdoor finale. La configurazione hard-coded punta a infrastrutture C2 come 207.56.138[.]28:6666, con meccanismi di fallback per mantenere la comunicazione. ValleyRAT utilizza chiavi di registro sotto HKCU:\Console per distinguere moduli x86 e x64, quindi carica componenti personalizzati indicati con nomi come 保86.dll e 保86.dll_bin. Questi moduli scaricano un archivio di grandi dimensioni contenente un ambiente Python completo, ffmpeg.exe, script di aggiornamento e componenti destinati all’avvio di ABCDoor. La catena è progettata per ridurre l’esposizione dei payload più sensibili e usare ValleyRAT come piattaforma di consegna modulare.

ABCDoor introduce controllo remoto silenzioso senza shell tradizionale

La novità principale della campagna è ABCDoor, backdoor Python compilata con Cython in file .pyd e progettata per controllo remoto silenzioso. A differenza di molte backdoor classiche, ABCDoor non privilegia una shell remota tradizionale, ma offre funzioni di screen broadcasting, gestione file, esfiltrazione clipboard e controllo di mouse e tastiera tramite librerie come pynput. Il malware usa asyncio e Socket.IO per comunicare via HTTPS con il C2, inviando all’avvio un messaggio di autorizzazione JSON con informazioni sul dispositivo e versione hard-coded. La persistenza avviene tramite chiave HKCU:\Software\Microsoft\Windows\CurrentVersion\Run\AppClient o task scheduler denominato AppClient, eseguito ogni minuto. Questo modello consente agli operatori di interagire con il sistema compromesso in modo visivo e operativo, riducendo la necessità di comandi shell facilmente tracciabili.

ABCDoor sfrutta ffmpeg per screen broadcasting multi-monitor

Una delle capacità più rilevanti di ABCDoor riguarda la registrazione e trasmissione dello schermo tramite ffmpeg.exe. La backdoor supporta configurazioni fino a quattro monitor, usando la Desktop Duplication API per catturare flussi video in tempo quasi reale. Le funzioni start_single_monitor_ddagrab e start_multi_monitor_ddagrab generano parametri complessi considerando numero di schermi, orientamento e coordinate. Questa funzionalità permette agli attaccanti di osservare attività sensibili, documenti aperti, applicazioni aziendali e credenziali digitabili senza dover eseguire comandi espliciti. L’uso di ffmpeg, uno strumento legittimo e diffuso, può inoltre ridurre il sospetto in alcuni ambienti dove software multimediali o utility tecniche sono già presenti. Per le aziende, la presenza di ffmpeg in percorsi anomali insieme a pythonw.exe e moduli appclient deve essere trattata come indicatore ad alta priorità.

La falsa directory Tailscale nasconde ambiente Python e moduli ABCDoor

La catena di infezione copia i componenti in C:\ProgramData\Tailscale, imitando il nome di un software VPN legittimo per confondere controlli superficiali e analisi manuali. All’interno vengono posizionati un ambiente Python completo, pythonw.exe, moduli Cython, ffmpeg.exe e script come update.bat o update.ps1. Il comando pythonw.exe -m appclient avvia ABCDoor senza aprire finestre visibili, aumentando la furtività dell’infezione. La scelta di ProgramData consente al malware di collocarsi in un’area comune per applicazioni e servizi, meno evidente rispetto alle directory temporanee. Gli amministratori devono quindi verificare non solo la presenza di file sospetti, ma anche il contesto: una directory Tailscale non coerente con installazioni aziendali, processi Python anomali e task scheduler ricorrenti sono segnali compatibili con compromissione.

Indicatori di compromissione aiutano il rilevamento della campagna

Gli IoC pubblicati dai ricercatori includono domini, indirizzi IP, archivi, nomi file e hash associati alla campagna. Tra gli indicatori principali compaiono abc.haijing88[.]com, 207.56.138[.]28:6666, 154.82.81[.]205, file come Click File.exe, фнс.zip, YD20251001143052.zip e moduli come 保86.dll. Le organizzazioni devono cercare nei log email soggetti legati ad avvisi fiscali, allegati PDF con link a download esterni e archivi compressi provenienti da domini non riconosciuti. A livello endpoint, vanno controllati processi pythonw.exe con argomento -m appclient, voci Run chiamate AppClient, task scheduler omonimi e directory C:\ProgramData\Tailscale non autorizzate. Il rilevamento comportamentale è essenziale perché gli hash possono cambiare rapidamente, mentre la logica operativa della catena resta più stabile.

Le organizzazioni devono combinare email security e threat hunting

Il patching non è sufficiente contro questa campagna perché il vettore principale è l’ingegneria sociale. Le aziende devono rafforzare filtri email, sandboxing dei PDF, blocco dei link a domini sospetti e analisi degli archivi compressi. È utile applicare regole specifiche per comunicazioni tributarie anomale, soprattutto quando includono pulsanti di download o link abbreviati verso domini non governativi. Sul fronte endpoint, il threat hunting deve concentrarsi su processi Python inattesi, esecuzioni di ffmpeg in contesti non multimediali, connessioni HTTPS verso C2 noti e interrogazioni ripetute a servizi di geolocalizzazione. La formazione del personale resta fondamentale, perché le lure fiscali colpiscono funzioni aziendali abituate a gestire comunicazioni urgenti e apparentemente ufficiali. Un singolo click può attivare una catena multi-stadio difficile da contenere.

Silver Fox conferma una capacità operativa in evoluzione

La campagna mostra un’evoluzione significativa di Silver Fox, che combina strumenti già noti come ValleyRAT con componenti personalizzati come ABCDoor e loader RustSL modificati. L’attore dimostra capacità di adattare codice open source, usare steganografia, limitare l’esecuzione tramite geofencing e costruire persistenza su più livelli. Il targeting verso Russia, India e altri paesi indica una campagna multi-regionale con obiettivi enterprise nei settori industriali, consulenza, commercio e trasporti. La presenza di una backdoor Python con controllo remoto visivo segnala una preferenza per accessi persistenti e operazioni manuali post-compromissione, più che per infezioni opportunistiche di massa. Le organizzazioni devono considerare Silver Fox una minaccia dinamica, capace di aggiornare payload e infrastruttura con rapidità.

Difesa operativa contro ABCDoor e campagne fiscali malevole

Per ridurre l’esposizione, le aziende devono isolare host sospetti, acquisire memoria e artefatti prima della bonifica, verificare persistenze AppClient e rimuovere eventuali ambienti Python non autorizzati. I team SOC devono correlare log email, EDR, DNS e proxy per ricostruire la sequenza dal PDF iniziale al download dell’archivio e alla comunicazione C2. È consigliabile bloccare domini e IP associati, monitorare l’uso anomalo di RegisterApplicationRestart e applicare policy che impediscano l’esecuzione di binari da archivi scaricati. La risposta deve includere reset credenziali, controllo delle clipboard esfiltrate, verifica dei file aperti dall’utente compromesso e ricerca di movimenti laterali. ABCDoor consente un controllo remoto silenzioso e orientato all’osservazione, quindi la compromissione può aver esposto dati sensibili anche senza comandi shell evidenti nei log.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.