Il team di ricerca di Microsoft Defender ha svelato i dettagli di una massiccia e sofisticata campagna di phishing che ha colpito oltre 35.000 utenti in più di 13.000 organizzazioni (principalmente negli Stati Uniti, nei settori della sanità, finanza e tecnologia) a metà aprile 2026. Sfruttando la leva psicologica della conformità aziendale, gli hacker inviavano finte email interne (utilizzando servizi di crittografia legittimi come Paubox per eludere i filtri) relative a presunte revisioni del codice di condotta. Il file PDF in allegato innescava una catena multi-stage protetta da CAPTCHA (per bloccare l’analisi dei software di sicurezza) che culminava in una falsa pagina di login Microsoft. La vera insidia tecnica risiede nel metodo utilizzato: tramite un attacco AiTM (Adversary-in-The-Middle), gli hacker intercettavano in tempo reale i token di sessione della vittima, aggirando completamente i classici sistemi di autenticazione a due fattori (MFA) e ottenendo accesso immediato e privilegiato alle reti aziendali. Microsoft esorta le aziende a passare a metodi di autenticazione passwordless (es. chiavi FIDO) resistenti al phishing.

Cosa leggere

Microsoft analizza una campagna phishing basata su compliance interna

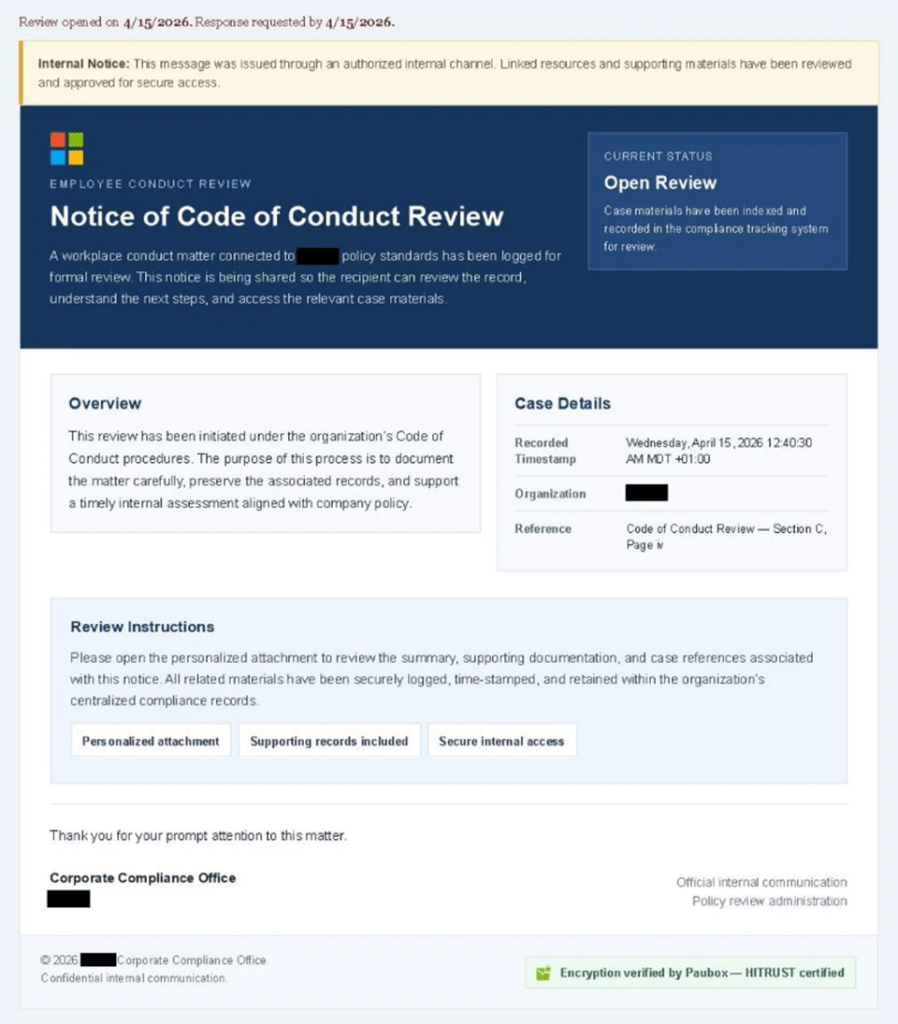

Microsoft Defender Research ha ricostruito una campagna phishing concentrata tra il 14 e il 16 aprile 2026, progettata per imitare comunicazioni interne legate a violazioni del codice di condotta aziendale. Gli attaccanti hanno inviato messaggi con oggetti come “Internal case log issued under conduct policy” e “Reminder: employer opened a non-compliance case log”, sfruttando un tema ad alta pressione psicologica. Il destinatario veniva informato di una presunta revisione disciplinare e invitato ad aprire un documento PDF personalizzato. La campagna ha colpito soprattutto gli Stati Uniti, con il 92 per cento dei target, ma ha raggiunto anche utenti in altri 26 paesi. I settori più esposti includono sanità, finanza, servizi professionali e tecnologia, cioè ambienti dove account compromessi possono offrire accesso a dati sensibili e applicazioni critiche.

Email autenticate e servizi legittimi aumentano il tasso di consegna

La forza della campagna deriva dall’uso combinato di infrastrutture apparentemente legittime e contenuti credibili. Le email provenivano da domini controllati dagli attaccanti, ma venivano recapitate tramite un servizio di consegna email legittimo, aumentando la probabilità di superare filtri antispam e controlli di reputazione. I messaggi includevano elementi pensati per rafforzare la fiducia, come riferimenti a canali interni autorizzati e banner che richiamavano la crittografia tramite Paubox, servizio reale di protezione email. Questo dettaglio aumentava la percezione di autenticità e riduceva la diffidenza dell’utente. Gli attaccanti hanno inoltre variato mittenti e template tra le diverse onde di invio, evitando blocchi immediati e mantenendo alta la consegna. Il risultato è una campagna che non appare come phishing generico, ma come una comunicazione aziendale urgente e contestualizzata.

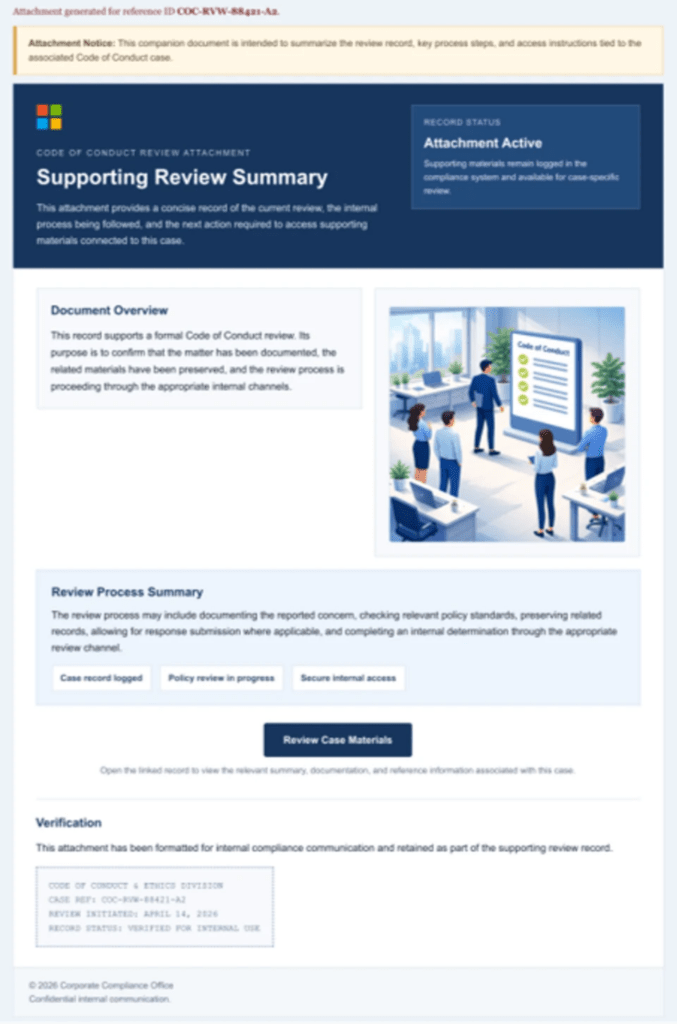

PDF personalizzati guidano gli utenti verso pagine di harvesting

Ogni email includeva un allegato PDF con nomi costruiti per sembrare documentazione interna, come “Awareness Case Log File – Tuesday 14th, April 2026.pdf” o “Disciplinary Action – Employee Device Handling Case.pdf”. Il documento conteneva un testo coerente con il presunto caso disciplinare e un pulsante “Review Case Materials”, che portava a domini controllati dagli attaccanti. Tra gli esempi segnalati figurano acceptable-use-policy-calendly[.]de e compliance-protectionoutlook[.]de, registrati e utilizzati nella finestra della campagna. L’uso del PDF come vettore consente di evitare allegati eseguibili e sfrutta la tendenza degli utenti ad aprire documenti percepiti come aziendali. I link dinamici personalizzati per vittima aumentano la credibilità e complicano la correlazione automatica degli eventi.

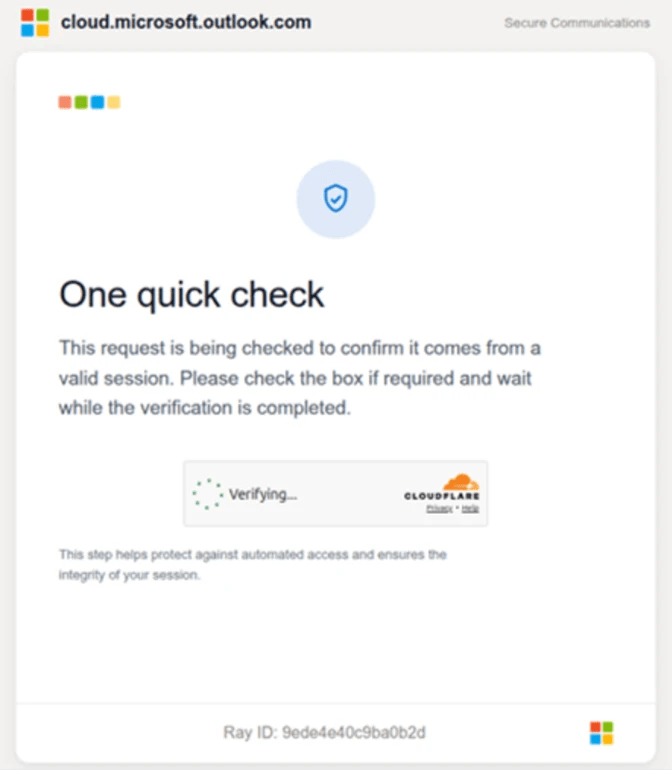

CAPTCHA multipli ostacolano sandbox e analisi automatica

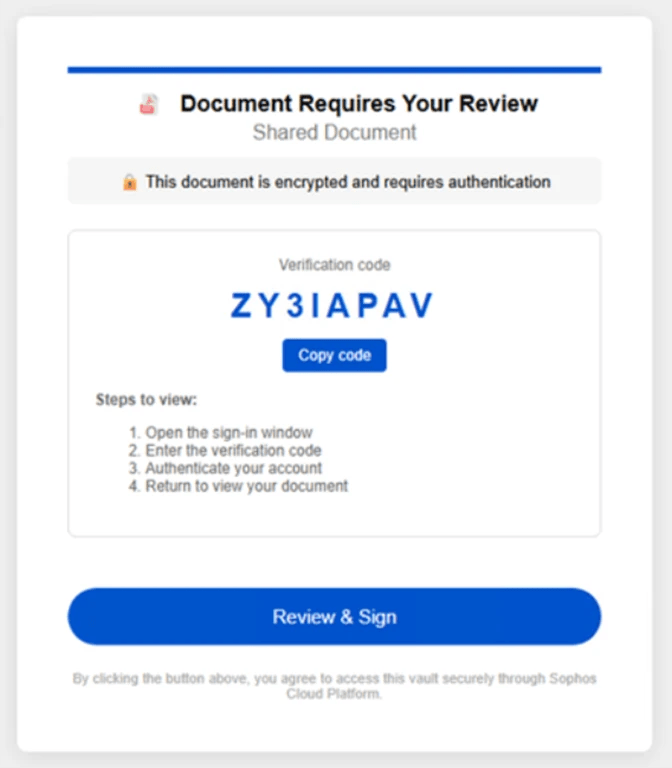

Dopo il click sul link, l’utente incontrava una sequenza di controlli progettati per filtrare bot, scanner e ambienti di analisi. La prima pagina mostrava un CAPTCHA Cloudflare, utile a verificare che l’interazione provenisse da una sessione reale. Superato il controllo, la vittima visualizzava una pagina intermedia che dichiarava la documentazione in fase di crittografia o preparazione. Dopo l’inserimento dell’indirizzo email, compariva un secondo CAPTCHA basato su selezione immagini. Questa catena non serviva soltanto a rendere il flusso più credibile, ma anche a impedire la detonazione automatica del phishing in sandbox. Gli attaccanti hanno curato anche la resa su mobile e desktop, adattando l’esperienza al dispositivo della vittima e aumentando la probabilità di completamento del flusso.

AiTM intercetta token Microsoft in tempo reale

La fase finale della campagna portava l’utente a una pagina che invitava ad accedere con Microsoft per visualizzare o programmare la discussione sul presunto caso. A quel punto entrava in gioco il flusso AiTM, acronimo di adversary-in-the-middle. Gli attaccanti posizionavano un proxy tra l’utente e il servizio Microsoft legittimo, intercettando in tempo reale il token di autenticazione generato dopo il login. Questa tecnica rende l’attacco particolarmente pericoloso perché non punta solo a rubare password, ma a catturare sessioni valide. Se l’utente completa l’accesso e supera una MFA non resistente al phishing, il token può essere riutilizzato dagli attaccanti per accedere rapidamente a email, file, applicazioni cloud e risorse aziendali connesse.

MFA tradizionale non basta contro la compromissione dei token

La campagna dimostra i limiti della MFA tradizionale quando non è resistente al phishing. Codici OTP, push approval e metodi simili possono essere aggirati se la vittima interagisce con un proxy AiTM che inoltra la sessione al servizio reale e cattura il token risultante. In questo scenario, l’attaccante non deve conoscere la password in modo persistente né superare manualmente il secondo fattore in un secondo momento: sfrutta la sessione appena creata dall’utente. La compromissione avviene in pochi secondi e può consentire accesso immediato alla casella email, alle conversazioni aziendali, ai documenti SharePoint e ad applicazioni SaaS federate. Per questo Microsoft spinge verso metodi passwordless e autenticazione resistente al phishing, come Windows Hello, chiavi FIDO e policy di conditional access più restrittive.

Targeting su sanità, finanza e tecnologia aumenta il rischio operativo

La distribuzione della campagna mostra una selezione di obiettivi ad alto valore. Sanità e scienze della vita rappresentano circa il 19 per cento dei target, i servizi finanziari circa il 18 per cento, mentre servizi professionali e tecnologia si attestano intorno all’11 per cento ciascuno. Questi settori gestiscono dati personali, informazioni regolamentate, documentazione riservata e accessi cloud complessi. Un token rubato in questi ambienti può diventare il punto di ingresso per esfiltrazione dati, compromissione email aziendale, movimento laterale e frodi finanziarie. La scelta del tema compliance aumenta l’efficacia proprio in organizzazioni dove codici di condotta, audit interni e procedure HR sono parte della routine. Gli attaccanti sfruttano la paura di conseguenze disciplinari per spingere gli utenti a completare il flusso senza verifiche indipendenti.

Indicatori di compromissione aiutano il rilevamento retroattivo

Microsoft ha pubblicato IoC relativi alla campagna, inclusi domini, mittenti, pattern dei PDF e hash SHA-256 dei file osservati. Tra i domini segnalati figurano compliance-protectionoutlook[.]de, acceptable-use-policy-calendly[.]de, cocinternal[.]com, gadellinet[.]com e harteprn[.]com. Gli indirizzi mittenti includono pattern come [email protected] e [email protected], mentre i documenti seguono nomi ricorrenti legati a “case log”, “disciplinary action” e date di aprile 2026. Questi indicatori permettono ai team SOC di cercare tracce nei log di posta, nei proxy, nei sistemi EDR e nelle piattaforme SIEM. La ricerca retroattiva è essenziale perché i messaggi possono essere stati consegnati, aperti e rimossi dall’utente prima dell’individuazione centrale dell’attacco.

Microsoft Defender e Exchange Online riducono l’esposizione al phishing

Le organizzazioni devono rafforzare le configurazioni di Exchange Online Protection e Microsoft Defender for Office 365 per bloccare messaggi simili. Safe Links e Safe Attachments consentono di riscrivere, analizzare e detonare URL e file sospetti, mentre Zero-hour auto purge può rimuovere retroattivamente email malevole già consegnate. L’uso di Microsoft Defender SmartScreen e della protezione di rete in Microsoft Defender for Endpoint aggiunge un livello di blocco su domini e pagine pericolose. Tuttavia, la protezione tecnica deve essere accompagnata da policy di accesso più robuste, perché la sola rimozione delle email non impedisce l’abuso di sessioni già compromesse. Le organizzazioni devono quindi invalidare token sospetti, revocare sessioni attive e monitorare login anomali successivi al periodo della campagna.

Autenticazione resistente al phishing diventa misura prioritaria

La difesa più efficace contro gli attacchi AiTM è l’adozione di autenticazione resistente al phishing. Le chiavi FIDO2, Windows Hello for Business e metodi passwordless legati al dispositivo riducono la possibilità che un proxy intercetti token riutilizzabili. Le policy di Conditional Access devono richiedere fattori forti per accessi a risorse sensibili, bloccare login da dispositivi non conformi e imporre controlli aggiuntivi in presenza di rischio elevato. È importante anche limitare la durata delle sessioni, applicare continuous access evaluation e monitorare cambiamenti improvvisi di paese, user agent, indirizzo IP o dispositivo. La campagna codice di condotta mostra che la MFA generica non basta più: l’autenticazione deve essere progettata specificamente per resistere al phishing moderno.

Formazione utenti e simulazioni devono includere temi di compliance

La formazione anti-phishing deve evolvere oltre i classici esempi di pacchi, fatture e password scadute. Questa campagna dimostra che gli attaccanti usano temi di compliance interna, policy HR e presunte indagini disciplinari per generare urgenza. Le simulazioni devono quindi includere scenari realistici con PDF, link a portali, CAPTCHA e riferimenti a codici di condotta. Gli utenti devono sapere che una comunicazione disciplinare autentica non dovrebbe richiedere accessi tramite link sospetti o domini esterni non verificati. Le aziende devono offrire canali semplici per segnalare email sospette e promuovere la verifica diretta con HR o compliance prima di aprire documenti inattesi. La componente umana resta decisiva perché la campagna è costruita per manipolare emozioni, autorità percepita e timore di conseguenze professionali.

Il phishing evolve verso session hijacking e abuso dei token

La campagna analizzata da Microsoft conferma una tendenza ormai centrale: il phishing moderno punta sempre meno al furto statico di password e sempre più alla compromissione di token di sessione. Gli attaccanti costruiscono flussi multi-stage per superare scanner, convincere l’utente e intercettare autenticazioni valide in tempo reale. CAPTCHA, servizi legittimi, email autenticate e pagine Microsoft simulate rendono la catena più credibile e resistente ai controlli automatici. Questa evoluzione costringe le organizzazioni a ripensare la sicurezza dell’identità come processo continuo, non come semplice login protetto da MFA. Monitoraggio comportamentale, revoca rapida delle sessioni, autenticazione phishing-resistant e rilevamento delle anomalie diventano elementi essenziali per proteggere ambienti Microsoft 365 e infrastrutture cloud.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.