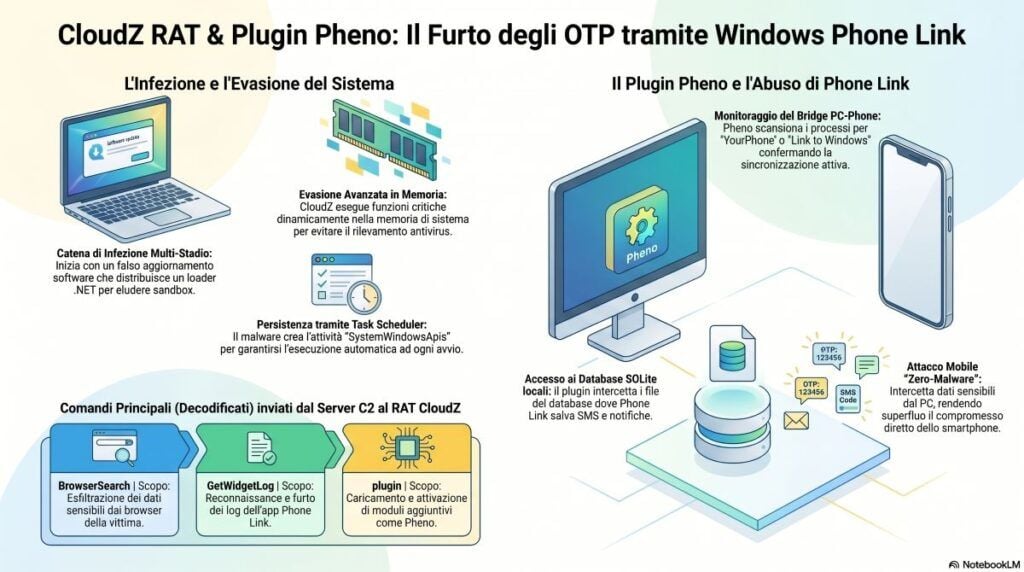

I ricercatori di Cisco Talos hanno individuato una nuova e sofisticata campagna malware, attiva da gennaio 2026, che impiega un inedito infostealer modulare denominato CloudZ-Pheno. La minaccia, altamente evasiva grazie a un dropper in Rust e un loader .NET, introduce una tecnica di furto delle credenziali particolarmente allarmante: il plugin Pheno non ha bisogno di infettare lo smartphone della vittima per rubare gli SMS e i codici OTP (aggirando così l’autenticazione a due fattori). Al contrario, il malware abusa in modo invisibile dell’app legittima di Windows Microsoft Phone Link, monitorando i processi collegati ed estraendo i messaggi in tempo reale direttamente dal database SQLite presente sul PC. Gli hacker utilizzano servizi cloud legittimi (come Cloudflare Workers e Pastebin) per la gestione del traffico C2, rendendo il rilevamento di questa campagna un’urgenza per le difese aziendali.

Cosa leggere

CloudZ-Pheno sfrutta Microsoft Phone Link per rubare OTP

La campagna CloudZ-Pheno introduce una tecnica particolarmente insidiosa perché non punta direttamente allo smartphone, ma al collegamento tra telefono e PC creato da Microsoft Phone Link. Quando l’app sincronizza SMS, notifiche e dati del dispositivo mobile su Windows, il plugin Pheno accede al database locale e intercetta codici OTP in tempo reale. Questo consente agli attaccanti di aggirare protezioni basate su autenticazione a due fattori senza installare malware sul telefono. L’abuso di una funzionalità legittima riduce la visibilità dell’attacco e rende più difficile distinguere l’attività malevola da normali processi di sincronizzazione.

Talos identifica CloudZ RAT e il nuovo plugin Pheno

L’operazione analizzata da Cisco Talos risulta attiva almeno da gennaio 2026 e combina il RAT modulare CloudZ con il plugin inedito Pheno. CloudZ è scritto in .NET, offuscato con ConfuserEx e progettato per caricare moduli aggiuntivi in base agli obiettivi dell’attaccante. Pheno rappresenta il componente più innovativo perché monitora i processi YourPhone.exe e PhoneExperienceHost.exe, entrambi legati a Microsoft Phone Link. Il suo obiettivo è identificare sessioni attive, verificare la presenza del collegamento con lo smartphone e accedere ai dati sincronizzati sul PC. Questa architettura rende la campagna altamente specializzata nel furto di credenziali e codici temporanei.

Dropper Rust e loader .NET rendono complessa l’analisi forense

La catena di infezione utilizza un dropper Rust a 64 bit che assume nomi apparentemente legittimi come systemupdates.exe o Windows-interactive-update.exe. Il dropper crea una directory nascosta in C:\ProgramData\Microsoft\windosDoc e scarica un loader .NET mascherato come update.txt. Il download sfrutta più metodi di fallback, tra cui curl, PowerShell e bitsadmin, aumentando la resilienza dell’operazione. Il loader decritta la configurazione in memoria con chiave XOR 0xCA, evitando di scrivere dati sensibili su disco. La combinazione Rust-.NET, unita all’esecuzione in RAM, complica l’analisi statica e riduce le tracce forensi disponibili.

Controlli anti-analisi bloccano sandbox strumenti e ricercatori

CloudZ-Pheno integra controlli anti-analisi progettati per interrompere l’esecuzione quando rileva ambienti sospetti. Il malware verifica la presenza di strumenti come Wireshark, Fiddler, Procmon, Sysmon e ambienti virtualizzati o sandbox. Se i controlli falliscono, il processo termina prima di completare l’impianto. Questo comportamento protegge la campagna da analisi automatizzate e riduce la probabilità che ricercatori e sistemi di sicurezza osservino l’intera catena. L’obiettivo è mantenere il payload operativo solo su macchine reali, aumentando la durata della compromissione. L’approccio conferma un livello di sviluppo superiore rispetto a infostealer comuni e meno selettivi.

Persistenza con task SystemWindowsApis e abuso di regasm.exe

Gli attaccanti garantiscono persistenza creando un task scheduler chiamato SystemWindowsApis, configurato per avviarsi all’onstart con privilegi SYSTEM e livello HIGHEST. L’esecuzione passa attraverso il LOLBin regasm.exe, usato per caricare il loader .NET dalla directory C:\ProgramData\Microsoft\WindowsDoc. Questa scelta permette di confondere l’attività malevola con processi legittimi di sistema e rende più difficile la detection basata su nomi di eseguibili. Il task viene eseguito immediatamente dopo la creazione tramite schtasks /run e sopravvive ai reboot. La persistenza risulta quindi stabile, silenziosa e adatta a operazioni di lunga durata.

CloudZ RAT esfiltra credenziali browser e gestisce plugin dinamici

CloudZ RAT opera come piattaforma modulare per raccolta dati, comandi remoti ed esfiltrazione. La configurazione primaria viene decrittata in memoria e include il C2 185.196.10.136:8089. Il malware supporta comandi Base64, rotazione degli user-agent tra Firefox, Safari e Chrome, heartbeat periodici e socket crittografati. Tra le funzioni principali compaiono BrowserSearch per estrarre credenziali dai browser, RunShell per eseguire comandi di sistema e GetWidgetLog per raccogliere informazioni da Phone Link. La capacità di caricare plugin dinamicamente consente agli operatori di espandere l’impianto senza reinstallare l’intero malware.

Pheno intercetta SMS e notifiche dal database SQLite di Phone Link

Il plugin Pheno viene scaricato dal C2 secondario e posizionato in C:\Windows\TEMP\pheno.exe. Una volta attivo, monitora i processi YourPhone.exe e PhoneExperienceHost.exe, quindi verifica la connessione di Phone Link cercando la stringa proxy. Se il collegamento è attivo, il plugin accede al database SQLite PhoneExperiences-*.db, che contiene SMS, notifiche e dati sincronizzati dal telefono. I log vengono scritti in file phonelink-.txt nelle cartelle di staging. Questo consente agli attaccanti di intercettare codici OTP per banking, email e account aziendali senza modificare il dispositivo mobile. È un abuso diretto della fiducia tra Windows e smartphone.

Cloudflare Workers e Pastebin sostengono l’infrastruttura C2

L’infrastruttura C2 di CloudZ-Pheno sfrutta servizi legittimi e difficili da bloccare in modo indiscriminato. I domini Cloudflare Workers, tra cui calm-wildflower-1349.hellohiall.workers.dev e round-cherry-4418.hellohiall.workers.dev, vengono usati per recuperare payload e configurazioni. Il malware utilizza anche Pastebin con handler HELLOHIALL per ottenere configurazioni secondarie. Questa architettura rende il blocco più complesso, perché si appoggia a piattaforme normalmente consentite negli ambienti aziendali. Gli header Cache-Control: no-cache evitano il caching delle comunicazioni, mentre i download multi-metodo garantiscono continuità anche se un canale viene interrotto.

Indicatori di compromissione per individuare CloudZ-Pheno

Gli amministratori devono monitorare la creazione del task SystemWindowsApis, l’uso anomalo di regasm.exe e la presenza di file phonelink-*.txt nelle directory di staging. Devono inoltre verificare percorsi come C:\ProgramData\Microsoft\windosDoc, C:\ProgramData\Microsoft\WindowsDoc, C:\ProgramData\Microsoft\feedback\cm e %TEMP%\Microsoft\feedback\cm. La presenza di pheno.exe in C:\Windows\TEMP rappresenta un ulteriore segnale critico. Tra gli indicatori di rete figurano il C2 185.196.10.136:8089 e i domini .workers.dev collegati alla campagna. Il monitoraggio dei processi Phone Link diventa essenziale quando vengono generati log o accessi SQLite non previsti.

Difesa contro CloudZ-Pheno richiede controllo su Phone Link e LOLBins

La mitigazione richiede un approccio multilivello. Le organizzazioni devono limitare la sincronizzazione automatica degli SMS tramite Microsoft Phone Link, soprattutto su postazioni che gestiscono account privilegiati o dati sensibili. Gli EDR devono generare alert sull’uso di regasm.exe da directory non standard, sulla creazione di task scheduler sospetti e su accessi anomali ai database PhoneExperiences-*.db. È importante bloccare o monitorare i download da domini .workers.dev non autorizzati e applicare policy restrittive sui LOLBins. Le regole ClamAV e Snort indicate da Talos aiutano a intercettare payload e traffico prima dell’esfiltrazione.

CloudZ-Pheno mostra la nuova frontiera degli infostealer

CloudZ-Pheno dimostra come gli infostealer stiano evolvendo oltre il semplice furto di password salvate nei browser. La campagna sfrutta un bridge legittimo tra PC e smartphone per intercettare codici OTP, aggirando una delle difese più diffuse contro il furto di account. L’uso combinato di Rust, .NET, offuscamento, anti-analisi e servizi cloud legittimi conferma un investimento tecnico significativo. Il plugin Pheno apre uno scenario più ampio, in cui altre app di sincronizzazione potrebbero diventare bersagli simili. Per governi e imprese, la protezione della 2FA non può più limitarsi al telefono, ma deve includere anche i sistemi desktop collegati.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.