La nota piattaforma video Vimeo ha subito un massiccio furto di dati (circa 106 GB prelevati da archivi Snowflake e BigQuery) a opera della gang ShinyHunters, che ha sfruttato un’integrazione vulnerabile con il fornitore esterno Anodot per esporre i dati personali di quasi 120.000 utenti. Sul fronte giudiziario, gli Stati Uniti hanno inferto un duro colpo alla criminalità informatica condannando a 8 anni e mezzo di carcere il cittadino lettone Deniss Zolotarjovs. Noto come “Sforza_cesarini”, era il crudele negoziatore della gang ransomware Karakurt, specializzato nell’esercitare pressioni psicologiche estreme sulle vittime (sfruttando persino i dati sanitari di minori per forzare il pagamento dei riscatti). Infine, la Federal Trade Commission (FTC) ha imposto un blocco epocale al data broker Kochava, vietandogli categoricamente la vendita di dati di geolocalizzazione precisa dei cittadini statunitensi senza consenso esplicito, stroncando un business che permetteva di tracciare le visite a luoghi sensibili (cliniche, luoghi di culto, rifugi) per centinaia di milioni di persone.

Cosa leggere

Vimeo subisce breach tramite Anodot e database cloud esposti

Il breach di Vimeo deriva da un attacco condotto attraverso l’integrazione con Anodot, società collegata alla rilevazione di anomalie sui dati. Gli attaccanti hanno sfruttato token di autenticazione legati al fornitore per accedere a database Snowflake e BigQuery, ottenendo un archivio da 106 GB. I dati esposti includono email, nomi e in alcuni casi metadati video e informazioni tecniche, mentre Vimeo precisa che non risultano coinvolte credenziali di login valide, informazioni di pagamento o contenuti video. L’azienda ha disabilitato i credential Anodot, rimosso l’integrazione, avviato indagini di sicurezza e notificato le autorità. L’incidente conferma il rischio elevato delle integrazioni con fornitori terzi, soprattutto quando token e permessi cloud non sono sottoposti a rotazione e audit continui.

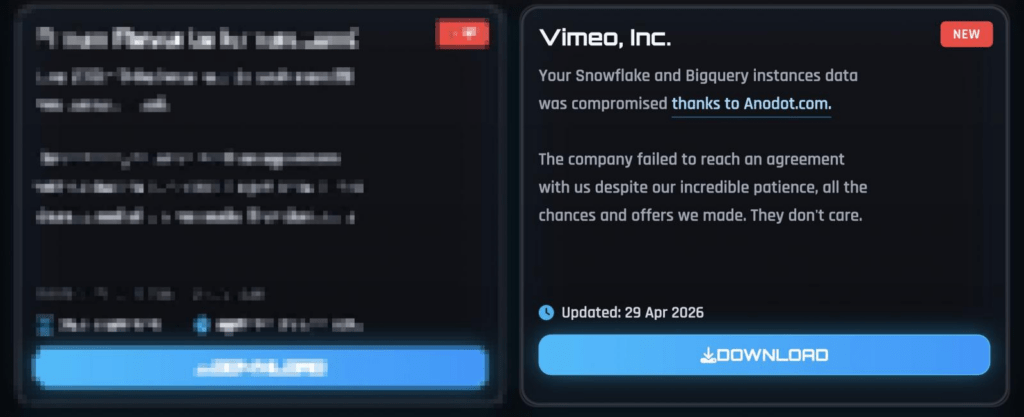

ShinyHunters pubblica dati Vimeo dopo il fallimento dell’estorsione

Il gruppo ShinyHunters ha pubblicato i dati sul proprio sito dark web dopo il mancato successo del tentativo di estorsione. L’archivio analizzato conferma l’esposizione di dati personali relativi a 119.200 individui, un volume limitato rispetto ad altri megabreach ma comunque rilevante per phishing mirato, social engineering e furto di identità. La dinamica dimostra come i gruppi data-theft puntino sempre più su fornitori e integrazioni tecniche invece che su compromissioni frontali delle piattaforme principali. Vimeo ha evitato interruzioni operative e sostiene che i contenuti video non siano stati coinvolti, ma il caso resta critico perché mostra quanto un accesso indiretto possa produrre effetti reputazionali e privacy rilevanti.

Anodot diventa vettore supply chain per più aziende

La stessa tecnica attribuita a ShinyHunters avrebbe interessato anche altre aziende collegate ad Anodot, confermando un modello di attacco supply chain orientato agli ambienti analytics. Le piattaforme che condividono dati con fornitori esterni espongono superfici d’attacco difficili da governare, perché ogni integrazione aggiunge token, autorizzazioni e flussi dati da monitorare. Nel caso Vimeo, gli attaccanti hanno cercato anche ulteriori accessi, inclusi tentativi verso istanze Salesforce bloccati da sistemi di rilevamento basati su intelligenza artificiale. Questo scenario impone alle aziende un cambio di approccio: non basta proteggere l’infrastruttura interna, bisogna verificare costantemente permessi, credenziali e comportamenti dei fornitori connessi.

Deniss Zolotarjovs riceve 8,5 anni per il ruolo in Karakurt

La condanna di Deniss Zolotarjovs, cittadino lettone noto online come Sforza_cesarini, segna un passaggio importante nella repressione delle gang ransomware. Il negoziatore di Karakurt ha ricevuto 8,5 anni di carcere federale negli Stati Uniti per cospirazione finalizzata a frode telematica e riciclaggio di denaro. Il suo ruolo non era tecnico in senso stretto, ma operativo e psicologico: riprendeva contatti con vittime che avevano interrotto le trattative, analizzava dati rubati e aumentava la pressione per ottenere pagamenti. La sentenza dimostra che anche i profili coinvolti nella fase negoziale e nell’estorsione vengono considerati parte integrante dell’ecosistema ransomware.

Karakurt usa pressione psicologica e dati sensibili contro le vittime

Karakurt è associato a operazioni di estorsione basate sul furto di dati e sulla minaccia di pubblicazione, con collegamenti a ex ambienti Conti. Zolotarjovs avrebbe partecipato ad almeno sei casi tra agosto 2021 e novembre 2023, sfruttando informazioni aziendali e personali per costringere le vittime a pagare. In alcuni casi, la pressione includeva dati sanitari di minori, dettaglio che evidenzia la brutalità delle tattiche usate. Il gruppo ha compromesso oltre 54 aziende, con perdite stimate in centinaia di milioni di dollari e almeno 56 milioni di dollari persi in tredici attacchi confermati. La condanna indebolisce una figura operativa chiave e invia un segnale chiaro alle gang: la catena dell’estorsione non riguarda solo sviluppatori e affiliati tecnici.

FTC vieta a Kochava la vendita di dati di geolocalizzazione

La Federal Trade Commission ha imposto a Kochava e alla controllata Collective Data Solutions un divieto sulla vendita, licenza, trasferimento o divulgazione di dati di geolocalizzazione precisa degli americani senza consenso esplicito e affermativo. Il provvedimento colpisce un modello di business basato sulla raccolta e vendita di dati provenienti da centinaia di milioni di dispositivi mobili. I clienti accedevano a feed di localizzazione tramite abbonamenti costosi, con possibilità di tracciare movimenti verso luoghi altamente sensibili. Il caso riguarda cliniche di salute mentale, centri per dipendenze, strutture sanitarie riproduttive, luoghi di culto e rifugi per vittime di violenza. La FTC considera questi dati particolarmente rischiosi perché possono rivelare aspetti intimi della vita delle persone.

Kochava deve introdurre consenso revoca e controlli sui fornitori

L’ordine contro Kochava impone la creazione di un programma specifico per la gestione dei dati di localizzazione sensibile e un sistema di valutazione dei fornitori. Gli utenti devono poter sapere chi ha ricevuto i loro dati e devono poter revocare il consenso. L’azienda dovrà inoltre segnalare abusi da parte di terzi e adottare policy di conservazione e cancellazione dei dati. Queste misure trasformano radicalmente il perimetro operativo dei data broker, imponendo trasparenza, tracciabilità e responsabilità. Il provvedimento si inserisce in una linea regolatoria più ampia che ha già colpito altri operatori del settore e rafforza il principio secondo cui la localizzazione precisa non può essere trattata come un dato commerciale ordinario.

Breach ransomware e data broker mostrano minacce interconnesse

I casi Vimeo, Karakurt e Kochava sembrano diversi, ma condividono un elemento centrale: il dato personale diventa leva economica, operativa e criminale. Nel breach Vimeo, i dati esposti possono alimentare phishing e campagne di social engineering. Nelle operazioni Karakurt, i dati rubati diventano strumento di estorsione e pressione psicologica. Nel caso Kochava, la geolocalizzazione permette tracciamento sensibile e profilazione invasiva. La minaccia non riguarda più soltanto la compromissione tecnica, ma l’intero ciclo di vita dei dati: raccolta, condivisione, accesso, rivendita, abuso e pubblicazione. Per aziende e utenti, la protezione non può limitarsi al perimetro informatico tradizionale.

Aziende e utenti devono rafforzare controlli su fornitori e privacy

Le organizzazioni devono verificare immediatamente le integrazioni con fornitori esterni, soprattutto quelle che accedono a database cloud, analytics e piattaforme di business intelligence. È necessario ruotare token, ridurre permessi, applicare least privilege e monitorare accessi anomali a servizi come Snowflake e BigQuery. Gli utenti coinvolti in breach devono prestare attenzione a email sospette, richieste di reset credenziali e tentativi di phishing basati su dati personali. Sul fronte privacy, i consumatori devono controllare i permessi di localizzazione concessi alle app e revocare quelli non necessari. Le aziende devono inoltre aggiornare le policy di consenso e documentare in modo chiaro la condivisione dei dati con terze parti.

Il 2026 accelera la responsabilità su dati estorsioni e geolocalizzazione

Gli eventi tra aprile e maggio 2026 indicano una fase di maggiore accountability. Le piattaforme digitali devono rispondere dei breach via fornitori, i gruppi ransomware subiscono azioni giudiziarie contro figure non tecniche e i data broker affrontano limiti più severi sulla monetizzazione della geolocalizzazione. La combinazione di contenimento tecnico, repressione penale e intervento regolatorio mostra una risposta più coordinata contro cybercrime e abuso dei dati. Per le aziende, il messaggio è netto: ogni token, ogni integrazione e ogni flusso di dati sensibili diventa un potenziale punto di esposizione. Per gli utenti, il controllo sui dati personali resta una componente essenziale della sicurezza digitale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.