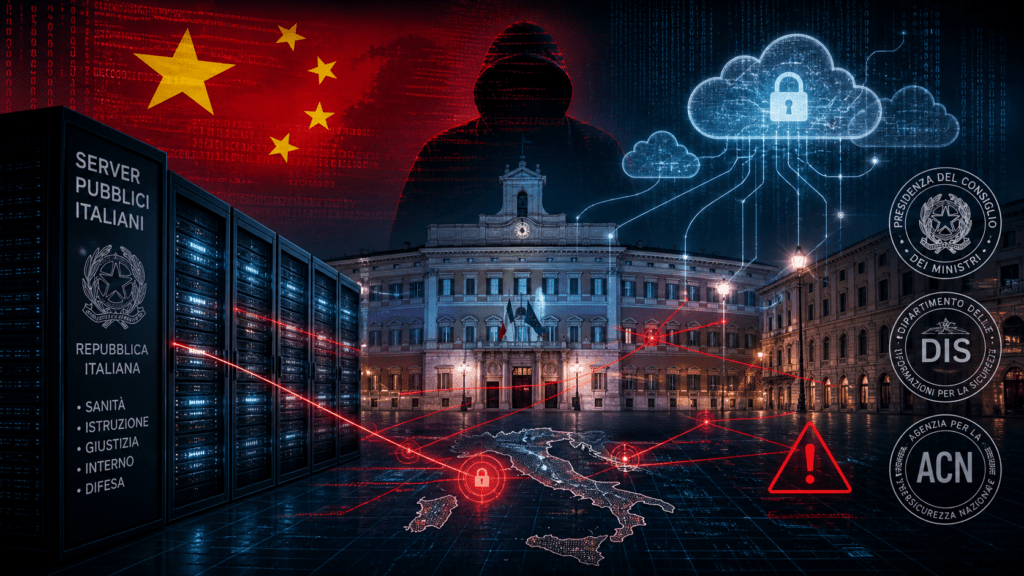

La notizia dell’indagine aperta dall’Antiterrorismo di Roma sulle presunte intrusioni nei sistemi gestiti da Sistemi Informativi, società del gruppo IBM, ha riportato in primo piano un tema che Matrice Digitale segue da anni: la penetrazione degli apparati cyber cinesi nelle infrastrutture pubbliche, nei fornitori tecnologici e nelle catene digitali che sorreggono Stati, aziende e pubbliche amministrazioni. Il fascicolo, secondo quanto emerso, riguarda ipotesi di accesso abusivo a sistema informatico e prende le mosse da segnalazioni relative a possibili intrusioni nei sistemi informativi collegati alla pubblica amministrazione. Nel mirino della notizia viene indicata la crew cinese Salt Typhoon, non Silk Typhoon, ma il punto politico e tecnico resta più ampio: la pressione della Cina sul cyberspazio occidentale non passa da un solo gruppo, bensì da un ecosistema di attori, contractor, vulnerabilità e operazioni di intelligence. È qui che la storia di Silk Typhoon diventa decisiva. Non perché il nome coincida con quello della crew citata nell’indagine romana, ma perché Silk Typhoon rappresenta una delle manifestazioni più chiare del modello operativo cinese: spionaggio digitale persistente, sfruttamento di vulnerabilità zero-day, compromissione di fornitori IT, furto di credenziali privilegiate, accesso a cloud e ambienti ibridi, pressione su enti governativi, ricerca scientifica, sanità, difesa e proprietà intellettuale. Matrice Digitale ha ricostruito questa traiettoria attraverso una serie di articoli che oggi compongono una vera mappa editoriale del cyber-spionaggio cinese. Da Hafnium alle campagne contro Microsoft Exchange, dall’arresto di Xu Zewei a Milano fino all’estradizione negli Stati Uniti, dalle operazioni legate a i-Soon fino ai casi BeyondTrust, BrickStorm, FishMedley, MirrorFace, UNC6201 e alla mappa della guerra cibernetica, emerge un quadro coerente: Silk Typhoon non è un semplice gruppo hacker, ma una struttura di intelligence digitale dentro la competizione strategica tra Cina e Occidente.

Cosa leggere

Che cosa significa Silk Typhoon

Silk Typhoon è il nome con cui Microsoft identifica un attore di minaccia sponsorizzato dalla Cina, noto in precedenza come Hafnium. Nella tassonomia Microsoft, il suffisso Typhoon identifica i gruppi attribuiti alla Repubblica Popolare Cinese, mentre il primo termine distingue i cluster operativi. Salt Typhoon, citato nel caso romano, appartiene quindi allo stesso grande scenario geopolitico, ma non coincide con Silk Typhoon. La distinzione è fondamentale, perché nel cyber-spionaggio ogni nome indica tecniche, bersagli, infrastrutture e campagne differenti. Il profilo più completo di Silk Typhoon emerge dall’analisi di Matrice Digitale sull’evoluzione di Silk Typhoon da Hafnium. In quel dossier, il gruppo viene raccontato come una formazione cyber collegata al Ministero della Sicurezza di Stato cinese, il MSS, attiva almeno dal 2021 e già protagonista dello sfruttamento delle vulnerabilità ProxyLogon in Microsoft Exchange Server. Proprio Exchange rappresenta uno dei punti d’origine della fama globale di Hafnium: server esposti, vulnerabilità critiche, webshell persistenti, accesso remoto e furto di dati da organizzazioni pubbliche e private. Il tratto distintivo è la finalità. Silk Typhoon non opera secondo la logica del ransomware, non cerca soltanto denaro immediato e non punta a bloccare i sistemi per ottenere un riscatto. Il gruppo lavora nel tempo, entra dove può restare, raccoglie dati, monitora comunicazioni, esfiltra informazioni strategiche e sfrutta ogni accesso come leva per raggiungere obiettivi più sensibili. È la differenza tra criminalità informatica e cyber intelligence statale: la prima monetizza il danno, la seconda monetizza il silenzio.

Da Hafnium a Silk Typhoon: la genealogia dello spionaggio cinese

La genealogia di Silk Typhoon passa da Hafnium, nome diventato centrale dopo gli attacchi a Exchange. Il gruppo è stato tra i primi a sfruttare in modo industriale vulnerabilità zero-day in sistemi di posta aziendale e governativa, trasformando una falla tecnica in un’operazione di raccolta dati su scala globale. La logica era semplice e devastante: entrare nei server più esposti, installare webshell, mantenere persistenza anche dopo la scoperta pubblica delle vulnerabilità e usare l’accesso come ponte verso email, documenti, directory interne e altri sistemi. Matrice Digitale ha spiegato questo passaggio collegando Hafnium, ProxyLogon e Silk Typhoon dentro una strategia più ampia del MSS cinese. L’elemento interessante non è soltanto l’attacco in sé, ma la capacità di usare vulnerabilità note e sconosciute come strumenti di intelligence. In questo schema, il bug software smette di essere un problema tecnico limitato al reparto IT e diventa una porta geopolitica dentro ministeri, università, think tank, aziende sanitarie, contractor della difesa e infrastrutture strategiche. La trasformazione da Hafnium a Silk Typhoon mostra anche un cambio di scala. Prima l’attenzione pubblica si concentrava sui server compromessi; poi l’analisi si è spostata sui soggetti che orchestrano, finanziano, coordinano e sfruttano le informazioni raccolte. È qui che entrano in gioco le società di copertura, i contractor e le strutture legate allo Shanghai State Security Bureau, articolazione del MSS. Silk Typhoon diventa così un nome operativo dentro una rete molto più ampia, dove tecnologia, intelligence e industria nazionale si sovrappongono.

Xu Zewei, l’arresto a Milano e il ruolo dell’Italia

L’Italia entra nella storia di Silk Typhoon con un caso concreto: Xu Zewei, cittadino cinese arrestato all’aeroporto di Milano Malpensa su mandato internazionale degli Stati Uniti. Matrice Digitale ha raccontato il caso nell’articolo sull’arresto a Milano del presunto hacker del gruppo Silk Typhoon, spiegando che Xu veniva indicato come affiliato del gruppo conosciuto anche come Hafnium. Le accuse riguardavano campagne di cyber-spionaggio contro enti di ricerca, sanità, infrastrutture critiche e agenzie governative statunitensi, con un interesse particolare per dati collegati a vaccini e cure anti-Covid. Quella vicenda ha assunto un valore ancora maggiore nel 2026, quando Matrice Digitale ha seguito l’estradizione di Xu Zewei verso gli Stati Uniti. Il passaggio dall’arresto all’estradizione ha trasformato il caso in un precedente giudiziario rilevante: un presunto operatore collegato a un gruppo di cyber-spionaggio cinese fermato in Italia e consegnato agli Stati Uniti per rispondere di intrusioni attribuite a Hafnium/Silk Typhoon. Il punto politico è evidente. L’Italia non è soltanto spettatrice della guerra cibernetica tra Stati Uniti e Cina. Può diventare luogo di transito, snodo investigativo, territorio di arresto, giurisdizione coinvolta in estradizioni e, allo stesso tempo, possibile bersaglio di campagne contro fornitori, pubbliche amministrazioni e dati strategici. La nuova indagine romana su Salt Typhoon, letta insieme al caso Xu Zewei, conferma che la dimensione giudiziaria italiana entra sempre più spesso dentro dossier cyber internazionali.

Il legame con il MSS e le società di copertura

La parte più delicata del profilo di Silk Typhoon riguarda il rapporto tra operatori, aziende e apparati statali. Matrice Digitale ha ricostruito l’ecosistema cinese descrivendo una struttura fatta di contractor, società private e legami con il Ministero della Sicurezza di Stato. Nel dossier su Hafnium e Silk Typhoon emerge il ruolo di realtà come Powerock, Firetech, i-Soon e altre entità che operano nel perimetro delle attività offensive attribuite alla Cina. L’articolo su Silk Typhoon e i-Soon racconta bene questa zona grigia. Da un lato, Silk Typhoon viene descritto come attore capace di colpire catene di fornitura IT, aziende e governi. Dall’altro, il caso i-Soon mostra un modello in cui società cinesi specializzate in intrusioni informatiche operano per conto di strutture statali, prendendo di mira media indipendenti, istituzioni governative, organizzazioni critiche per il regime cinese, giornalisti e attivisti. È una forma di outsourcing dell’intelligence digitale. Lo Stato non deve apparire sempre in prima linea; può servirsi di aziende, specialisti, piattaforme tecniche, tool proprietari e operatori distribuiti. Questo consente negabilità, flessibilità e continuità. Se una campagna viene scoperta, la responsabilità può essere spostata su un soggetto privato. Se un operatore viene arrestato, l’architettura resta in piedi. Se una società viene esposta, altre possono continuare il lavoro. Il risultato è un sistema ibrido in cui cyber-spionaggio, industria tecnologica, intelligence statale e mercato nero delle vulnerabilità si incontrano. Silk Typhoon è importante proprio perché mostra la maturità di questo modello: non un gruppo improvvisato, ma una cellula dentro una filiera.

La supply chain IT come campo di battaglia

L’evoluzione più pericolosa di Silk Typhoon riguarda la supply chain IT. Il gruppo non si limita a colpire direttamente il bersaglio finale. Cerca fornitori, servizi di gestione remota, piattaforme cloud, chiavi API, credenziali privilegiate e applicazioni con permessi elevati. In questo modo può entrare da un punto meno difeso e raggiungere ambienti molto più sensibili. La questione emerge chiaramente nei casi BeyondTrust, già raccontati da Matrice Digitale. Nell’articolo su Silk Typhoon contro gli USA e MirrorFace contro il Giappone, il gruppo viene collegato alla compromissione del Dipartimento del Tesoro statunitense, dove gli attaccanti avrebbero sfruttato una chiave API rubata appartenente a BeyondTrust, fornitore di servizi di supporto remoto. L’interesse principale era la divisione OFAC, cioè l’ufficio che gestisce sanzioni economiche e restrizioni finanziarie. Questo è il cuore del problema. Colpire un fornitore non significa soltanto violare un’azienda: significa aprire una porta verso i clienti che si fidano di quella tecnologia. Se la chiave API di un servizio di supporto remoto permette di accedere a sistemi governativi, la vulnerabilità non resta confinata al vendor. Diventa un problema di sicurezza nazionale. Matrice Digitale ha seguito lo stesso filone anche nell’articolo su BeyondTrust e WhatsApp sotto attacco con zero day e zero clic, dove viene spiegato il ruolo di una chiave API compromessa e l’impatto sui clienti del servizio Remote Support SaaS. La catena è sempre la stessa: vulnerabilità, accesso, credenziale, privilegio, espansione. È il linguaggio tecnico della guerra invisibile.

BeyondTrust, Fortinet e il rischio dei prodotti di sicurezza

Un aspetto paradossale riguarda i prodotti di sicurezza. Gli strumenti pensati per proteggere aziende e amministrazioni possono diventare bersagli ad altissimo valore perché vivono vicino ai privilegi, alle sessioni remote e agli accessi più sensibili. Matrice Digitale lo ha sottolineato nell’articolo sulle vulnerabilità in BeyondTrust e attacchi a Fortinet Firewalls, dove le vulnerabilità in prodotti critici vengono collegate a rischi sistemici per infrastrutture e piattaforme di sicurezza. Quando un prodotto di gestione privilegiata viene compromesso, l’attaccante non ottiene soltanto una macchina. Ottiene una leva. Può resettare password, accedere a sessioni remote, manipolare flussi di supporto, osservare ambienti amministrativi e sfruttare relazioni di fiducia. Per un gruppo come Silk Typhoon, questa superficie è ideale perché consente accesso silenzioso e movimento laterale ad alto valore informativo. Il tema è tornato nel 2026 con l’articolo su CISA e l’exploit ransomware su BeyondTrust CVE-2026-1731. Anche se quel caso riguarda una dinamica specifica legata all’exploitation attiva e alla corsa alle patch, rafforza il principio generale: i prodotti di remote support e privileged access management sono ormai parte della superficie critica degli Stati e delle aziende. Chi controlla l’accesso remoto controlla una parte della cabina di regia digitale. Per Silk Typhoon, questa logica è perfettamente coerente con l’evoluzione verso supply chain, cloud e identità. Il gruppo non cerca soltanto il server vulnerabile, ma il punto da cui può amministrare altri sistemi.

Il caso CBO e il valore dell’intelligence economica

La raccolta informativa di Silk Typhoon non riguarda solo segreti militari o dati sanitari. Riguarda anche informazioni economiche, regolatorie e politiche. Matrice Digitale lo ha evidenziato nell’articolo sui cyberattacchi globali contro CBO USA e aziende UK, dove l’attacco al Congressional Budget Office viene inserito nel quadro delle intrusioni contro agenzie governative statunitensi e ricondotto alle indagini su attori APT di matrice statale. Il CBO non è un obiettivo qualsiasi. È un’agenzia che produce analisi economiche per il Congresso americano. Email, bozze, comunicazioni interne e documenti preparatori possono fornire informazioni su scenari fiscali, impatti normativi, politiche pubbliche e orientamenti legislativi. Per un avversario statale, questo materiale può avere valore strategico enorme. Lo stesso ragionamento vale per il Tesoro USA, l’OFAC e il Committee on Foreign Investment in the United States. Sapere in anticipo quali individui o aziende potrebbero finire sotto sanzione, quali acquisizioni potrebbero essere bloccate o quali dossier economici siano sotto esame significa ottenere un vantaggio geopolitico. Il cyber-spionaggio non è separato dall’economia: è uno strumento di previsione, pressione e influenza.

BrickStorm, UNC6201 e la costellazione cinese delle intrusioni stealth

Silk Typhoon non va isolato dal resto dell’ecosistema cinese. Matrice Digitale ha raccontato altre campagne che aiutano a comprendere il contesto operativo in cui si muove il gruppo. Il caso BrickStorm mostra un’operazione attribuita al cluster UNC5221 e collegata a interessi cinesi, con backdoor custom, appliance VMware, zero-day, persistenza lunga e un tempo medio di permanenza nascosta di 393 giorni. Il dettaglio è fondamentale: 393 giorni di permanenza indicano una strategia di spionaggio, non un’incursione occasionale. Gli attaccanti non vogliono fare rumore. Vogliono restare, osservare, estrarre credenziali, intercettare email di persone chiave, rubare proprietà intellettuale e documenti riservati. È la stessa cultura operativa che rende Silk Typhoon così pericoloso: accesso iniziale, persistenza, anti-forensics, uso di infrastrutture complesse e reti di router compromessi. Nell’articolo su UNC6201 e lo zero-day in Dell RecoverPoint, Matrice Digitale ha analizzato un’altra campagna centrata su appliance, VMware, GRIMBOLT e persistenza stealth. Il testo segnala sovrapposizioni osservate con UNC5221, associato a Silk Typhoon, pur distinguendo i cluster. Questa prudenza è importante: non tutto ciò che è cinese è automaticamente Silk Typhoon, ma molte campagne condividono obiettivi, tecniche e tradecraft coerenti con lo stesso ecosistema strategico. Il risultato è una costellazione di gruppi, strumenti e operazioni che spingono nella stessa direzione: colpire infrastrutture centrali, restare nascosti, rubare informazioni strategiche e sfruttare la complessità delle catene tecnologiche occidentali.

i-Soon, FishMonger e l’industria cinese dello spionaggio digitale

Il caso i-Soon è uno dei più rivelatori perché mostra il livello industriale del cyber-spionaggio cinese. Nell’articolo sull’operazione FishMedley e FishMonger, Matrice Digitale racconta l’inchiesta statunitense contro dipendenti dell’azienda cinese i-Soon, accusata di aver orchestrato operazioni globali di spionaggio cibernetico attraverso il gruppo APT FishMonger. FishMonger, noto anche come Earth Lusca, TAG-22, Aquatic Panda e Red Dev 10, viene descritto come un’APT legata alla Cina e gestita direttamente da i-Soon. Il gruppo ha usato strumenti riconducibili all’ecosistema cinese come ShadowPad, Spyder, SodaMaster, BIOPASS RAT e Cobalt Strike. Le vittime includevano enti governativi, ONG, think tank e organizzazioni religiose in Asia, Europa e Nord America. Questo modello aiuta a capire Silk Typhoon. Non bisogna immaginare un gruppo isolato in una stanza, ma un ecosistema di società, operatori, clienti statali, strumenti condivisi, obiettivi politici e campagne parallele. Il cyberspazio cinese offensivo sembra funzionare come una filiera: alcuni attori sviluppano strumenti, altri gestiscono accessi, altri operano campagne, altri ancora raccolgono e valorizzano l’intelligence. Silk Typhoon si colloca nella fascia alta di questa filiera, perché unisce capacità tecnica, obiettivi strategici e connessioni con apparati statali.

MirrorFace, AkaiRyū e il fronte asiatico-europeo

Anche MirrorFace aiuta a leggere lo scenario. Matrice Digitale ha raccontato l’operazione AkaiRyū, in cui il gruppo affiliato alla Cina ha preso di mira un’istituzione diplomatica dell’Europa centrale, segnando un cambio di passo rispetto alla tradizionale concentrazione su obiettivi giapponesi. L’uso di esche legate all’Expo 2025 di Osaka, il ritorno della backdoor Anel e l’impiego di strumenti come AsyncRAT mostrano una capacità di adattamento tematico e operativo molto elevata. Matrice Digitale aveva già inserito MirrorFace accanto a Silk Typhoon nell’analisi su Silk Typhoon contro gli USA e MirrorFace contro il Giappone, proprio per mostrare la pluralità degli attori cinesi e la diversità dei fronti. Da un lato gli Stati Uniti, il Tesoro, l’OFAC e i fornitori di supporto remoto; dall’altro il Giappone, la diplomazia, l’industria, la difesa e poi l’Europa. Il filo comune è la raccolta informativa. Gli attori cinesi non colpiscono soltanto dove c’è una vulnerabilità tecnica, ma dove esiste un vantaggio strategico da ottenere. Un evento internazionale può diventare esca di spear phishing. Un provider può diventare ponte verso un governo. Un server Exchange può diventare deposito di email riservate. Un laboratorio sanitario può diventare fonte di proprietà intellettuale.

Exchange, China Chopper e la continuità delle tecniche

La storia di Silk Typhoon non nasce dal nulla. Matrice Digitale aveva già raccontato, prima dell’esplosione pubblica del nome Silk Typhoon, le campagne di cyber-spionaggio contro entità governative in Medio Oriente e Africa nell’articolo sugli hacker statali e le tecniche avanzate di cyber-spionaggio. In quel contesto emergevano exploit su IIS e Microsoft Exchange, furto di credenziali, esfiltrazione di email e tentativi di eseguire China Chopper, una webshell storicamente associata a molte operazioni di matrice cinese. Questo elemento è importante perché mostra la continuità del tradecraft. I nomi dei gruppi possono cambiare, le tassonomie possono evolvere, le attribuzioni possono raffinarsi, ma certe tecniche ritornano: webshell, Exchange, credenziali, ricognizione, movimento laterale, controller di dominio, server critici, email e database. Silk Typhoon si inserisce in questa tradizione tecnica e la porta su un piano più alto: dalla compromissione del singolo server alla compromissione della fiducia digitale tra fornitori, cloud, identità e apparati pubblici.

La guerra tecnologica tra USA e Cina

Silk Typhoon non può essere separato dalla guerra tecnologica tra Stati Uniti e Cina. Matrice Digitale ha raccontato la tensione in più articoli, tra cui quello sulle restrizioni USA e l’outage del Great Firewall. In quel quadro, Microsoft limita l’accesso a informazioni sulle vulnerabilità per aziende cinesi, mentre Pechino accusa Washington di voler trasformare GPU e tecnologie AI in strumenti di sorveglianza e controllo. Lo stesso scenario emerge nell’articolo su Cina, accuse agli USA di cyber-spionaggio e regolazione UK su AWS e Microsoft, dove le accuse reciproche tra Pechino e Washington vengono lette insieme alla regolazione del mercato cloud. In questo contesto, vulnerabilità, cloud, chip, sanzioni, accesso ai dati e sovranità digitale diventano pezzi della stessa partita. Silk Typhoon è una delle pedine operative di questa guerra. Non decide la strategia geopolitica, ma la esegue sul terreno digitale. Entra nei sistemi, raccoglie intelligence, monitora apparati, intercetta informazioni economiche e tecnologiche, sfrutta la dipendenza occidentale da fornitori IT complessi e cloud centralizzati. La guerra dei chip e la guerra delle vulnerabilità sono due facce della stessa competizione per il controllo dell’infrastruttura digitale globale.

Perché la notizia romana riguarda anche Silk Typhoon

La notizia dell’indagine romana riguarda Salt Typhoon, ma la sua importanza si comprende meglio leggendo l’intera costellazione che Matrice Digitale ha costruito intorno a Silk Typhoon e agli attori cinesi. Salt Typhoon e Silk Typhoon non sono lo stesso gruppo, ma appartengono alla stessa matrice geopolitica: attori attribuiti alla Cina, operazioni contro infrastrutture sensibili, interesse per comunicazioni, reti pubbliche, fornitori e catene tecnologiche. Se un’indagine italiana si concentra su presunte intrusioni in sistemi gestiti da un fornitore del gruppo IBM, il tema non è soltanto l’incidente. Il tema è la vulnerabilità strutturale della pubblica amministrazione quando servizi, dati, autenticazioni, supporto tecnico e infrastrutture vengono distribuiti su catene complesse. In quel contesto, la lezione di Silk Typhoon è chiarissima: il bersaglio finale può non essere il primo sistema colpito. L’attaccante può entrare da un fornitore, da una VPN, da una chiave API, da un sistema di supporto remoto, da un’applicazione cloud, da un server Exchange dimenticato, da un appliance non aggiornato. Poi si muove. Cerca credenziali. Scala privilegi. Legge email. Mappa la rete. Capisce chi decide, chi firma, chi autorizza, chi conserva documenti sensibili. Questo è il cyber-spionaggio contemporaneo.

L’Atlante di Matrice Digitale come infrastruttura editoriale

La forza della ricostruzione non sta nel singolo articolo, ma nell’archivio. Matrice Digitale ha costruito nel tempo una base che consente di leggere Silk Typhoon dentro il quadro più ampio della guerra cibernetica. L’Enciclopedia della Guerra Cibernetica e della Geopolitica raccoglie gruppi, campagne, attori e tassonomie, trasformando nomi spesso opachi in una rete consultabile di contesti. Silk Typhoon compare accanto ad altri attori cinesi come Salt Typhoon, Volt Typhoon, APT10, APT41, MirrorFace, FishMonger e molti altri. La Mappa della Guerra Cibernetica aggiunge un livello ulteriore, organizzando le APT per nazione e trasformando il racconto quotidiano degli attacchi in un atlante geopolitico. Non è un dettaglio editoriale: è una scelta di metodo. Le campagne cyber non possono essere comprese come eventi isolati. Devono essere collocate dentro geografie, dottrine, economie, alleanze, rivalità e infrastrutture. Anche il Glossario Malware contribuisce a questa architettura, perché consente di collegare famiglie, tecniche, backdoor, strumenti di post-exploitation, RAT, loader, spyware e categorie operative. Nel caso di Silk Typhoon, il valore non sta solo nel nome del gruppo, ma negli strumenti e nei metodi che attraversano campagne diverse: webshell, backdoor custom, credenziali rubate, C2, exploit zero-day, cloud abuse, API compromise.

Perché Silk Typhoon è un problema italiano

Silk Typhoon è un problema italiano anche quando colpisce gli Stati Uniti, perché il modello operativo può essere replicato contro qualunque Paese dipenda da fornitori IT, cloud, servizi gestiti, software esposto e identità digitali complesse. L’Italia ha pubbliche amministrazioni frammentate, grandi fornitori, società partecipate, infrastrutture sanitarie, università, ricerca, difesa, energia, trasporti e una lunga catena di appalti tecnologici. Ognuno di questi punti può diventare superficie d’attacco. Il caso Xu Zewei ha già portato l’Italia dentro la vicenda Silk Typhoon sul piano giudiziario. Il caso Salt Typhoon segnalato dalla cronaca romana porta l’Italia dentro il problema sul piano della sicurezza pubblica. La lezione congiunta è dura: non esiste più una separazione netta tra cybercrime, intelligence, appalti IT e sicurezza nazionale. Una vulnerabilità su un prodotto di supporto remoto può diventare un varco verso un ministero. Una chiave API rubata può diventare una porta verso un archivio. Un provider compromesso può esporre decine di clienti. Un server non aggiornato può trasformarsi in deposito di webshell. Una credenziale amministrativa può aprire ambienti cloud.

Un attacco silenzioso può restare invisibile per mesi. Silk Typhoon insegna che la domanda non è più soltanto “chi ha bucato il sistema?”, ma “quale catena di fiducia è stata sfruttata?”. Ed è questa la domanda che l’Italia dovrà porsi ogni volta che un’indagine parlerà di accessi abusivi, intrusioni nei fornitori, sistemi pubblici e gruppi legati a potenze straniere.

Il profilo finale di Silk Typhoon

Silk Typhoon è un gruppo cyber cinese sponsorizzato dallo Stato, erede operativo di Hafnium, collegato allo sfruttamento di Microsoft Exchange, alle campagne contro enti governativi e sanitari, alla ricerca Covid, alla supply chain IT, ai servizi cloud, alle API key rubate e alle identità privilegiate. È associato a un ecosistema più ampio in cui il MSS, contractor privati, società come Powerock e i-Soon, operatori tecnici e obiettivi statali compongono una filiera di spionaggio digitale. Il suo valore non sta soltanto negli attacchi già attribuiti, ma nel metodo. Silk Typhoon mostra come una potenza statale possa usare vulnerabilità tecniche per produrre vantaggio geopolitico, economico e informativo. Mostra che la posta elettronica è intelligence. Che il cloud è intelligence. Che il supporto remoto è intelligence. Che una chiave API è intelligence. Che un fornitore IT può essere più importante del bersaglio finale. La cronaca italiana su Salt Typhoon conferma che questo scenario non riguarda più soltanto Washington, Tokyo o Bruxelles. Riguarda anche Roma, le pubbliche amministrazioni, i fornitori tecnologici e l’intera catena digitale del Paese. Per questo raccontare Silk Typhoon significa raccontare il presente della guerra invisibile: una guerra fatta di server, credenziali, appalti, cloud, vulnerabilità e dossier sottratti prima ancora che l’opinione pubblica sappia che l’attacco è avvenuto.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.