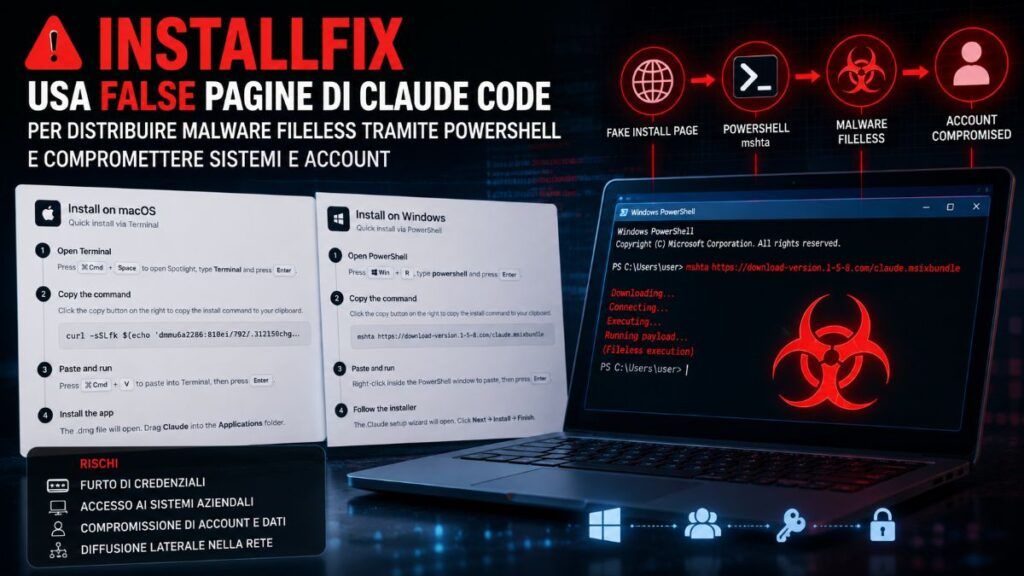

Trend Micro ha identificato una nuova campagna chiamata InstallFix che sfrutta pagine false dedicate a Claude Code per compromettere i sistemi degli utenti attraverso script malevoli eseguiti via PowerShell e mshta. Gli attaccanti costruiscono siti web estremamente realistici che imitano i portali ufficiali di Anthropic e convincono sviluppatori, aziende e professionisti IT a eseguire manualmente comandi dannosi credendo di completare una normale installazione software. La minaccia sfrutta la crescente popolarità degli strumenti AI e combina social engineering, SEO poisoning e malvertising per massimizzare la diffusione su scala globale.

Cosa leggere

InstallFix sfrutta Claude Code e domini lookalike per colpire sviluppatori e aziende

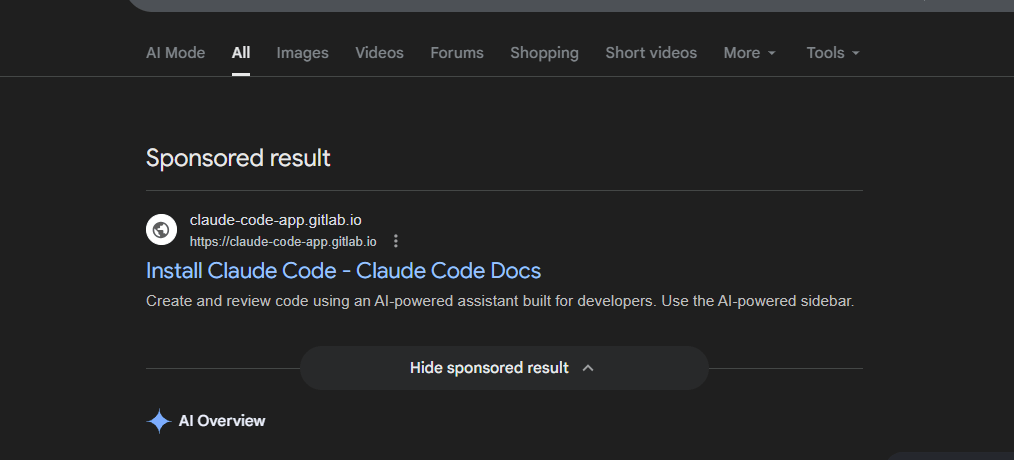

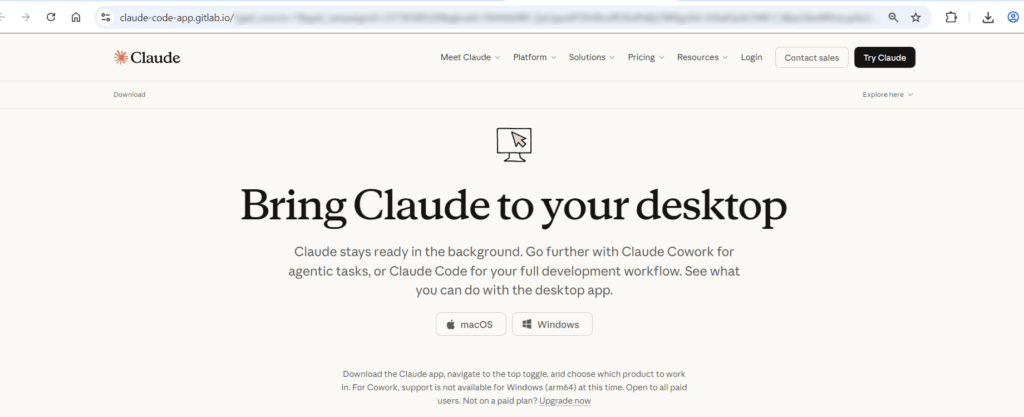

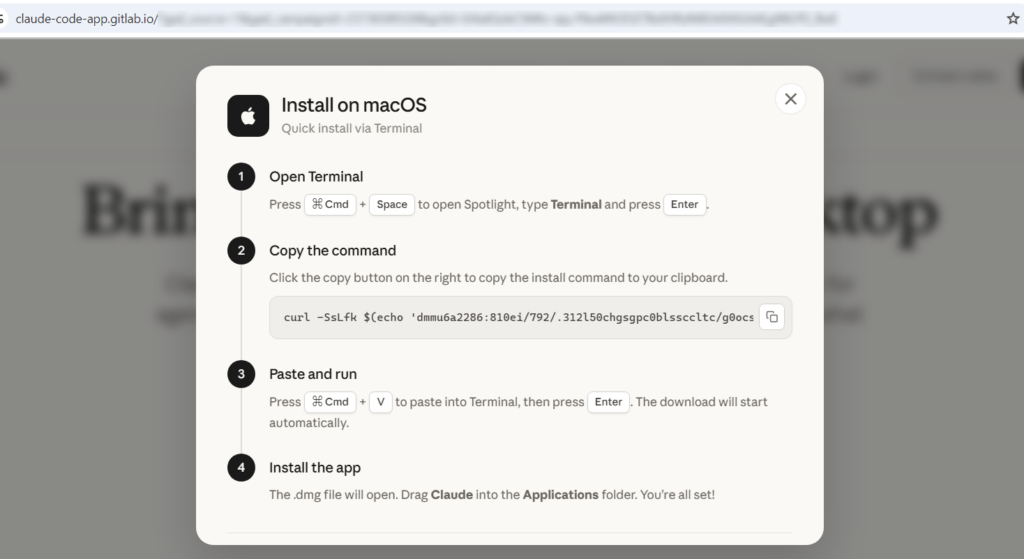

La campagna si basa su una strategia di impersonificazione molto sofisticata. I cybercriminali registrano domini lookalike e creano pagine praticamente identiche a quelle ufficiali di Claude Code, replicando loghi, layout, testi tecnici e procedure di installazione. Le pagine vengono ottimizzate tramite tecniche SEO per comparire tra i primi risultati di Google quando gli utenti cercano query legate all’installazione del tool AI. In parallelo gli attaccanti acquistano annunci sponsorizzati per aumentare ulteriormente la visibilità delle infrastrutture malevole. Gli utenti arrivano così su siti che sembrano autentici e seguono le istruzioni senza sospetti, trasformando una semplice installazione in un vettore di compromissione reale.

Trend Micro evidenzia che il successo della campagna deriva soprattutto dalla fiducia costruita intorno agli strumenti di intelligenza artificiale. Gli sviluppatori sono abituati a installare utility tramite terminale e a eseguire script di configurazione, per questo l’attacco appare plausibile anche a utenti tecnicamente esperti. InstallFix sfrutta esattamente questa normalizzazione delle procedure CLI per mascherare l’esecuzione di payload dannosi all’interno di attività apparentemente legittime.

Trend Micro descrive InstallFix come evoluzione avanzata degli attacchi ClickFix

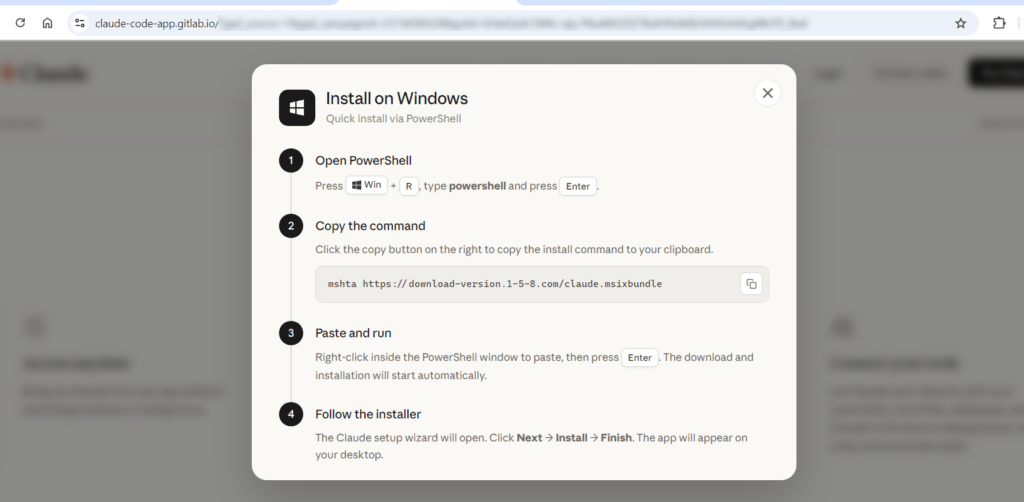

Secondo i ricercatori di Trend Micro, InstallFix rappresenta una variante evoluta degli attacchi ClickFix, una categoria di campagne che induce gli utenti a eseguire manualmente codice malevolo. In questo caso però la componente psicologica viene raffinata ulteriormente attraverso istruzioni dettagliate e personalizzate per ogni sistema operativo. Le pagine mostrano procedure differenti in base all’ambiente utilizzato dalla vittima, aumentando notevolmente la credibilità del processo.

Su sistemi Windows gli utenti ricevono comandi PowerShell da copiare e incollare nel terminale, mentre in altri casi vengono proposte procedure equivalenti basate su mshta o script specifici per ambienti differenti. L’intera sequenza riproduce fedelmente le modalità con cui molti tool moderni vengono realmente distribuiti e installati. Questo approccio riduce il livello di diffidenza e spinge la vittima a completare l’operazione senza verificare la reale natura del codice eseguito.

Trend Micro sottolinea che il valore di questa tecnica non risiede tanto nella complessità tecnica del malware quanto nell’efficacia del social engineering. Gli aggressori non sfruttano vulnerabilità software tradizionali ma manipolano direttamente il comportamento dell’utente, ottenendo accesso iniziale attraverso procedure apparentemente normali.

I payload PowerShell distribuiscono malware fileless e infostealer in memoria

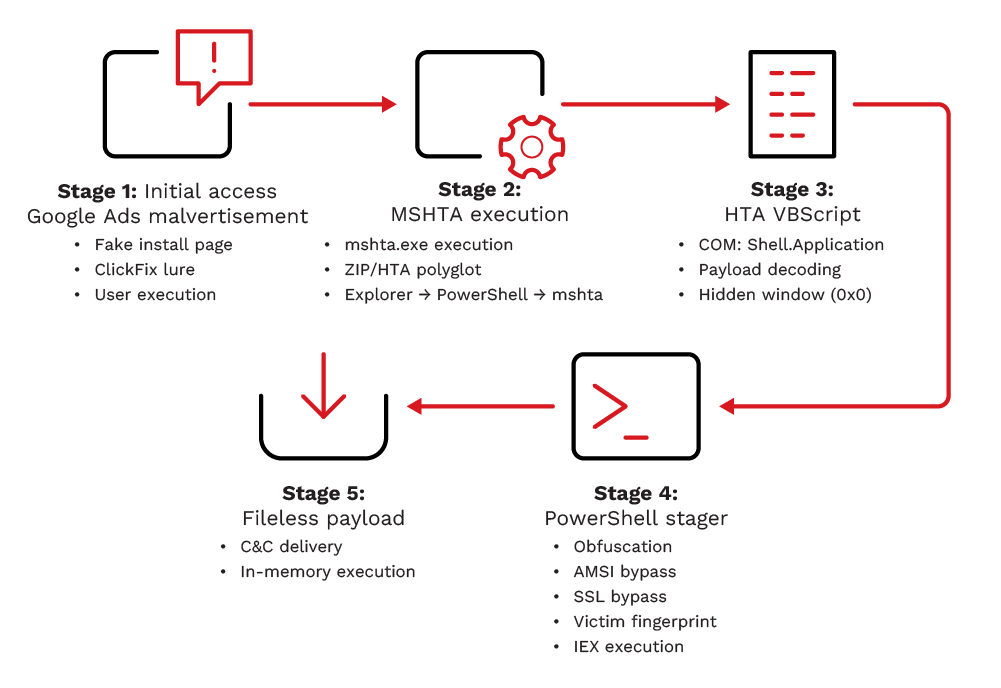

Dopo l’esecuzione dei comandi suggeriti dalla pagina falsa, il sistema avvia una catena di compromissione che scarica payload malevoli direttamente in memoria. Gli script PowerShell contattano server remoti controllati dagli attaccanti e caricano componenti fileless senza scrivere file permanenti sul disco. Questa tecnica riduce drasticamente la possibilità di rilevamento da parte degli antivirus tradizionali basati su firme statiche. Trend Micro ha osservato la distribuzione di diversi infostealer progettati per raccogliere credenziali salvate nei browser, cookie di sessione, token di autenticazione, wallet crypto e dati sensibili legati agli ambienti di sviluppo. In alcuni casi vengono utilizzate tecniche di process injection per mantenere persistenza e accesso remoto al sistema compromesso. L’utente spesso non percepisce immediatamente l’infezione perché l’attività malevola avviene in background mentre la falsa installazione continua a sembrare legittima. La natura fileless dell’attacco rende InstallFix particolarmente pericoloso nei contesti aziendali. Una compromissione iniziale può infatti sfuggire ai controlli tradizionali e consentire agli aggressori di muoversi lateralmente verso repository, infrastrutture cloud e ambienti DevOps interni.

La campagna InstallFix colpisce ambienti AI e infrastrutture di sviluppo

Trend Micro ha rilevato attività di InstallFix in diverse regioni del mondo, confermando che la campagna opera su scala internazionale. I bersagli principali includono sviluppatori software, team DevOps, aziende tecnologiche e professionisti che lavorano quotidianamente con strumenti AI avanzati. Gli attaccanti puntano a utenti che dispongono di accessi privilegiati e che gestiscono informazioni ad alto valore strategico.

Le credenziali rubate possono includere accessi a repository Git, chiavi API, ambienti cloud e dashboard amministrative utilizzate nello sviluppo di applicazioni AI. Una singola workstation compromessa può quindi trasformarsi nel punto di ingresso per attacchi più estesi contro l’intera organizzazione. Trend Micro avverte che gli operatori di InstallFix sembrano particolarmente interessati agli ambienti di sviluppo perché consentono di ottenere rapidamente dati tecnici sensibili e accessi riutilizzabili. La campagna dimostra anche come le minacce cyber stiano evolvendo insieme all’adozione dell’intelligenza artificiale. Gli strumenti AI non rappresentano più soltanto bersagli indiretti ma diventano direttamente parte della catena di distribuzione malware.

Trend Micro ricostruisce l’intera catena di infezione di InstallFix

L’analisi pubblicata da Trend Micro mostra una catena di compromissione costruita per massimizzare la credibilità dell’intero processo. Tutto inizia con una ricerca su Google effettuata dall’utente. Grazie a SEO poisoning e annunci sponsorizzati, le pagine malevole compaiono in posizioni elevate nei risultati di ricerca e attirano traffico organico verso l’infrastruttura controllata dagli attaccanti. Una volta caricata la pagina, la vittima visualizza istruzioni dettagliate che spiegano come installare Claude Code tramite terminale. I comandi forniti scaricano script remoti che avviano la compromissione in memoria e installano payload secondari progettati per il furto di dati. L’intera procedura imita fedelmente le reali pratiche di installazione di molti strumenti per sviluppatori, rendendo difficile identificare il comportamento anomalo in tempo reale. Trend Micro evidenzia che proprio questa combinazione tra malvertising, SEO e social engineering tecnico rappresenta l’elemento più innovativo della campagna. Gli aggressori sfruttano infatti non solo la tecnologia ma anche le abitudini operative consolidate degli utenti.

InstallFix dimostra la crescita delle minacce legate agli strumenti AI

La campagna InstallFix conferma una tendenza sempre più evidente nel panorama cybersecurity: i cybercriminali stanno adattando rapidamente le proprie tecniche alla diffusione dell’intelligenza artificiale. Gli strumenti AI attirano milioni di utenti e vengono integrati velocemente nei flussi di lavoro aziendali, creando nuove superfici di attacco che i gruppi criminali cercano immediatamente di sfruttare. Trend Micro raccomanda di scaricare software AI esclusivamente da fonti ufficiali e di verificare attentamente gli URL prima di eseguire qualsiasi comando nel terminale. Le aziende dovrebbero adottare strumenti EDR con capacità di rilevamento comportamentale e formare i dipendenti a riconoscere procedure di installazione sospette. InstallFix dimostra che anche utenti esperti possono essere ingannati quando un attacco replica in modo convincente attività quotidiane considerate normali. L’evoluzione delle campagne AI-related mostra che la sicurezza non può più basarsi soltanto sul rilevamento tecnico del malware. La capacità di riconoscere manipolazioni psicologiche e ambienti falsificati diventa ormai fondamentale tanto quanto la protezione endpoint tradizionale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.