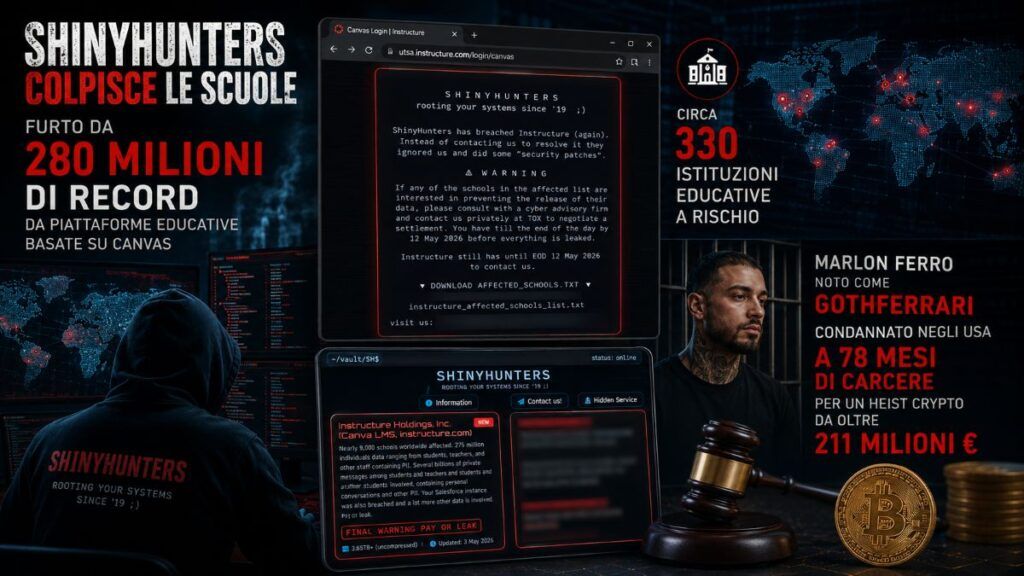

ShinyHunters Canvas diventa il nuovo fronte dell’estorsione cyber contro scuole e università dopo il furto rivendicato di 280 milioni di record da piattaforme educative basate su Instructure Canvas. Il gruppo minaccia circa 330 istituzioni educative, mentre la giustizia statunitense condanna Marlon Ferro, noto come GothFerrari, a 78 mesi di carcere per un heist crypto da oltre 211 milioni di euro. Le due vicende mostrano come nel 2026 il crimine informatico colpisca contemporaneamente ambienti SaaS scolastici, dati personali di studenti e wallet digitali ad alto valore. Le scuole devono verificare subito l’esposizione dei portali Canvas, mentre il caso Ferro conferma la fusione tra furti digitali, ingegneria sociale e intrusioni fisiche. La pressione su Instructure Canvas arriva in un momento delicato per il settore education, già esposto da piattaforme usate ogni giorno per compiti, valutazioni, messaggi privati e gestione delle iscrizioni. ShinyHunters sfrutta la visibilità pubblica del defacement per spingere le vittime verso il pagamento, mentre contatta in privato gli istituti attraverso canali di negoziazione. La scadenza del 12 maggio 2026 trasforma l’incidente in una crisi operativa per college, università e scuole K-12.

Cosa leggere

ShinyHunters Canvas usa il defacement per aumentare la pressione sulle scuole

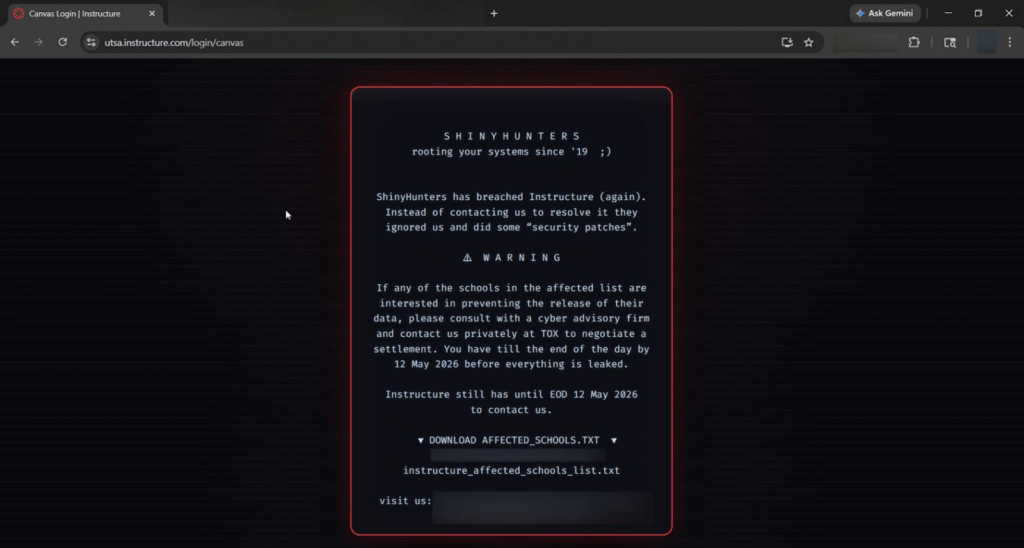

ShinyHunters ha sostituito temporaneamente i portali di login Canvas di circa 330 college e università con messaggi di estorsione visibili anche tramite app mobile. Il defacement è durato circa 30 minuti, ma è bastato per trasformare un furto dati già grave in una campagna pubblica di pressione reputazionale. Il messaggio accusava Instructure di non avere corretto adeguatamente le vulnerabilità e minacciava la pubblicazione dei dati rubati in assenza di pagamento. Instructure ha spento i portali coinvolti per contenere l’attacco e avviare le verifiche tecniche. ShinyHunters ha invece proseguito il contatto con le vittime tramite TOX, canale spesso usato in operazioni di estorsione per mantenere comunicazioni cifrate e negoziazioni dirette. La scadenza indicata dagli attaccanti, fissata alla fine del 12 maggio 2026, aumenta il rischio di una fuga pubblica di dati sensibili.

La scelta di colpire i login non è casuale. Un portale di autenticazione compromesso è immediatamente visibile a studenti, docenti, famiglie e amministratori. L’effetto psicologico del defacement rafforza l’estorsione perché dimostra controllo operativo, genera allarme pubblico e mette le istituzioni sotto pressione comunicativa. In un settore come quello educativo, dove la fiducia nella piattaforma digitale è essenziale, anche pochi minuti di esposizione pubblica possono produrre conseguenze rilevanti.

Instructure Canvas espone dati sensibili di studenti e personale

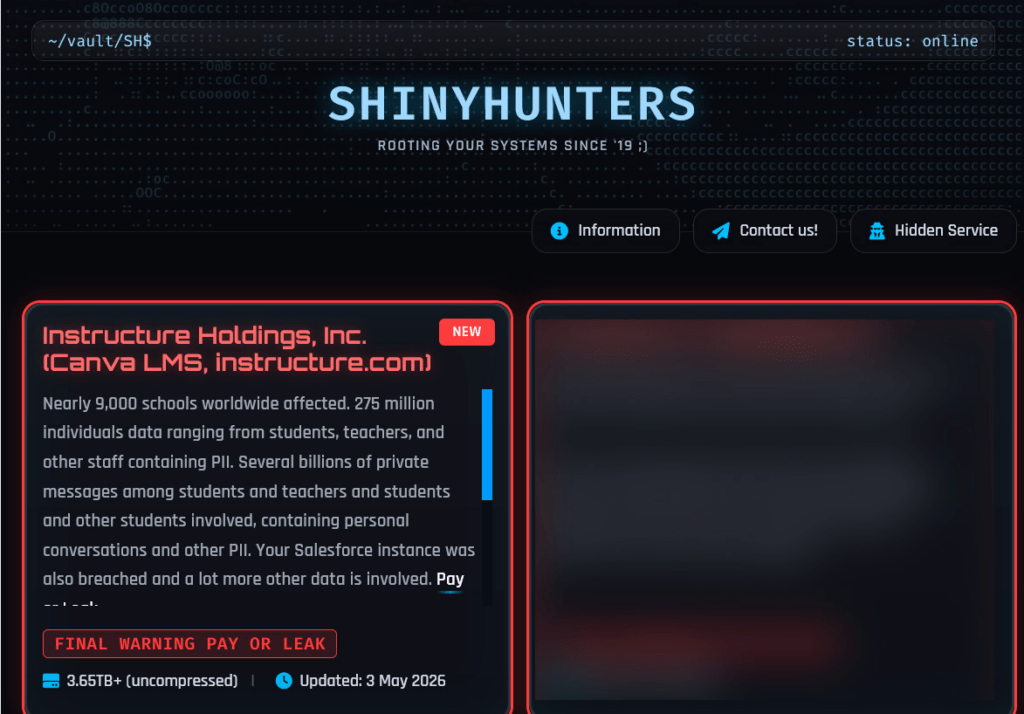

ShinyHunters rivendica il furto di 280 milioni di record collegati a 8.809 istituzioni educative. I dati sottratti includono nomi, indirizzi email, messaggi privati e informazioni di iscrizione. Si tratta di informazioni particolarmente delicate perché coinvolgono studenti, docenti, personale amministrativo e, in molti casi, minori iscritti a scuole K-12. Secondo la ricostruzione della campagna, gli attaccanti avrebbero sfruttato funzioni legittime di esportazione di Canvas, tra cui query DAP, report di provisioning e API utente. Questo dettaglio rende l’incidente più complesso di un classico exploit tecnico, perché mostra come funzioni amministrative e API SaaS possano diventare strumenti di estrazione dati quando credenziali o token finiscono nelle mani sbagliate.

Il volume dichiarato, pari a centinaia di gigabyte di informazioni, rende difficile per le istituzioni valutare rapidamente l’impatto reale. Alcune università, tra cui Colorado Boulder e Tilburg, hanno avviato indagini interne, mentre altri atenei monitorano la situazione senza confermare impatti diretti. Rutgers dichiara di non avere subito effetti immediati, ma mantiene il sistema sotto osservazione. Il rischio principale riguarda il possibile uso secondario dei dati. Email, messaggi privati e informazioni di iscrizione possono alimentare phishing mirato, furti di identità, molestie digitali e campagne di social engineering contro studenti e personale. In un contesto scolastico, la protezione dei dati non riguarda solo compliance e reputazione, ma anche sicurezza personale degli utenti coinvolti.

ShinyHunters sfrutta SaaS educativi e credenziali SSO

ShinyHunters ha una lunga storia di attacchi contro ambienti SaaS, grandi piattaforme cloud e database aziendali. Il gruppo opera dal 2018 e viene collegato a campagne contro servizi come Salesforce, Google, Cisco, Snowflake e PowerSchool. La campagna contro Canvas rientra in questa traiettoria: colpire piattaforme centralizzate con grandi volumi di dati e molte organizzazioni dipendenti dallo stesso ecosistema digitale. La tecnica ricorrente include furto di credenziali, vishing, abuso di token SSO e sfruttamento di funzioni API per estrarre dati in modo rapido. Una volta ottenuto accesso amministrativo o privilegiato, gli attaccanti non devono necessariamente distribuire malware complessi. Possono usare strumenti legittimi della piattaforma per esportare informazioni, rendendo più difficile distinguere attività malevole da operazioni amministrative. Il caso Canvas mostra una debolezza strutturale del modello SaaS nel settore education. Le piattaforme centralizzano comunicazioni, iscrizioni, valutazioni e dati personali, ma molte scuole dispongono di risorse limitate per monitorare anomalie API, controllare privilegi e applicare politiche severe di accesso. Questa asimmetria rende gli istituti bersagli appetibili per gruppi estorsivi. La pubblicazione di un elenco con 8.809 istituzioni e numero di record attribuiti a ciascuna serve a moltiplicare la pressione. Anche le scuole non ancora contattate direttamente devono verificare se compaiono nella lista, mentre le vittime potenziali si trovano costrette a gestire comunicazione, rischio legale e risposta tecnica in tempi molto brevi.

Marlon Ferro riceve 78 mesi per il furto crypto da 211 milioni

Mentre ShinyHunters aumenta la pressione sul settore educativo, la giustizia statunitense chiude un capitolo rilevante del cybercrime crypto con la condanna di Marlon Ferro. Il ventenne californiano, noto online come GothFerrari o Marlo, riceve 78 mesi di carcere, pari a 6 anni e mezzo, oltre a 2,3 milioni di euro di restituzione e 3 anni di libertà vigilata. Ferro faceva parte di una gang accusata di avere rubato oltre 4.100 Bitcoin, valutati all’epoca più di 211 milioni di euro. Le autorità lo descrivono come una figura operativa usata quando l’ingegneria sociale non bastava. In questi casi, il gruppo passava da tecniche digitali a intrusioni fisiche nelle abitazioni delle vittime per sottrarre hardware wallet e dispositivi contenenti chiavi private. Il suo arresto è avvenuto il 13 maggio 2025, quando gli agenti hanno trovato armi e documenti falsi. Ferro ha ammesso le accuse nell’ottobre successivo e viene condannato per cospirazione RICO, norma usata negli Stati Uniti contro organizzazioni criminali coordinate. La sentenza si inserisce in un’indagine più ampia che coinvolge 14 sospetti e conferma l’attenzione crescente delle autorità verso il crimine crypto organizzato. La condanna del co-cospiratore Evan Tangeman a 70 mesi rafforza il quadro giudiziario. Le autorità presentano il gruppo come una rete capace di fondere furti online, riciclaggio, frodi finanziarie e azioni fisiche mirate. Questo modello ibrido rende le indagini più complesse perché unisce strumenti tipici del cybercrime con comportamenti da criminalità tradizionale.

GothFerrari mostra la fusione tra furti fisici e wallet digitali

Il ruolo di Ferro evidenzia una tendenza sempre più visibile nel crimine crypto: quando le chiavi private non sono raggiungibili da remoto, gli attaccanti cercano accesso fisico. In almeno un caso in Texas, un’irruzione ha consentito alla gang di sottrarre un hardware wallet contenente 100 Bitcoin, per un valore superiore a 4,6 milioni di euro. In un altro episodio in New Mexico, Ferro avrebbe rotto una finestra con un mattone dopo avere spiato la vittima tramite iCloud. La gang usava i fondi rubati per finanziare uno stile di vita estremamente costoso. Le indagini citano spese per oltre 234.000 euro in abbigliamento di lusso, nightclub con conti da mezzo milione di euro a sera, jet privati e affitti mensili tra 37.000 e 73.000 euro negli Hamptons, a Los Angeles e Miami. Ferro possedeva anche una flotta di 28 auto di lusso. Il riciclaggio avveniva tramite mixer, exchange e conti fraudolenti per carte di pagamento digitali. Questa infrastruttura permetteva di trasformare criptovalute rubate in beni, spese e asset tangibili, riducendo la tracciabilità immediata dei fondi. Tuttavia, la trasparenza parziale delle blockchain e la cooperazione tra forze dell’ordine, exchange e provider finanziari hanno permesso di ricostruire parte del flusso di denaro. Il caso serve da monito per investitori crypto, aziende e high-net-worth individual. La sicurezza non può limitarsi a wallet offline o password complesse. Quando il valore custodito è elevato, protezione fisica, compartimentazione delle chiavi, opsec personale e riduzione dell’esposizione pubblica diventano elementi centrali della difesa.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.