Il mondo cyber è sotto attacco su due fronti distinti ma ugualmente critici. Da un lato, il gruppo RansomHouse ha pubblicato prove dell’avvenuta violazione di una porzione del repository di Trellix (colosso della cybersecurity), sottraendo codice sorgente sensibile per fare pressione estorsiva. Dall’altro, i famigerati ShinyHunters hanno diffuso un archivio da 140 GB contenente i dati di circa 197.400 clienti Zara (Inditex), rubati tramite token compromessi legati a un ex fornitore cloud su istanze BigQuery.

Cosa leggere

RansomHouse rivendica l’accesso al codice sorgente di Trellix

RansomHouse ha inserito Trellix nel proprio portale di leak e ha pubblicato screenshot per dimostrare l’accesso non autorizzato a una parte del repository di codice sorgente della società. Le immagini mostrano elementi riconducibili al sistema di gestione degli appliance e servono come prova estorsiva, secondo una tattica ormai consolidata tra i gruppi di data extortion. L’intrusione risale al 17 aprile, mentre Trellix ha confermato pubblicamente l’incidente il 1 maggio dopo avere rilevato l’accesso anomalo e avviato le procedure di risposta. Gli hacker affermano di avere anche crittografato dati durante l’operazione, ma l’azienda sottolinea che l’indagine è ancora in corso e che non risultano evidenze di alterazioni nei processi di release o distribuzione del codice.

Trellix risponde con indagini forensi e notifiche alle autorità

Trellix ha dichiarato di avere attivato immediatamente misure di contenimento e di avere coinvolto esperti forensi per ricostruire l’intera catena dell’incidente. L’azienda ha informato le forze dell’ordine e continua a verificare le rivendicazioni di RansomHouse senza diffondere dettagli tecnici che potrebbero compromettere l’indagine. La società serve oltre 53.000 clienti in 185 paesi, conta circa 3.500 dipendenti e lavora anche con clienti Fortune 100, elementi che rendono particolarmente sensibile qualsiasi accesso al codice sorgente. Un leak di questo tipo può teoricamente offrire agli attaccanti informazioni utili per analizzare prodotti, logiche interne e possibili superfici di attacco, anche se Trellix esclude al momento sfruttamenti concreti o impatti sulle operazioni quotidiane dei clienti.

RansomHouse rafforza il modello di estorsione con prove pubbliche

RansomHouse opera dal 2022 come gruppo orientato alla sottrazione e pubblicazione di dati aziendali, con un modello che punta sulla pressione reputazionale più che sulla sola cifratura dei sistemi. Nel tempo il collettivo ha aggiunto strumenti di crittografia e automazione, tra cui utility come Mario, usata per doppia crittografia con due chiavi distinte, e MrAgent, progettato per automatizzare il deployment su hypervisor VMware ESXi. Il precedente attacco contro Askul Corporation, con il furto di circa 740.000 record clienti, dimostra la capacità del gruppo di colpire organizzazioni di grandi dimensioni. Nel caso Trellix la pubblicazione di pochi screenshot segue una logica precisa: mostrare accesso, aumentare pressione e preservare il valore estorsivo del materiale eventualmente sottratto.

ShinyHunters espone dati di 197.000 clienti Zara

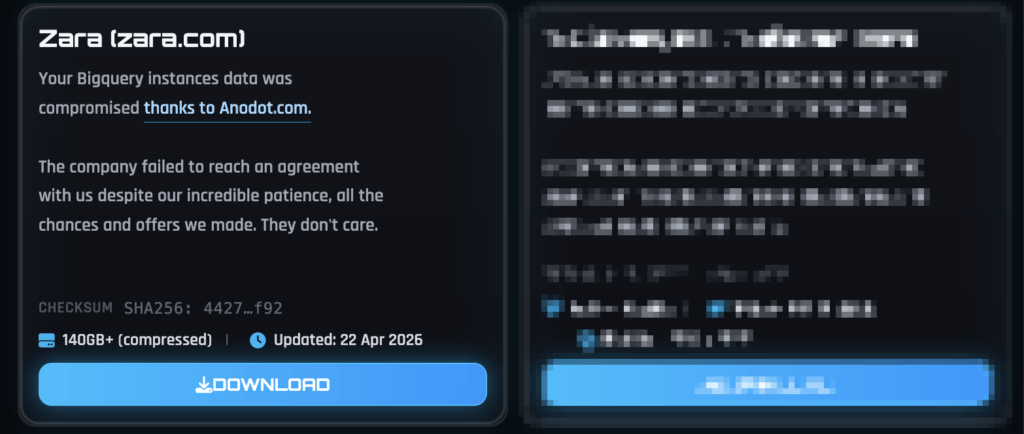

ShinyHunters ha rivendicato l’accesso a database collegati a Zara, marchio principale del gruppo Inditex, pubblicando un archivio da circa 140 GB con documenti estratti da istanze BigQuery. L’accesso sarebbe avvenuto tramite token di autenticazione Anodot compromessi e avrebbe riguardato database gestiti da un ex provider tecnologico, non i sistemi operativi centrali del gruppo. L’analisi indipendente quantifica l’impatto in circa 197.400 email uniche, insieme a informazioni geografiche, dettagli sugli acquisti, SKU dei prodotti, ID ordine, mercati di riferimento e ticket di supporto. Il breach colpisce quindi dati utili per profilazione e phishing mirato, anche se Inditex sottolinea che credenziali, carte di pagamento, nomi completi, numeri di telefono e indirizzi fisici non risultano compromessi.

Inditex limita l’impatto operativo del breach Zara

Inditex ha attivato i protocolli di sicurezza dopo la scoperta dell’accesso non autorizzato e ha notificato le autorità competenti. Il gruppo ha precisato che l’incidente riguarda un ex fornitore tecnologico e non ha causato interruzioni operative nei sistemi principali di Zara, che continua a gestire una rete globale di oltre 1.500 negozi tra punti vendita diretti e franchising. La società ha scelto di comunicare in modo mirato alle persone coinvolte e di ribadire quali categorie di dati non sono state esposte, riducendo il rischio di allarmismo ma senza minimizzare l’impatto potenziale delle email e dei dati commerciali leakati. Anche informazioni apparentemente meno sensibili possono infatti essere usate per campagne di phishing credibili, soprattutto se combinate con cronologia acquisti, mercato di origine e richieste di assistenza.

ShinyHunters sfrutta token cloud e piattaforme SaaS

ShinyHunters continua a puntare su credenziali, token e piattaforme SaaS ad alto valore, confermando una strategia già osservata contro grandi organizzazioni tecnologiche e servizi enterprise. Il gruppo utilizza spesso tecniche di vishing contro dipendenti, operatori esterni e figure di outsourcing per ottenere accessi SSO su piattaforme come Microsoft Entra, Okta e Google. Nel caso Zara, i token Anodot avrebbero permesso l’accesso a istanze BigQuery, confermando quanto la sicurezza dei fornitori terzi e degli strumenti di analytics cloud sia ormai centrale nella protezione dei dati aziendali. Il gruppo ha già rivendicato o collegato il proprio nome a incidenti contro realtà come Google, Cisco, Rockstar Games, ADT, Match Group e piattaforme educative basate su Instructure, costruendo un profilo operativo orientato a grandi dataset e pressione estorsiva.

Trellix e Zara mostrano rischi diversi nella supply chain digitale

I due incidenti mostrano due superfici d’attacco differenti ma complementari. Nel caso Trellix, il punto critico riguarda il codice sorgente e la fiducia in una società che opera nel mercato della cybersecurity. Nel caso Zara, il rischio nasce da un ex provider tecnologico e da token cloud compromessi, con esposizione di dati commerciali e informazioni clienti. Entrambi i casi confermano che la supply chain digitale non riguarda soltanto software distribuito, ma anche repository, strumenti di analytics, credenziali di terze parti, database esterni e processi di supporto. Le aziende devono quindi estendere audit, monitoraggio e gestione dei privilegi oltre il perimetro interno, verificando continuamente accessi residui, token non revocati, permessi eccessivi e flussi dati verso provider non più attivi.

Le aziende devono rafforzare repository, provider e controlli sui token

La risposta a incidenti come quelli che coinvolgono Trellix e Zara richiede una revisione profonda dei controlli su codice, credenziali e fornitori. Le società che gestiscono repository critici devono applicare segmentazione degli accessi, audit sui privilegi, controllo delle modifiche, protezione delle pipeline CI/CD e monitoraggio delle anomalie su strumenti di sviluppo. Le aziende retail e consumer devono invece rafforzare la governance sui provider esterni, revocare token non più necessari, limitare gli accessi a BigQuery e piattaforme cloud, e verificare costantemente quali soggetti possano esportare dataset clienti. Il punto comune è la riduzione della fiducia implicita: un token valido, un account amministrativo o un accesso legacy possono diventare il punto d’ingresso per un breach anche quando i sistemi principali restano formalmente integri.

Le estorsioni dati restano una minaccia centrale per grandi aziende

Gli attacchi contro Trellix e Zara confermano che i gruppi estorsivi continuano a preferire materiale ad alto impatto reputazionale: codice sorgente per le società tecnologiche, dati clienti per i brand retail, screenshot e archivi leakati come strumenti di pressione pubblica. RansomHouse sfrutta la sensibilità del codice sorgente per colpire una società di cybersecurity, mentre ShinyHunters utilizza dataset commerciali e cloud analytics per aumentare il rischio di esposizione sui clienti. Anche senza interruzioni operative immediate, questi incidenti possono generare costi forensi, notifiche regolatorie, perdita di fiducia e campagne fraudolente successive. La sicurezza aziendale deve quindi spostarsi da una logica di sola prevenzione a un modello continuo di verifica, risposta e contenimento su identità, fornitori e dati.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.