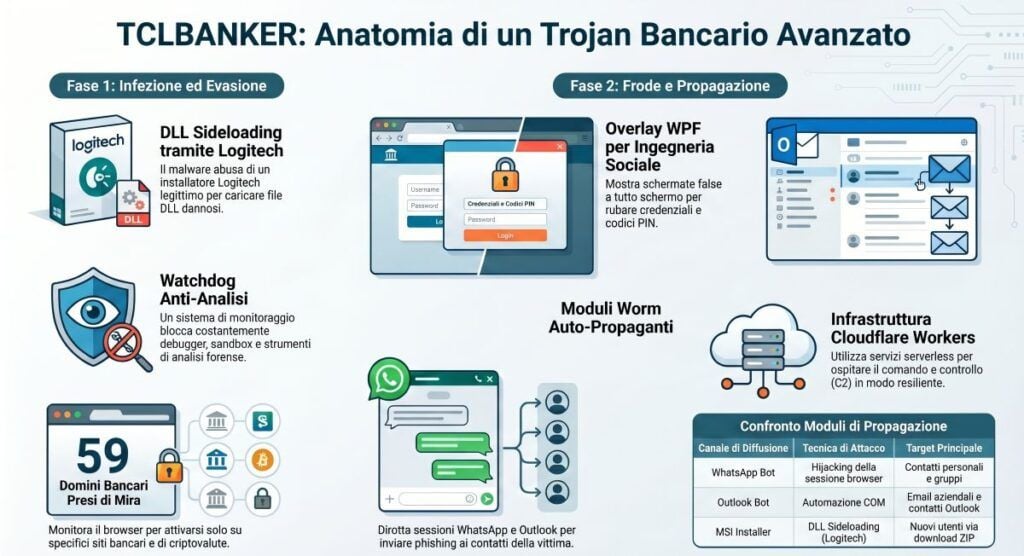

TCLBanker rappresenta una nuova evoluzione dei banking trojan LATAM grazie a una combinazione di overlay fraudolenti WPF, propagazione worm tramite WhatsApp e Outlook, persistenza stealth e sofisticati controlli anti-analisi. Il malware, identificato da Elastic Security Labs il 6 maggio 2026 nella campagna REF3076, prende di mira 59 domini appartenenti a banche brasiliane, piattaforme fintech e servizi crypto. Il trojan deriva dalle famiglie MAVERICK e SORVEPOTEL, ma introduce un framework più avanzato che utilizza sideloading tramite installer Logitech contraffatti, WebSocket autenticati su infrastruttura Cloudflare Workers e moduli worm integrati capaci di propagarsi automaticamente su larga scala. L’intera operazione mostra una maturità tecnica elevata e un forte focus sul Brasile, confermato da geofencing rigido, controllo del layout tastiera pt-BR e targeting esclusivo di utenti brasiliani.

Cosa leggere

TCLBanker utilizza un loader anti-analisi con decrypt condizionato

Il processo di infezione parte da un installer Logitech falsificato che esegue il sideloading di una DLL malevola. Il loader verifica immediatamente la presenza di eseguibili come LogiAiPromptBuilder.exe o tclloader.exe e rifiuta ambienti considerati sospetti o incompatibili. TCLBanker applica patch a ETW, rimuove hook user-mode e genera trampoline dedicate per syscall critiche come NtQueryInformationProcess, riducendo la visibilità verso strumenti di monitoraggio e sandbox automatiche.

finestra di dialogo di installazione MSI

Il malware implementa inoltre controlli temporali tramite GetTickCount64 e QueryPerformanceCounter per rilevare accelerazioni artificiali tipiche delle sandbox. Analizza CPU, RAM, fingerprint del disco e altre caratteristiche hardware per costruire un hash ambientale utilizzato nella derivazione della chiave AES-256 CBC necessaria a decrittare i payload .NET. Se il contesto non corrisponde ai parametri previsti, il decrypt fallisce e il malware interrompe l’esecuzione.

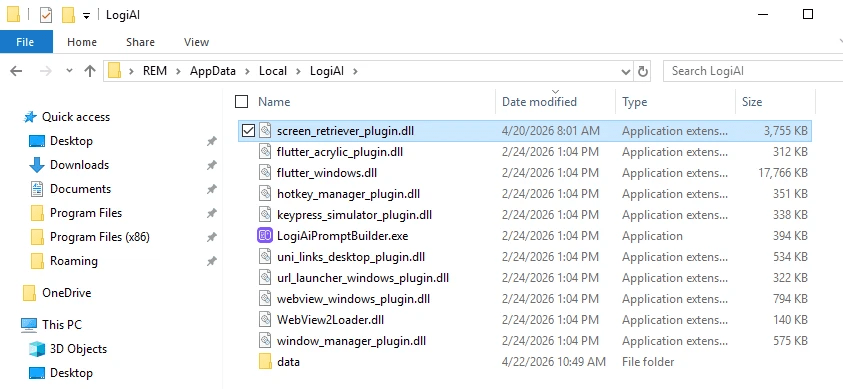

Contenuto della directory dei file che mostra una DLL dannosa

Il geofencing rappresenta un altro elemento distintivo. TCLBanker utilizza GetUserGeoID e GetUserDefaultLCID per verificare regione Brasile, layout tastiera 1046, lingua pt-BR e fuso orario compatibile con UTC-2. Il trojan richiede almeno due di queste condizioni contemporaneamente, limitando drasticamente l’esecuzione in ambienti internazionali e riducendo il rischio di analisi accidentale fuori dal target operativo previsto.

Il watchdog interno protegge il malware da debugger e sandbox

TCLBanker incorpora un watchdog dedicato che monitora continuamente l’integrità del processo e individua tentativi di analisi dinamica. Il sistema controlla flag PEB, breakpoint hardware, oggetti debug e hook sospetti su funzioni sensibili come BCryptDecrypt. Il malware scandisce inoltre processi, finestre e moduli caricati alla ricerca di tool come Frida, IDA, x64dbg e altri strumenti di reverse engineering comunemente usati nei laboratori malware.

Il watchdog calcola anche un CRC32 della sezione .text per individuare modifiche runtime e alterazioni del codice in memoria. Se rileva anomalie, il trojan può terminare immediatamente il processo oppure avviare procedure di cleanup per eliminare tracce e ostacolare l’analisi. Questa architettura multilayer rende TCLBanker estremamente resiliente rispetto ai tradizionali sistemi di sandboxing automatizzato. Elastic Security Labs evidenzia come il malware abbia raggiunto un livello di maturità superiore rispetto alle precedenti famiglie LATAM. L’unione di controlli anti-debugging, anti-hooking e decrypt ambientale impedisce spesso ai ricercatori di ottenere payload leggibili senza ricostruire accuratamente il contesto operativo brasiliano previsto dagli sviluppatori.

Tcl.Agent monitora browser e attiva overlay bancari WPF

Il componente principale denominato Tcl.Agent si installa in %LocalAppData%\LogiAI e crea un task schedulato nascosto chiamato RuntimeOptimizeService per garantire persistenza al login. Dopo l’installazione, il malware esegue beacon verso endpoint ospitati su Cloudflare Workers, registrando il sistema infetto tramite identificativi basati su nome macchina e utente. Il trojan monitora costantemente l’URL in primo piano nei browser Chrome, Firefox, Edge, Brave, Opera e Vivaldi sfruttando API di UI Automation. Quando la vittima visita uno dei 59 domini target memorizzati in forma XOR-crittografata, TCLBanker apre immediatamente una connessione WebSocket verso wss://mxtestacionamentos.com/ws e invia informazioni firmate tramite HMAC-SHA256. Una volta attivata la sessione, l’operatore ottiene accesso a funzioni avanzate di controllo remoto. Il malware supporta screenshot, streaming video dello schermo, keylogger, accesso clipboard, shell remota e controllo completo di mouse e tastiera. Parallelamente uccide Task Manager ogni 500 millisecondi per impedire all’utente di terminare i processi malevoli. La componente più sofisticata riguarda il framework di overlay WPF full-screen. Il trojan genera finestre topmost senza bordi su tutti i monitor, cattura lo sfondo reale del desktop e applica filtri anti-cattura per impedire screenshot o registrazioni. Gli overlay includono prompt di credenziali validati, schermate di attesa per operazioni di vishing e falsi aggiornamenti Windows che simulano processi di sicurezza legittimi.

Gli overlay WPF simulano interfacce bancarie credibili

Gli overlay fraudolenti rappresentano il cuore dell’ingegneria sociale implementata da TCLBanker. Il malware mostra schermate indistinguibili dai portali bancari reali e blocca completamente input tastiera e mouse attraverso hook WH_KEYBOARD_LL e WH_MOUSE_LL. Questo impedisce alla vittima di chiudere facilmente la finestra o utilizzare scorciatoie di sistema. I prompt di autenticazione integrano controlli avanzati sui dati inseriti. Il sistema rifiuta sequenze banali come 000000 o 123456, aumentando la qualità delle credenziali raccolte e riducendo il rumore operativo per gli attaccanti. Alcuni overlay simulano procedure di verifica antifrode o aggiornamenti di sicurezza obbligatori, mantenendo la vittima bloccata sullo schermo mentre operatori umani conducono sessioni di social engineering e vishing. Questa combinazione di overlay realistici e controllo remoto rende le campagne TCLBanker particolarmente pericolose per il settore finanziario brasiliano. Gli utenti vedono interfacce coerenti con la banca reale e spesso non si accorgono di interagire con un malware finché le operazioni fraudolente non risultano già completate.

Il worm WhatsApp invia fino a 3000 messaggi per sessione

La componente worm denominata Tcl.WppBot costituisce una delle innovazioni più rilevanti della campagna REF3076. Il modulo recupera configurazioni centralizzate da endpoint /api/campaign ospitati sulla stessa infrastruttura Cloudflare Workers e utilizza account WhatsApp autentici compromessi per propagarsi automaticamente. Il malware clona directory IndexedDB, Local Storage e Cookies dei profili Chromium per hijackare sessioni WhatsApp Web già attive. Successivamente lancia una versione headless di Chrome tramite Selenium e chromedriver, modificando JavaScript e proprietà come navigator.webdriver per aggirare i sistemi anti-bot della piattaforma. Una volta ottenuto accesso alla sessione, TCLBanker utilizza la libreria WPPConnect per enumerare contatti brasiliani e inviare fino a 3000 messaggi per singola sessione con ritardi configurabili. I messaggi includono link phishing verso il dominio arquivos-omie.com e file ZIP contenenti il pacchetto MSI malevolo. La simulazione di un ambiente pt-BR realistico aumenta ulteriormente la credibilità delle campagne. Il malware emula comportamenti tipici di utenti brasiliani, rendendo più difficile distinguere traffico automatico da attività legittima.

Il worm Outlook sfrutta COM interop per campagne email

Parallelamente al worm WhatsApp, TCLBanker integra un modulo dedicato a Microsoft Outlook basato su COM interop. Il sistema utilizza la stessa configurazione centralizzata ma genera email in stile Gmail con soggetti legati a NFe, le note fiscali elettroniche comunemente usate in Brasile. Il corpo HTML delle email simula comunicazioni fiscali e amministrative credibili, inducendo le vittime ad aprire allegati o cliccare link malevoli. Il worm invia fino a 100 email per sessione con intervalli variabili tra 30 e 90 secondi, riducendo il rischio di rilevamento immediato da parte dei sistemi antispam. Entrambi i moduli worm condividono token di autenticazione e infrastruttura centralizzata sotto il dominio campagna1-api.ef971a42.workers.dev. Lo stesso account Cloudflare ospita anche il CDN utilizzato per distribuire i payload malevoli tramite documents.ef971a42.workers.dev/file. Elastic osserva che il dominio phishing arquivos-omie.com, registrato il 15 aprile 2026, impersona un ERP brasiliano molto diffuso ma attualmente mostra una semplice pagina di manutenzione. Questo dettaglio suggerisce che la campagna sia ancora in una fase operativa iniziale e possa evolvere rapidamente nelle prossime settimane.

Cloudflare Workers ospita tutta l’infrastruttura C2

Uno degli aspetti più interessanti di TCLBanker riguarda l’utilizzo massiccio di Cloudflare Workers come infrastruttura di comando e controllo. Un singolo account identificato come ef971a42 ospita API di registrazione, aggiornamento, configurazione campagne e distribuzione payload. Le connessioni WebSocket utilizzano firme HMAC-SHA256 per autenticare i client e impedire spoofing o takeover delle sessioni. Il malware supporta inoltre opcode dedicati a reboot, uninstall, suicide e disconnessione, garantendo agli operatori controllo completo sul ciclo di vita dell’infezione. La centralizzazione su infrastruttura Cloudflare semplifica la gestione operativa e rende più complessi eventuali takedown coordinati. I servizi Workers consentono infatti distribuzione globale, HTTPS affidabile e rapida rotazione degli endpoint mantenendo bassa la visibilità infrastrutturale degli attaccanti.

TCLBanker segna un salto evolutivo nei banking trojan LATAM

Elastic Security Labs considera TCLBanker un aggiornamento sostanziale rispetto alle famiglie MAVERICK e SORVEPOTEL. Il malware combina overlay WPF avanzati, anti-analisi multilayer, worm auto-propaganti e controllo remoto operator-driven in un framework estremamente modulare e resiliente. La presenza di artefatti debug come C:\temp\tcl-debug.txt e nomi di processi di test suggerisce che il trojan sia ancora in evoluzione. Tuttavia già nella sua forma attuale mostra un livello tecnico molto elevato rispetto ai tradizionali banking trojan LATAM. Le organizzazioni devono monitorare indicatori specifici come il task RuntimeOptimizeService, directory %LocalAppData%\LogiAI e connessioni verso i domini Cloudflare identificati nel report Elastic. La combinazione di social engineering, sideloading legittimo e propagazione worm rende TCLBanker una delle minacce bancarie più sofisticate osservate nel 2026 nel panorama brasiliano e latinoamericano.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.