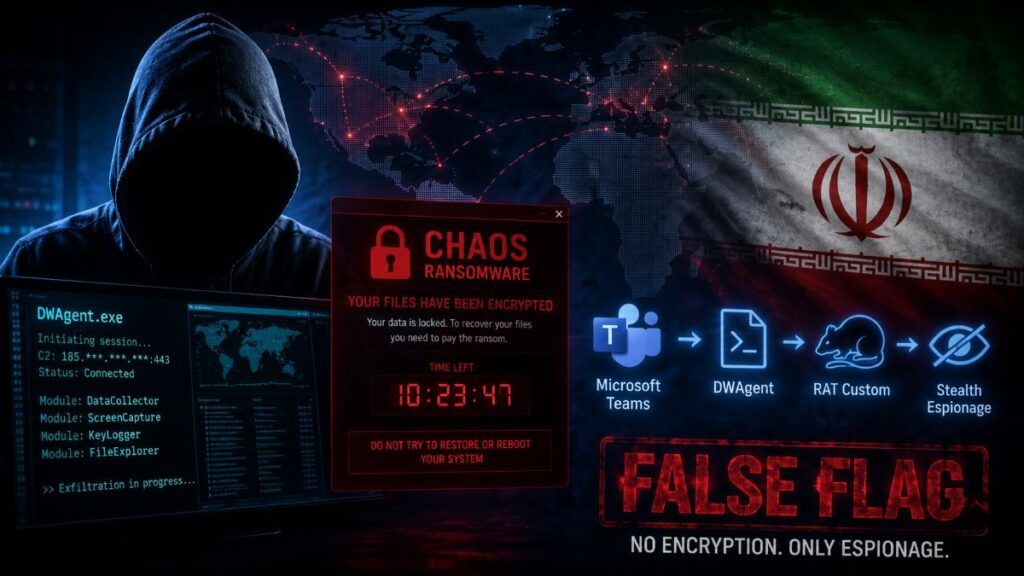

MuddyWater utilizza Chaos ransomware come falsa bandiera per mascherare operazioni di spionaggio sponsorizzate dall’Iran contro organizzazioni statunitensi. Un’indagine pubblicata da Rapid7 il 6 maggio 2026 descrive un’intrusione inizialmente classificata come attacco ransomware convenzionale ma in realtà finalizzata a raccolta di intelligence, persistenza a lungo termine ed esfiltrazione dati. Il gruppo iraniano, noto anche come Seedworm e collegato al Ministero dell’Intelligence e della Sicurezza iraniano, sfrutta l’infrastruttura e il brand criminale di Chaos ransomware-as-a-service per ottenere negabilità plausibile e confondere le attività di attribuzione. L’operazione combina social engineering avanzato via Microsoft Teams, strumenti legittimi di accesso remoto come AnyDesk e DWAgent, oltre a un backdoor custom denominato Game.exe. L’assenza totale di cifratura dei file rappresenta uno degli elementi chiave che ha permesso a Rapid7 di identificare la natura reale della campagna.

Cosa leggere

Chaos ransomware viene usato come copertura operativa

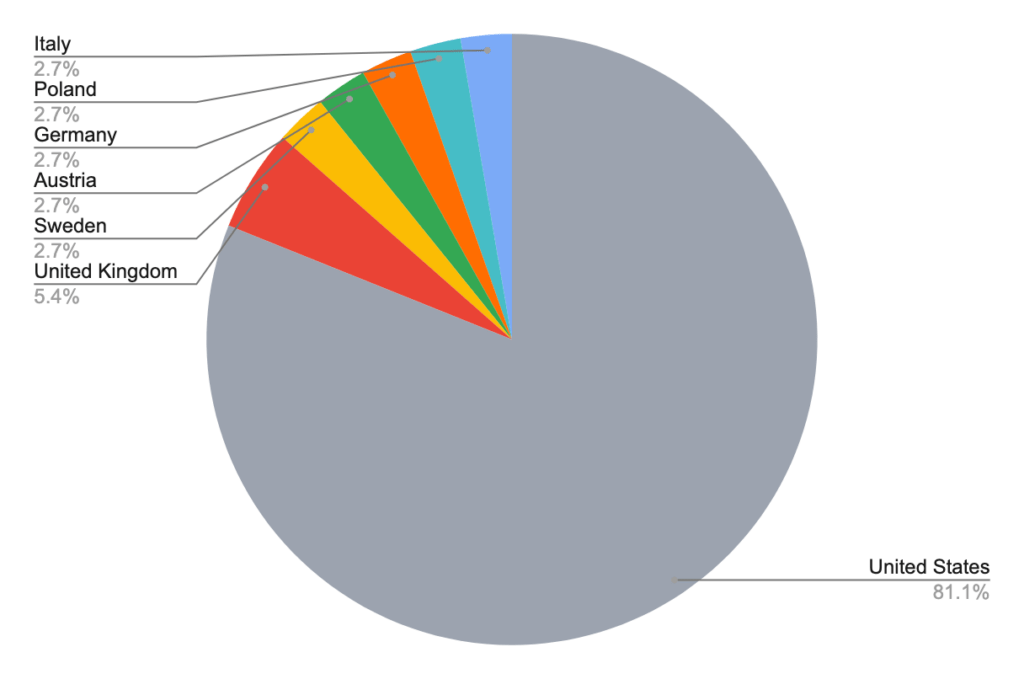

Chaos ransomware emerge nel febbraio 2025 come piattaforma ransomware-as-a-service focalizzata su campagne di big-game hunting contro organizzazioni statunitensi nei settori manifatturiero, costruzioni e servizi aziendali. Il gruppo dichiara almeno 36 vittime entro marzo 2026 e utilizza modelli di doppia, tripla e persino quadrupla estorsione basati su esfiltrazione dati, leak pubblici e minacce DDoS. Il data leak site di Chaos utilizza un timer cieco che nasconde l’identità della vittima fino alla scadenza del countdown per aumentare la pressione negoziale. Nonostante il nome, il gruppo non risulta collegato al vecchio malware builder Chaos del 2021 e opera invece come struttura ransomware moderna che recluta affiliati su forum underground come RehubCom.

Nel caso analizzato da Rapid7, tuttavia, il ransomware non viene mai utilizzato per cifrare sistemi. Chaos diventa semplicemente una cornice criminale dietro cui MuddyWater nasconde attività di spionaggio statale. Questo approccio permette agli operatori iraniani di confondere investigatori e difensori simulando un incidente ransomware classico mentre perseguono obiettivi completamente differenti.

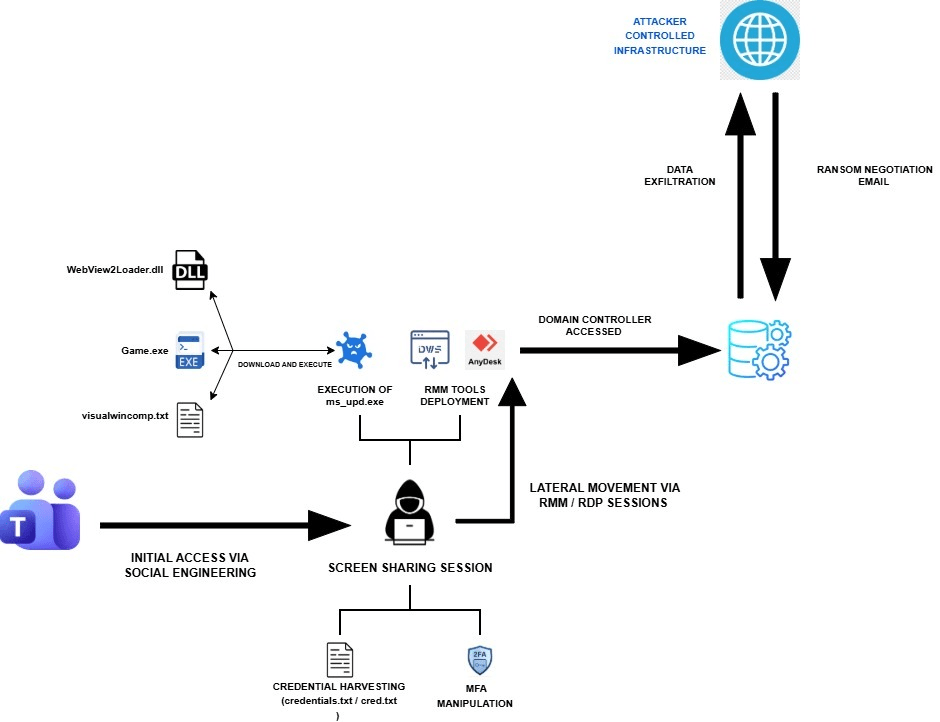

L’attacco inizia con social engineering via Microsoft Teams

L’intrusione prende avvio attraverso una campagna di social engineering altamente interattiva condotta tramite Microsoft Teams. Gli operatori contattano dipendenti selezionati utilizzando richieste di chat esterne e avviano sessioni di screen sharing in tempo reale. Durante queste interazioni, l’attore guida direttamente la vittima nell’esecuzione di comandi di discovery come ipconfig /all, nslookup, whoami, net start e ping.

L’operatore convince inoltre la vittima a salvare credenziali in file locali denominati credentials.txt o cred.txt, facilitando il furto di account privilegiati senza necessità di exploit tecnici sofisticati. In alcuni casi l’utente viene guidato passo dopo passo nella modifica delle impostazioni MFA per registrare dispositivi controllati dall’attaccante. Rapid7 identifica anche collegamenti a pagine phishing tematiche Quick Assist ospitate su adm-pulse.com/verify.php, utilizzate per rafforzare la credibilità della campagna. Questo approccio “high-touch” riduce drasticamente la dipendenza da malware complessi nella fase iniziale e aumenta il tasso di successo contro utenti aziendali.

MuddyWater utilizza AnyDesk e DWAgent per la persistenza

Dopo avere ottenuto accesso iniziale, gli operatori si autenticano sui sistemi interni e raggiungono anche i domain controller sfruttando account compromessi. La persistenza viene stabilita principalmente tramite RDP, AnyDesk e soprattutto DWAgent, strumento legittimo di remote management spesso utilizzato in contesti amministrativi reali. L’installazione di DWAgent coinvolge processi come dwagent.exe, pythonw.exe, dwagsvc.exe e dwaglnc.exe, che creano servizi persistenti attivi anche dopo reboot del sistema. L’uso di software legittimo riduce notevolmente il rumore operativo e rende più difficile distinguere l’attività malevola dal normale supporto IT. Questa strategia riflette perfettamente l’evoluzione delle campagne state-sponsored moderne. Invece di utilizzare malware rumorosi o exploit distruttivi, MuddyWater privilegia strumenti già presenti negli ambienti enterprise o facilmente giustificabili durante un’indagine preliminare. Rapid7 evidenzia che il monitoraggio di installazioni non autorizzate di DWAgent e AnyDesk deve diventare una priorità per le organizzazioni che vogliono individuare precocemente intrusioni simili.

Il payload ms_upd.exe installa il RAT custom Game.exe

Una volta consolidata la persistenza, l’attore scarica il payload principale ms_upd.exe dal server 172.86.126.208:443 utilizzando curl. L’eseguibile avvia una catena di infezione multi-stage che sfrutta WebView2Loader.dll, componente Microsoft legittimo, insieme a un malware custom denominato Game.exe. Game.exe costituisce il vero Remote Access Trojan sviluppato per questa campagna. Il malware utilizza WebView2 per emulare ambienti browser e comunicare con infrastrutture di comando e controllo. Rapid7 analizza anche il file visualwincomp.txt, configurazione crittografata contenente parametri operativi del RAT. Il backdoor concede controllo completo sui sistemi compromessi, supporta esecuzione di comandi interattivi e facilita movimento laterale tramite account già compromessi e sessioni RDP. L’intera fase post-exploitation privilegia esfiltrazione silenziosa e accesso prolungato invece della cifratura distruttiva tipica dei ransomware tradizionali. L’assenza di encryption rappresenta uno dei principali indicatori che hanno portato Rapid7 a classificare l’incidente come operazione di intelligence mascherata dietro un’infrastruttura ransomware.

MuddyWater evita la cifratura e punta all’esfiltrazione

Dopo la compromissione iniziale e l’installazione della persistenza, l’attore contatta la vittima tramite email e fornisce un link .onion per eventuali negoziazioni. Il messaggio cita genericamente dati sottratti e rimanda a un contatto secondario, simulando perfettamente il comportamento di un gruppo ransomware convenzionale. Rapid7 individua una voce compatibile sul leak site di Chaos, ma tutti gli elementi identificativi risultano nascosti dal timer cieco tipico della piattaforma. Tuttavia la campagna non procede mai alla cifratura dei sistemi compromessi. Nessun host viene bloccato, nessun file viene criptato e nessuna operazione distruttiva viene avviata. Questo comportamento conferma che l’obiettivo reale consiste nella raccolta di intelligence e nel mantenimento di accesso persistente per future operazioni. La falsa bandiera ransomware serve esclusivamente a creare confusione e rallentare l’attribuzione corretta dell’incidente. Rapid7 sottolinea come proprio l’assenza di cifratura debba essere considerata un forte indicatore di attività state-sponsored mascherata dietro ecosistemi ransomware-as-a-service.

L’attribuzione a MuddyWater si basa su infrastrutture e certificati

Rapid7 attribuisce l’operazione a MuddyWater con moderata confidenza sulla base di diversi indicatori convergenti. Un certificato di firma codice specifico collega Game.exe a precedenti campagne iraniane già associate al gruppo. Anche domini di comando e controllo come moonzonet.com e uploadfiler.com seguono pattern infrastrutturali storicamente utilizzati dall’attore. MuddyWater opera da anni come gruppo cyber affiliato al governo iraniano e viene frequentemente collegato al Ministero dell’Intelligence e della Sicurezza. La strategia di sfruttare piattaforme ransomware esistenti permette all’Iran di ottenere una forma di negabilità plausibile molto più efficace rispetto all’utilizzo diretto di malware proprietari facilmente attribuibili. L’uso di Chaos ransomware come facciata criminale complica inoltre la risposta delle vittime, che inizialmente possono interpretare l’evento come semplice estorsione finanziaria invece che come operazione di intelligence geopolitica.

Microsoft Teams diventa vettore centrale per intrusioni statali

Uno degli aspetti più rilevanti del report Rapid7 riguarda l’abuso crescente di Microsoft Teams come vettore di accesso iniziale. Gli operatori sfruttano chat esterne, sessioni di condivisione schermo e interazioni umane dirette per bypassare controlli tecnici avanzati e ottenere credenziali valide. Questa tecnica riduce drasticamente la necessità di exploit zero-day o phishing massivo tradizionale. Gli utenti vengono manipolati in tempo reale da operatori esperti che guidano passo dopo passo modifiche MFA, esecuzione di comandi e installazione di software remoto.

La combinazione di Teams, AnyDesk e DWAgent dimostra come molte intrusioni moderne dipendano sempre meno da malware sofisticati nella fase iniziale e sempre più da social engineering interattivo ad alto livello di persuasione. Le organizzazioni devono quindi considerare Microsoft Teams non soltanto come piattaforma di collaborazione ma anche come superficie di attacco critica che richiede monitoraggio continuo, restrizioni sulle chat esterne e controllo rigoroso delle sessioni remote.

Rapid7 evidenzia la convergenza tra cybercrime e spionaggio statale

Il caso analizzato mostra chiaramente come la linea tra minacce criminali e attività sponsorizzate da stati diventi sempre più sfumata. MuddyWater non sviluppa un ransomware proprietario ma sfrutta l’ecosistema Chaos già esistente, integrandolo con tool custom e infrastrutture iraniane. Questa convergenza offre vantaggi operativi significativi. Gli attori statali possono nascondersi dietro gruppi cybercriminali, sfruttare infrastrutture underground consolidate e complicare enormemente il lavoro di attribuzione delle agenzie di intelligence e dei team DFIR. Rapid7 raccomanda quindi di andare oltre le prime apparenze durante le indagini ransomware. Persistenza a lungo termine, assenza di cifratura, uso di tool legittimi e focus sull’esfiltrazione rappresentano indicatori fondamentali di operazioni state-sponsored mascherate. Settori come manifattura, costruzioni e servizi aziendali statunitensi restano target prioritari per campagne di questo tipo, soprattutto in un contesto geopolitico in cui gli stati sfruttano sempre più spesso proxy criminali per condurre operazioni cyber offensive.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.