CallPhantom rappresenta una nuova campagna di app fraudolente scoperte su Google Play da ESET Research. Le 28 applicazioni promettono l’accesso completo a registri di chiamate, SMS e chat WhatsApp di qualsiasi numero di telefono in cambio di un pagamento, ma in realtà generano soltanto dati inventati. Il totale dei download supera i 7,3 milioni prima della rimozione completa dal Play Store. Gli utenti scaricano le app attirati dalla curiosità, da descrizioni ingannevoli e da recensioni positive false. Le applicazioni non accedono mai a informazioni reali e non compromettono dati sensibili, ma monetizzano la promessa di uno strumento di spionaggio impossibile e illegale. ESET segnala le app a Google il 16 dicembre 2025 e tutte vengono eliminate nel giro di poche ore. La truffa colpisce soprattutto utenti in India e nella regione Asia-Pacifico, grazie all’uso di prefissi telefonici +91 e al supporto per pagamenti UPI. Il caso mostra come gli autori di frodi mobile possano sfruttare la curiosità umana, la reputazione iniziale del Play Store e l’assenza di permessi intrusivi per sembrare innocui.

Cosa leggere

CallPhantom usa Google Play per vendere falsi accessi ai dati altrui

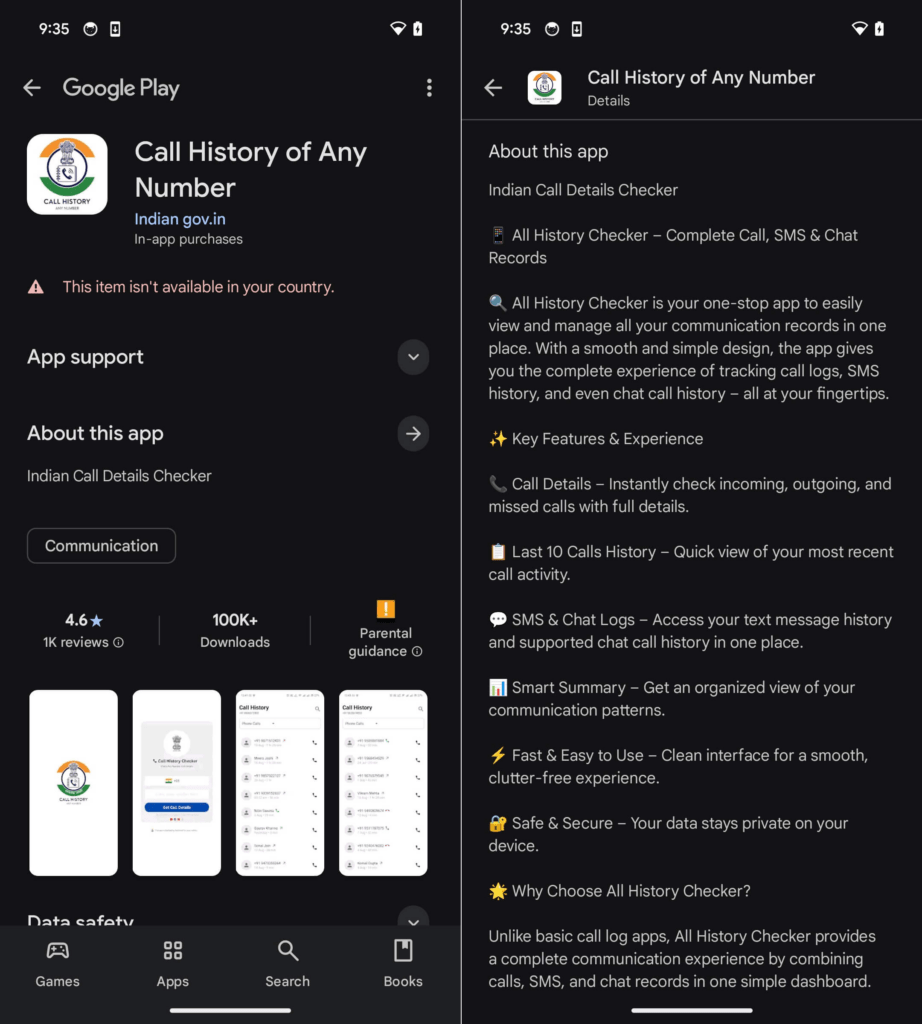

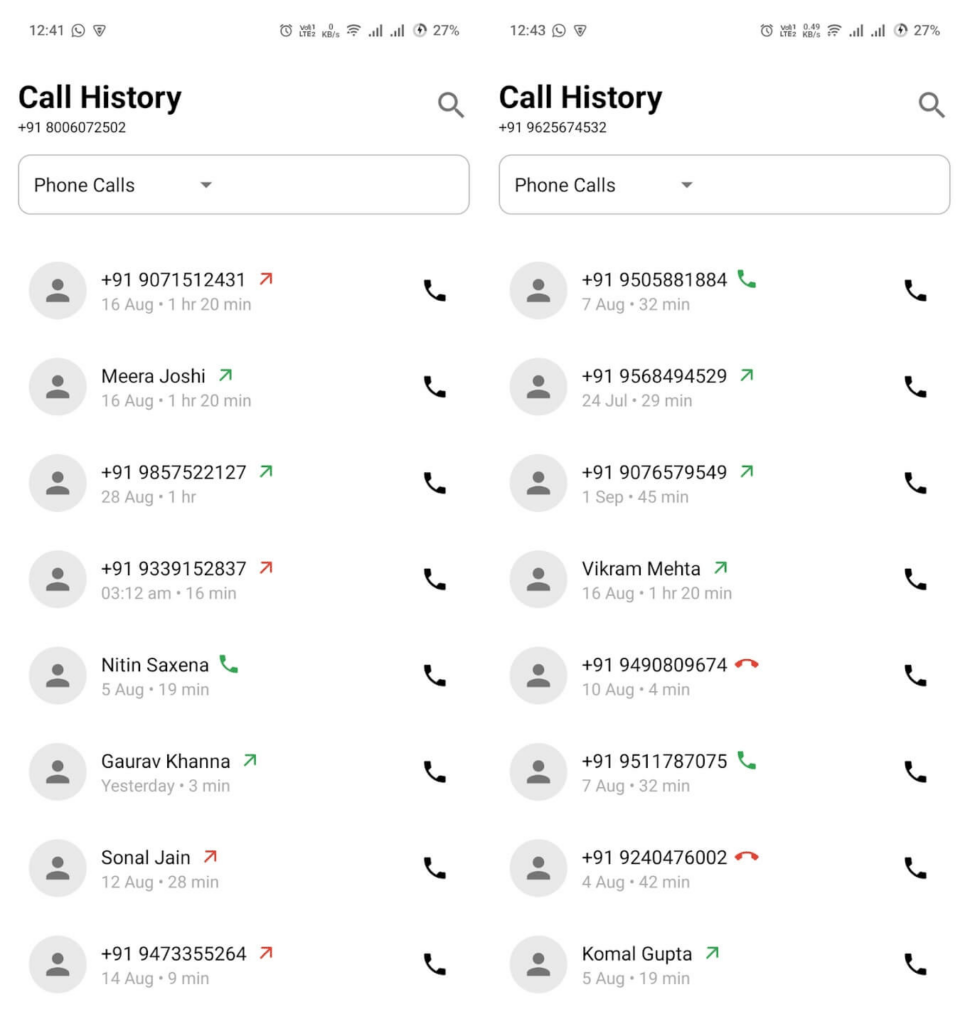

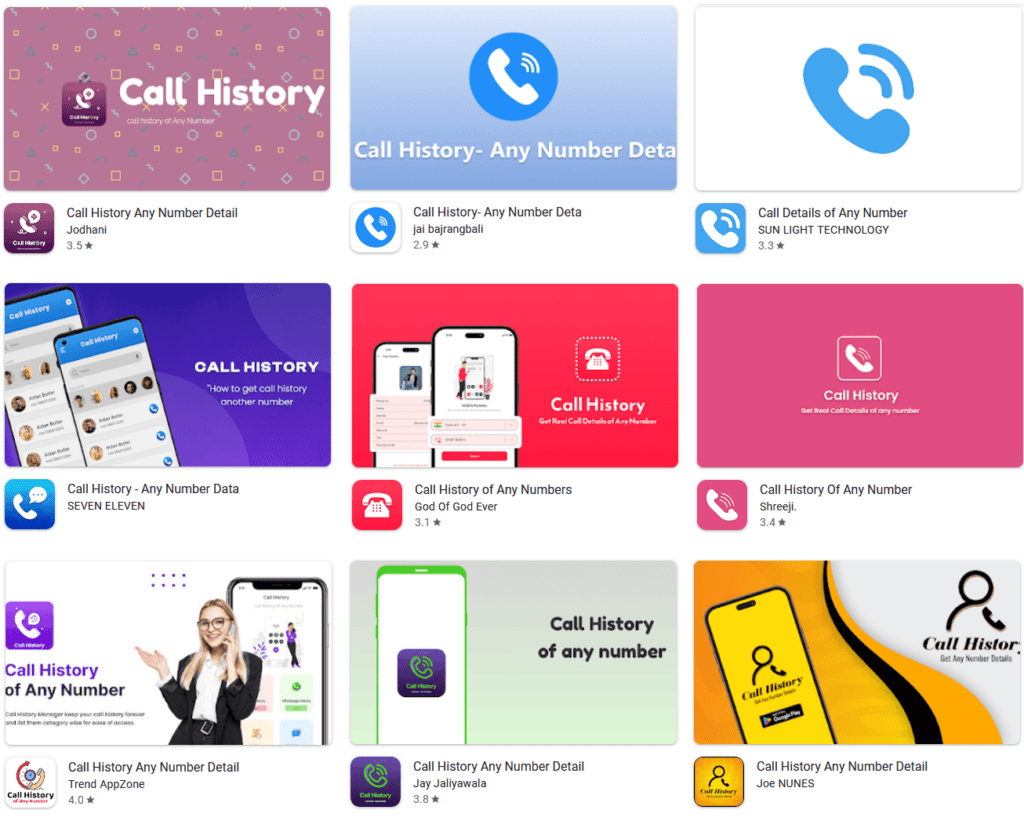

Le app CallPhantom arrivano sul Play Store con nomi accattivanti e descrizioni costruite per promettere un accesso semplice ai dati privati di altre persone. Gli sviluppatori pubblicano screenshot dimostrativi con log di chiamate apparentemente realistici, registri SMS e riferimenti a conversazioni WhatsApp. In realtà nessuno di questi dati proviene dal dispositivo della vittima, da server esterni o da servizi di messaggistica. Tutto viene generato localmente con numeri telefonici indiani predefiniti, nomi ricorrenti, orari e durate hardcoded nel codice. Le applicazioni non richiedono permessi pericolosi come READ_CALL_LOG o READ_SMS, dettaglio che riduce la probabilità di essere intercettate durante la revisione automatica. L’utente paga convinto di ottenere informazioni riservate, ma riceve soltanto una simulazione fraudolenta.

Le 28 app generano log chiamate completamente inventati

Le applicazioni CallPhantom costruiscono i log di chiamate in modo del tutto artificiale. I numeri risultano casuali ma legati a nomi fissi presenti nel codice sorgente, mentre orari e durate seguono schemi ripetitivi definiti dagli sviluppatori. Alcune app mostrano schermate demo prima del pagamento per convincere l’utente della presunta efficacia del servizio. Dopo il versamento, l’interfaccia rivela il “risultato” completo con dati che sembrano plausibili ma non hanno alcun legame con la realtà.

Nessuna delle 28 applicazioni accede ai dati reali del dispositivo o di altri utenti. Non esiste alcun recupero da server esterni, da operatori telefonici o da WhatsApp. Il backend basato su Firebase serve soltanto a gestire comunicazioni, pagamenti e notifiche ingannevoli. La truffa funziona perché riproduce un’esperienza visivamente credibile per utenti che non verificano l’autenticità delle informazioni.

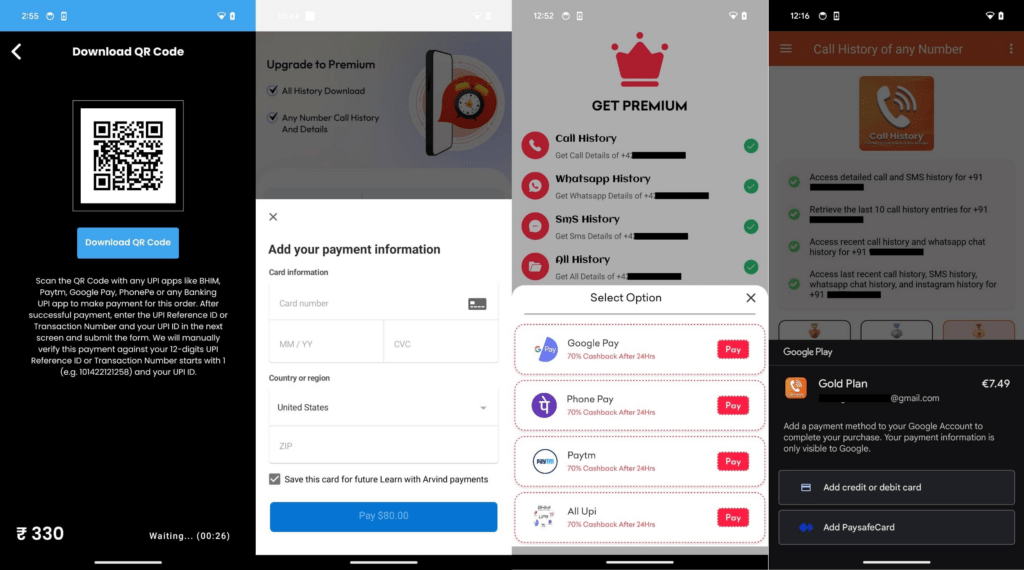

I pagamenti CallPhantom usano Google Billing, UPI e carte

Le app CallPhantom offrono tre diversi sistemi di pagamento per massimizzare le conversioni e raggiungere utenti con abitudini differenti. Il primo metodo utilizza gli abbonamenti ufficiali di Google Play Billing, rispettando formalmente le policy dello store e permettendo agli utenti di richiedere rimborsi entro i termini previsti.

Il secondo metodo viola invece le regole di Google perché reindirizza verso app di terze parti compatibili con UPI, il sistema di pagamento digitale molto diffuso in India. Gli URL di pagamento risultano hardcoded o caricati dinamicamente da Firebase. Il terzo metodo mostra un form di checkout per carte di credito direttamente dentro l’applicazione. I prezzi partono da circa 5 euro per il piano base e arrivano fino a 80 euro per pacchetti premium. Alcune app inviano anche notifiche push che simulano email di conferma per spingere l’utente a pagare rapidamente.

India e Asia-Pacifico diventano il target principale della truffa

CallPhantom punta soprattutto agli utenti Android in India, dove le applicazioni supportano nativamente il prefisso +91 e integrano pagamenti UPI per rendere la transazione più immediata. La regione Asia-Pacifico rappresenta il secondo bacino di utenza della campagna. Le app sfruttano la curiosità verso strumenti di monitoraggio chiamate e messaggi altrui, presentandosi come servizi capaci di recuperare dati riservati senza autorizzazione. Molte recensioni positive sulle pagine del Play Store risultano false e servono a migliorare ranking, fiducia e tasso di conversione. Al contrario, le recensioni negative lasciate dalle vittime descrivono chiaramente il meccanismo fraudolento. Gli autori monitorano questi feedback e aggiornano descrizioni e interfacce per mantenere alta la credibilità. Il volume complessivo di oltre 7,3 milioni di download dimostra l’efficacia della distribuzione su uno store ufficiale.

Gli utenti perdono denaro ma non subiscono furto di dati

Chi cade nella truffa CallPhantom perde denaro senza ottenere alcun dato reale. Gli abbonamenti effettuati tramite Google Play possono essere annullati dal profilo utente, con possibilità di rimborso entro la finestra temporale prevista dalle policy di Google. I pagamenti esterni tramite UPI o carte di credito richiedono invece un contatto diretto con il fornitore del servizio di pagamento o con lo sviluppatore dell’app. Molti utenti scoprono la frode soltanto dopo aver confrontato i log ricevuti con informazioni reali e dopo aver riconosciuto schemi ripetitivi nei dati mostrati. Le applicazioni non restituiscono automaticamente il denaro e generano frustrazione, recensioni negative e segnalazioni allo store. ESET sottolinea però che nessuna informazione personale viene compromessa, perché le app non richiedono permessi sensibili e non accedono a dati reali. Il danno principale rimane quindi economico, ma l’impatto sulla fiducia verso le app Android è significativo.

Firebase sostiene pagamenti e notifiche nella campagna CallPhantom

Le applicazioni CallPhantom seguono tattiche riconducibili alle matrici MITRE ATT&CK per mobile. In particolare, ESET associa la campagna alla tecnica T1437.001 per il traffico fraudolento e alla tecnica T1643 per la comunicazione con server di comando e controllo. Firebase funge da backend principale per la gestione dinamica degli URL di pagamento e delle notifiche push. Questa architettura consente agli autori di modificare elementi della truffa senza aggiornare continuamente le app distribuite sullo store. Gli indicatori di compromissione includono hash SHA-1 specifici delle applicazioni e domini Firebase associati alla campagna. ESET pubblica l’elenco completo su GitHub per permettere a ricercatori, aziende e vendor di sicurezza di identificare eventuali varianti residue. Gli IP di comando e controllo collegati alla campagna includono 34.120.160.131 e 34.120.206.254, infrastrutture semplici ma sufficienti per una frode di massa.

ESET indica come annullare pagamenti e rimuovere le app

ESET fornisce istruzioni pratiche per chi ha pagato attraverso una delle app CallPhantom. Gli utenti con abbonamenti Google Play devono entrare nel proprio profilo, selezionare Pagamenti e abbonamenti, aprire la sezione Abbonamenti e cancellare il servizio collegato. Il rimborso risulta possibile entro la finestra temporale prevista dalle policy dello store. Per i pagamenti esterni tramite UPI o carte di credito è necessario contattare direttamente il fornitore del pagamento, la banca o lo sviluppatore dell’app. ESET consiglia inoltre di controllare la lista delle applicazioni installate e rimuovere eventuali residui riconducibili alla campagna. Gli utenti dovrebbero verificare sempre le recensioni recenti prima di installare applicazioni che promettono funzioni invasive e diffidare di servizi che dichiarano di poter accedere ai dati privati di terzi. La promessa stessa di leggere chiamate, messaggi o chat altrui rappresenta un segnale di rischio evidente.

Google rimuove rapidamente le app dopo la segnalazione di ESET

Google reagisce rapidamente alla segnalazione di ESET e rimuove tutte le 28 applicazioni CallPhantom dal Play Store nel giro di poche ore. Il caso dimostra l’importanza della collaborazione tra ricercatori di sicurezza e store ufficiali, ma evidenzia anche la difficoltà di intercettare frodi sofisticate durante la fase di revisione iniziale. Le app superano i controlli perché non richiedono permessi sensibili, non esfiltrano dati e mostrano un comportamento apparentemente benigno. La truffa si basa infatti su social engineering, pagamenti e generazione locale di dati falsi, non su malware tradizionale. Questo modello rende più complesso il rilevamento automatico, perché l’app non compie azioni tecnicamente dannose sul dispositivo. Il volume di 7,3 milioni di download accumulato prima della rimozione indica che i controlli devono evolvere anche verso il rilevamento di promesse funzionali ingannevoli, recensioni artificiali e sistemi di pagamento alternativi non conformi.

CallPhantom mostra l’evoluzione delle frodi Android

CallPhantom segna un’evoluzione rilevante nelle frodi mobile su Android perché combina distribuzione legittima, dati falsi, recensioni manipolate e pagamenti multi-canale. Le 28 app dimostrano che gli autori possono monetizzare rapidamente senza compromettere tecnicamente il dispositivo e senza richiedere permessi pericolosi. Questa caratteristica rende la campagna meno simile a un malware classico e più vicina a una frode psicologica industrializzata. ESET Research chiude il cerchio con una ricerca dettagliata che include indicatori di compromissione, tecniche MITRE ATT&CK e raccomandazioni pratiche per le vittime. Gli utenti Android imparano una lezione importante: qualsiasi app che promette accesso ai dati privati di un altro numero di telefono è quasi certamente una truffa o uno strumento illegale. La rimozione tempestiva dal Play Store protegge milioni di potenziali vittime future, ma il caso conferma che la vigilanza resta indispensabile anche dentro gli store ufficiali.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.