Instructure conferma che hacker hanno sfruttato vulnerabilità XSS su Canvas per defacciare i portali di login, mentre Nvidia ammette un breach di GeForce Now limitato all’infrastruttura armena e l’Australian Cyber Security Centre lancia l’allarme su attacchi ClickFix che diffondono Vidar Stealer. I tre incidenti emergono tra il 7 e l’11 maggio 2026 e colpiscono tre settori diversi: education, cloud gaming e infrastrutture australiane. ShinyHunters sfrutta bug di cross-site scripting nell’ambiente Free-for-Teacher di Canvas per lasciare messaggi di estorsione dopo una prima violazione con oltre 3,6 terabyte di dati sottratti da 8.809 organizzazioni educative e 275 milioni di record coinvolti. Nvidia conferma invece che il breach riguarda solo il partner armeno GFN.am e ha esposto nomi, email, numeri di telefono e date di nascita. In Australia, gli attacchi ClickFix usano falsi CAPTCHA per indurre gli utenti a eseguire comandi PowerShell che installano Vidar Stealer.

Cosa leggere

Instructure conferma lo sfruttamento XSS sui portali Canvas

Instructure conferma che gli hacker hanno utilizzato multiple vulnerabilità cross-site scripting per ottenere sessioni admin autenticate e modificare i portali di login di Canvas. L’attacco interessa l’ambiente Free-for-Teacher, la versione gratuita e limitata del learning management system usata da singoli educatori. ShinyHunters inietta codice JavaScript malevolo nelle funzioni di contenuto generato dagli utenti e lascia un messaggio di estorsione visibile a studenti e insegnanti durante l’accesso. Il messaggio concedeva tempo fino al 12 maggio per negoziare un riscatto. Instructure chiude temporaneamente gli account Free-for-Teacher fino alla risoluzione completa e riporta Canvas operativo il 9 maggio, dopo aver revocato l’accesso non autorizzato e coinvolto esperti forensi esterni.

ShinyHunters collega il defacement al furto dati di aprile

Il defacement di Canvas rappresenta il secondo passaggio di un attacco più ampio iniziato con una violazione del 29 aprile 2026. ShinyHunters pubblica Instructure sul proprio sito di leak e dichiara di aver rubato dati da 8.809 organizzazioni educative, tra scuole, università, college e piattaforme online. I record interessati riguardano 275 milioni di studenti, insegnanti e membri del personale amministrativo. Tra le informazioni esposte figurano nomi utente, indirizzi email, nomi dei corsi, dati di iscrizione e messaggi. Nessun nuovo dato sensibile risulta compromesso durante il defacement, ma l’azienda conferma il furto avvenuto nella prima fase dell’attacco. Gli utenti delle istituzioni colpite devono monitorare account e credenziali perché i dati rubati possono alimentare campagne di phishing, credential stuffing e truffe mirate contro ambienti scolastici.

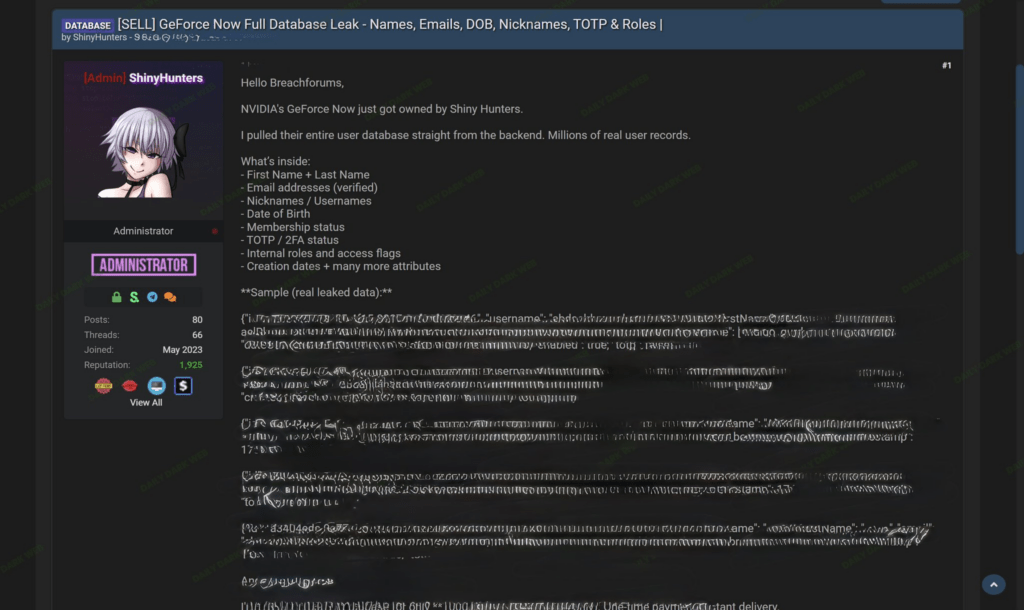

Nvidia limita il breach GeForce Now al partner GFN.am

Nvidia conferma un breach che ha esposto informazioni di utenti GeForce Now, ma precisa che l’incidente riguarda soltanto l’infrastruttura gestita dal partner regionale armeno GFN.am. La violazione si verifica tra il 20 e il 26 marzo 2026 e non coinvolge la rete controllata direttamente da Nvidia. I dati compromessi includono nome completo per chi si è registrato tramite account Google, indirizzo email, numero di telefono per gli utenti che hanno usato un operatore mobile, data di nascita e username. Nessuna password risulta esposta e gli utenti registrati dopo il 9 marzo non risultano coinvolti. GFN.am gestisce anche operazioni in Azerbaigian, Georgia, Kazakistan, Moldavia, Ucraina e Uzbekistan, ma al momento non emergono impatti confermati in questi Paesi. Nvidia collabora con il partner per supportare indagine, contenimento e comunicazioni agli utenti.

Il caso GeForce Now mostra i rischi dei partner regionali

Un threat actor che usava il nickname ShinyHunters aveva pubblicato su un forum un annuncio di vendita del database per 100.000 dollari in Bitcoin o Monero, ma il post viene rimosso. Nvidia ritiene che l’autore possa essere un impostore e conferma che l’investigazione non ha rilevato impatti sui servizi operati direttamente dall’azienda. Il breach riguarda sistemi gestiti dal partner terzo in Armenia, con autenticazione indipendente, database clienti locali e piattaforme di billing regionali. Questo modello evidenzia una criticità ricorrente nelle architetture cloud distribuite: anche quando il fornitore principale mantiene elevati standard di sicurezza, un partner regionale può introdurre superfici di rischio autonome. Il caso GeForce Now Alliance dimostra quindi l’importanza di audit continui, controlli su identità e database locali e procedure di notifica coerenti tra vendor globale e operatori territoriali.

L’Australia segnala ClickFix con falsi CAPTCHA e Vidar Stealer

L’Australian Cyber Security Centre osserva campagne ClickFix che sfruttano siti WordPress compromessi per distribuire Vidar Stealer contro organizzazioni e infrastrutture australiane. La tecnica di social engineering mostra agli utenti un falso prompt di verifica Cloudflare o un finto CAPTCHA che li invita a copiare ed eseguire manualmente un comando PowerShell malevolo. Questo meccanismo aggira molti controlli tradizionali perché non si limita al download automatico di un file, ma sfrutta l’esecuzione volontaria dell’utente. Una volta installato, Vidar Stealer elimina il proprio eseguibile dopo il lancio e opera dalla memoria di sistema per ridurre gli artefatti forensi. Il malware recupera l’indirizzo di comando e controllo tramite URL dead-drop ospitati su servizi pubblici come bot Telegram e profili Steam. Vidar, attivo dal 2018 come malware-as-a-service, ruba password del browser, cookie, wallet di criptovalute, dati autofill e informazioni di sistema.

ClickFix usa PowerShell per aggirare i controlli di sicurezza

Il funzionamento tecnico degli attacchi ClickFix ruota attorno alla manipolazione dell’utente. La vittima visita un sito WordPress compromesso e viene reindirizzata verso una pagina che simula un controllo di sicurezza legittimo. Il falso prompt chiede di copiare un comando e incollarlo in PowerShell, presentando l’operazione come necessaria per completare una verifica. In realtà il comando scarica e installa Vidar Stealer. Questa tattica riduce l’efficacia dei controlli basati su blocco dei download perché l’esecuzione avviene tramite uno strumento nativo di Windows. Il malware usa multi-threading per accelerare il furto dei dati e versioni aggiornate per migliorare evasione e persistenza temporanea. L’ACSC pubblica indicatori di compromissione per aiutare le organizzazioni a rilevare l’attività. Gli amministratori di siti WordPress devono aggiornare temi e plugin, rimuovere componenti inutilizzati e controllare redirect sospetti.

ACSC raccomanda restrizioni PowerShell e allow-listing

L’Australian Cyber Security Centre raccomanda di restringere l’esecuzione di PowerShell e implementare sistemi di application allow-listing per ridurre l’efficacia degli attacchi ClickFix. Le organizzazioni devono monitorare i siti WordPress, applicare patch tempestive e verificare eventuali compromissioni di plugin, temi e account amministrativi. Gli utenti finali devono evitare di copiare ed eseguire comandi da pagine web o prompt sospetti, anche quando sembrano verifiche di sicurezza provenienti da servizi noti. Questa raccomandazione è cruciale perché gli attacchi ClickFix sfruttano proprio la fiducia dell’utente verso elementi visivi familiari come CAPTCHA, schermate Cloudflare e istruzioni apparentemente tecniche. Le aziende australiane devono inoltre analizzare i log alla ricerca degli indicatori pubblicati dall’ACSC e rafforzare il monitoraggio sugli endpoint che eseguono comandi anomali.

Education, gaming e infrastrutture mostrano superfici d’attacco diverse

I tre incidenti mostrano una convergenza di tattiche diverse ma ugualmente efficaci. ShinyHunters combina furto dati e defacement su Canvas per esercitare pressione economica sul settore education, dove l’elevato volume di identità digitali aumenta il valore dei database compromessi. Il breach GeForce Now evidenzia invece i rischi dei partner regionali nel cloud gaming, soprattutto quando autenticazione, billing e archivi clienti vengono gestiti fuori dall’infrastruttura principale del vendor. Gli attacchi ClickFix in Australia sfruttano social engineering e abuso di strumenti legittimi per installare un info-stealer potente e discreto. Le organizzazioni educative devono rivedere autorizzazioni, account Free-for-Teacher e monitoraggio delle sessioni. I gamer armeni devono attendere comunicazioni ufficiali da GFN.am. Le aziende australiane devono rafforzare controlli su PowerShell, endpoint e siti web.

Le azioni immediate dopo gli incidenti di maggio 2026

Scuole, università e docenti che usano Canvas devono verificare account amministrativi, sessioni sospette e credenziali potenzialmente esposte. Gli utenti GeForce Now in Armenia devono controllare la posta per eventuali comunicazioni ufficiali da GFN.am e modificare password riutilizzate su altri servizi, anche se nessuna password risulta compromessa nell’incidente. Le organizzazioni australiane devono applicare le raccomandazioni dell’ACSC, analizzare i log alla ricerca di comandi PowerShell anomali e bloccare gli indicatori di compromissione associati a Vidar Stealer. Tutte le entità coinvolte devono aggiornare CMS, plugin, sistemi operativi e piattaforme di autenticazione. Gli utenti finali devono abilitare autenticazione a due fattori, evitare comandi copiati da pagine web non verificate e mantenere antivirus ed endpoint protection aggiornati. La collaborazione tra vendor, partner e autorità resta decisiva per contenere incidenti distribuiti.

I tre attacchi confermano la pressione su supply chain e utenti

Gli attacchi di maggio 2026 confermano che gli avversari continuano a puntare su vulnerabilità note, supply chain di partner e social engineering. Il settore education rimane un obiettivo ad alto valore per quantità di account, comunicazioni interne e dati personali. Il cloud gaming espone rischi specifici legati a infrastrutture regionali, sistemi di billing e database locali. Le infrastrutture australiane affrontano minacce evasive come ClickFix, capaci di sfruttare strumenti legittimi e comportamenti umani per installare malware. Le organizzazioni devono adottare un approccio zero-trust, monitorare continuamente identità e endpoint e investire in formazione pratica contro istruzioni fraudolente. Vendor come Instructure e Nvidia devono rafforzare controlli su autenticazione, partner e ambienti separati. L’allarme dell’ACSC dimostra infine che una comunicazione tempestiva può limitare la diffusione di malware come Vidar Stealer prima che colpisca su scala più ampia.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.