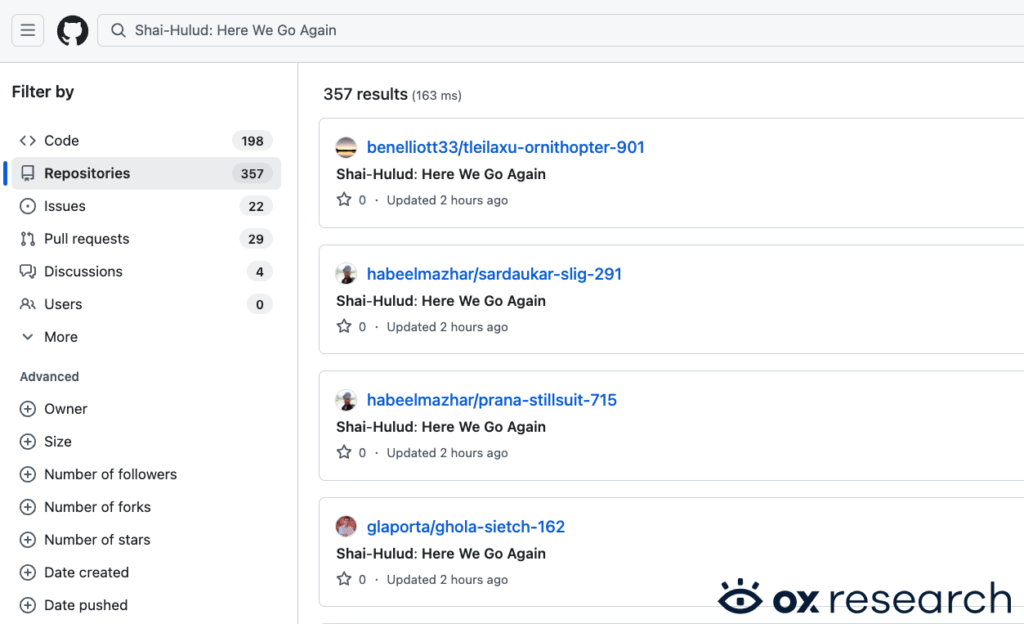

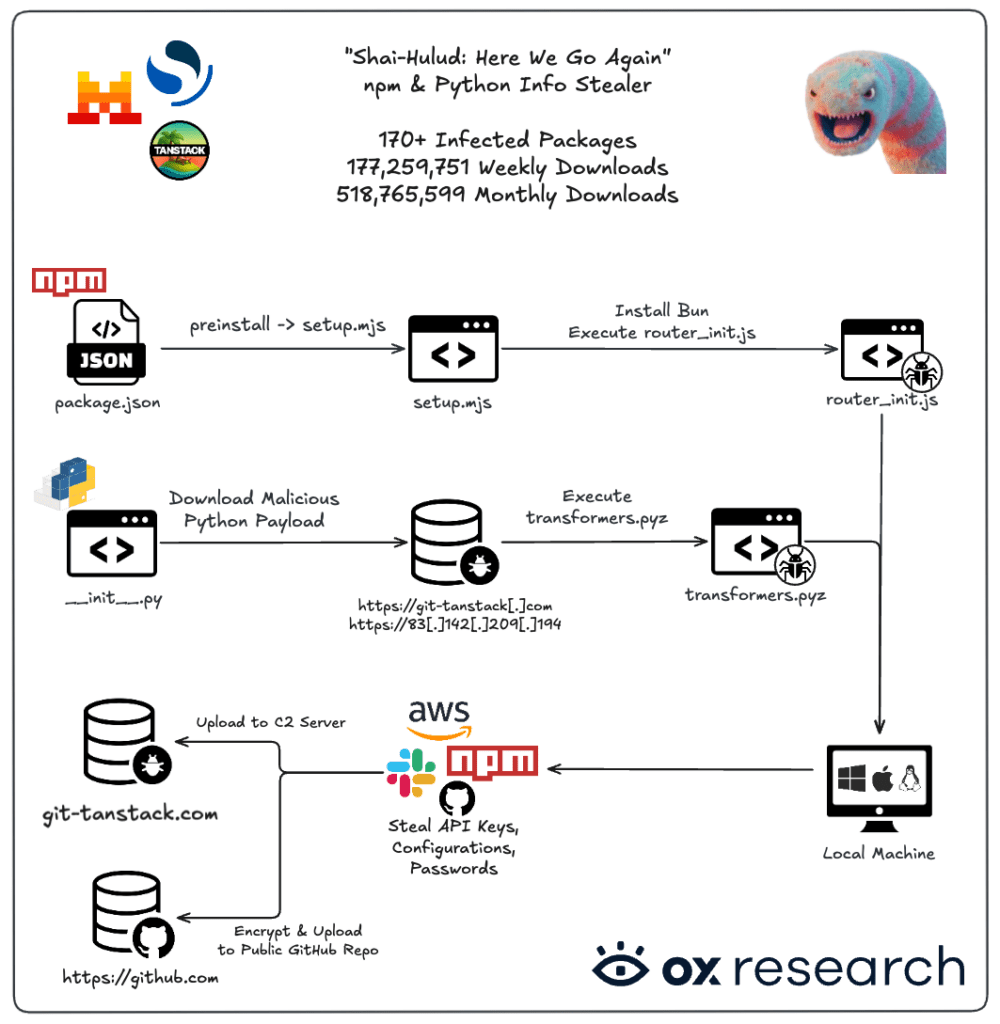

Shai-Hulud è il nome del nuovo attacco supply chain che ha compromesso circa 80 pacchetti npm dell’ecosistema TanStack, colpendo direttamente una delle librerie più utilizzate nello sviluppo React moderno. Il worm denominato Mini Shai-Hulud ha sfruttato pipeline CI/CD compromesse, furto di token OIDC su GitHub e firme digitali valide per pubblicare versioni malevole apparentemente legittime su npm. L’attacco ha coinvolto almeno 42 pacchetti ufficiali @tanstack e un totale di 84 release compromesse distribuite tra il 7 e l’11 maggio 2026. Gli aggressori hanno utilizzato il malware per rubare credenziali, token SSH e dati sensibili dagli ambienti degli sviluppatori infetti, inviando poi le informazioni a server C2 esterni. Microsoft Security Intelligence ha confermato che i pacchetti malevoli risultavano correttamente firmati, permettendo così al worm di superare molti controlli di sicurezza automatici presenti nell’ecosistema npm. L’incidente riaccende il dibattito sulla sicurezza della supply chain open source e sulla fragilità dei sistemi di fiducia basati esclusivamente sulle firme digitali.

Cosa leggere

Mini Shai-Hulud sfrutta CI/CD poisoning e token OIDC rubati

L’attacco Mini Shai-Hulud si distingue per una catena tecnica estremamente sofisticata che combina compromissione delle pipeline CI/CD, furto di token OIDC e pubblicazione automatizzata di pacchetti malevoli. Gli attaccanti hanno preso di mira repository GitHub collegati all’ecosistema TanStack e hanno sfruttato vulnerabilità nei workflow di automazione per sottrarre token OIDC utilizzati nella pubblicazione automatica su npm. Grazie a questi token gli aggressori sono riusciti a caricare nuove versioni dei pacchetti senza compromettere direttamente gli account principali degli sviluppatori. Una volta ottenuti i permessi, il malware è stato firmato con chiavi digitali legittime e pubblicato come aggiornamento ufficiale. Questa strategia ha permesso ai pacchetti compromessi di apparire completamente autentici agli occhi di npm e dei sistemi di verifica automatica.

Il worm si propaga automaticamente attraverso le dipendenze npm

Uno degli aspetti più pericolosi di Shai-Hulud riguarda la capacità di propagazione automatica. Il worm non si limita infatti a compromettere il singolo ambiente dello sviluppatore ma tenta di diffondersi rapidamente attraverso altre dipendenze correlate e pipeline CI/CD vulnerabili. Una volta installato, il malware ricerca credenziali, token SSH, cookie di autenticazione e variabili d’ambiente sensibili presenti sul sistema. I dati vengono poi inviati al dominio C2 filev2.getsession.org, utilizzato per centralizzare le informazioni rubate. Il codice malevolo è stato progettato per rimanere relativamente silenzioso, evitando comportamenti troppo aggressivi che potrebbero attirare immediatamente l’attenzione degli sviluppatori o dei sistemi EDR. La capacità del worm di sfruttare dipendenze condivise rende l’attacco particolarmente insidioso nel mondo JavaScript moderno, dove migliaia di progetti dipendono da pacchetti npm aggiornati automaticamente.

L’attacco colpisce il cuore dell’ecosistema TanStack

L’incidente ha avuto un impatto molto ampio perché l’ecosistema TanStack viene utilizzato da milioni di sviluppatori e aziende in tutto il mondo. Tra i pacchetti più colpiti figurano @tanstack/react-query, @tanstack/react-router e @tanstack/query-core, componenti fondamentali per la gestione dello stato e del routing nelle applicazioni React moderne. Molti progetti enterprise utilizzano queste librerie all’interno di pipeline CI/CD automatizzate, aumentando drasticamente il rischio di propagazione del malware. Gli sviluppatori che hanno aggiornato le dipendenze durante il periodo compromesso potrebbero aver esposto involontariamente credenziali aziendali, repository privati e token di accesso cloud. L’attacco dimostra ancora una volta quanto la dipendenza massiccia da ecosistemi open source possa trasformare una singola compromissione in un incidente globale.

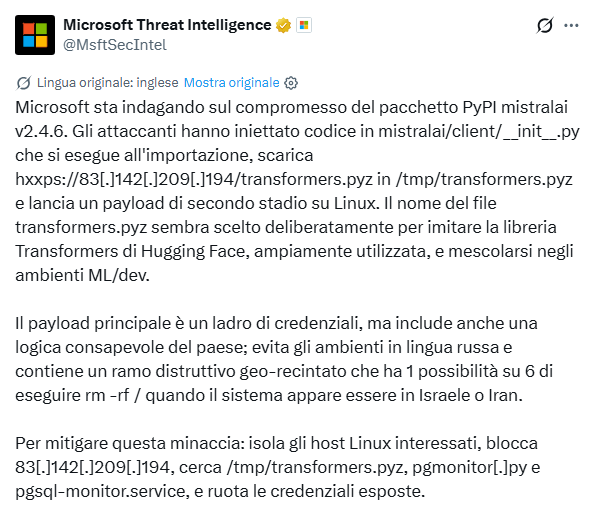

Microsoft Security Intelligence conferma l’uso di firme digitali valide

Il contributo di Microsoft Security Intelligence è stato fondamentale nell’identificazione dell’attacco. Gli analisti hanno confermato che le versioni malevole risultavano firmate con certificati validi, elemento che ha permesso al malware di superare molti controlli automatici di npm e degli ambienti CI/CD. Microsoft ha inoltre tracciato il comportamento del worm durante le operazioni di esfiltrazione dati e ha condiviso indicatori di compromissione con la community di sicurezza. Il caso dimostra chiaramente che le firme digitali da sole non bastano più a garantire l’integrità della supply chain software. Se il processo di build o pubblicazione viene compromesso, anche software firmato può diventare veicolo di malware distribuito su larga scala.

TanStack rimuove i pacchetti compromessi e pubblica il postmortem

Il team TanStack ha reagito rapidamente pubblicando un postmortem dettagliato e rimuovendo immediatamente tutte le versioni compromesse dal registry npm. Gli sviluppatori del progetto hanno collaborato con Microsoft Security Intelligence ed Endor Labs per identificare le release malevole e limitare la propagazione del worm. TanStack invita tutti gli utenti a verificare attentamente le dipendenze installate tra il 7 e l’11 maggio 2026 e a effettuare una rotazione completa delle credenziali potenzialmente esposte. L’azienda ha inoltre avviato una revisione completa delle proprie pipeline CI/CD e dei meccanismi di autenticazione utilizzati nella pubblicazione dei pacchetti npm.

Gli sviluppatori devono verificare subito dipendenze e credenziali

Chiunque abbia aggiornato pacchetti @tanstack durante la finestra temporale dell’attacco deve agire immediatamente. Le raccomandazioni principali includono verifica delle versioni installate, esecuzione di npm audit, controllo degli hash dei pacchetti scaricati e revisione dei log CI/CD. Gli sviluppatori dovrebbero inoltre ruotare tutte le credenziali sensibili potenzialmente compromesse, inclusi token GitHub, chiavi SSH e credenziali cloud. L’utilizzo di lockfile rigorosi e repository privati con scanning automatico può ridurre significativamente il rischio di infezioni future. Gli esperti consigliano anche di monitorare attentamente eventuali connessioni sospette verso domini associati all’infrastruttura C2 del worm.

L’attacco dimostra la fragilità della supply chain open source

L’incidente Shai-Hulud rappresenta uno dei casi più significativi del 2026 nel panorama della sicurezza supply chain. Il worm dimostra quanto sia vulnerabile l’ecosistema open source moderno quando pipeline automatizzate, token cloud e sistemi di pubblicazione vengono compromessi contemporaneamente. L’utilizzo di firme digitali valide rende inoltre evidente che i tradizionali modelli di fiducia non bastano più da soli a garantire sicurezza reale. Gli attacchi moderni puntano sempre più spesso sulle pipeline di distribuzione software perché consentono di colpire migliaia di progetti con una singola compromissione mirata.

La community npm deve rafforzare controlli e monitoraggio

L’attacco contro TanStack potrebbe spingere l’intero ecosistema npm verso controlli più rigorosi sulle pipeline CI/CD e sui meccanismi di pubblicazione automatizzata. Le aziende che dipendono fortemente da librerie open source dovranno probabilmente investire maggiormente in sistemi di scanning continuo, verifica comportamentale dei pacchetti e isolamento delle pipeline di build. L’incidente dimostra inoltre l’importanza della collaborazione tra maintainer open source, vendor di sicurezza e provider cloud. Senza il rapido intervento coordinato di TanStack, Microsoft e ricercatori indipendenti, il worm avrebbe potuto propagarsi ancora più velocemente all’interno dell’ecosistema JavaScript globale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.