Microsoft introduce MDASH, il nuovo sistema AI agentico multi-modello progettato per automatizzare la scoperta di vulnerabilità su larga scala, e lo utilizza già per identificare 16 vulnerabilità Windows corrette nel Patch Tuesday di maggio 2026. Tra queste emergono due falle critiche di remote code execution nello stack networking e autenticazione del sistema operativo. Parallelamente l’azienda corregge un problema di Windows Autopatch che installava driver soggetti a restrizioni amministrative e conferma una issue che impedisce ad alcuni utenti Windows 365 di installare Office. L’insieme di questi interventi mostra come Microsoft stia integrando AI agentica, patch management e gestione cloud in un ecosistema di sicurezza unificato e proattivo. Nel frattempo il Patch Tuesday di maggio 2026 corregge 120 falle tra Windows, Office e SharePoint consolidando una delle release di sicurezza più importanti degli ultimi mesi.

Cosa leggere

Microsoft sviluppa MDASH per accelerare la sicurezza AI-driven su Windows

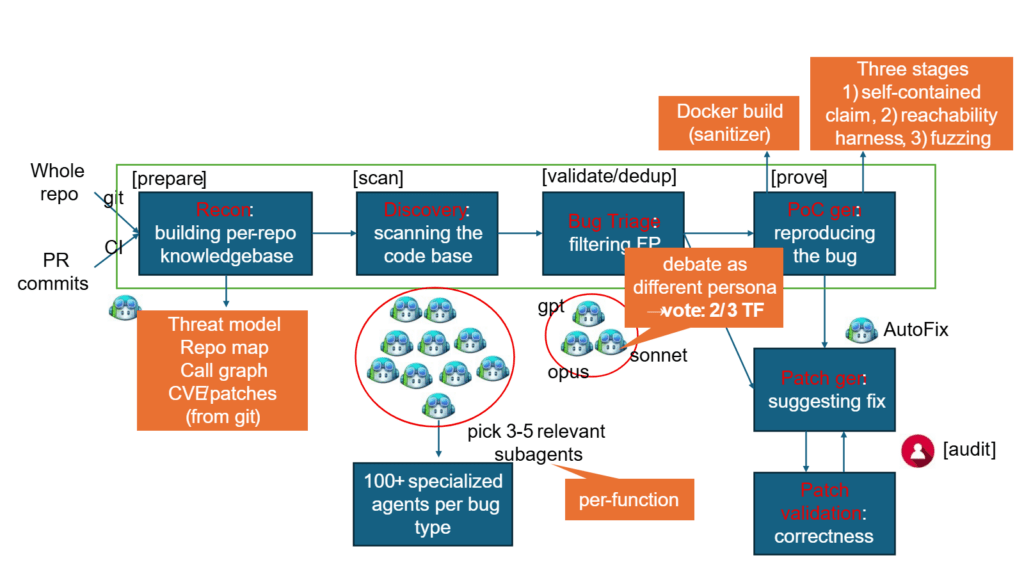

MDASH, acronimo di Microsoft Security Multi-model Agentic Scanning Harness, rappresenta uno dei progetti più avanzati di Microsoft nel settore della sicurezza offensiva automatizzata. Il sistema coordina oltre 100 agenti AI specializzati capaci di collaborare tra loro per analizzare codebase enormi come il kernel di Windows, i moduli networking e i componenti di autenticazione enterprise. La piattaforma utilizza una pipeline strutturata in cinque fasi che comprende ingestione del codice, auditing automatico, validazione, deduplicazione semantica e generazione di proof dinamici. Microsoft costruisce MDASH con un approccio completamente model-agnostic, caratteristica che consente di sostituire o integrare rapidamente nuovi modelli AI frontier senza modificare l’architettura principale. Gli agenti sfruttano criteri differenti di reasoning e utilizzano il disaccordo tra modelli come indicatore di affidabilità per validare i findings. Questo approccio deriva direttamente dalle esperienze maturate durante il DARPA AI Cyber Challenge, dove Microsoft ha sperimentato sistemi autonomi di offensive security su larga scala.

MDASH supera i benchmark di settore e individua vulnerabilità reali

I risultati ottenuti da MDASH nei benchmark interni mostrano numeri particolarmente aggressivi. Sul benchmark CyberGym, composto da 1.507 vulnerabilità reali, il sistema raggiunge un punteggio dell’88,45%, superando di oltre cinque punti il secondo classificato fermo all’83,1%. Ancora più rilevante risulta il recall del 96% sui casi storici MSRC relativi a clfs.sys e il 100% di rilevamento su sette casi presenti in tcpip.sys. Microsoft evidenzia soprattutto la capacità di MDASH di lavorare su codice non presente nei dataset di training. Nel test StorageDrive, il sistema identifica tutte le 21 vulnerabilità iniettate artificialmente senza produrre falsi positivi. Questo aspetto è cruciale nel contesto enterprise, dove la riduzione del rumore operativo diventa fondamentale per accelerare remediation e patching. Le 16 vulnerabilità Windows scoperte dal sistema e corrette nel Patch Tuesday di maggio 2026 rappresentano il primo esempio concreto di integrazione tra AI agentica e ciclo di aggiornamento mensile Microsoft. In questo scenario la guida sulle vulnerabilità informatiche spiega perché CVE, exploit e zero-day comprimono sempre di più i tempi di patching rendendo necessarie piattaforme automatiche come MDASH.

Le vulnerabilità critiche coinvolgono networking e autenticazione Windows

Tra le vulnerabilità più gravi corrette nel Patch Tuesday emergono due falle di remote code execution particolarmente critiche. La prima, identificata come CVE-2026-33824, interessa il componente ikeext.dll durante il processamento dei pacchetti IKEv2 SA_INIT. Il bug nasce da una condizione di double-free che permette a un attaccante remoto non autenticato di inviare pacchetti appositamente costruiti per ottenere esecuzione di codice con privilegi LocalSystem. La seconda vulnerabilità critica, CVE-2026-33827, coinvolge invece tcpip.sys e sfrutta una race condition nella gestione dei pacchetti IPv6 SSRR con IPSec attivato. In questo caso un aggressore può utilizzare pacchetti IPv4 crafted per provocare esecuzione di codice remoto all’interno dello stack networking Windows. Microsoft classifica entrambe le falle come critiche per il potenziale impatto su sistemi esposti direttamente a Internet o integrati in ambienti enterprise complessi. MDASH dimostra particolare efficacia proprio nella validazione automatica di queste condizioni attraversando autonomamente più file sorgente e verificando reachability, trigger ed exploitability senza intervento umano diretto.

Microsoft corregge il bug di Windows Autopatch sui driver limitati

Parallelamente alle vulnerabilità di sicurezza, Microsoft corregge un problema operativo che coinvolgeva Windows Autopatch nei dispositivi europei gestiti tramite policy enterprise. Il bug riguardava i sistemi Windows 11 25H2, 24H2 e 23H2 configurati per richiedere approvazione amministrativa manuale prima dell’installazione di driver classificati come limitati o sensibili. A causa di un errore lato servizio, Autopatch distribuiva automaticamente alcuni aggiornamenti driver ignorando le restrizioni definite dagli amministratori IT. In alcuni scenari questo comportamento provocava riavvii imprevisti e malfunzionamenti di sistema, generando preoccupazioni soprattutto negli ambienti enterprise soggetti a compliance rigida. Microsoft chiarisce comunque che il problema non ha causato accessi non autorizzati né perdita di dati. L’azienda distribuisce il fix il 13 maggio 2026 direttamente lato cloud senza richiedere aggiornamenti client-side. La correzione ripristina il rispetto completo delle policy di approvazione driver configurate dagli ambienti enterprise e migliora la prevedibilità degli aggiornamenti automatici su larga scala. In precedenza Microsoft aveva già rafforzato Windows 11 con build di maggio 2026, fix per Backup e nuove protezioni Defender nel tentativo di rendere più stabile la piattaforma desktop.

Windows 365 registra problemi nell’installazione di Office

Microsoft riconosce inoltre un problema che impedisce ad alcuni utenti Windows 365 di installare la suite Office dopo un recente aggiornamento di configurazione del servizio cloud-desktop. L’azienda conferma che la issue deriva da una modifica introdotta tramite service update e che il problema interessa potenzialmente qualsiasi utente che tenti di installare Microsoft 365 Apps da ambienti Windows 365. Pur trattandosi di un incidente classificato come advisory e non come vulnerabilità di sicurezza, Microsoft interviene rapidamente comunicando workaround temporanei agli amministratori IT. Gli utenti possono infatti scaricare manualmente Office tramite il portale ufficiale Microsoft 365 fino al rilascio del fix definitivo. La vicenda evidenzia quanto gli ecosistemi cloud-desktop moderni dipendano da aggiornamenti continui e integrazione stretta tra servizi remoti e client locali. Windows 365 resta infatti una delle piattaforme strategiche di Microsoft per il segmento enterprise hybrid work, motivo per cui l’azienda accelera la distribuzione della correzione per ridurre l’impatto operativo sui clienti.

Microsoft integra AI agentica, patching e cloud security in un unico ecosistema

L’insieme degli annunci relativi a MDASH, Patch Tuesday, Autopatch e Windows 365 mostra chiaramente la strategia Microsoft per il futuro della sicurezza enterprise. L’azienda punta a un modello dove sistemi AI agentici identificano vulnerabilità in tempo reale, piattaforme cloud distribuiscono fix automaticamente e servizi enterprise mantengono continuità operativa anche in presenza di anomalie complesse. MDASH rappresenta probabilmente il primo esempio concreto di piattaforma AI multi-modello capace di influenzare direttamente il ciclo di sicurezza mensile di Windows su scala globale. La combinazione tra automazione offensiva, riduzione dei falsi positivi e proof dinamici consente infatti di accelerare drasticamente la remediation rispetto ai processi tradizionali. In un contesto dove la superficie d’attacco continua a crescere tra cloud, AI e infrastrutture ibride, Microsoft tenta di trasformare la sicurezza in un processo proattivo e continuo anziché reattivo. In questo quadro il Patch Tuesday di aprile 2026 aveva corretto 167 vulnerabilità e due zero-day mostrando già l’aumento della complessità nel panorama threat intelligence enterprise.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.