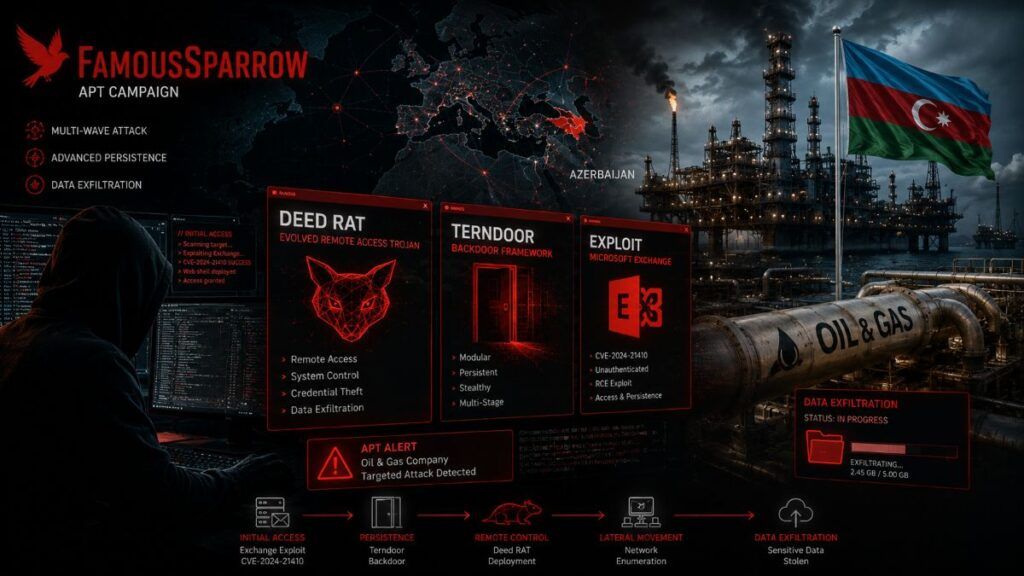

L’APT cinese FamousSparrow ha colpito un’azienda del settore oil&gas in Azerbaigian con una campagna multi-onda attiva tra dicembre 2025 e febbraio 2026 sfruttando vulnerabilità di Microsoft Exchange, web shell persistenti e versioni evolute del malware Deed RAT. Gli attaccanti hanno utilizzato tecniche avanzate di DLL sideloading, API hooking, persistence multilivello e lateral movement tramite RDP e Impacket, tentando anche il deploy del rootkit-oriented malware Terndoor con loader Mofu. L’operazione evidenzia l’interesse crescente degli APT cinesi verso infrastrutture energetiche strategiche del Caucaso meridionale in una fase di forte pressione geopolitica sul mercato energetico europeo. Nel panorama attuale gli attacchi contro infrastrutture critiche energetiche sono aumentati parallelamente alla crescita delle tensioni geopolitiche globali trasformando il settore oil&gas in uno dei target prioritari per le operazioni di cyber espionage statale.

Cosa leggere

FamousSparrow amplia la propria vittimologia verso il settore energetico

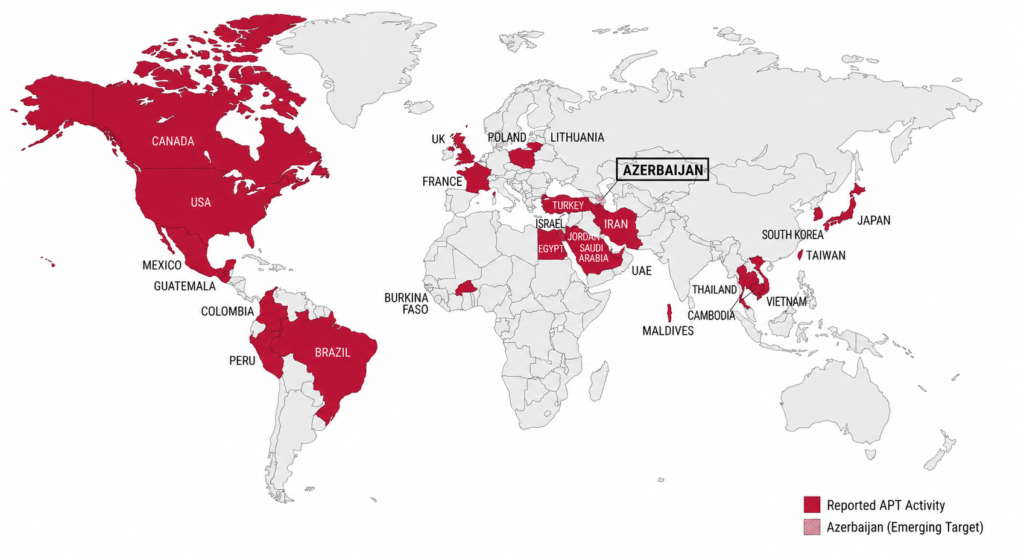

L’operazione contro l’azienda azera rappresenta una svolta nella storia operativa di FamousSparrow. Il gruppo aveva finora concentrato le proprie campagne contro governi, telecomunicazioni e aziende tecnologiche in Asia-Pacifico, Stati Uniti, Medio Oriente e Sudafrica. L’ingresso nel settore energetico dimostra invece un’espansione strategica della vittimaologia verso infrastrutture critiche con forte rilevanza geopolitica. L’Azerbaigian ha assunto un ruolo centrale nella sicurezza energetica europea dopo la fine degli accordi di transito russo del 2024 e le continue instabilità nello Stretto di Hormuz. Le esportazioni di gas azero verso l’Europa sono aumentate del 56% cumulativo dal 2021, con nuove forniture dirette anche verso Germania e Austria.

In questo contesto FamousSparrow mostra un interesse evidente per dati legati a produzione energetica, supply chain, infrastrutture e contratti strategici. Le analisi sulle TTP, sulle famiglie malware e sulle tecniche di persistenza mostrano inoltre forti sovrapposizioni con l’ecosistema Earth Estries, rafforzando l’attribuzione del gruppo all’orbita APT cinese. L’operazione si inserisce in un quadro più ampio dove gli APT cinesi stanno aumentando le attività di raccolta intelligence su infrastrutture strategiche occidentali sfruttando vulnerabilità note ma ancora estremamente efficaci.

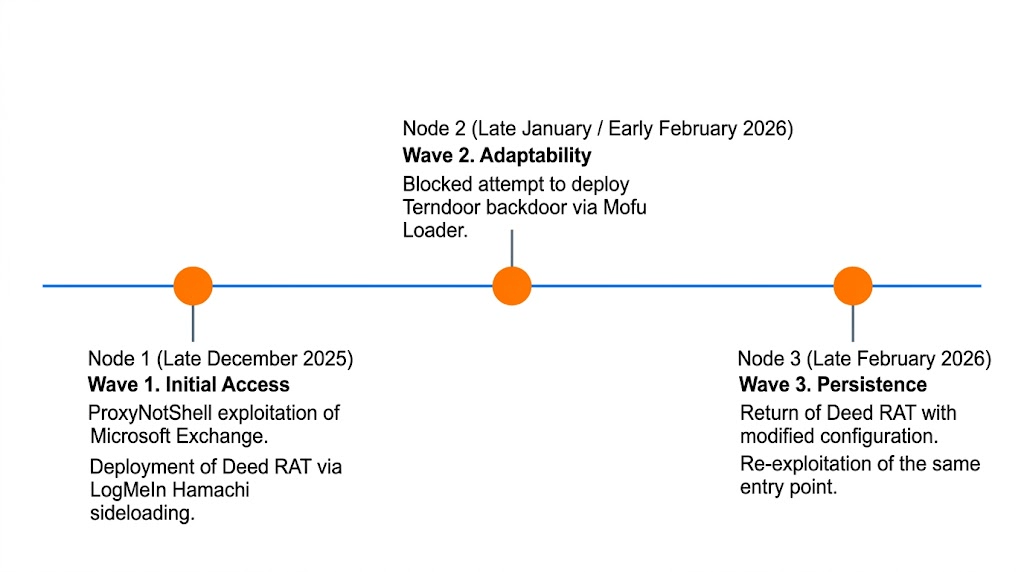

Gli attaccanti sfruttano ProxyShell e ProxyNotShell su Microsoft Exchange

L’accesso iniziale avviene attraverso server Microsoft Exchange vulnerabili esposti pubblicamente. FamousSparrow utilizza le catene di exploit ProxyShell con CVE-2021-34473, CVE-2021-34523 e CVE-2021-31207, combinandole successivamente con ProxyNotShell attraverso CVE-2022-41040 e CVE-2022-41082. Gli exploit consentono l’esecuzione di codice remoto e il caricamento di web shell persistenti direttamente nelle directory pubbliche del server Exchange. Il processo w3wp.exe, eseguito sotto MSExchangePowerShellAppPool, viene utilizzato per caricare shell come key.aspx, log.aspx, errorFE_.aspx e signout_.aspx. Questa metodologia permette agli attaccanti di ottenere accesso persistente senza introdurre inizialmente payload troppo rumorosi. FamousSparrow ripete il processo durante le tre onde operative della campagna dimostrando capacità di mantenere accesso continuativo anche dopo eventuali attività di remediation parziale. L’uso di vulnerabilità Exchange continua a rappresentare una delle tecniche più efficaci nel panorama APT globale, soprattutto contro organizzazioni enterprise con patching incompleto. Anche ProxyShell e ProxyNotShell restano tra gli exploit più utilizzati dai gruppi APT contro infrastrutture Microsoft enterprise nonostante siano disponibili patch ufficiali da anni.

FamousSparrow costruisce persistenza multilivello con servizi Windows e web shell

Dopo l’accesso iniziale il gruppo implementa meccanismi di persistenza ridondanti e stratificati. FamousSparrow crea un servizio Windows chiamato inizialmente LogMeIn Hamachi che avvia automaticamente il file LMIGuardianSvc.exe all’avvio del sistema. In seguito il nome viene modificato in HamachiNet per ridurre la probabilità di rilevamento. Gli attaccanti utilizzano inoltre la chiave di registro SOFTWARE\Microsoft\LogMeIn Hamachi per salvare configurazioni e plugin malevoli. Parallelamente mantengono attive le web shell distribuite nelle directory pubbliche del server Exchange, creando così un doppio livello di persistenza tra accesso web e servizio di sistema. Questa ridondanza garantisce continuità operativa anche nel caso in cui uno dei meccanismi venga rimosso durante attività difensive. FamousSparrow modifica nomi, percorsi e componenti per rendere più complessa l’identificazione tramite controlli automatici. La persistenza multilivello rappresenta uno degli aspetti più sofisticati dell’intera campagna e dimostra un approccio progettato per operazioni di lunga durata piuttosto che per intrusioni opportunistiche rapide.

Deed RAT evolve in tre onde con crittografia avanzata e process injection

Il malware principale utilizzato dal gruppo è Deed RAT, backdoor che FamousSparrow evolve significativamente durante le diverse fasi operative della campagna. Nella prima e nella terza onda il gruppo deploya versioni differenti del RAT utilizzando il loader legittimo LMIGuardianSvc.exe, che sideloada la DLL malevola lmiguardiandll.dll. Il payload crittografato .hamachi.lng viene decrittografato tramite AES-128 CBC, mentre la shellcode utilizza un header personalizzato con magic value 0xFF66ABCD e risoluzione API tramite hash ELF. Gli orchestrator e i plugin vengono successivamente decifrati attraverso stream XOR basati su PRNG e decompressi con algoritmo Deflate. Deed RAT esegue process injection verso componenti Windows legittimi come SearchIndexer.exe, taskeng.exe, iexplore.exe e wininit.exe, aumentando stealth e capacità di persistence. FamousSparrow modifica mutex, plugin ID e meccanismi di invocazione tra le diverse onde per evitare collisioni e migliorare evasione. Il malware integra inoltre una chiave RSA pubblica dedicata per la protezione delle comunicazioni C2. Questa evoluzione continua del toolkit dimostra un ciclo di sviluppo attivo e un adattamento rapido ai possibili rilevamenti difensivi. Nel frattempo l’evoluzione dei RAT modulari continua a rappresentare una delle principali sfide per la threat intelligence moderna soprattutto quando i gruppi APT introducono modifiche runtime e tecniche di injection avanzate.

Il gruppo tenta di installare Terndoor tramite il loader Mofu

Durante la seconda onda operativa FamousSparrow tenta di distribuire il malware Terndoor utilizzando il loader Mofu, già documentato in precedenza da JPCERT all’interno dell’ecosistema Earth Estries. Gli attaccanti rinominano il componente USOShared.exe in deskband_injector64.exe, sfruttando successivamente il sideloading della DLL winmm.dll per avviare il payload. Il malware tenta inoltre di installare il driver kernel vmflt.sys nella directory C:\ProgramData\USOShared con l’obiettivo di ottenere privilegi più elevati e capacità rootkit-oriented. Sebbene il tentativo fallisca, la presenza di Terndoor dimostra che FamousSparrow dispone di più famiglie malware alternative e di un toolkit modulare adattabile alle condizioni operative. Il loader Mofu utilizza un prologo NOP+CALL e un header di 12 byte con seed e dimensioni del payload, caratteristiche già osservate in campagne precedenti attribuite all’ecosistema APT cinese Earth Estries. L’uso di più malware nella stessa operazione aumenta resilienza e probabilità di successo durante campagne di lunga durata.

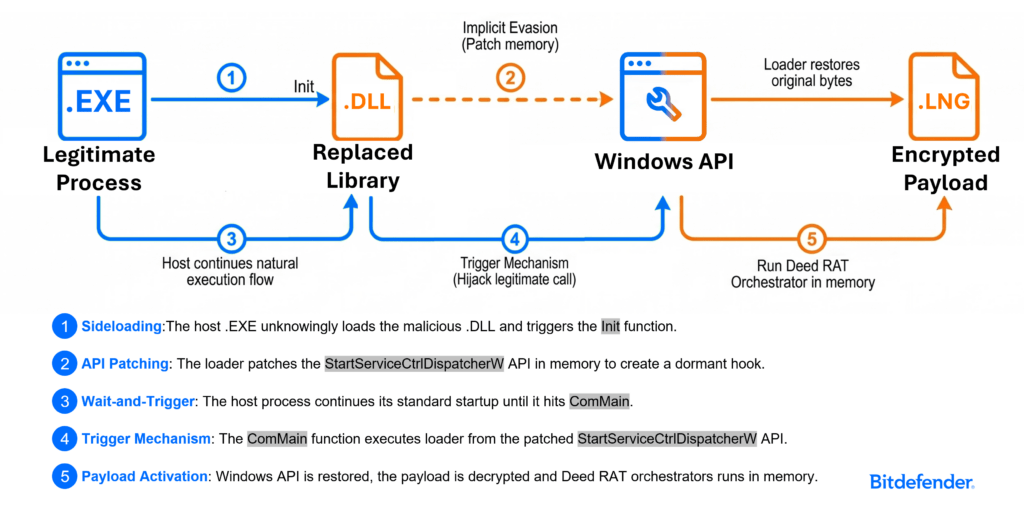

FamousSparrow utilizza tecniche avanzate di difesa evasion e hooking

Uno degli aspetti più sofisticati della campagna riguarda le tecniche di evasione. FamousSparrow applica DLL sideloading con override di funzioni esportate e utilizza il flusso di controllo dell’applicazione host per ritardare l’esecuzione del malware. Questa strategia permette di bypassare sandbox automatiche incapaci di completare l’intera startup sequence del processo legittimo. Gli attaccanti patchano inoltre in memoria la funzione StartServiceCtrlDispatcherW, alterando temporaneamente il comportamento del sistema e ripristinando successivamente i byte originali dopo l’hooking. FamousSparrow utilizza algoritmi RC4, AES-128 CBC, decompressione LZNT1 e Deflate per proteggere payload e configurazioni. Alcune stringhe vengono decodificate tramite uno stato matematico calcolato come tre volte il valore precedente sommato a una rotazione bitwise ROL1. Questi livelli multipli di offuscamento complicano enormemente l’analisi statica e dinamica. Il gruppo dimostra quindi capacità avanzate non solo nella compromissione iniziale ma anche nella gestione runtime dell’infrastruttura malevola.

Gli attaccanti eseguono lateral movement con RDP e Impacket

Dopo aver consolidato la presenza nella rete, FamousSparrow avvia attività di lateral movement su almeno tre sistemi differenti. Gli operatori utilizzano inizialmente RDP con credenziali di dominio administrator compromesse e successivamente sfruttano condivisioni SMB e Windows Admin Shares per propagarsi lateralmente. Il toolkit Impacket viene impiegato attraverso moduli come atexec e smbexec per eseguire comandi remoti e ampliare il foothold nella rete aziendale. Gli attaccanti pivotano da un server secondario verso ulteriori host interni aumentando così la superficie di raccolta dati e complicando la risposta incidentale. L’operazione mostra una conoscenza approfondita delle architetture Windows enterprise e delle metodologie di amministrazione remota più diffuse. FamousSparrow mantiene inoltre un approccio relativamente silenzioso evitando movimenti troppo aggressivi che potrebbero attivare sistemi di monitoraggio comportamentale.

L’infrastruttura C2 utilizza domini che imitano vendor di sicurezza

Le comunicazioni di comando e controllo avvengono interamente tramite protocollo HTTPS. Nella prima onda FamousSparrow utilizza il dominio virusblocker.it.com sulla porta 443, mentre nella terza onda passa a sentinelonepro.com, anch’esso sulla stessa porta. Entrambi i domini imitano naming pattern riconducibili a vendor di sicurezza legittimi per ridurre sospetti durante eventuali controlli superficiali del traffico. Le connessioni cifrate consentono agli attaccanti di nascondere upload, download e comunicazioni operative tra malware e infrastruttura remota. L’architettura C2 supporta esecuzione plugin, trasferimento file e aggiornamenti modulari del toolkit. FamousSparrow dimostra inoltre capacità di mantenere ridondanza tra le diverse ondate operative adattando rapidamente l’infrastruttura di comando in caso di blocchi o sinkhole.

L’attacco evidenzia il valore strategico del gas azero per l’Europa

La campagna contro il settore oil&gas azero assume un significato strategico molto più ampio del semplice cyber espionage tecnico. L’Azerbaigian rappresenta oggi uno degli snodi principali della sicurezza energetica europea in seguito alla riduzione delle forniture russe e alle continue tensioni nello Stretto di Hormuz. FamousSparrow mostra quindi interesse verso un’infrastruttura che ha implicazioni dirette sulla stabilità energetica dell’Unione Europea. L’operazione suggerisce attività di raccolta intelligence orientate a produzione, pipeline, contratti energetici e capacità infrastrutturali regionali. Questa campagna conferma inoltre che gli APT cinesi stanno aumentando la pressione sulle infrastrutture critiche in aree geopoliticamente sensibili sfruttando malware modulari, exploit consolidati e persistence avanzata. In un panorama globale sempre più frammentato, gli attacchi contro energia e supply chain diventano strumenti centrali della competizione strategica tra Stati e blocchi economici.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.