Fortinet avverte di due vulnerabilità critiche di remote code execution in FortiSandbox e FortiAuthenticator mentre una nuova falla Exim BDAT espone server mail a rischio di compromissione remota. Parallelamente Android 17 introduce nuove protezioni contro scam vocali bancari e logging avanzato delle intrusioni, mentre OpenAI presenta Daybreak, piattaforma AI-powered per threat detection e risposta automatizzata. Gli aggiornamenti arrivano in un momento di forte pressione sul panorama cyber globale e mostrano come vendor enterprise, sistemi operativi mobile e piattaforme AI stiano convergendo verso modelli di sicurezza più proattivi e integrati. Le aziende devono aggiornare immediatamente appliance, server mail e sistemi endpoint per ridurre l’esposizione alle nuove minacce. Nel frattempo la crescita degli attacchi contro infrastrutture enterprise e servizi cloud continua ad accelerare nel 2026 spingendo il settore verso difese automatizzate e capacità di risposta in tempo reale.

Cosa leggere

Fortinet corregge due vulnerabilità RCE critiche su appliance enterprise

Fortinet ha pubblicato advisory di sicurezza per due vulnerabilità critiche che colpiscono FortiSandbox e FortiAuthenticator. Le falle consentono a un attaccante remoto non autenticato di eseguire codice arbitrario sfruttando componenti esposti delle appliance di sicurezza. L’azienda classifica entrambe le vulnerabilità con punteggi CVSS elevati e raccomanda aggiornamenti immediati su tutti i sistemi vulnerabili. Nel caso di FortiSandbox la criticità interessa il motore di analisi sandboxing utilizzato per ispezionare file sospetti e traffico malevolo. FortiAuthenticator presenta invece una falla nel modulo di autenticazione che permette l’invio di payload crafted in grado di provocare injection o memory corruption. Le appliance Fortinet vengono utilizzate in ambienti enterprise, provider cloud e reti governative, motivo per cui una compromissione potrebbe consentire movimento laterale, bypass dei controlli di sicurezza e accesso privilegiato all’infrastruttura interna. Fortinet conferma che non risultano exploit attivi ma invita gli amministratori a mantenere massima vigilanza e ad applicare rapidamente gli hotfix distribuiti.

Le RCE Fortinet aumentano il rischio sulle reti enterprise protette

Le vulnerabilità che colpiscono appliance di sicurezza risultano particolarmente pericolose perché interessano sistemi progettati proprio per proteggere le reti aziendali. Una compromissione di FortiSandbox o FortiAuthenticator può consentire agli attaccanti di ottenere visibilità privilegiata sul traffico interno, alterare policy di autenticazione oppure usare i dispositivi come pivot per attacchi successivi. Fortinet ha distribuito patch senza downtime significativo per la maggior parte dei modelli supportati, riducendo l’impatto operativo dell’aggiornamento. Tuttavia molte organizzazioni continuano a ritardare il patching delle appliance critiche per paura di interruzioni di servizio. Questa dinamica aumenta la finestra di esposizione e rende le RCE rapidamente appetibili per scanner automatici e gruppi ransomware. Anche le vulnerabilità sui dispositivi edge e firewall continuano a rappresentare uno dei vettori preferiti dagli attaccanti perché permettono accesso iniziale diretto alle infrastrutture aziendali senza necessità di phishing o credenziali rubate.

La vulnerabilità Exim BDAT espone i server mail a compromissione remota

Parallelamente alle criticità Fortinet emerge una nuova vulnerabilità nel comando BDAT di Exim, uno degli MTA più diffusi al mondo. La falla interessa il parsing SMTP e consente a un attaccante remoto di inviare payload crafted in grado di provocare buffer overflow o command injection durante il trasferimento delle email. I ricercatori hanno già pubblicato proof-of-concept funzionanti che permettono di ottenere shell remota su server esposti pubblicamente. La vulnerabilità colpisce sia connessioni in chiaro sia comunicazioni protette tramite TLS e non richiede autenticazione preventiva. Exim ha distribuito patch urgenti e raccomanda l’aggiornamento immediato dei sistemi vulnerabili. Per le organizzazioni impossibilitate a intervenire subito, gli sviluppatori suggeriscono di disabilitare temporaneamente il supporto BDAT come misura mitigativa. La criticità interessa server pubblici esposti su porta 25 ma anche infrastrutture interne legacy ancora utilizzate da grandi aziende e provider hosting.

Exim BDAT diventa un target prioritario per scanner automatici e malware

La nuova falla Exim rappresenta un bersaglio estremamente appetibile per attaccanti opportunistici e gruppi ransomware. I server mail continuano infatti a occupare una posizione centrale nelle reti enterprise perché gestiscono autenticazione, comunicazioni interne, allegati e integrazione con directory aziendali. Una compromissione dell’MTA può consentire accesso laterale, intercettazione di messaggi e distribuzione di payload verso utenti interni. La vulnerabilità BDAT aumenta inoltre il rischio per ambienti legacy dove Exim viene aggiornato raramente o integrato in appliance personalizzate. Gli scanner automatici iniziano già a cercare sistemi vulnerabili su larga scala e la comunità open source teme un’ondata di exploitation rapida simile a quelle osservate in passato su Exchange o Postfix. In questo contesto le vulnerabilità SMTP e mail server continuano a essere tra le più sfruttate nelle intrusioni enterprise soprattutto quando combinano parsing complesso, esposizione Internet e software legacy difficili da aggiornare.

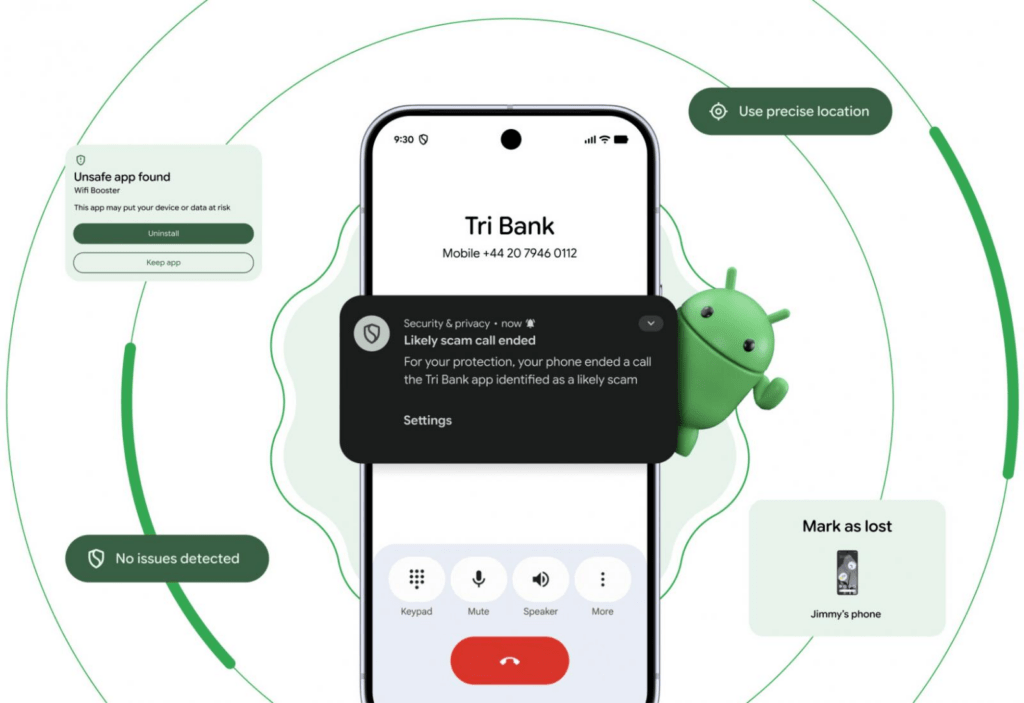

Android 17 introduce difese contro le chiamate di banking scam

Sul fronte consumer Android 17 introduce una nuova generazione di protezioni contro le truffe telefoniche legate al banking. Il sistema operativo analizza numeri, pattern vocali e comportamenti sospetti in tempo reale utilizzando modelli di machine learning eseguiti localmente sul dispositivo. Android 17 rileva chiamate spoofate o contenenti voce sintetizzata artificialmente e avvisa l’utente prima della risposta.

La protezione si attiva soprattutto durante l’utilizzo di app bancarie o operazioni finanziarie sensibili. Gli utenti possono configurare liste di contatti fidati e attivare modalità automatica per il blocco dei numeri non verificati. Google afferma di aver testato il sistema su milioni di dispositivi riducendo significativamente i falsi positivi. La funzione opera interamente in background senza impatto rilevante su batteria o prestazioni. Android 17 diventa così uno dei primi sistemi operativi mobile a integrare una difesa proattiva specifica contro gli scam vocali e le frodi bancarie telefoniche.

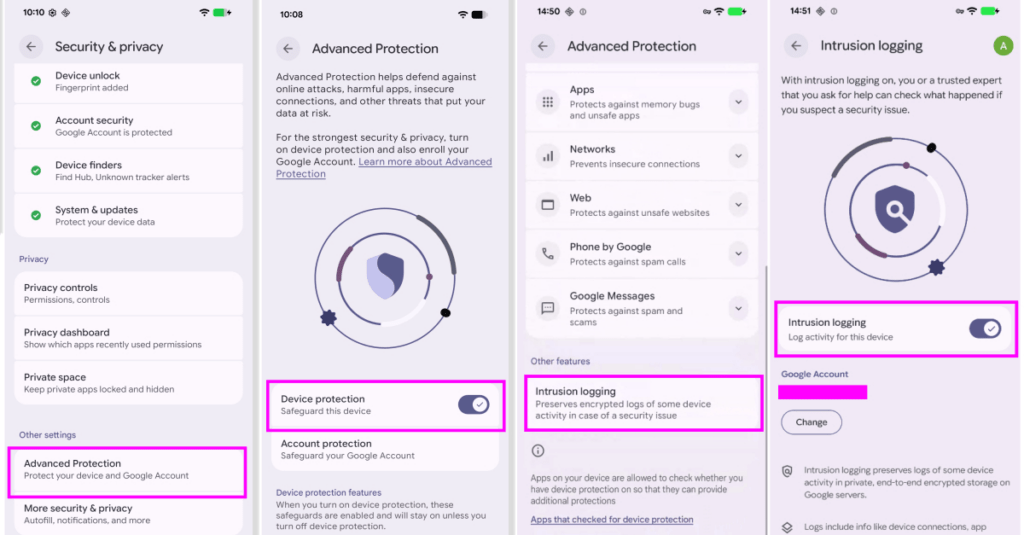

Android 17 aggiunge intrusion logging avanzato per utenti e aziende

Un’altra novità importante di Android 17 riguarda l’introduzione di un sistema nativo di intrusion logging. Il sistema operativo registra tentativi di accesso sospetti, exploit applicativi, attività anomale di rete e comportamenti compatibili con malware stealth o lateral movement. Gli utenti possono consultare log dettagliati direttamente dalle impostazioni di sicurezza mentre gli amministratori enterprise ottengono maggiore visibilità tramite integrazione con strumenti di mobile device management. Android 17 filtra automaticamente gli eventi meno rilevanti e genera report sintetici per facilitare l’analisi. La funzione opera a livello kernel e sandbox applicativa senza compromettere l’esperienza utente.

Google integra inoltre il logging con Play Protect e con API dedicate per sviluppatori enterprise. L’obiettivo è migliorare trasparenza e capacità di risposta su dispositivi personali e aziendali. Questa evoluzione segue la crescita delle minacce Android legate a banking trojan, spyware e malware mobile avanzato che richiedono capacità di monitoraggio molto più sofisticate rispetto alle generazioni precedenti del sistema operativo.

OpenAI presenta Daybreak per threat detection e risposta automatizzata

OpenAI ha annunciato Daybreak, nuova piattaforma AI-powered progettata per threat detection, analisi comportamentale e risposta automatizzata agli incidenti. Daybreak utilizza modelli agentici multipli per analizzare log, traffico di rete, eventi endpoint e attività cloud in tempo reale. La piattaforma aggrega dati provenienti da SIEM, infrastrutture cloud e sistemi endpoint creando una visione unificata delle minacce. OpenAI dichiara che Daybreak è stata addestrata su dataset anonimi derivati da incidenti reali e che la piattaforma riduce i tempi di rilevamento da ore a pochi secondi. Oltre all’analisi, il sistema può orchestrare automaticamente azioni di contenimento senza intervento umano diretto. OpenAI distribuisce inizialmente Daybreak in preview per partner enterprise selezionati concentrandosi soprattutto sulla riduzione dei falsi positivi e sull’automazione delle operazioni SOC.

Daybreak accelera la convergenza tra AI agentica e sicurezza enterprise

La piattaforma Daybreak rappresenta un ulteriore passo verso l’integrazione dell’AI agentica nei flussi operativi della cybersecurity enterprise. I modelli utilizzati non si limitano a classificare eventi ma correlano log, prevedono comportamenti sospetti e suggeriscono strategie di contenimento in tempo reale. Questa evoluzione cerca di risolvere uno dei principali problemi dei SOC moderni: l’enorme volume di alert e la difficoltà nel distinguere rapidamente segnali critici da rumore operativo. Daybreak si integra con piattaforme SIEM, strumenti di orchestrazione e sistemi cloud per automatizzare attività normalmente gestite manualmente dagli analisti. OpenAI punta soprattutto sulla velocità di correlazione e sulla capacità di adattamento dei modelli. La piattaforma arriva in un momento in cui l’intelligenza artificiale viene sempre più utilizzata sia dagli attaccanti sia dai difensori trasformando la cybersecurity in una competizione continua tra automazione offensiva e risposta autonoma.

Fortinet, Exim, Android 17 e Daybreak mostrano una difesa cyber sempre più integrata

Le vulnerabilità Fortinet, la falla Exim BDAT, le nuove protezioni di Android 17 e la piattaforma Daybreak mostrano una convergenza sempre più evidente tra sicurezza enterprise, mobile e AI. Da una parte vendor come Fortinet ed Exim devono correggere rapidamente componenti critici esposti su Internet; dall’altra Google e OpenAI introducono strumenti proattivi capaci di prevenire frodi, monitorare attività sospette e automatizzare il contenimento delle minacce. Questa evoluzione riduce progressivamente il tempo tra scoperta di una minaccia e risposta operativa. Le aziende devono però adottare un approccio multilivello che combini patch management, protezione endpoint, monitoraggio continuo e AI-driven analytics. Il panorama cyber del 2026 mostra infatti una superficie d’attacco distribuita tra cloud, dispositivi mobili, server legacy e infrastrutture edge. La sicurezza moderna non dipende più da singoli strumenti isolati ma dalla capacità di integrare aggiornamenti, telemetria, automazione e risposta intelligente in un ecosistema coordinato.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.