Signal introduce nuovi avvisi di sicurezza e conferme in-app per contrastare attacchi di phishing e social engineering che sfruttano la funzione Linked Device per rubare chat, contatti e dati sensibili. L’app di messaggistica crittografata aggiunge etichette come “Nome non verificato” e “Nessun gruppo in comune”, oltre a reminder espliciti che ricordano agli utenti che Signal non richiederà mai codici di registrazione, PIN o chiavi di recupero. Gli aggiornamenti arrivano dopo una serie di attacchi mirati documentati da FBI e autorità europee, spesso collegati a gruppi sponsorizzati dallo Stato russo. Signal punta ora a creare una “frizione deliberata” capace di rallentare l’utente abbastanza da permettergli di riconoscere comportamenti sospetti prima di concedere accesso all’account. In un contesto dove phishing, QR code malevoli e social engineering colpiscono sempre più spesso app di messaggistica e piattaforme cloud, le nuove misure rappresentano un rafforzamento concreto della sicurezza lato utente.

Cosa leggere

Signal rafforza le difese contro gli attacchi di social engineering

Le nuove protezioni introdotte da Signal puntano soprattutto a contrastare gli attacchi che sfruttano manipolazione psicologica e impersonificazione del supporto tecnico. Negli ultimi mesi diversi gruppi hanno convinto le vittime a scansionare QR code o condividere codici temporanei fingendo di essere operatori ufficiali dell’app. Una volta completata la procedura, gli attaccanti collegano un dispositivo remoto all’account della vittima tramite la funzione Linked Device e ottengono accesso completo alle conversazioni. Signal reagisce inserendo conferme aggiuntive e messaggi educativi direttamente nell’interfaccia utente. L’obiettivo non è bloccare automaticamente ogni richiesta, ma creare abbastanza tempo e contesto per permettere alle persone di valutare la sicurezza della situazione. L’app aggiornata mostra warning contestuali, informazioni aggiuntive e reminder continui contro richieste sospette provenienti da contatti sconosciuti o da presunti operatori del supporto Signal.

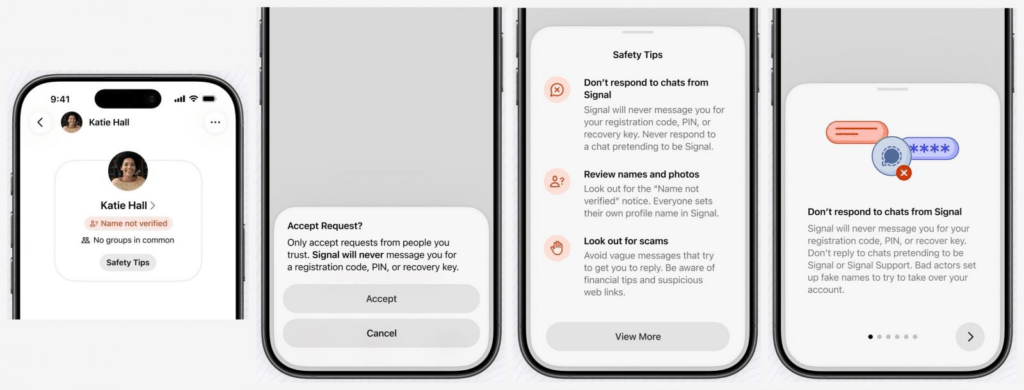

Le etichette “Nome non verificato” e “Nessun gruppo in comune” aumentano la visibilità

Una delle novità più visibili riguarda le nuove etichette integrate nelle richieste di messaggio e nelle chat dirette. Signal mostra ora l’indicazione “Nome non verificato” sotto i contatti che non hanno completato verifiche attendibili della propria identità. Parallelamente compare l’avviso “Nessun gruppo in comune” quando il mittente non condivide alcuna connessione sociale o gruppo con l’utente. Questi indicatori funzionano come segnali immediati di rischio e vengono visualizzati direttamente nella schermata di conversazione senza richiedere controlli manuali. Signal utilizza quindi elementi visivi semplici ma molto efficaci per aiutare gli utenti a individuare rapidamente profili sospetti. Le etichette non bloccano automaticamente la comunicazione, ma introducono un momento di riflessione che riduce il rischio di risposta impulsiva a messaggi fraudolenti. Questo approccio segue una filosofia sempre più diffusa nella cybersecurity moderna: migliorare la sicurezza attraverso design dell’interfaccia e contesto comportamentale, non soltanto tramite controlli tecnici invisibili.

Signal introduce prompt di conferma contro codici QR e richieste di accesso

Quando arriva una nuova richiesta di messaggio o collegamento dispositivo, Signal mostra ora prompt di conferma molto più espliciti. L’app ricorda chiaramente che il supporto ufficiale non chiederà mai codici di registrazione, PIN o chiavi di recupero. Gli utenti devono confermare manualmente alcune operazioni sensibili invece di completarle automaticamente con pochi tocchi. Questa “frizione deliberata” rappresenta uno dei cambiamenti più importanti introdotti dall’aggiornamento. Molti attacchi di social engineering funzionano infatti sfruttando urgenza, pressione psicologica e automatismi comportamentali. Interrompere il flusso con un messaggio chiaro può essere sufficiente per spingere la vittima a riflettere. Signal ha inoltre ampliato i safety tip integrati nell’applicazione con spiegazioni dettagliate su QR code, dispositivi collegati e richieste sospette. L’interfaccia resta semplice per gli utenti legittimi ma diventa più resistente contro tentativi di manipolazione rapida.

Gli attacchi recenti sfruttano la funzione Linked Device per rubare chat

Negli ultimi mesi FBI e autorità di sicurezza di Olanda e Germania hanno segnalato campagne mirate contro utenti Signal, spesso attribuite a operatori collegati allo Stato russo. Gli attaccanti sfruttano soprattutto la funzione Linked Device, progettata originariamente per sincronizzare più dispositivi sullo stesso account. Le vittime ricevono messaggi che imitano il supporto tecnico o avvisi di sicurezza e vengono convinte a scansionare QR code malevoli oppure a condividere codici temporanei. Una volta collegato il dispositivo dell’attaccante, tutte le chat, i contatti e i dati sincronizzati diventano accessibili da remoto. Questo tipo di compromissione è particolarmente pericoloso perché non richiede malware sul telefono della vittima e sfrutta esclusivamente funzioni legittime dell’applicazione. Signal sottolinea che il social engineering resta uno dei vettori più efficaci proprio perché aggira la protezione crittografica senza dover compromettere direttamente il protocollo end-to-end.

Signal punta sulla prevenzione invece che sulla risposta post-attacco

L’approccio scelto da Signal si concentra soprattutto sulla prevenzione. Invece di limitarsi a revocare dispositivi compromessi dopo l’intrusione, l’app cerca di evitare che l’utente completi azioni rischiose. Questa strategia riflette una trasformazione più ampia nella sicurezza delle piattaforme di comunicazione, dove il fattore umano viene considerato parte integrante della superficie d’attacco. Anche la migliore cifratura end-to-end perde efficacia se l’utente autorizza inconsapevolmente un dispositivo controllato da un aggressore. Signal tenta quindi di rafforzare la resilienza umana attraverso indicatori visivi, conferme contestuali e micro-messaggi educativi continui. Questa evoluzione si collega a una crescita generale delle campagne di social engineering contro piattaforme cloud, app di messaggistica e account enterprise dove gli attaccanti preferiscono manipolare l’utente invece di violare direttamente sistemi crittografici complessi.

I reminder di sicurezza rendono più difficile impersonare il supporto ufficiale

Uno degli elementi più interessanti dell’aggiornamento riguarda i nuovi reminder persistenti contro i falsi messaggi di supporto. Signal evidenzia chiaramente che non contatterà mai gli utenti tramite chat per richiedere verifiche, codici o autorizzazioni. Questo tipo di comunicazione esplicita è importante perché molte campagne recenti sfruttano proprio l’autorità percepita del supporto tecnico. Gli attaccanti inviano avvisi urgenti su presunti problemi di sicurezza, blocchi account o verifiche necessarie inducendo l’utente a eseguire azioni senza pensarci. Signal contrasta questa dinamica ricordando continuamente il comportamento reale del supporto ufficiale. I reminder vengono mostrati in modo proattivo durante le richieste sospette e all’interno del centro sicurezza dell’app. Anche utenti meno esperti ricevono quindi istruzioni chiare su come comportarsi di fronte a richieste insolite o pressioni psicologiche.

Signal invita gli utenti a controllare regolarmente i dispositivi collegati

Oltre alle nuove protezioni automatiche, Signal continua a raccomandare verifiche manuali periodiche dei dispositivi collegati all’account. Gli utenti devono controllare la lista presente nelle impostazioni e rimuovere immediatamente dispositivi non riconosciuti. L’app aggiornata rende questa operazione più semplice e più visibile rispetto alle versioni precedenti. Signal sottolinea inoltre l’importanza di non condividere mai codici di verifica e di evitare scansioni QR provenienti da fonti sconosciute. Le nuove etichette e i reminder non sostituiscono infatti la consapevolezza dell’utente ma la rafforzano. Questa combinazione tra tecnologia e comportamento umano rappresenta oggi uno dei pilastri più importanti della sicurezza moderna. Anche molte campagne malware recenti sfruttano Linked Device, QR code e impersonificazione del supporto per aggirare MFA e cifratura dimostrando che la compromissione dell’identità resta più semplice dell’attacco diretto ai protocolli.

Signal rafforza la sicurezza senza compromettere privacy e crittografia

Le nuove misure introdotte da Signal mantengono intatto il modello di crittografia end-to-end dell’applicazione. Nessuna delle protezioni richiede scansione centralizzata dei messaggi o monitoraggio invasivo dei contenuti. Signal sceglie invece di intervenire sull’esperienza utente e sul contesto delle interazioni per ridurre il rischio di manipolazione. Questo approccio è coerente con la filosofia storica della piattaforma, che punta a combinare privacy forte e sicurezza pratica senza trasformare l’app in un sistema di sorveglianza. La sfida principale consiste nel proteggere gli utenti da attacchi che sfruttano proprio la fiducia e la semplicità dell’interfaccia. Gli aggiornamenti mostrano che è possibile aumentare resilienza e consapevolezza senza compromettere anonimato, cifratura o usabilità quotidiana.

Le nuove protezioni mostrano l’evoluzione della sicurezza nelle app di messaggistica

Le modifiche introdotte da Signal rappresentano un’evoluzione importante nel modo in cui le app di messaggistica affrontano il problema del social engineering. In passato la sicurezza veniva interpretata quasi esclusivamente come protezione crittografica del contenuto. Oggi le piattaforme devono difendere anche identità, workflow utente e processi di autorizzazione. Signal dimostra che il rischio non arriva soltanto da malware sofisticati o vulnerabilità tecniche, ma anche da richieste apparentemente innocue progettate per manipolare il comportamento umano. Le etichette visive, i reminder persistenti e i prompt di conferma creano una difesa multilivello che combina tecnologia, design comportamentale ed educazione continua. Nel 2026 la sicurezza delle app di messaggistica non dipende più soltanto dalla robustezza della cifratura, ma dalla capacità di impedire che gli utenti autorizzino inconsapevolmente l’accesso ai propri account.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.