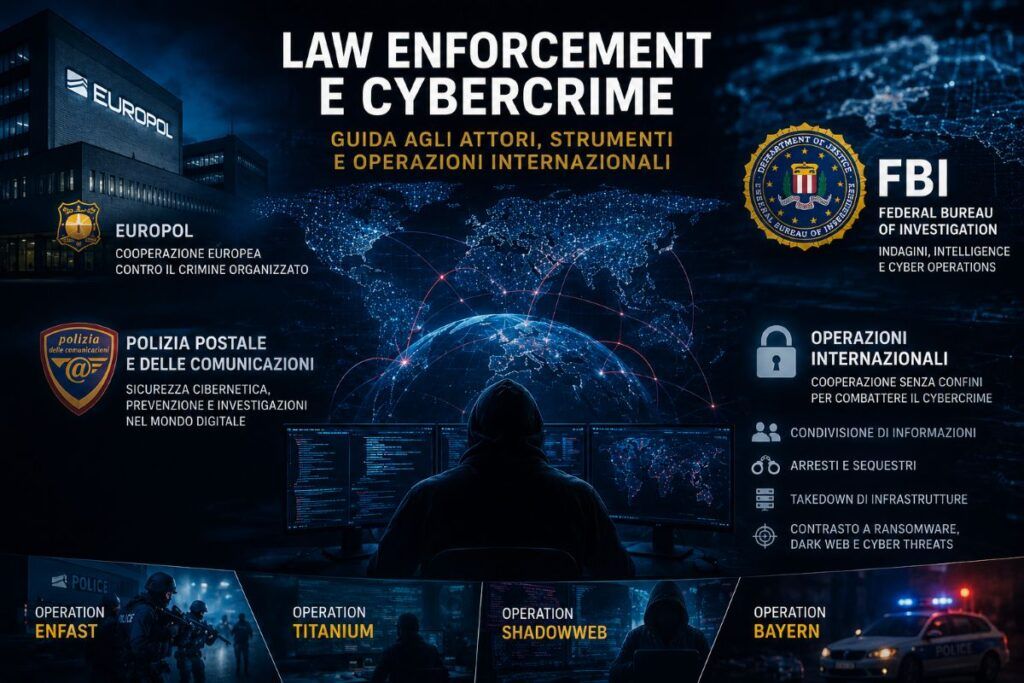

Il cybercrime è transnazionale per definizione. Un attacco può essere pianificato in un Paese, eseguito tramite server compromessi in un secondo, monetizzato attraverso wallet in un terzo e colpire un’azienda, un ospedale o una pubblica amministrazione in Italia. Questa natura senza confini ha imposto una trasformazione profonda alle forze di polizia: il contrasto al crimine digitale non può più essere gestito come una normale indagine territoriale, ma richiede cooperazione internazionale, condivisione di intelligence, sincronizzazione giudiziaria, capacità tecnica e rapidità operativa. Lotta al cybercrime si gioca su più livelli. Il primo è investigativo, con l’identificazione degli attori, dei wallet, dei server, dei domini, delle infrastrutture C2 e dei canali underground. Il secondo è tecnico, con il sequestro o il sinkholing di botnet, loader, pannelli ransomware e marketplace criminali. Il terzo è diplomatico e giudiziario, perché ogni operazione deve attraversare giurisdizioni diverse, richieste di assistenza, mandati, rogatorie, trattati, accordi bilaterali e convenzioni internazionali. Il quarto è economico, perché colpire il cybercrime significa anche bloccare flussi finanziari, sequestrare criptovalute e aumentare il costo operativo del crimine. Questa evoluzione emerge con chiarezza nei rapporti ufficiali. Europol, attraverso il proprio European Cybercrime Centre, descrive da anni il cybercrime come un ecosistema criminale organizzato, alimentato da malware, ransomware, frodi online, mercati dei dati, criptovalute e infrastrutture distribuite. L’EC3, istituito nel 2013, opera come centro europeo di supporto alle indagini cyber, contribuendo al coordinamento tra Stati membri e partner internazionali. Negli Stati Uniti, l’FBI continua a essere uno dei principali snodi globali per indagini cyber, raccolta di segnalazioni e azioni coordinate contro ransomware, botnet, truffe online e frodi finanziarie. L’Internet Crime Complaint Center viene presentato dall’FBI come il canale principale per ricevere segnalazioni di frodi e cybercrime, con utilità sia investigativa sia di intelligence. In Italia, la Polizia Postale e per la Sicurezza Cibernetica rappresenta il presidio specializzato della Polizia di Stato contro reati informatici, frodi online, pedopornografia, attacchi cyber, minacce alle infrastrutture critiche e campagne criminali digitali. Il CNAIPIC, Centro nazionale anticrimine informatico per la protezione delle infrastrutture critiche, è il punto di raccordo per la protezione degli asset strategici nazionali. La Polizia di Stato ha ricordato nel 2025 i vent’anni del CNAIPIC, nato proprio per presidiare il fronte più sensibile della sicurezza cibernetica nazionale.

Matrice Digitale segue da anni questa trasformazione, collegando le operazioni di law enforcement alle dinamiche tecniche del crimine digitale. Le analisi su Europol e l’operazione Alice contro il dark web, su Project Compass e la rete The Com, su Rhadamanthys, RansomHub e Yanluowang e sul cybercrime 2026 secondo Europol mostrano che la cronaca delle operazioni di polizia non è un capitolo separato dalla threat intelligence: è il punto in cui l’indagine giudiziaria incontra l’infrastruttura tecnica del crimine.

Cosa leggere

Europol ed EC3: il coordinamento europeo contro il crimine digitale

Europol è il principale hub europeo per il coordinamento delle indagini transnazionali contro il cybercrime. Attraverso l’European Cybercrime Centre, l’agenzia supporta gli Stati membri nelle operazioni contro ransomware, botnet, frodi online, abuso sessuale minorile online, dark web, mercati criminali, malware e infrastrutture di comando e controllo. La forza di Europol non risiede nella sostituzione delle polizie nazionali, ma nella capacità di collegarle, sincronizzarle e fornire un quadro operativo comune. L’EC3 lavora su tre dimensioni fondamentali: expertise, forensics e operations. Europol descrive la propria struttura EC3 come un modello orientato alla gestione degli stakeholder, al supporto forense e al coordinamento operativo. Europol EC3 structure (Europol) Questo significa che l’agenzia non si limita a pubblicare report, ma fornisce supporto analitico, capacità tecniche, ambienti di cooperazione e canali sicuri per lo scambio di informazioni. Uno degli strumenti più rilevanti è la Joint Cybercrime Action Taskforce, conosciuta come J-CAT, composta da cyber liaison officers basati presso Europol e integrati con lo staff EC3. Questa task force permanente permette di gestire operazioni che richiedono velocità, fiducia e coordinamento tra Paesi diversi. Il valore di Europol emerge soprattutto nei takedown. Quando una botnet, un ransomware o un marketplace criminale opera su server distribuiti in più Stati, nessuna autorità nazionale può agire da sola. Serve una regia che sincronizzi sequestri, arresti, analisi forense, comunicazione pubblica, acquisizione di prove e collaborazione con soggetti privati. Europol diventa il nodo che consente a indagini nazionali diverse di convergere in un’operazione unica. Questo ruolo è visibile nell’operazione contro LockBit, dove le forze dell’ordine di dieci Paesi hanno colpito una delle infrastrutture ransomware più aggressive al mondo, danneggiandone capacità operative, piattaforme e infrastruttura. Europol ha indicato l’operazione come un’azione internazionale contro una delle più grandi operazioni ransomware esistenti. Matrice Digitale ha raccontato lo stesso schema anche in chiave europea nei casi su Operazione Eastwood contro la rete pro-Russia NoName057(16), su Project Compass contro la rete The Com e sull’operazione Alice contro l’infrastruttura dark web. In tutti questi casi, la notizia non è solo il numero di arresti o server sequestrati. La vera notizia è la capacità dello Stato di colpire reti distribuite che esistono proprio per sfuggire alla giurisdizione tradizionale.

FBI e IC3: intelligence, attribuzione e recupero dei fondi

L’FBI svolge un ruolo centrale nel contrasto globale al cybercrime perché combina capacità investigativa, cooperazione con le grandi piattaforme tecnologiche statunitensi, strumenti giudiziari federali, analisi finanziaria e raccolta massiva di segnalazioni tramite IC3. Questo posiziona l’agenzia in un punto privilegiato: molte infrastrutture digitali, servizi cloud, provider, piattaforme social, exchange e aziende tecnologiche hanno rapporti operativi o giuridici con gli Stati Uniti. L’Internet Crime Complaint Center è fondamentale perché trasforma le segnalazioni delle vittime in dati investigativi. L’FBI invita le vittime di crimini cyber-enabled o frodi a presentare denuncia tramite IC3 il prima possibile, precisando che le segnalazioni vengono usate per finalità investigative e di intelligence e che una segnalazione rapida può aiutare anche nel recupero dei fondi.

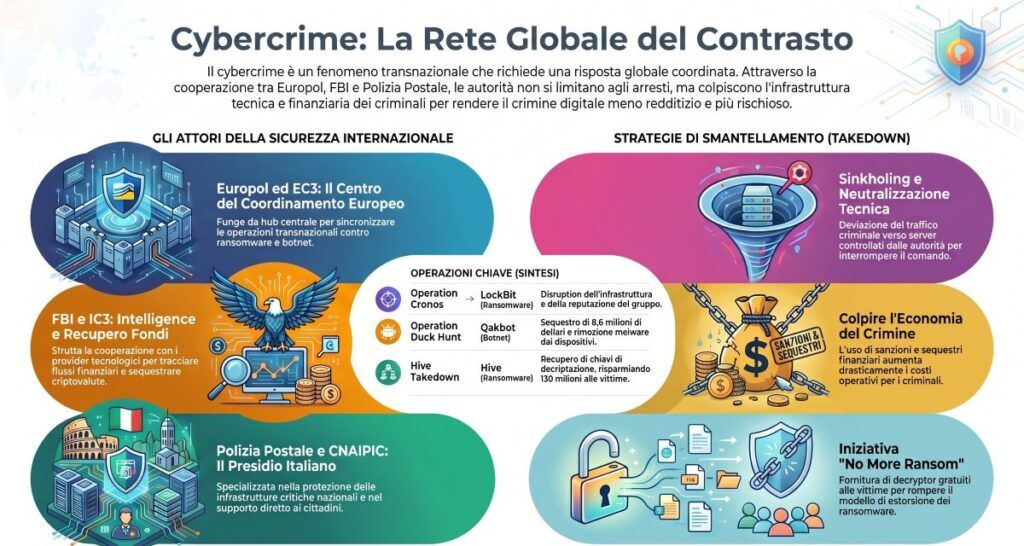

Questa dimensione è cruciale nei casi di frode finanziaria. L’intervento tempestivo può consentire di congelare transazioni, bloccare conti, allertare intermediari e seguire flussi di denaro prima che vengano dispersi. Nel cybercrime moderno, il tempo tra truffa, spostamento dei fondi e riciclaggio può essere brevissimo. Per questo la denuncia non è solo un atto formale, ma un pezzo della catena di risposta. L’FBI è anche protagonista nelle operazioni contro ransomware e botnet. Nel caso Hive, il Dipartimento di Giustizia ha spiegato che l’FBI era riuscita a infiltrarsi nella rete del gruppo, catturando chiavi di decriptazione e fornendole alle vittime, evitando il pagamento di riscatti per 130 milioni di dollari. Questa operazione è importante perché mostra una strategia diversa dal semplice arresto: penetrare l’infrastruttura criminale, sottrarre capacità operativa e restituire potere alle vittime. Nel caso Qakbot, il Dipartimento di Giustizia ha annunciato una operazione multinazionale con azioni in Stati Uniti, Francia, Germania, Paesi Bassi, Regno Unito, Romania e Lettonia, dichiarando il takedown dell’infrastruttura e il sequestro di oltre 8,6 milioni di dollari in criptovalute. DOJ su Qakbot e Operation Duck Hunt (Ministero della Giustizia) Qui la risposta non si limita alla bonifica tecnica: colpisce la botnet, il malware, le vittime infette e i proventi illeciti. Matrice Digitale ha seguito la rilevanza dell’FBI nelle operazioni internazionali attraverso articoli come Disruption Rhadamanthys, RansomHub e condanne Yanluowang, dove l’indagine ha coinvolto FBI, Europol e Polizia Postale italiana, e attraverso l’analisi del cybercrime 2026 e delle nuove forme di contrasto internazionale. Il punto è che l’FBI non agisce soltanto come forza di polizia nazionale: opera come snodo globale dell’attribuzione, del recupero finanziario e della disruption tecnica.

Polizia Postale e CNAIPIC: il fronte italiano della sicurezza cibernetica

In Italia, la Polizia Postale e per la Sicurezza Cibernetica è il presidio specializzato della Polizia di Stato per il contrasto ai reati informatici, alle truffe online, al furto d’identità, allo sfruttamento minorile, alle frodi digitali, agli attacchi contro aziende e alla protezione delle infrastrutture critiche. La sua funzione è duplice: da un lato opera sul fronte investigativo e repressivo, dall’altro svolge attività preventiva, informativa e di supporto a cittadini, imprese e istituzioni. Il CNAIPIC rappresenta la componente più strategica del modello italiano. Nato per proteggere infrastrutture critiche informatizzate, si colloca nel punto di contatto tra cybercrime, sicurezza nazionale e continuità dei servizi essenziali. La sua attività riguarda i soggetti che gestiscono asset sensibili, reti strategiche, servizi pubblici e sistemi la cui compromissione potrebbe produrre effetti rilevanti sul Paese. I dati 2025 della Polizia Postale confermano la pressione cyber sul sistema italiano. La Polizia di Stato ha comunicato che nel 2025 sono state trattate migliaia di casistiche legate alla sicurezza cibernetica, con attività su attacchi informatici, protezione delle persone, contrasto alle frodi e tutela dei minori. Il ruolo della Polizia Postale diventa particolarmente rilevante quando il reato cyber tocca vittime non tecniche. Truffe romantiche, frodi bancarie, phishing, falsi investimenti, furto d’identità, sextortion e accessi abusivi colpiscono cittadini, professionisti e piccole aziende che spesso non hanno competenze per riconoscere la minaccia. Il Commissariato di P.S. online rappresenta il canale informativo e di contatto pubblico, con sezioni dedicate a segnalazioni e indicazioni operative. Per i reati informatici, la Polizia Postale indica la possibilità di entrare in contatto con le sedi sul territorio e fornisce indicazioni su segnalazioni, denuncia in sede e informazioni da raccogliere in caso di accesso illecito a sistemi informatici. Matrice Digitale ha raccontato questo fronte italiano nelle analisi sulla Polizia di Stato e il report CSAM 2025, nei casi di Europol, FBI e Polizia Postale dentro operazioni transnazionali e negli approfondimenti su operazioni internazionali che coinvolgono anche l’Italia. La Polizia Postale è quindi un attore centrale non solo per le denunce individuali, ma per la tenuta operativa del Paese contro criminalità digitale, abusi online e attacchi alle infrastrutture.

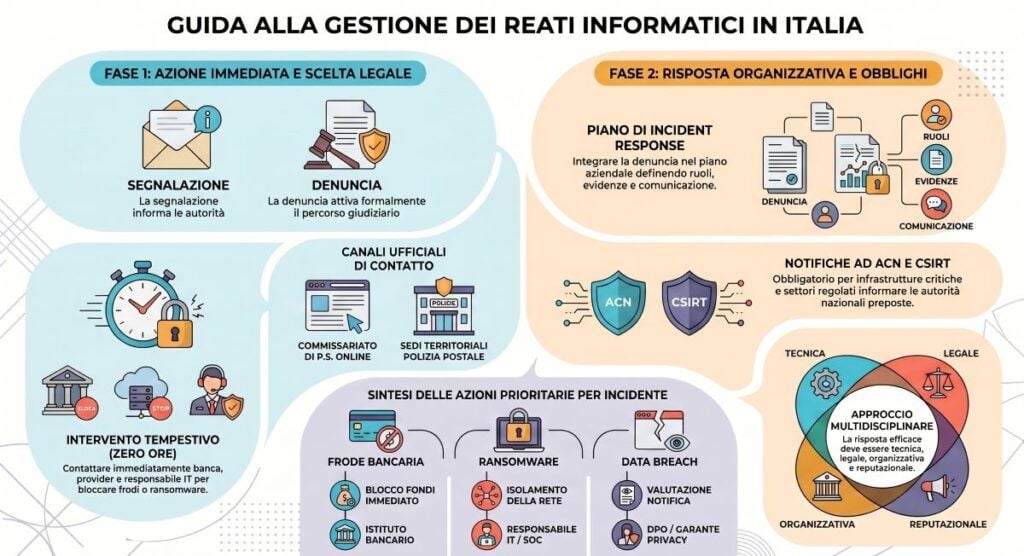

Come segnalare un reato informatico in Italia

In Italia, la segnalazione o denuncia di un reato informatico deve passare attraverso i canali della Polizia Postale o della Polizia di Stato. Il Commissariato di P.S. online fornisce un punto di accesso informativo, mentre in presenza di un reato informatico la Polizia Postale indica la possibilità di rivolgersi alle sedi territoriali e raccogliere le informazioni utili per la denuncia. La distinzione tra segnalazione e denuncia è importante. Una segnalazione può servire a informare le autorità su un fenomeno, un sito, una truffa, un abuso o un tentativo di frode. La denuncia, invece, attiva formalmente il percorso giudiziario. Nei casi urgenti, come frodi bancarie, bonifici non autorizzati, accessi abusivi, ransomware o furto di identità, la vittima deve agire rapidamente, contattando anche la banca, il provider, il responsabile IT o il DPO quando sono coinvolti dati personali. La rapidità è determinante. Una frode bancaria può essere recuperabile solo se intercettata nelle prime fasi. Un account compromesso può essere ripreso prima che venga usato per colpire altri contatti. Un ransomware può richiedere isolamento immediato della rete. Un data breach può imporre valutazioni di notifica. Ogni ora persa può aumentare il danno. Per le organizzazioni, la denuncia dovrebbe essere integrata nel piano di incident response. Non deve essere una decisione improvvisata. Serve sapere chi contatta le autorità, chi conserva le evidenze, chi coordina i legali, chi gestisce la comunicazione, chi informa clienti e partner, chi interagisce con assicurazioni e chi avvia le procedure tecniche di contenimento. In caso di settori regolati o infrastrutture critiche, entrano in gioco anche ACN, CSIRT Italia e obblighi specifici di notifica. Questo collega il law enforcement ai pillar operativi già sviluppati da Matrice Digitale su CISA e catalogo KEV, RCE ed exploit critici, sicurezza industriale ICS/OT e DORA 2026. La risposta al cybercrime non è solo poliziesca. È tecnica, legale, organizzativa e reputazionale.

Come si smantella una botnet: anatomia di un takedown

Il takedown di una botnet o di una infrastruttura criminale non è un gesto tecnico isolato. È una operazione complessa che richiede intelligence, autorizzazioni giudiziarie, cooperazione internazionale, capacità forense, supporto dei provider e sincronizzazione temporale. Il suo obiettivo non è soltanto arrestare persone, ma rompere il sistema che rende scalabile il crimine. La prima fase è l’investigazione. Le agenzie raccolgono indicatori, osservano server C2, analizzano malware, seguono domini, wallet, registrazioni, provider, log, comunicazioni e canali underground. Questa fase può durare mesi o anni, perché l’obiettivo non è solo capire come funziona il malware, ma identificare relazioni tra operatori, affiliati, infrastrutture, vittime e flussi finanziari. La seconda fase è la sincronizzazione internazionale. Se una botnet usa server in più Paesi, un’azione non coordinata rischia di allertare gli operatori e permettere loro di migrare infrastrutture, cancellare log o spostare fondi. Le operazioni più efficaci avvengono simultaneamente: sequestri, perquisizioni, arresti, blocchi di domini, sinkhole e notifiche ai provider devono cadere nello stesso momento operativo. La terza fase è il sequestro o il sinkholing dell’infrastruttura. Nel sinkholing, il traffico destinato ai server criminali viene deviato verso server controllati dalle autorità o da partner tecnici. Questo consente di interrompere il comando della botnet, misurare il numero di dispositivi infetti, notificare vittime e impedire nuove istruzioni malevole. In alcuni casi, come Qakbot, l’operazione può includere anche la rimozione del malware dai dispositivi compromessi con una procedura autorizzata dall’autorità giudiziaria. La quarta fase riguarda arresti, incriminazioni, sanzioni e comunicazione pubblica. Le autorità non devono solo colpire l’infrastruttura, ma rendere visibile il costo del crimine. Pubblicare nomi, accuse, sequestri e indicatori serve a indebolire fiducia, reputazione e attrattività dei gruppi criminali. In un mercato basato su affiliazione e reputazione underground, una operazione di law enforcement può produrre un danno psicologico oltre che tecnico. Questo modello è evidente anche nelle operazioni raccontate da Matrice Digitale su Operation Eastwood contro NoName057(16), dove la disattivazione dei server e i mandati di arresto hanno colpito una rete DDoS filorussa, e su Operazione Alice contro siti dark web e infrastrutture Tor, dove la cooperazione tra Paesi ha permesso di colpire una rete apparentemente dispersa. Nel takedown moderno, il successo si misura nella capacità di interrompere infrastrutture, identificare operatori, proteggere vittime e degradare la fiducia nel mercato criminale.

LockBit, Qakbot e Hive: tre modelli di contrasto operativo

Le grandi operazioni contro LockBit, Qakbot e Hive mostrano tre modelli diversi di law enforcement applicato al cybercrime. Non sono operazioni identiche, ma esempi complementari di come lo Stato può colpire un ecosistema criminale in punti diversi: ransomware, botnet e infrastruttura di decriptazione.

Operation Cronos contro LockBit rappresenta il modello di disruption contro un gruppo ransomware-as-a-service. L’obiettivo non era soltanto arrestare singoli affiliati, ma colpire la piattaforma, i pannelli, i server, la reputazione e la capacità del gruppo di operare come servizio criminale globale. Europol ha definito LockBit una delle più grandi operazioni ransomware al mondo e ha descritto l’azione come una disruption multilivello condotta da forze dell’ordine di dieci Paesi.

Operation Duck Hunt contro Qakbot rappresenta il modello di takedown botnet. Qakbot non era solo malware, ma infrastruttura di accesso usata da gruppi criminali e ransomware. Il Dipartimento di Giustizia ha descritto una operazione multinazionale che ha disarticolato la botnet, rimosso il malware da dispositivi vittima e sequestrato milioni in criptovalute. Questo caso dimostra che colpire un loader o una botnet significa interrompere una parte della supply chain criminale.

Il caso Hive rappresenta invece il modello di infiltrazione silenziosa. L’FBI non si è limitata a sequestrare server: è entrata nell’infrastruttura del gruppo, ha catturato chiavi di decriptazione e le ha fornite alle vittime, evitando pagamenti per milioni di dollari. Questo approccio è particolarmente importante perché ribalta la dinamica dell’estorsione: il potere non resta più solo nelle mani del gruppo criminale.

Questi tre casi dimostrano che il law enforcement non agisce più solo dopo il reato. Agisce dentro l’infrastruttura del crimine, cerca di anticipare danni, interrompere servizi criminali e recuperare capacità difensive per le vittime. È lo stesso schema osservabile negli articoli Matrice Digitale su Rhadamanthys e RansomHub, sulle operazioni contro piattaforme di phishing-as-a-service e sulle campagne ransomware contro supply chain e aziende tecnologiche.

Attribuzione, safe haven e limiti della giustizia penale

Il problema più difficile nel contrasto al cybercrime resta l’attribuzione. Sapere che un malware ha colpito una vittima non significa sapere chi lo ha sviluppato, chi ha comprato l’accesso, chi ha condotto l’intrusione, chi ha riciclato i fondi e chi ha dato copertura. Il modello CaaS separa ruoli e responsabilità, rendendo l’indagine più frammentata. Uno sviluppatore può trovarsi in un Paese, l’affiliato in un altro, i server in un terzo e i fondi in wallet distribuiti tra più blockchain. I safe haven aggravano il problema. Alcuni cybercriminali operano da territori che non collaborano con le autorità occidentali, non estradano i sospetti o tollerano attività criminali purché non colpiscano bersagli interni. In questi casi, l’arresto diretto può essere impossibile. Le agenzie si concentrano allora su disruption, sequestri, sanzioni, incriminazioni pubbliche, blocco di infrastrutture, collaborazione con provider e pressione finanziaria. Le sanzioni economiche sono diventate una componente della risposta. Quando non si può arrestare un attore, si può rendere più costoso pagarlo, ospitarlo, finanziarlo o facilitarne i movimenti. Gli Stati Uniti hanno usato sanzioni contro exchange, mixer e soggetti accusati di agevolare ransomware e riciclaggio. Questo sposta la lotta dal solo terreno tecnico al terreno finanziario e diplomatico. L’attribuzione deve inoltre distinguere tra cybercrime e zona grigia. Gruppi criminali possono operare in ambienti tollerati da Stati ostili. Attori statali possono usare malware criminale. Hacktivisti possono mascherare operazioni di influenza. Ransomware e DDoS possono colpire infrastrutture strategiche con effetti politici anche quando la motivazione dichiarata resta economica. La distinzione tra profitto, ideologia e geopolitica non è sempre netta. Matrice Digitale ha trattato questa zona grigia nelle analisi su NoName057(16) e l’operazione Eastwood, nella sezione dedicata alla guerra cibernetica e negli approfondimenti sui dossier APT. L’attribuzione non è solo un esercizio tecnico: è un atto investigativo, diplomatico e strategico.

Convenzione di Budapest e cooperazione giudiziaria

La Convenzione di Budapest è il principale trattato internazionale sul cybercrime e sulle prove elettroniche. Il Consiglio d’Europa la descrive come l’accordo internazionale più completo e coerente in materia di cybercrime ed electronic evidence, usato come guida per la legislazione nazionale e come quadro di cooperazione tra Stati parte. La sua importanza deriva dal fatto che il cybercrime richiede prove digitali distribuite. Log, server, account, wallet, provider, domini e contenuti possono trovarsi in Stati diversi. Senza strumenti di cooperazione, un’indagine rischia di arrivare quando i dati sono già stati cancellati, i fondi spostati o l’infrastruttura migrata. La Convenzione crea un quadro comune per armonizzare reati, procedure e collaborazione. Il Consiglio d’Europa sottolinea che la Convenzione di Budapest non è solo un documento legale, ma una cornice che permette a praticanti e autorità degli Stati parte di creare relazioni e condividere esperienza, anche in casi urgenti. Questo elemento pratico è decisivo: nel cybercrime, la velocità della relazione tra autorità può essere importante quanto la norma. La cooperazione giudiziaria è il punto in cui il takedown diventa possibile. Un server può essere sequestrato in un Paese, un sospetto arrestato in un altro, un wallet tracciato in un terzo e una vittima assistita in un quarto. Senza una base cooperativa, ogni frammento resta isolato. Con una cornice condivisa, l’indagine può diventare operazione internazionale. Questo è il contesto in cui vanno letti gli articoli di Matrice Digitale sulle operazioni Europol contro dark web e reti criminali distribuite, sulle operazioni di polizia contro reti estremiste online e sui casi in cui FBI, Europol e Polizia Postale convergono contro ransomware e malware. La legge nazionale resta essenziale, ma nel cybercrime la sua efficacia dipende dalla capacità di muoversi oltre il confine nazionale.

Recupero, decriptazione e supporto alle vittime

Una parte fondamentale del contrasto al cybercrime riguarda il supporto alle vittime. Arrestare un criminale è importante, ma per un’azienda colpita da ransomware la domanda immediata è un’altra: posso recuperare i file? Posso evitare di pagare? Posso ripristinare i sistemi? Posso sapere se esiste una chiave? È qui che entrano in gioco iniziative come No More Ransom.Europol descrive No More Ransom come una iniziativa dell’EC3, della polizia olandese e di partner privati nata per aiutare le vittime di ransomware a recuperare i propri dati senza pagare il riscatto. Questa logica è centrale: togliere pagamento al ransomware significa ridurre la redditività del modello criminale. L’iniziativa è importante anche dal punto di vista psicologico. Il ransomware funziona perché isola la vittima e la costringe a credere che il gruppo criminale sia l’unico interlocutore possibile. La disponibilità di decryptor gratuiti, canali istituzionali, linee guida e supporto pubblico rompe questa asimmetria. La vittima non deve trattare da sola con l’estorsore senza sapere se esistono alternative. Le operazioni di law enforcement possono generare nuove chiavi di decriptazione. Il caso Hive lo dimostra: l’infiltrazione dell’FBI ha permesso di fornire chiavi a vittime sotto attacco e a vittime precedenti. Questo tipo di operazione non è sempre possibile, ma quando avviene riduce direttamente il danno economico e operativo. Per Matrice Digitale, il supporto alle vittime si collega ai contenuti su ransomware ed economia del riscatto, su data breach e furto d’identità e sulle campagne ransomware collegate a vulnerabilità sfruttate. La risposta non termina con la notizia dell’attacco: prosegue con ripristino, notifica, bonifica, assistenza, prevenzione e riduzione della monetizzazione criminale.

Perché il law enforcement cambia l’economia del cybercrime

Il law enforcement non può eliminare completamente il cybercrime, ma può modificarne l’economia. Ogni arresto, sequestro, takedown, sanzione, decriptazione gratuita o recupero di fondi aumenta il costo dell’attacco e riduce la fiducia nel mercato criminale. Questo è il vero obiettivo strategico: rendere più difficile reclutare affiliati, vendere accessi, mantenere infrastrutture, incassare riscatti e riciclare proventi. Il cybercrime industriale vive di fiducia interna. Gli affiliati devono fidarsi degli sviluppatori. Gli acquirenti devono fidarsi degli IAB. I riciclatori devono fidarsi dei canali finanziari. Le vittime devono credere che pagando otterranno qualcosa. Le operazioni di polizia rompono questa fiducia. Se un pannello ransomware viene infiltrato, se un marketplace viene sequestrato, se un affiliato viene identificato, se un wallet viene bloccato, l’ecosistema perde stabilità. La repressione produce anche un effetto deterrente selettivo.

Non ferma gli attori più protetti, ma aumenta il rischio per chi opera in aree di confine, viaggia, usa infrastrutture occidentali, ricicla attraverso exchange esposti o collabora con soggetti già monitorati. Il messaggio è chiaro: anche se il crimine è digitale, le conseguenze possono essere fisiche, giudiziarie e finanziarie. Il law enforcement moderno agisce quindi come componente della threat intelligence globale. Le operazioni ufficiali rivelano strumenti, infrastrutture, TTP, wallet, alias, domini, malware e relazioni tra gruppi. Per un analista, leggere un comunicato di Europol, FBI, DOJ o Polizia Postale significa acquisire segnali utili sulla direzione del cybercrime. Per un’azienda, significa capire quali minacce sono abbastanza rilevanti da mobilitare Stati e agenzie internazionali. È in questa convergenza che Matrice Digitale può collegare archivio, analisi e contenuti evergreen: cybercrime come economia criminale, ransomware come modello di estorsione, dark web come infrastruttura di mercato, Polizia Postale come presidio nazionale e CISA KEV come segnale operativo sulle vulnerabilità sfruttate. La lotta al cybercrime non è più soltanto una sequenza di arresti. È una guerra di logoramento contro l’economia illegale dell’accesso, dei dati e dell’estorsione.

FAQ su law enforcement e cybercrime

Come si segnala un reato informatico in Italia?

Un reato informatico si segnala alla Polizia Postale o presso un ufficio della Polizia di Stato. Nei casi urgenti, come frodi bancarie o ransomware, bisogna contattare subito anche banca, responsabile IT o provider coinvolti, conservando prove, ricevute, email, log e comunicazioni sospette.

Che ruolo ha Europol nel contrasto al cybercrime?

Europol coordina indagini cyber tra Stati europei e partner internazionali attraverso EC3, J-CAT e strutture operative dedicate. Non sostituisce le polizie nazionali, ma facilita intelligence, supporto tecnico, forensics, scambio informativo e operazioni simultanee contro botnet, ransomware, dark web e frodi.

Che ruolo ha l’FBI nelle indagini cyber?

L’FBI agisce come forza investigativa federale statunitense e snodo globale per molte indagini cyber. Attraverso IC3 raccoglie segnalazioni, supporta l’intelligence, coordina operazioni contro ransomware e botnet, collabora con provider tecnologici e segue flussi finanziari legati a frodi e criptovalute.

Che cos’è il CNAIPIC?

Il CNAIPIC è il Centro nazionale anticrimine informatico per la protezione delle infrastrutture critiche, struttura della Polizia Postale dedicata alla difesa degli asset strategici informatizzati. Opera nel punto in cui cybercrime, sicurezza nazionale, servizi essenziali e infrastrutture critiche si incontrano.

Che cos’è un takedown di una botnet?

Un takedown è un’operazione coordinata per disattivare o controllare l’infrastruttura di una botnet. Può includere sequestro di server, sinkholing del traffico, arresti, acquisizione di prove, notifica alle vittime, blocco di domini e rimozione del malware dai dispositivi infetti.

Che cosa significa sinkholing?

Il sinkholing è la deviazione del traffico destinato ai server criminali verso server controllati da autorità o ricercatori autorizzati. Serve a interrompere il controllo della botnet, misurare i dispositivi infetti, proteggere vittime e impedire nuove istruzioni malevole.

Cos’è la Convenzione di Budapest?

La Convenzione di Budapest è il principale trattato internazionale sul cybercrime e sulle prove elettroniche. Serve ad armonizzare le leggi nazionali, facilitare la cooperazione tra Stati e rendere più efficace la raccolta di prove digitali in indagini transnazionali.

La polizia può recuperare file cifrati da ransomware?

La polizia può aiutare in alcuni casi, ma non sempre può recuperare i file. Quando le autorità sequestrano server o ottengono chiavi di decriptazione, possono pubblicare strumenti gratuiti o supportare le vittime tramite iniziative come No More Ransom.

Perché le operazioni di polizia non eliminano il cybercrime?

Le operazioni di polizia non eliminano il cybercrime perché l’ecosistema criminale è distribuito, modulare e transnazionale. Possono però ridurne capacità, fiducia, infrastrutture e profitti, aumentando il costo operativo per gruppi ransomware, botnet, broker di accessi e riciclatori.

Perché il law enforcement è importante per la threat intelligence?

Il law enforcement è importante perché le operazioni ufficiali rivelano infrastrutture, TTP, wallet, alias, malware, domini e relazioni tra gruppi criminali. Per analisti e aziende, questi segnali aiutano a capire quali minacce sono operative, perseguite e abbastanza rilevanti da mobilitare Stati.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.