I nuovi zero-day Windows mettono sotto pressione la sicurezza di BitLocker, la stabilità del sistema operativo e la fiducia nel processo di patching Microsoft. Le vulnerabilità YellowKey e GreenPlasma permettono rispettivamente il bypass della crittografia BitLocker in ambiente WinRE e l’escalation privilegi tramite oggetti memoria controllati da utenti non privilegiati. Parallelamente Dell conferma che la versione 5.5.16.0 di SupportAssist Remediation Service provoca BSOD critici su Windows 10 e Windows 11, mentre Microsoft viene criticata per aver corretto silenziosamente vulnerabilità come RedSun senza pubblicare advisory o CVE. Il quadro che emerge è particolarmente delicato perché coinvolge protezione dati, secure boot, recovery environment e affidabilità dei dispositivi enterprise. Gli exploit dimostrano che accesso fisico, boot chain legacy e componenti privilegiati continuano a rappresentare punti deboli anche su sistemi completamente aggiornati. In questo scenario le recenti vulnerabilità BitLocker e Secure Boot avevano già mostrato come recovery environment e boot manager firmati possano diventare vettori di bypass della crittografia, anticipando molte delle problematiche emerse ora con YellowKey e i downgrade attack.

Cosa leggere

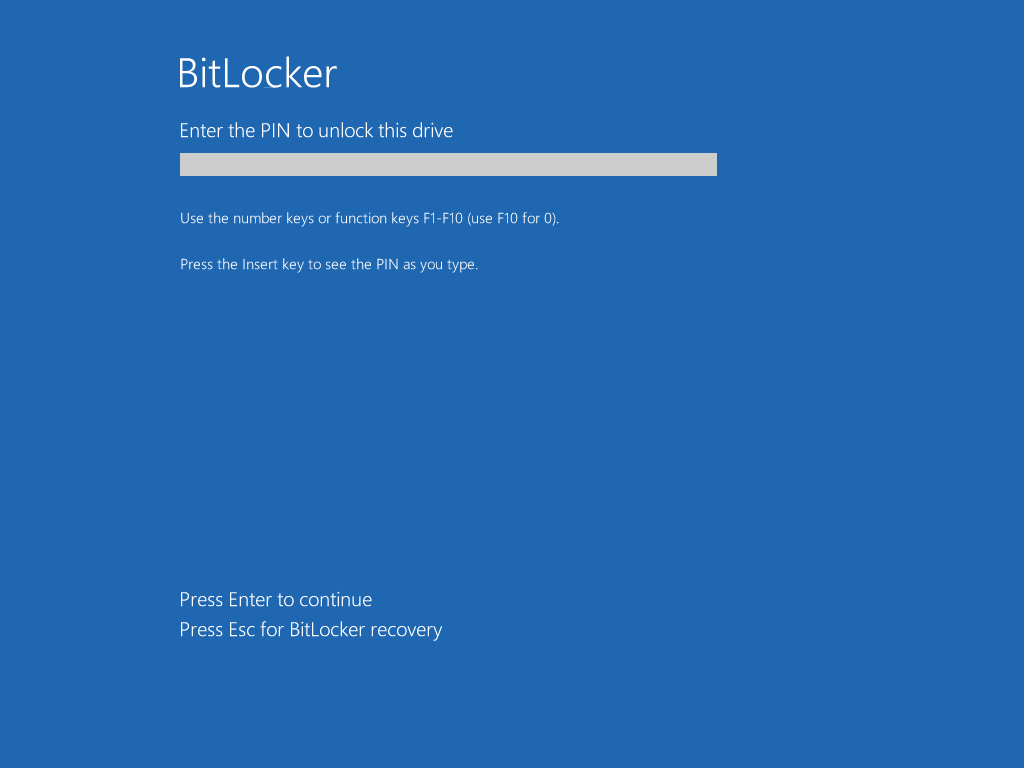

YellowKey bypassa BitLocker direttamente in WinRE

YellowKey permette di aggirare BitLocker direttamente all’interno di Windows Recovery Environment sfruttando file FsTx Transactional NTFS caricati tramite chiavetta USB o partizione EFI. L’attacco funziona inserendo una USB preparata appositamente e premendo CTRL durante il boot per ottenere una shell di sistema in ambiente WinRE. Il meccanismo sfrutta la gestione dei file transazionali per eliminare winpeshl.ini sull’unità X e forzare l’esecuzione di cmd.exe con il volume BitLocker già sbloccato. L’aspetto più grave è che l’exploit funziona anche con configurazioni TPM+PIN, considerate normalmente più sicure contro attacchi fisici. Il ricercatore Chaotic Eclipse descrive il comportamento come una sorta di backdoor nascosta nella gestione dei file transazionali. Al momento della divulgazione, il 14 maggio 2026, Microsoft non aveva ancora assegnato un CVE ufficiale. L’attacco richiede accesso fisico al dispositivo ma non necessita di recovery key né credenziali locali. Una volta avviato WinRE, il contenuto del volume crittografato diventa accessibile in chiaro all’interno della shell privilegiata.

Transactional NTFS trasforma WinRE in vettore di compromissione

L’elemento tecnico centrale di YellowKey riguarda l’abuso di Transactional NTFS per manipolare file critici del recovery environment. I file FsTx permettono operazioni transazionali che, in questo caso, vengono sfruttate per rimuovere o alterare il comportamento di componenti WinRE senza modificare direttamente il volume protetto. Il bersaglio principale è winpeshl.ini, file responsabile della gestione della shell nel recovery environment. Eliminandolo tramite il meccanismo transazionale, l’attaccante ottiene l’avvio diretto di cmd.exe con privilegi elevati e volume già decrittato. La tecnica si riproduce in modo affidabile su Windows 11, Windows Server 2022 e Windows Server 2025. Chaotic Eclipse evidenzia che persino il team MSRC avrà probabilmente bisogno di tempo per identificare con precisione il punto esatto del difetto. L’attacco risulta particolarmente pericoloso per laptop aziendali lasciati incustoditi o dispositivi che consentono boot da USB. In pratica BitLocker protegge il volume solo fino al momento in cui WinRE lo monta automaticamente. Una volta ottenuto accesso alla shell recovery, il contenuto risulta disponibile in chiaro.

Il downgrade attack BitLocker sfrutta CVE-2025-48804

Accanto a YellowKey emerge anche un attacco di downgrade legato a CVE-2025-48804, vulnerabilità già corretta da Microsoft nel luglio 2025 ma ancora sfruttabile attraverso boot manager legacy firmati con il certificato PCA 2011. L’attaccante prepara una chiavetta USB contenente immagini SDI o WIM modificate con un ambiente WinRE compromesso. Durante il boot, Secure Boot verifica soltanto la validità del certificato e non la versione effettiva del boot manager, consentendo così l’avvio di codice vulnerabile ma ancora firmato. Una volta eseguito il WinRE modificato, l’attaccante ottiene accesso a cmd.exe con il volume BitLocker decrittato.

Il tool BitUnlocker, pubblicato su GitHub da Intrinsec, automatizza l’intero processo completandolo in meno di cinque minuti. Microsoft prevede di revocare definitivamente i certificati PCA 2011 nel giugno 2026, ma fino ad allora i sistemi che mantengono binding legacy restano vulnerabili. L’attacco bypassa completamente TPM e PIN e dimostra che il problema non riguarda solo BitLocker ma l’intera catena di trust del boot process. I precedenti bypass Secure Boot tramite boot manager legacy avevano già evidenziato il rischio di trust persistente verso certificati datati.

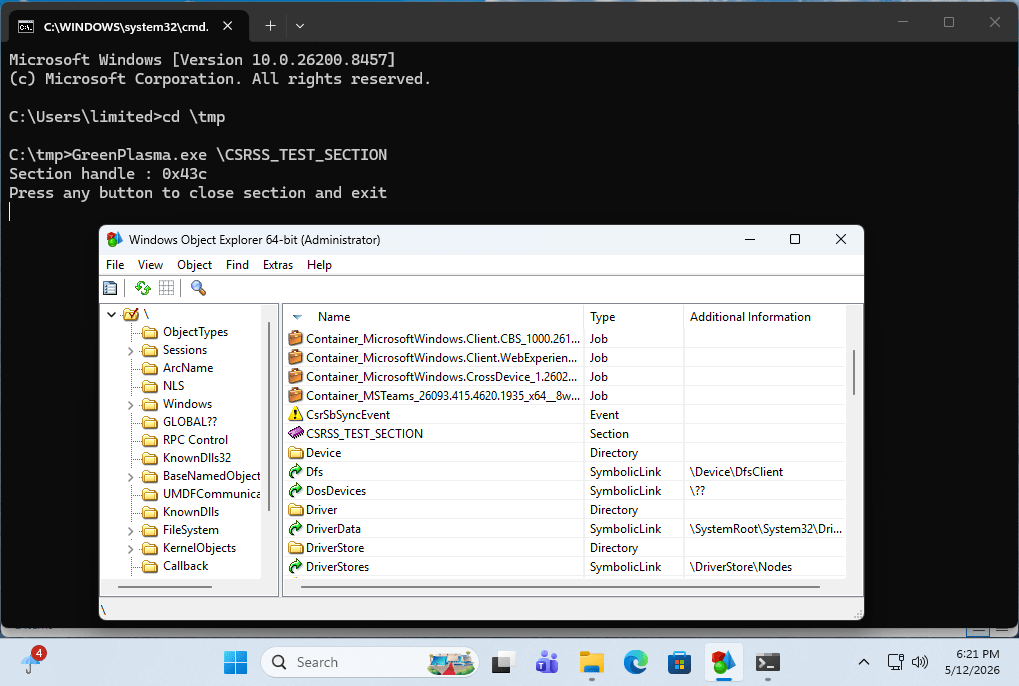

GreenPlasma apre la strada a escalation privilegi tramite CTFMON

La seconda vulnerabilità divulgata nello stesso giorno è GreenPlasma, zero-day che permette escalation privilegi tramite CTFMON e gestione di oggetti memoria condivisi. Il ricercatore Nightmare-Eclipse dimostra come un utente non privilegiato possa creare sezioni di memoria arbitrarie all’interno di directory scrivibili da SYSTEM. Il proof-of-concept manipola componenti privilegiati che si fidano implicitamente di questi percorsi, aprendo la strada a escalation future più sofisticate. Sebbene il PoC attuale non raggiunga ancora una shell SYSTEM completa, dimostra chiaramente la possibilità di influenzare servizi e driver privilegiati sfruttando il comportamento di CTFMON. GreenPlasma colpisce Windows 11 e versioni Server recenti e non richiede accesso fisico, caratteristica che la rende particolarmente pericolosa in presenza di malware già eseguito sul sistema. Microsoft ha confermato di aver ricevuto la segnalazione ma non ha ancora assegnato un CVE ufficiale. Gli esperti ritengono che GreenPlasma possa facilmente evolvere in una catena privilegiata completa se combinata con altre vulnerabilità locali o bug di sandbox escape.

Microsoft criticata per le silent patch su RedSun

Le nuove divulgazioni riaccendono le polemiche sulle silent patch Microsoft dopo il caso RedSun. Il ricercatore Chaotic Eclipse denuncia che la vulnerabilità, legata a Microsoft Defender e divulgata nell’aprile 2026, sarebbe stata corretta silenziosamente senza pubblicazione di advisory, CVE o bollettino sicurezza ufficiale. Il ricercatore ironizza pubblicamente con il commento “We’re doing silent patches now huh”, sottolineando il rischio che utenti e amministratori non comprendano l’urgenza reale degli aggiornamenti installati. La mancanza di trasparenza complica infatti la valutazione del rischio nei contesti enterprise dove il patch management dipende spesso da classificazioni CVE e bollettini ufficiali. Microsoft ha confermato soltanto l’apertura di indagini su YellowKey e GreenPlasma, senza chiarire ulteriormente il tema RedSun. La questione assume particolare peso perché arriva mentre Microsoft promette un importante aggiornamento per il Patch Tuesday di giugno 2026. Il problema della disclosure coordinata non riguarda solo la comunicazione pubblica ma anche la capacità delle aziende di definire priorità corrette nel deployment degli update. In passato le vulnerabilità Defender corrette senza disclosure completa avevano già sollevato dubbi sulla gestione Microsoft dei fix sensibili.

Il fix BitLocker recovery arriva solo su Windows 11 25H2

Microsoft ha distribuito KB5089549 esclusivamente per Windows 11 25H2 per correggere un problema che causava trigger errati della recovery key BitLocker dopo gli aggiornamenti di aprile 2026. Il bug deriva da configurazioni PCR7 non corrette all’interno del TPM e colpisce soprattutto ambienti enterprise che utilizzano policy Group Policy personalizzate. Dopo l’installazione degli update di aprile, numerosi sistemi entrano automaticamente in modalità recovery chiedendo la chiave BitLocker al primo riavvio. Microsoft raccomanda di rimuovere temporaneamente la policy “Configure TPM platform validation profile for native UEFI firmware configurations” prima di applicare gli aggiornamenti. Tuttavia il fix resta limitato a Windows 11 25H2 mentre Windows 10 e Windows Server non ricevono ancora alcuna patch definitiva. Si tratta del terzo episodio simile negli ultimi anni dopo i problemi già osservati nel 2022, 2024 e 2025. La situazione costringe molti amministratori a gestire workaround manuali per evitare blocchi operativi su flotte aziendali molto ampie.

Dell SupportAssist 5.5.16.0 provoca BSOD critici su Windows

Parallelamente ai problemi BitLocker, Dell conferma che la versione 5.5.16.0 di SupportAssist Remediation Service genera crash critici con codice 0xEF_DellSupportAss_BUGCHECK_CRITICAL_PROCESS su Windows 10 e Windows 11. Il problema interessa anche Alienware SupportAssist Remediation e provoca riavvii casuali, instabilità di sistema e BSOD ripetuti. Dell ha riconosciuto ufficialmente il difetto e consiglia temporaneamente la disinstallazione completa del servizio remediation. Gli utenti devono accedere a Impostazioni > App > App installate, individuare SupportAssist Remediation e rimuoverlo manualmente. Dopo la disinstallazione alcuni punti di ripristino creati dal software potrebbero non risultare più disponibili. Il servizio è preinstallato su molti notebook e desktop Dell e riceve aggiornamenti automatici, motivo per cui il problema si è diffuso rapidamente in tutto il mondo. Dell sta lavorando a una correzione ma, al momento, la rimozione resta l’unica mitigazione efficace. L’incidente conferma ancora una volta quanto i software OEM privilegiati possano diventare vettori di instabilità molto estesi su Windows.

BitLocker, WinRE e Secure Boot mostrano debolezze strutturali

L’insieme delle vulnerabilità divulgate evidenzia problemi strutturali nel modello di sicurezza Windows. YellowKey mostra che WinRE può diventare un vettore privilegiato contro BitLocker. Il downgrade attack legato a CVE-2025-48804 dimostra che certificati legacy ancora validi possono compromettere Secure Boot. GreenPlasma rivela quanto componenti apparentemente secondari come CTFMON possano trasformarsi in primitive di escalation privilegi. Nel frattempo il fix recovery BitLocker incompleto lascia milioni di sistemi Windows 10 esposti a problemi operativi e richieste recovery inattese. La presenza di software OEM privilegiati come Dell SupportAssist amplifica ulteriormente la superficie di rischio. La combinazione di accesso fisico, recovery environment, trust legacy e componenti privilegiati mostra che la protezione moderna di Windows dipende ancora fortemente da dettagli implementativi estremamente complessi. Gli amministratori devono verificare configurazioni TPM, Secure Boot, binding PCR7 e software OEM installati con molta più attenzione rispetto al passato.

Gli amministratori devono applicare subito workaround e mitigazioni

Le raccomandazioni operative sono immediate. I sistemi Windows 11 25H2 devono installare KB5089549 per mitigare i problemi recovery BitLocker. Gli ambienti Windows 10 e Server devono applicare temporaneamente il workaround sulle policy TPM PCR7 in attesa di fix ufficiali. Gli amministratori devono verificare la presenza di file FsTx sospetti su USB e partizioni EFI e limitare rigorosamente il boot da dispositivi esterni. È consigliata la migrazione verso certificati CA 2023 e la revoca dei binding PCA 2011 appena possibile. Tutti i dispositivi Dell con SupportAssist Remediation 5.5.16.0 dovrebbero rimuovere immediatamente il servizio per evitare BSOD critici. Il monitoraggio dei log di boot e delle modifiche WinRE può aiutare a identificare tentativi di downgrade o accessi anomali. La situazione resta fluida perché Microsoft non ha ancora pubblicato patch definitive per YellowKey e GreenPlasma. Fino ad allora aziende e utenti devono affidarsi a mitigazioni temporanee, controllo degli accessi fisici e monitoraggio continuo dell’infrastruttura Windows.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.