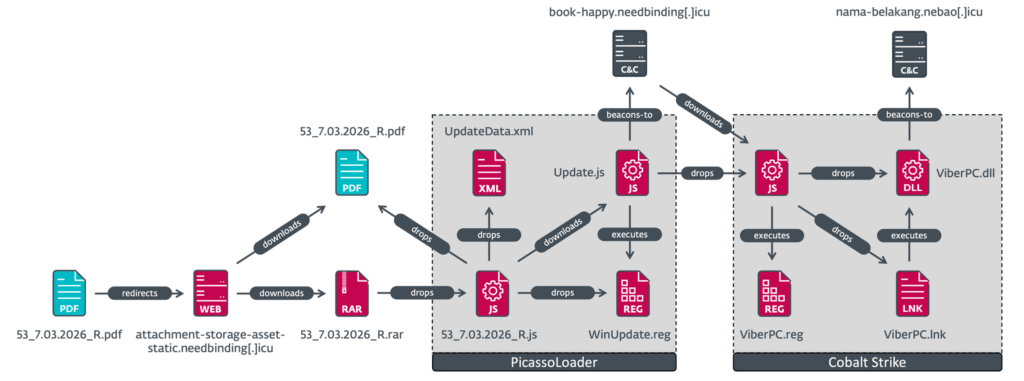

FrostyNeighbor colpisce organizzazioni governative ucraine con una nuova catena di spearphishing che combina validazione server-side, PicassoLoader JavaScript e beacon Cobalt Strike. La campagna, osservata da ESET da marzo 2026, usa PDF esca che impersonano Ukrtelecom e consegna il payload malevolo solo a vittime con indirizzi IP ucraini, riducendo esposizione, rumore operativo e possibilità di analisi esterna. Il gruppo, noto anche come Ghostwriter, UNC1151, UAC-0057, TA445, PUSHCHA e Storm-0257, conferma una maturità operativa elevata e un focus persistente su Ucraina, Polonia, Lituania e paesi confinanti con la Bielorussia. La nuova attività mostra un’evoluzione netta rispetto a campagne precedenti basate su documenti malevoli, archivi RAR, macro, CAPTCHA dinamici e abuso di vulnerabilità note come CVE-2023-38831 in WinRAR. In questa fase, FrostyNeighbor non distribuisce il payload finale a ogni bersaglio, ma filtra la vittima prima con controlli automatici su IP e user agent, poi con una valutazione manuale basata sul fingerprint del sistema compromesso. La tecnica aumenta la precisione dell’attacco e rende più difficile recuperare campioni completi in ambienti di sandbox o analisi fuori regione. Il risultato è una catena d’infezione costruita per colpire enti sensibili, mantenere basso il profilo e garantire agli operatori controllo progressivo sul rilascio di Cobalt Strike, strumento post-exploitation usato come impianto iniziale per accesso remoto, discovery, persistenza ed esfiltrazione. Nel contesto della guerra cibernetica nell’Europa orientale, la campagna rafforza un trend già visibile nelle attività APT contro Ucraina e paesi limitrofi, dove spearphishing, loader modulari e Cobalt Strike restano elementi ricorrenti nelle catene di compromissione.

Cosa leggere

FrostyNeighbor aggiorna la catena di attacco contro l’Ucraina

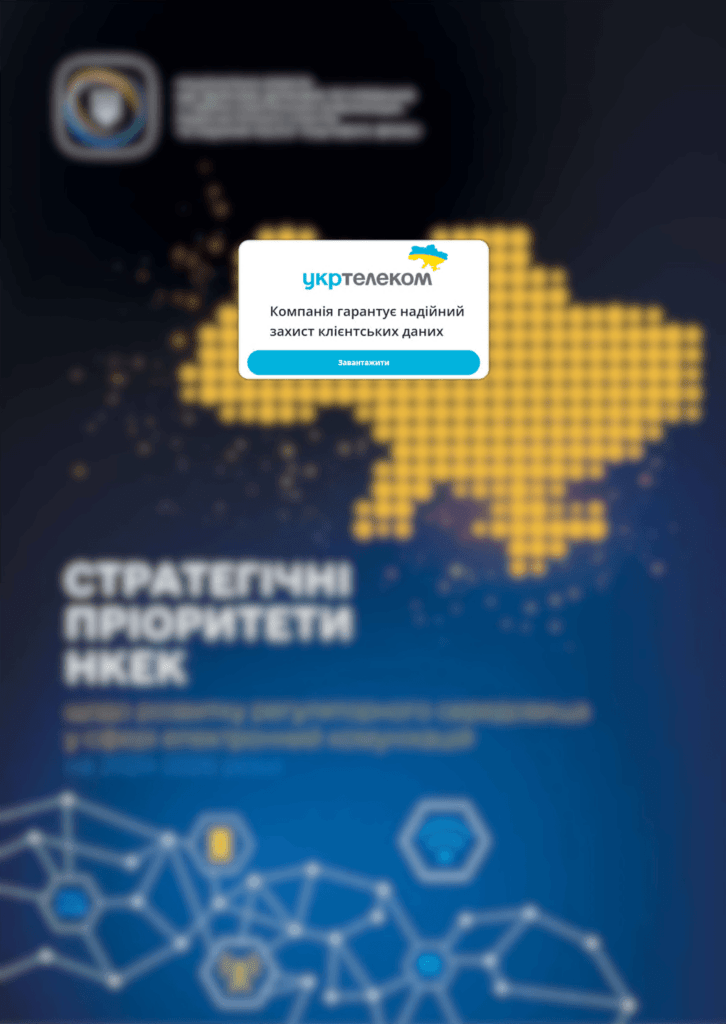

FrostyNeighbor opera almeno dal 2016 e viene descritto come un attore di cyberespionage presumibilmente allineato agli interessi della Bielorussia. Il gruppo prende di mira soprattutto organizzazioni governative, militari, diplomatiche e settori strategici nei paesi dell’Europa orientale. In Ucraina il focus appare più concentrato su governo, difesa e ambito militare, mentre in Polonia e Lituania la vittimologia è più ampia e include industria, manifattura, sanità, farmaceutica, logistica e organizzazioni pubbliche. Le operazioni combinano compromissione tecnica, raccolta di informazioni sensibili e campagne di influenza, coerenti con la storia del cluster Ghostwriter. La nuova campagna parte da email di spearphishing con allegati PDF malevoli e documenti esca costruiti per apparire credibili. Il file osservato si chiama 53_7.03.2026_R.pdf e impersona Ukrtelecom, società di telecomunicazioni ucraina, con un messaggio che promette protezione affidabile dei dati dei clienti. Il PDF contiene un pulsante di download che non punta direttamente al payload finale, ma a un server controllato dagli operatori.

Questo passaggio intermedio consente al gruppo di decidere cosa consegnare in base alla vittima. Se la richiesta non proviene dall’Ucraina, il server restituisce un PDF benigno con lo stesso nome, collegato a regolamenti ucraini sulle comunicazioni elettroniche per il periodo 2024-2026. Se invece l’IP appartiene all’Ucraina, il server consegna l’archivio 53_7.03.2026_R.rar contenente il primo stadio JavaScript. Questa architettura dimostra una volontà precisa di evitare la dispersione dei payload e proteggere la catena reale dagli analisti.

La validazione server-side riduce esposizione e analisi automatica

La novità più importante della campagna è la validazione server-side della vittima prima della consegna del payload. Il server controllato da FrostyNeighbor applica un filtro geografico basato sull’indirizzo IP e valuta anche informazioni tecniche come user agent e fingerprint raccolti nelle fasi successive. Questa logica cambia il modello dell’attacco: non basta aprire il documento o seguire il link per ottenere il malware completo. Il payload viene distribuito solo quando l’infrastruttura ritiene che la vittima appartenga al perimetro operativo desiderato. Per i difensori, il problema è evidente. Una sandbox collocata fuori Ucraina, un ricercatore che apre il link da un paese diverso o un sistema di analisi automatica senza profilo coerente ricevono un file benigno e possono sottostimare la minaccia. La tecnica riduce anche la quantità di indicatori osservabili pubblicamente, perché il malware non circola in modo indiscriminato. In termini di threat intelligence, il gruppo passa da una catena di delivery relativamente statica a un modello selettivo, adattivo e controllato. La stessa logica è coerente con altri comportamenti recenti del gruppo, come l’uso di CAPTCHA dinamici, archivi malevoli, servizi legittimi per consegna dei payload e strumenti di tracking delle vittime. FrostyNeighbor dimostra quindi di conoscere bene i processi di detection e di voler aumentare i costi dell’analisi difensiva. Il filtraggio geografico non è solo un accorgimento tecnico, ma una misura di OPSEC che protegge infrastruttura, payload e decisioni operative.

Il PDF esca impersona Ukrtelecom e consegna un archivio RAR selettivo

La catena parte da un PDF sfocato e credibile, costruito per indurre la vittima a cliccare su un pulsante di download. L’impersonificazione di Ukrtelecom non è casuale: nel contesto ucraino, telecomunicazioni, regolazione dello spettro radio e protezione dei dati sono temi sensibili per enti pubblici, difesa e infrastrutture. L’esca promette protezione dei dati dei clienti e rimanda a un server che decide dinamicamente il contenuto da restituire. L’uso dello stesso nome file per PDF benigno e payload malevolo aumenta la confusione in fase di triage. Un analista che riceve la versione innocua può ritenere l’allegato non operativo, mentre una vittima selezionata riceve l’archivio 53_7.03.2026_R.rar. All’interno si trova 53_7.03.2026_R.js, un dropper JavaScript che avvia la fase locale della compromissione.

Il gruppo continua quindi a usare archivi compressi come vettore di consegna, una tecnica ricorrente nelle campagne contro l’Ucraina perché aggira controlli superficiali sugli allegati e consente di nascondere script dietro nomi documentali coerenti. La scelta di RAR richiama anche precedenti sfruttamenti e abusi dell’ecosistema WinRAR, inclusa CVE-2023-38831, già usata da diversi attori per mascherare esecuzione malevola dentro archivi apparentemente innocui. In questa campagna, però, l’elemento più rilevante non è una vulnerabilità specifica del formato, ma la combinazione tra social engineering, filtraggio lato server e orchestrazione multi-stadio.

Il dropper JavaScript mostra un’esca e installa PicassoLoader

Il primo stadio 53_7.03.2026_R.js ha una doppia funzione. Da un lato decodifica e mostra alla vittima il PDF esca, mantenendo l’illusione di un documento legittimo; dall’altro esegue se stesso con il flag –update per attivare una sezione successiva del codice. Questa tecnica mantiene l’utente concentrato sul documento visualizzato mentre il malware prepara il secondo stadio. Nella seconda esecuzione, lo script estrae una variante JavaScript di PicassoLoader codificata in base64 e la salva nel percorso %AppData%\WinDataScope\Update.js. Il dropper scarica inoltre un template di scheduled task da book-happy.needbinding[.]icu/wp-content/uploads/2023/10/1GreenAM.jpg. Il nome suggerisce un’immagine JPG, ma il server risponde con contenuto XML e header che indicano Content-Type: application/xml e Content-Disposition: attachment; filename=”config.xml”. Questo abuso semantico tra estensione apparente e contenuto reale complica i controlli basati su nome file o percorsi statici. Il dropper sostituisce placeholder nell’XML, configura il task pianificato e prepara la persistenza. Inoltre deposita WinUpdate.reg nella cartella %AppData%\WinDataScope, file che PicassoLoader importerà nel registro durante la propria esecuzione. Il flusso mostra una conoscenza precisa degli ambienti Windows e sfrutta strumenti nativi, script e scheduled task per ridurre la necessità di componenti binari immediatamente riconoscibili.

PicassoLoader JavaScript profila la vittima ogni dieci minuti

PicassoLoader è il downloader principale associato a FrostyNeighbor e prende il nome dalla sua capacità di recuperare beacon Cobalt Strike mascherati da file renderizzabili o nascosti in formati associati al web, come CSS, JS o SVG. Nel corso degli anni sono state osservate varianti in .NET, PowerShell, JavaScript e C++, scelta che amplia la compatibilità con contesti diversi e rende meno affidabile una detection basata solo su linguaggio o runtime. Nella campagna del marzo 2026, la variante JavaScript raccoglie un fingerprint della vittima: nome utente, nome del computer, versione del sistema operativo, tempo di boot, ora corrente e lista dei processi in esecuzione con relativi PID. Ogni dieci minuti, il sistema compromesso invia questi dati al C2 tramite richiesta HTTP POST verso book-happy.needbinding[.]icu/employment/documents-and-resources. Se il server restituisce una risposta superiore a 100 byte, il contenuto viene eseguito con eval(). Se la vittima non è ritenuta interessante, la risposta resta vuota. Questo meccanismo consente agli operatori di mantenere un canale di valutazione continuo e decidere manualmente quando passare alla fase successiva. La scelta di non consegnare subito il payload finale riduce il rischio che Cobalt Strike venga recuperato da ricercatori o ambienti automatizzati. Per le vittime, invece, aumenta il tempo di permanenza silenziosa del downloader e rende più difficile capire se l’infezione sia già completa o ancora in fase di profilazione.

Cobalt Strike arriva solo dopo la verifica manuale degli operatori

Quando la vittima supera la selezione, il server invia un terzo stadio JavaScript che installa il beacon Cobalt Strike. Lo script copia il legittimo rundll32.exe in %ProgramData%\ViberPC.exe, una scelta di masquerading progettata per confondere controlli basati su nome processo o percorsi attesi. Il payload Cobalt Strike viene decodificato da base64 e scritto su disco come %ProgramData%\ViberPC.dll. La persistenza viene ottenuta creando e importando ViberPC.reg, che registra nella chiave HKCU Run un collegamento %ProgramData%\ViberPC.lnk. Il collegamento esegue rundll32.exe con argomento %ProgramData%\ViberPC.dll e richiama l’export SettingTimeAPI. Il beacon finale comunica con nama-belakang.nebao[.]icu/statistics/discover.txt su HTTPS, usando un percorso che imita una risorsa testuale ordinaria. L’uso di Cobalt Strike non è nuovo per gruppi APT e operatori criminali, ma in questa catena assume un ruolo particolarmente selettivo. Il beacon viene consegnato solo dopo geofencing, fingerprinting e validazione manuale, quindi rappresenta il punto finale di una serie di controlli progettati per massimizzare il valore del bersaglio. Per gli enti ucraini, l’arrivo del beacon significa accesso remoto completo, possibilità di comando interattivo, ricognizione interna, movimento laterale e potenziale esfiltrazione. La catena mostra come un semplice PDF possa diventare, in pochi passaggi, una porta di accesso a reti governative sensibili.

Il gruppo mantiene un arsenale diversificato tra phishing e credential harvesting

FrostyNeighbor non si limita a una singola tecnica di compromissione. Nel tempo ha usato documenti CHM, XLS, PPT e DOC, macro, archivi malevoli, servizi legittimi come Slack per consegna di payload e Canarytokens per tracciare le vittime. Il gruppo ha anche condotto campagne di credential harvesting contro utenti polacchi, impersonando provider email come Interia Poczta e Onet Poczta con pagine di login spoofate. In parallelo, CERT-PL ha segnalato lo sfruttamento di CVE-2024-42009, vulnerabilità XSS in Roundcube che consente l’esecuzione di JavaScript all’apertura di email armate e può portare all’esfiltrazione di credenziali. Questo doppio binario, malware e furto credenziali, rende il gruppo più flessibile. Se il malware non raggiunge il bersaglio, le credenziali possono aprire accessi a caselle email, rubrica, contatti e comunicazioni interne. Se le credenziali non bastano, il loader consente di installare impianti più potenti. La varietà di strumenti riduce la dipendenza da una sola catena e consente agli operatori di adattarsi alle difese. Nel contesto regionale, questa versatilità si collega alla pressione costante esercitata da gruppi APT su Ucraina ed Europa orientale, dove attori statali e para-statali combinano phishing, disinformazione, malware e furto documentale.

Le campagne dal 2024 al 2026 mostrano adattamento continuo

La campagna di marzo 2026 non nasce isolata. Nel luglio 2024, CERT-UA segnalava un picco di attività contro enti governativi ucraini con distribuzione di PicassoLoader e payload successivi come Cobalt Strike. Nel febbraio 2025, SentinelOne documentava nuove attività contro governo ucraino, militari e opposizione bielorussa, con adattamenti di payload già osservati. Nell’agosto 2025, HarfangLab rilevava archivi malevoli usati contro Ucraina e Polonia. Nel dicembre 2025, StrikeReady descriveva l’uso di CAPTCHA dinamici attivati da macro VBA come tecnica anti-analisi. La progressione è chiara: il gruppo aggiorna continuamente lure, downloader, linguaggi, meccanismi di consegna e controlli di evasione. La nuova validazione server-side rappresenta il passaggio successivo perché sposta parte della logica decisionale fuori dal malware e dentro l’infrastruttura controllata dagli operatori. Questo rende la campagna più difficile da replicare in laboratorio e più resiliente contro attività di sinkholing, sandboxing o raccolta passiva. L’adozione di PicassoLoader JavaScript amplia inoltre la superficie di esecuzione rispetto a varianti .NET o PowerShell, perché sfrutta un runtime comune negli ambienti Windows e si integra bene con tecniche di scripting, registri, task pianificati e abuso di binari legittimi.

La vittimologia conferma il focus su governo, difesa e settori chiave

La telemetria di ESET indica un focus recente su organizzazioni governative ucraine, con enfasi su settori militari e difesa. Il gruppo mantiene però un perimetro più ampio nell’Europa orientale. In Polonia e Lituania, le attività attribuite a FrostyNeighbor hanno coinvolto industrie, manifattura, sanità, farmaceutica, logistica e organizzazioni pubbliche. La differenza di targeting riflette probabilmente obiettivi informativi diversi: in Ucraina prevale il valore operativo e militare dell’intelligence; nei paesi vicini contano catene logistiche, supporto politico, infrastrutture sanitarie, produzione e reti istituzionali. La scelta di filtrare il payload per IP ucraini suggerisce che la campagna di marzo 2026 sia costruita per un obiettivo geografico preciso, ma non esclude operazioni parallele nella regione. ESET specifica che il report si basa sulla propria telemetria, quindi eventuali attività in altri paesi potrebbero non essere visibili nello stesso dataset. Per i difensori europei, il punto non è considerare la campagna un problema esclusivamente ucraino, ma interpretarla come indicatore di capacità e direzione operativa. Le tecniche osservate possono essere riutilizzate rapidamente contro altri enti pubblici, provider critici o organizzazioni collegate al supporto politico, militare e logistico all’Ucraina. La geografia della minaccia resta regionale, ma il riuso tecnico può espandersi oltre il primo perimetro.

Le infrastrutture critiche europee restano nel raggio della pressione APT

La pressione cibernetica sull’Europa orientale non riguarda solo documenti, caselle email o workstation governative. Le campagne di cyberespionage alimentano un ecosistema più ampio in cui accessi iniziali, credenziali, infrastrutture compromesse e informazioni operative possono sostenere attività successive contro servizi critici. Il caso FrostyNeighbor è principalmente orientato a spionaggio e influenza, ma la regione vive una sovrapposizione tra intelligence, sabotaggio, disinformazione e preparazione del campo. Gruppi diversi possono condividere obiettivi strategici, infrastrutture o conoscenze sul territorio digitale. Per questo un loader installato in un ente governativo non va valutato solo come infezione locale: può esporre documenti, contatti, procedure, reti partner e informazioni utili a campagne successive. In Polonia, Lituania e Ucraina, la sicurezza nazionale digitale dipende dalla capacità di correlare spearphishing, malware, furto credenziali e attacchi a infrastrutture critiche. La dinamica è coerente con quanto osservato in altri incidenti regionali, dove la compromissione di sistemi OT e reti energetiche europee mostra il legame tra accesso iniziale, persistenza e impatto strategico. La campagna di FrostyNeighbor non deve quindi essere letta solo come un episodio di malware, ma come parte di un ambiente operativo in cui l’informazione rubata può diventare leva geopolitica.

Gli indicatori di compromissione evidenziano percorsi e domini anomali

Gli indicatori pubblicati consentono ai team difensivi di cercare tracce concrete negli ambienti Windows e nei log di rete. Tra i file rilevanti figurano 53_7.03.2026_R.rar con hash SHA-1 776A43E46C36A539C916ED426745EE96E2392B39, 53_7.03.2026_R.js con hash 8D1F2A6DF51C7783F2EAF1A0FC0FF8D032E5B57F, Update.js come PicassoLoader con hash B65551D339AECE718EA1465BF3542C794C445EFC e ViberPC.dll con hash 43E30BE82D82B24A6496F6943ECB6877E83F88AB. Il PDF lure 53_7.03.2026_R.pdf presenta hash 4F2C1856325372B9B7769D00141DBC1A23BDDD14. I domini più importanti includono book-happy.needbinding[.]icu e nama-belakang.nebao[.]icu, con percorsi come /employment/documents-and-resources e /statistics/discover.txt. Sul filesystem, percorsi come %AppData%\WinDataScope e %ProgramData%\ViberPC meritano attenzione perché collegano staging, persistenza e masquerading. Anche la presenza di ViberPC.exe, ViberPC.dll, ViberPC.lnk e chiavi HKCU Run coerenti con questa catena deve generare allarme. Tuttavia gli indicatori statici non bastano. Il gruppo aggiorna infrastruttura e payload, quindi la detection deve includere comportamento: wscript.exe o cscript.exe che scrivono in AppData, download XML da URL con estensione immagine, esecuzione di rundll32.exe da percorsi non standard e scheduled task creati da script appena eseguiti.

MITRE ATT&CK conferma una catena multi-stadio completa

La campagna mappa diverse tecniche MITRE ATT&CK e mostra una catena multi-stadio completa. L’accesso iniziale rientra in T1566.001 Spearphishing Attachment, perché la vittima riceve un documento PDF usato come esca. L’esecuzione coinvolge T1204.002 User Execution e T1059 Command and Scripting Interpreter, con abuso di JavaScript, Visual Basic e PowerShell nelle varianti documentate del gruppo. La persistenza si appoggia a T1053.005 Scheduled Task/Job e T1060 Registry Run Keys / Startup Folder, mentre la difesa evasiva include T1027 Obfuscated Files or Information, T1027.009 Embedded Payloads e T1036.005 Masquerading, visibile nel riuso di nomi come ViberPC e nella copia di rundll32.exe. La discovery comprende T1057 Process Discovery e T1082 System Information Discovery, usate da PicassoLoader per raccogliere processi, sistema operativo, utente, hostname e tempi di boot. Il comando e controllo passa da T1071.001 Application Layer Protocol: Web Protocols, con comunicazioni HTTPS verso server controllati dagli operatori. L’esfiltrazione può avvenire su T1041 Exfiltration Over C2 Channel tramite beacon Cobalt Strike. Questa mappatura è utile perché consente ai SOC di trasformare un report di intelligence in controlli operativi: regole su script engine, anomalie di rundll32, task pianificati, domini .icu, POST periodici, download incongrui e percorsi utente insoliti.

Le difese devono combinare email security, EDR e threat hunting

La mitigazione richiede controlli su più livelli. Sul canale email, le organizzazioni devono ispezionare PDF con link remoti, archivi RAR allegati o scaricati, documenti che impersonano enti di telecomunicazione e messaggi con traduzioni automatiche o lessico istituzionale sospetto. La formazione degli utenti resta utile, ma non sufficiente contro lure personalizzati e contesti geopolitici credibili. Servono sandbox con egress geografico coerente, analisi dinamica in ambienti realistici e capacità di recuperare payload dietro controlli server-side. Sugli endpoint, EDR e log Windows devono monitorare creazione di scheduled task, import di file REG, scritture in %AppData%\WinDataScope, esecuzione di Update.js, copie anomale di rundll32.exe e caricamento di DLL da %ProgramData%. A livello rete, proxy e DNS devono bloccare o allertare su book-happy.needbinding[.]icu, nama-belakang.nebao[.]icu e domini collegati, ma anche individuare pattern più generali come richieste periodiche ogni dieci minuti verso percorsi non coerenti con traffico aziendale. Gli enti governativi e i partner regionali dovrebbero condividere rapidamente IOC, YARA, Sigma e regole di detection, perché la campagna usa validazione selettiva e può non manifestarsi allo stesso modo in tutti gli ambienti. La risposta efficace dipende dalla correlazione tra evento email, processo locale, persistenza e beaconing.

La nuova campagna rafforza il profilo adattivo di Ghostwriter

La catena di marzo 2026 conferma che FrostyNeighbor non è un attore statico. Il gruppo aggiorna lure, infrastruttura, linguaggi e controlli di consegna per restare efficace contro difese moderne. La validazione IP lato server, il fingerprinting ogni dieci minuti, la decisione manuale sul payload e la variante PicassoLoader JavaScript mostrano una maturità operativa superiore al semplice phishing di massa. Il bersaglio resta coerente con la storia del gruppo: organizzazioni ucraine sensibili, enti governativi, difesa e paesi limitrofi alla Bielorussia. La novità è nella selettività della delivery e nell’attenzione a ridurre l’esposizione del payload finale. Cobalt Strike viene usato come impianto solo quando la vittima giustifica il rischio, mentre i target non interessanti ricevono risposte vuote o documenti innocui. Per i difensori, questo significa che l’assenza di payload in sandbox non equivale a sicurezza. Ogni PDF con link remoto, ogni archivio RAR scaricato e ogni script JavaScript che crea persistenza deve essere analizzato nel contesto del target, della provenienza geografica e della sequenza comportamentale. In un ambiente di guerra cibernetica, il valore dell’intelligence non sta solo nel bloccare un dominio, ma nel comprendere come il gruppo decide chi colpire e quando rilasciare il payload finale.

FrostyNeighbor resta una minaccia persistente per l’Europa orientale

FrostyNeighbor continua a rappresentare una minaccia persistente e adattiva per l’Ucraina e per l’Europa orientale. La campagna con PicassoLoader JavaScript e Cobalt Strike dimostra che il gruppo combina tecniche classiche di spearphishing con controlli moderni di validazione, riducendo l’esposizione dei payload e migliorando la precisione operativa. La scelta di impersonare Ukrtelecom, filtrare IP ucraini, profilare le vittime ogni dieci minuti e consegnare il beacon solo dopo revisione manuale indica un modello di attacco selettivo, costruito per colpire obiettivi di valore e restare invisibile il più a lungo possibile. Le organizzazioni ucraine devono trattare questa attività come minaccia immediata su email, endpoint e rete, ma anche i partner regionali devono aggiornare le proprie difese perché tooling e infrastrutture possono essere riutilizzati. Bloccare domini e hash è necessario, ma non sufficiente. Servono hunting comportamentale, controllo dei task pianificati, analisi delle chiavi HKCU Run, monitoraggio di rundll32.exe, revisione dei log proxy e capacità di correlare documenti esca con beaconing successivo. La campagna mostra che l’evoluzione degli APT non passa solo da malware più complessi, ma da processi decisionali più intelligenti nella consegna. Per questo la difesa deve diventare altrettanto contestuale: capire chi viene preso di mira, perché, con quali filtri e con quale sequenza. Solo così enti governativi, infrastrutture critiche e organizzazioni esposte nella regione possono ridurre il dwell time, contenere l’esfiltrazione e impedire che una campagna di phishing diventi accesso persistente a reti sensibili.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.