Grafana Labs scopre un token GitHub compromesso che permette a un attaccante di scaricare l’intero codebase aziendale mentre OceanLotus lancia una campagna supply chain su PyPI con ZiChatBot e KongTuke evolve ModeloRAT attraverso lures help-desk su Microsoft Teams. Le tre minacce emergono quasi contemporaneamente e colpiscono sviluppatori, aziende e utenti che si affidano a strumenti open source, librerie Python e piattaforme di collaborazione. Il 17 maggio 2026 Grafana comunica ufficialmente l’incidente e rifiuta di pagare il riscatto chiesto dall’attaccante. Nello stesso periodo Kaspersky attribuisce a OceanLotus, noto anche come APT32, la distribuzione di pacchetti malevoli su PyPI capaci di installare ZiChatBot su Windows e Linux. ReliaQuest rivela invece come il broker KongTuke sfrutti chat esterne di Microsoft Teams, fingendosi help desk, per convincere gli utenti a eseguire comandi PowerShell che installano un RAT con triplice C2 e persistenza multipla. Nessun dato cliente risulta compromesso nel caso Grafana, ma il furto del codice sorgente apre rischi di analisi per vulnerabilità future. Le campagne OceanLotus e KongTuke dimostrano invece come supply chain e social engineering restino vettori centrali per accesso iniziale e persistenza. Gli amministratori devono ruotare credenziali, verificare pacchetti PyPI e limitare chat Teams esterne.

Cosa leggere

Grafana conferma il furto del codebase tramite token GitHub

Grafana Labs conferma che un soggetto non autorizzato ha ottenuto un token GitHub con accesso all’ambiente aziendale e lo ha usato per scaricare l’intero codebase. L’azienda avvia immediatamente un’analisi forense, identifica la fonte della fuga di credenziali e invalida il token compromesso. Gli ingegneri implementano inoltre misure aggiuntive per rafforzare l’ambiente di sviluppo e ridurre il rischio di ulteriori accessi non autorizzati. L’attaccante tenta una estorsione e chiede un pagamento per non rendere pubblico il codice rubato. Grafana rifiuta di pagare seguendo l’indicazione dell’FBI, secondo cui il pagamento di un riscatto non garantisce il recupero o la cancellazione dei dati e finisce per incentivare ulteriori attività criminali.

L’azienda comunica pubblicamente l’incidente attraverso un thread ufficiale su X il 17 maggio 2026, spiegando che non risultano accessibili dati cliente o informazioni personali. Non emergono prove di impatto sui sistemi, sui servizi cloud o sulle operazioni degli utenti. Gli sviluppatori che utilizzano Grafana Cloud o le versioni open source non devono compiere azioni immediate, ma l’episodio richiama l’attenzione sulla gestione dei token di lunga durata nei workflow DevOps.

Grafana rifiuta il riscatto e rafforza la trasparenza verso la community

La scelta di Grafana Labs di non negoziare con l’attaccante segue una linea di risposta ormai considerata centrale nelle strategie anti-estorsione. Pagare non offre garanzie reali sulla mancata pubblicazione del codice e può rendere l’organizzazione un bersaglio più interessante per campagne future. Grafana decide quindi di concentrare le risorse su indagine, contenimento e comunicazione trasparente. Il furto del codebase non equivale automaticamente a compromissione dei clienti, soprattutto perché una parte rilevante dell’ecosistema Grafana è già open source. Il rischio principale riguarda però la possibilità che l’attaccante o terzi analizzino il codice sottratto alla ricerca di vulnerabilità non ancora note o di dettagli interni utili a campagne future. Per questo la rotazione del token, la revisione delle autorizzazioni GitHub e l’hardening degli accessi diventano passaggi essenziali. L’incidente offre una lezione più ampia per team DevOps e security engineering: i token statici, se troppo permissivi o conservati in modo improprio, possono trasformarsi in chiavi universali per ambienti di sviluppo complessi. Credenziali a breve durata, OIDC, least privilege e auditing continuo diventano quindi misure prioritarie.

OceanLotus usa PyPI per distribuire ZiChatBot su Windows e Linux

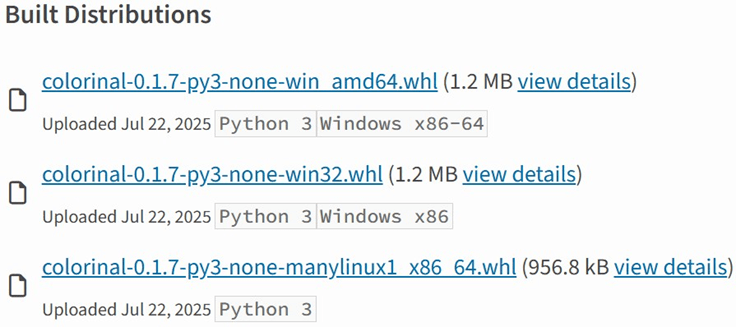

OceanLotus, gruppo noto anche come APT32, viene sospettato da Kaspersky di aver condotto una campagna supply chain attraverso pacchetti malevoli pubblicati su PyPI. Gli attaccanti distribuiscono tre librerie dall’aspetto legittimo: uuid32-utils, colorinal e termncolor. I pacchetti contengono dropper progettati per estrarre e installare ZiChatBot, un malware precedentemente sconosciuto compatibile con Windows e Linux. La campagna inizia a luglio 2025 e i pacchetti vengono rimossi dopo la scoperta. Il dropper decrittografa e decomprime il payload usando AES-CBC con chiave fissa e LZMA. Su Windows genera un eseguibile vcpktsvr.exe e una DLL libcef.dll, mentre su Linux produce un singolo binario ELF. ZiChatBot utilizza le API REST di Zulip come canale C2, evitando la necessità di un’infrastruttura dedicata facilmente riconoscibile. Il malware invia informazioni di sistema e riceve shellcode attraverso due topic di una organizzazione Zulip controllata dagli attaccanti. La persistenza viene stabilita tramite chiave di registro Run su Windows e crontab su Linux. Kaspersky attribuisce la campagna a OceanLotus con una similarità del 64 per cento rispetto a codice e algoritmi di dropper precedenti.

La supply chain PyPI resta un bersaglio privilegiato per APT32

La campagna ZiChatBot mostra quanto i repository di pacchetti siano diventati un bersaglio strategico per gruppi avanzati come OceanLotus. Pubblicare librerie apparentemente innocue su PyPI consente di colpire sviluppatori, pipeline CI/CD e ambienti aziendali senza interazione diretta con le vittime.

Un singolo pacchetto installato per errore può aprire un canale persistente verso sistemi Windows o Linux e raccogliere informazioni utili per movimenti successivi. La scelta di usare Zulip come canale C2 rende l’attacco più difficile da rilevare perché il traffico può apparire come comunicazione legittima verso un servizio collaborativo. L’uso di AES-CBC, compressione LZMA e componenti diversi per Windows e Linux indica una campagna costruita con attenzione alla portabilità. Gli utenti Python devono quindi verificare dipendenze, maintainer, storico dei pacchetti e comportamento post-installazione prima di includere nuove librerie in progetti sensibili. I team DevSecOps dovrebbero usare mirror interni, allowlist, scanning statico e analisi comportamentale delle dipendenze. La fiducia implicita nei repository pubblici non è più sufficiente, soprattutto quando gli attori APT usano la supply chain come vettore di accesso iniziale.

KongTuke sfrutta Microsoft Teams fingendosi help desk aziendale

KongTuke, broker iniziale di accesso finanziariamente motivato, evolve le proprie tecniche e sfrutta chat esterne di Microsoft Teams per impersonare personale help desk. Gli attaccanti usano tenant Microsoft 365 esterni e spoofing del display name con spazi Unicode per sembrare contatti interni legittimi. La conversazione simula problemi comuni come account bloccato, casella di posta non funzionante o certificati da aggiornare. L’obiettivo è convincere l’utente a scaricare un archivio ZIP da Dropbox e poi incollare un comando PowerShell nella finestra Esegui. Il file contiene WinPython portatile e script del toolkit ModeloRAT evoluto. Il comando scarica, estrae e avvia un modulo di reconnaissance nascosto che prepara l’installazione del RAT principale. ReliaQuest osserva il passaggio dal metodo ClickFix a un approccio basato su Teams, più credibile in ambienti aziendali dove la collaborazione remota è normale. L’intera catena può raggiungere accesso persistente in meno di cinque minuti, rendendo fondamentale bloccare o limitare comunicazioni esterne non fidate.

ModeloRAT evolve con triplice C2 e persistenza multipla

Il toolkit ModeloRAT usato da KongTuke mostra una maturazione significativa. Il componente principale Pmanager.py utilizza cinque server C2 con failover sequenziale e può aggiornarsi on-demand. Il toolkit include inoltre una reverse shell e una backdoor TCP grezza ospitate su infrastrutture separate, così da garantire ridondanza anche se un canale viene bloccato. La persistenza viene stabilita con quattro meccanismi differenti: chiave di registro Run, shortcut nella cartella Startup, launcher VBScript e task pianificato a livello SYSTEM. Questa combinazione consente al malware di sopravvivere a riavvii, rimozioni parziali e interventi incompleti di bonifica. L’uso di WinPython portatile riduce la dipendenza dall’ambiente della vittima e permette di eseguire script Python anche su sistemi dove interpreti o librerie non sono installati. La tecnica evidenzia una tendenza più ampia: gli attaccanti usano strumenti legittimi e ambienti portabili per confondersi con attività amministrative. Le organizzazioni dovrebbero monitorare percorsi %APPDATA% contenenti WinPython, esecuzioni PowerShell avviate da prompt socialmente indotti e connessioni verso C2 multipli dopo interazioni Teams sospette.

Le tre minacce colpiscono credenziali, supply chain e collaborazione

Il caso Grafana, la campagna OceanLotus su PyPI e l’evoluzione di KongTuke con Microsoft Teams condividono un elemento centrale: gli attaccanti puntano sui punti di fiducia dell’ecosistema digitale. Nel caso Grafana, il punto debole è un token GitHub con accesso al codebase. Nel caso OceanLotus, la fiducia riguarda pacchetti Python pubblicati su un repository usato da milioni di sviluppatori. Nel caso KongTuke, il vettore è una piattaforma di collaborazione aziendale considerata familiare dagli utenti. Le tre minacce mostrano che difendere soltanto endpoint e server non basta più. Serve controllo continuo su credenziali, dipendenze software e canali comunicativi. I team devono trattare i token come segreti critici, i pacchetti open source come componenti da verificare e le chat esterne come possibili superfici di attacco. La combinazione tra tecnica e social engineering permette agli aggressori di ottenere accesso iniziale con costi ridotti e massimizzare l’impatto attraverso persistenza, ridondanza e movimento laterale.

DevOps e SOC devono ridurre token statici e canali esterni

Gli amministratori e i team sicurezza dovrebbero reagire a queste minacce con misure concrete e multilivello. Per casi simili a Grafana, la priorità è inventariare token GitHub, ruotare credenziali, ridurre permessi, eliminare token statici e adottare credenziali temporanee tramite OIDC dove possibile. Per la supply chain PyPI, conviene verificare i pacchetti uuid32-utils, colorinal e termncolor, analizzare ambienti in cui siano stati installati e implementare controlli su dipendenze nuove o poco note. Per la minaccia KongTuke, le aziende dovrebbero limitare chat esterne di Microsoft Teams a tenant fidati, educare gli utenti a non eseguire comandi PowerShell ricevuti via chat e monitorare download da Dropbox seguiti da esecuzioni in %APPDATA%. Una difesa efficace richiede inoltre logging centralizzato, rilevamento comportamentale, least privilege e procedure rapide di revoca. Il 2026 conferma che la cybersecurity enterprise si gioca sempre più sulla governance dei punti di fiducia: token, repository, chat e identità collaborative diventano bersagli primari per gruppi criminali e attori avanzati.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.