La guerra cibernetica non è più un’estensione tecnica della sicurezza informatica, ma uno dei campi permanenti in cui gli Stati proiettano potere, raccolgono intelligence, preparano sabotaggi, esercitano deterrenza e colpiscono l’avversario senza dichiarare formalmente guerra. Accanto a terra, mare, cielo e spazio, il cyberspazio si è consolidato come dominio operativo autonomo, dove il confine tra pace, crisi e conflitto resta intenzionalmente ambiguo. La NATO riconosce il cyberspazio come dominio operativo e inserisce la difesa cyber tra le componenti della deterrenza e della difesa collettiva, con attenzione esplicita a infrastrutture critiche, resilienza nazionale, condivisione informativa e capacità di risposta comune. La stessa NATO chiarisce che attività cyber significative possono, in determinate circostanze, essere considerate nel quadro delle risposte collettive dell’Alleanza. La cyberwar non è quindi solo “attacco hacker”. È dottrina militare, intelligence strategica, pressione economica, operazione psicologica, spionaggio industriale, sabotaggio infrastrutturale e preposizionamento silenzioso. Un attore statale non deve necessariamente spegnere una centrale oggi: può restare dentro una rete idrica, energetica, logistica o telecom per anni, pronto ad agire in caso di crisi. Questo è il vero salto rispetto al cybercrime comune.

Matrice Digitale segue questa traiettoria da anni attraverso la Mappa della guerra cibernetica : una infrastruttura editoriale che ordina gruppi APT, Stati, campagne, malware, vulnerabilità, supply chain e operazioni di intelligence. Il valore di questa lettura non sta nella cronaca del singolo incidente, ma nella capacità di collegare attori, tecniche, obiettivi e dottrine geopolitiche.

Nel conflitto digitale, il bit non è più un oggetto astratto. Può bloccare un porto, alterare un impianto industriale, sottrarre segreti militari, sabotare una rete ferroviaria, mappare comunicazioni governative o finanziare un programma missilistico tramite furti crypto. La cyberwar è il punto in cui informatica, intelligence, finanza, propaganda e infrastrutture fisiche si fondono in un’unica superficie di scontro.

Cosa leggere

APT e proxy: i veri signori della guerra digitale

Al centro della guerra cibernetica non ci sono hacker solitari, ma APT, Advanced Persistent Threat. Il termine indica attori capaci di condurre operazioni persistenti, mirate e tecnicamente sofisticate, spesso collegate a Stati, agenzie di intelligence, contractor, unità militari o ecosistemi semi-ufficiali. Una APT non cerca soltanto un accesso rapido. Cerca presenza, raccolta informativa, posizionamento, negabilità e vantaggio strategico. La persistenza è la prima caratteristica. Un gruppo APT può restare dentro una rete per mesi o anni, usando backdoor, credenziali rubate, web shell, account legittimi, strumenti di amministrazione, infrastrutture cloud e canali cifrati. La sofisticazione non riguarda sempre lo zero-day. Spesso riguarda la capacità di non farsi vedere, abusare strumenti legittimi e muoversi dentro il traffico ordinario. La seconda caratteristica è la plausibile denegabilità. Gli Stati raramente operano a volto scoperto. Possono usare gruppi proxy, contractor privati, società di copertura, collettivi patriottici, gang ransomware tollerate o infrastrutture condivise con il cybercrime. Questo consente di confondere attribuzione, responsabilità e risposta diplomatica. L’attacco appare criminale, ma l’obiettivo può essere strategico. Oppure appare ideologico, ma serve interessi di intelligence.

Questa zona grigia è il cuore della cyberwar moderna. Il ransomware può finanziare un regime. Un gruppo criminale può operare da territorio protetto. Un contractor può lavorare per un ministero. Un leak può diventare arma politica. Una vulnerabilità su un edge device può diventare punto di ingresso per intelligence militare. Per questo la separazione netta tra cybercrime, spionaggio statale e guerra ibrida non regge più. Matrice Digitale ha già tracciato questa convergenza nelle analisi su Gentlemen ransomware e minaccia legata alla Cina, dove ransomware, infrastrutture asiatiche, doppia estorsione e TTP avanzate si sovrappongono, e nel pillar sui signori del ransomware, dove i gruppi RaaS vengono letti non solo come criminalità economica, ma come parte della geopolitica dell’estorsione.

Le quattro dottrine della cyberwar

La guerra cibernetica globale può essere letta attraverso quattro grandi dottrine: quella russa, centrata su sabotaggio, destabilizzazione e guerra ibrida; quella cinese, orientata a spionaggio, preposizionamento e vantaggio industriale; quella nordcoreana, costruita intorno al furto finanziario e all’asimmetria economica; quella iraniana, basata su ritorsione, social engineering e pressione regionale. Questa classificazione non esaurisce lo scenario. Esistono anche attori occidentali, israeliani, indiani, pakistani, turchi, vietnamiti, criminali transnazionali, mercenari digitali e contractor privati. Tuttavia, Russia, Cina, Corea del Nord e Iran rappresentano i quattro modelli più ricorrenti nelle analisi pubbliche di intelligence, nei bollettini ufficiali e nell’archivio di Matrice Digitale.

| Dottrina | Obiettivo strategico | Tecniche ricorrenti |

|---|---|---|

| Russia | Destabilizzazione, sabotaggio, guerra ibrida | Wiper, DDoS, hack-and-leak, ICS attack, disinformazione |

| Cina | Spionaggio, preposizionamento, supremazia tecnologica | Living-off-the-land, edge device, backdoor, supply chain IT |

| Corea del Nord | Autofinanziamento, furti crypto, intelligence regionale | Malware crypto, social engineering, supply chain open source |

| Iran | Ritorsione, influenza regionale, pressione su Israele e USA | Phishing, PowerShell, wiper, attacchi OT, account takeover |

Queste dottrine non sono rigide. Si influenzano, si contaminano e si adattano. La Russia usa anche spionaggio silenzioso. La Cina può preparare sabotaggi. La Corea del Nord fa anche cyber-spionaggio politico. L’Iran combina propaganda, distruzione e intrusione. La differenza sta nella priorità strategica dominante.

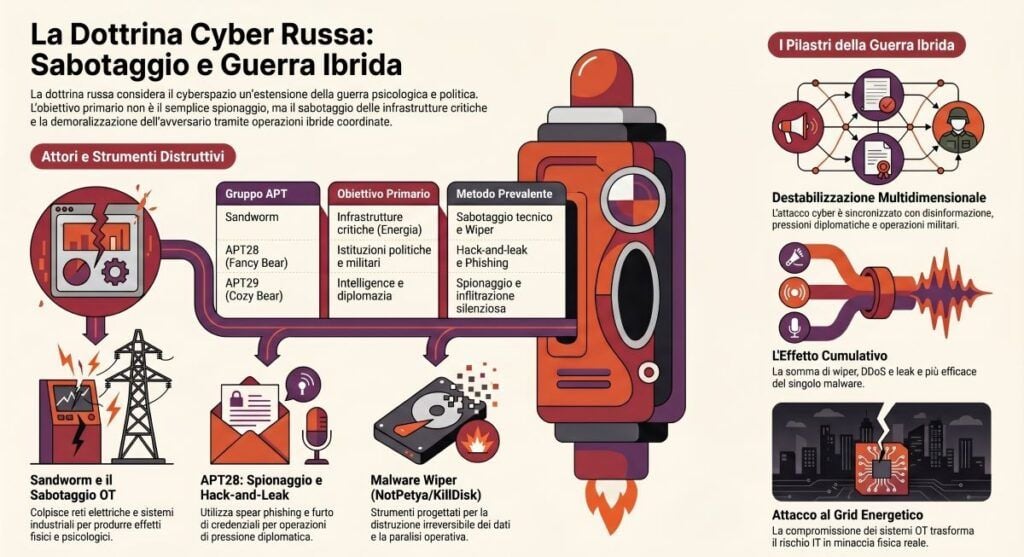

La dottrina russa: sabotaggio, wiper e guerra ibrida

La dottrina russa considera il cyberspazio come estensione della guerra psicologica, politica e cinetica. L’obiettivo non è soltanto rubare informazioni, ma destabilizzare, sabotare, intimidire, interferire e demoralizzare l’avversario. La cyberwar russa si muove spesso in parallelo con operazioni militari, campagne di disinformazione, pressioni diplomatiche e attacchi ibridi contro infrastrutture critiche. Il Dipartimento di Giustizia degli Stati Uniti ha accusato ufficiali GRU di aver condotto alcune delle operazioni malware distruttive più gravi, citando KillDisk e Industroyer nei blackout ucraini, NotPetya con danni enormi e Olympic Destroyer contro i Giochi olimpici invernali. L’impianto accusatorio collega questi attacchi a obiettivi di destabilizzazione contro Ucraina, Georgia, elezioni francesi, indagini sul caso Novichok e Olimpiadi.

Il cuore operativo della minaccia russa è rappresentato da gruppi come Sandworm, APT28/Fancy Bear, Cozy Bear/APT29, Gamaredon, Armagedon e altri cluster legati a intelligence militare, sicurezza federale o ecosistemi alleati. Matrice Digitale ha ricostruito questo fronte nell’articolo CIP denuncia le APT che colpiscono l’Ucraina e l’Europa, dove Sandworm, Fancy Bear, Cozy Bear e Gamaredon vengono letti come componenti di una guerra ibrida che unisce phishing, sabotaggio, wiper, DDoS e disinformazione.

Sandworm è il modello più distruttivo. Colpisce energia, OT, ICS, reti elettriche e sistemi di controllo industriale. La sua logica non è soltanto spiare, ma produrre effetto fisico e psicologico. Matrice Digitale lo mostra anche nell’analisi sull’attacco cyber russo all’energia polacca, dove il rischio non è più una generica compromissione IT, ma la possibilità di destabilizzare un grid energetico attraverso sistemi OT distribuiti.

APT28/Fancy Bear opera invece sul fronte dello spionaggio politico, militare e diplomatico, con campagne di spear phishing, furto di credenziali, compromissione di router e operazioni hack-and-leak. Matrice Digitale ne ha documentato l’evoluzione anche nella campagna BadPaw e MeowMeow contro Kiev, dove phishing, loader .NET, offuscamento e backdoor diventano strumenti di pressione in un conflitto ibrido ormai permanente.

La Russia usa anche gruppi proxy, reti DDoS, hacktivismo patriottico e campagne di influenza. L’effetto cumulativo è più importante del singolo malware. Un wiper distrugge. Un DDoS oscura. Un leak delegittima. Una campagna social amplifica. Una intrusione OT terrorizza. La cyberwar russa funziona perché somma sabotaggio tecnico e manipolazione informativa.

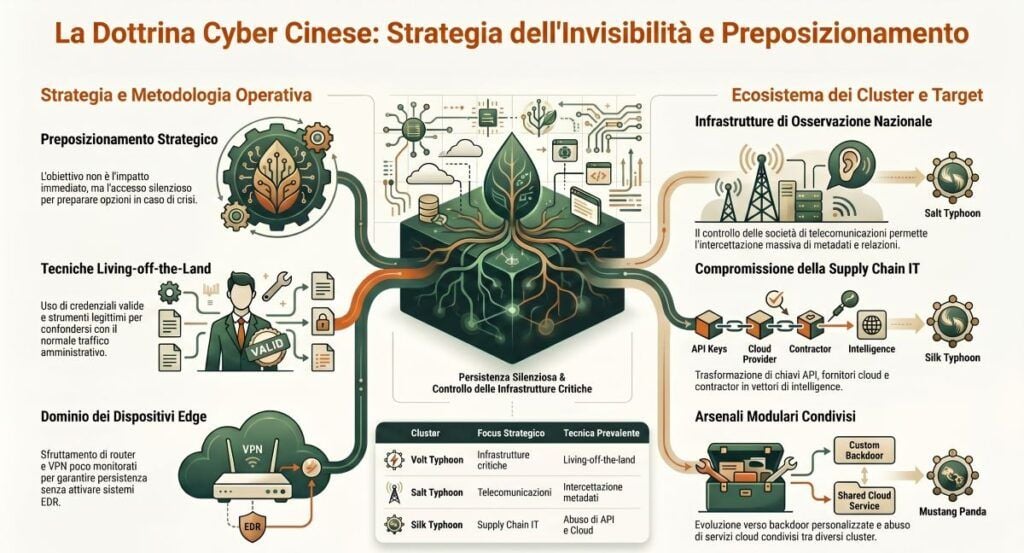

La dottrina cinese: spionaggio, preposizionamento e supremazia tecnologica

La dottrina cinese è diversa. Il suo obiettivo principale non è l’impatto rumoroso immediato, ma accesso silenzioso, raccolta strategica, preposizionamento, furto di proprietà intellettuale e vantaggio economico-tecnologico. Pechino vede il cyberspazio come una infrastruttura di lungo periodo per ottenere informazioni, mappare reti, controllare catene di fornitura e preparare opzioni in caso di crisi. La CISA descrive Volt Typhoon come attore sponsorizzato dalla Repubblica Popolare Cinese che colpisce infrastrutture critiche statunitensi usando tecniche living-off-the-land. L’approccio non punta solo al furto immediato, ma alla persistenza silenziosa attraverso strumenti legittimi, credenziali valide e infrastrutture difficili da distinguere dal traffico amministrativo.

Il fronte cinese è dominato da una costellazione di cluster: Volt Typhoon, Salt Typhoon, Silk Typhoon, Flax Typhoon, Mustang Panda, APT41, FamousSparrow, UAT-8302, Shadow-Earth-053 e molte altre sigle. Matrice Digitale ha ricostruito questo ecosistema nella scheda su Salt Typhoon, il gruppo cinese nel mirino dell’antiterrorismo di Roma e nel profilo Silk Typhoon, chi è il gruppo cyber cinese dietro la nuova guerra invisibile.

Salt Typhoon rappresenta il fronte telecomunicazioni. Il suo valore strategico non sta solo nella compromissione di reti, ma nella possibilità di intercettare metadati, traffico, relazioni, comunicazioni e informazioni utili a ricostruire reti politiche, militari e investigative. Colpire una telco non significa colpire un’azienda: significa entrare in una infrastruttura di osservazione nazionale.

Silk Typhoon, erede operativo di Hafnium nella ricostruzione di Matrice Digitale, mostra invece la logica della supply chain IT. Exchange, cloud, supporto remoto, API key, contractor e società di copertura diventano vettori di intelligence. L’articolo su Silk Typhoon chiarisce bene il punto: una chiave API è intelligence, un fornitore IT è intelligence, una mailbox è intelligence.

Mustang Panda e PlugX rappresentano la dimensione più classica del cyber-spionaggio diplomatico in Asia ed Europa. Matrice Digitale ha documentato l’uso di DOPLUGS e varianti PlugX in attacchi mirati, mentre gli articoli su UAT-8302 con NetDraft, CloudSorcerer e SNOWRUST e su Shadow-Earth-053 con ShadowPad mostrano l’evoluzione della filiera cinese verso backdoor modulari, abuso di servizi cloud e arsenali condivisi tra cluster.

La Cina punta soprattutto sugli edge device: router, VPN, appliance, firewall, gateway, sistemi di supporto remoto e dispositivi poco monitorati. Sono perfetti per lo spionaggio perché spesso non ospitano EDR, gestiscono traffico critico e offrono persistenza. La guerra cibernetica cinese non fa rumore se può evitarlo. Entra, resta, osserva e prepara opzioni.

La dottrina nordcoreana: furti crypto e asimmetria economica

La Corea del Nord ha costruito una dottrina cyber unica: usare l’offensiva digitale come motore di finanziamento dello Stato. In un contesto di sanzioni, isolamento economico e pressione internazionale, il cyberspazio diventa fonte di valuta, tecnologia, intelligence e sostegno indiretto ai programmi militari. L’FBI ha attribuito al gruppo nordcoreano Lazarus, noto anche come APT38, il furto da 100 milioni di dollari al bridge Harmony Horizon, spiegando che i fondi virtuali rubati vengono tracciati e collegando l’attività della Corea del Nord al finanziamento dei programmi missilistici e di armi di distruzione di massa.

Il cuore di questa dottrina è Lazarus Group, collegato al Reconnaissance General Bureau nordcoreano e articolato in sotto-cluster dedicati a furti crypto, malware, supply chain, spionaggio e campagne contro sviluppatori. Matrice Digitale ha seguito questo fronte nell’articolo su OKX e il tentativo di riciclaggio attribuito a Lazarus e nelle analisi su Lazarus, Medusa e breach Odido. Il modello nordcoreano colpisce soprattutto exchange, DeFi, bridge cross-chain, wallet, sviluppatori, startup crypto e repository open source. La campagna Contagious Interview è emblematica: finti recruiter contattano sviluppatori, organizzano colloqui, inviano progetti o test tecnici e spingono la vittima a eseguire codice malevolo. Matrice Digitale ha ricostruito questo salto di qualità nell’articolo sull’offensiva hacker di Pyongyang contro open source, LNK, GitHub C2 e supply chain.

Accanto a Lazarus, gruppi come Kimsuky, ScarCruft/APT37, Konni e altri cluster nordcoreani mantengono una pressione costante su Corea del Sud, Stati Uniti, think tank, università, diplomatici, analisti e organizzazioni collegate al dossier nucleare. Il FBI ha segnalato campagne Kimsuky con QR code malevoli in operazioni di spear phishing contro think tank, accademia e soggetti connessi alla Corea del Nord. La Corea del Nord usa quindi il cyber come arma asimmetrica perfetta. Non può competere sul piano economico con grandi potenze, ma può rubare asset digitali, compromettere sviluppatori, infiltrare aziende tramite falsi lavoratori IT, sottrarre intelligence e convertire il furto in valuta. La sua guerra cibernetica non separa spionaggio, finanziamento e supply chain compromise.

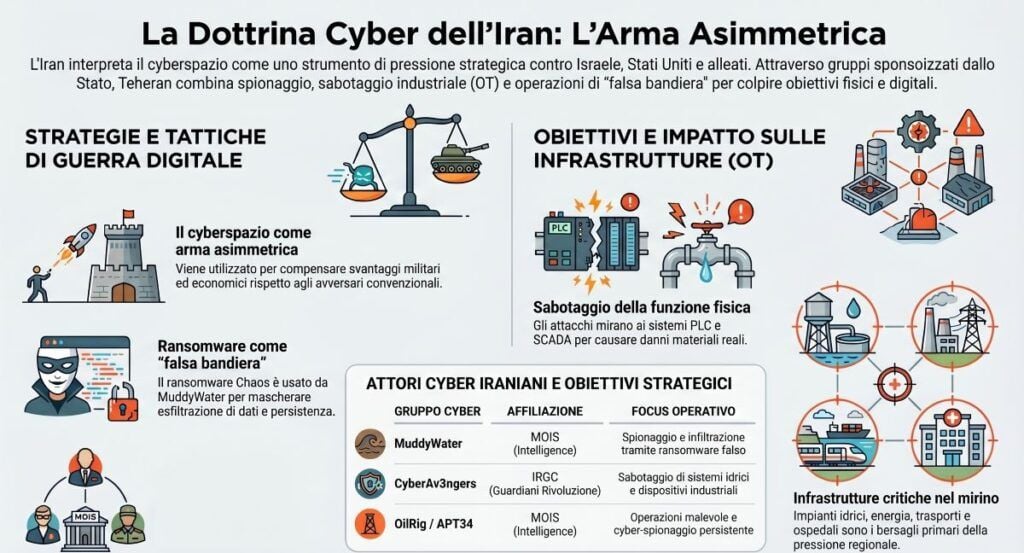

La dottrina iraniana: ritorsione, influenza e attacchi OT

La dottrina iraniana interpreta il cyberspazio come arma asimmetrica per compensare svantaggi convenzionali, rispondere a pressioni militari ed economiche, colpire Israele, Stati Uniti e alleati, e sostenere la propria influenza regionale. Le operazioni iraniane combinano social engineering, phishing, account takeover, wiper, attacchi OT, propaganda e sabotaggio. CISA ha indicato MuddyWater come gruppo sponsorizzato dal governo iraniano, collegandolo al Ministero dell’Intelligence e della Sicurezza iraniano e ad attività di cyber-spionaggio e operazioni malevole. La stessa CISA, insieme ad altre agenzie statunitensi, ha pubblicato un advisory su attori affiliati all’Iran che sfruttano PLC esposti su Internet con l’obiettivo di causare disruption, inclusi impatti su HMI e SCADA.

Il panorama iraniano include MuddyWater, OilRig/APT34, Charming Kitten/APT35, CyberAv3ngers, gruppi collegati a MOIS, IRGC e reti di contractor. Matrice Digitale ha raccontato la crescita di questo fronte nell’articolo su attacchi cyber, sabotaggio finanziario e guerra digitale Iran-Israele, dove infrastrutture idriche, ospedali, trasporti e sistemi industriali diventano bersagli di una pressione regionale. MuddyWater è uno dei casi più interessanti perché combina spionaggio e copertura criminale. Matrice Digitale ha documentato in MuddyWater usa Chaos ransomware come falsa bandiera un’operazione in cui il ransomware non serve a cifrare, ma a mascherare esfiltrazione, persistenza e raccolta informativa. È una lezione importante: nella cyberwar, il ransomware può essere arma di copertura, non solo strumento di profitto. La dimensione OT è altrettanto critica. L’articolo Allarme rosso negli USA: hacker iraniani prendono il controllo di PLC e SCADA mostra perché l’Iran guardi a impianti idrici, energia, dispositivi industriali esposti e sistemi di controllo come bersagli ad alto impatto. Qui il cyberattacco non punta solo al dato: punta alla funzione fisica.

Le armi della cyberwar: wiper, backdoor, supply chain e edge device

L’arsenale della guerra cibernetica è diverso da quello del cybercrime ordinario. Il cybercrime cerca monetizzazione. La cyberwar cerca accesso, effetto, intelligence, pressione e opzione strategica. Per questo le sue armi principali sono wiper, backdoor, supply chain attack, zero-day su edge device, living-off-the-land, phishing mirato, attacchi ICS/OT e operazioni hack-and-leak.

Il wiper malware è l’arma più distruttiva. Non cifra per ottenere un riscatto: distrugge per rendere impossibile il recupero, paralizzare sistemi, cancellare prove o produrre shock psicologico. Può sovrascrivere MBR, cancellare tabelle file, corrompere configurazioni o rendere inutilizzabili sistemi industriali. Nel contesto russo, il wiper è strumento di guerra ibrida.

Le backdoor di Stato sono l’arma della persistenza. PlugX, ShadowPad, China Chopper, web shell, loader modulari e RAT custom consentono di rientrare nei sistemi, muoversi lateralmente, rubare dati e mantenere accesso nel tempo. Sono più preziose di un malware rumoroso perché non servono a colpire subito: servono a restare.

Gli attacchi alla supply chain sono il moltiplicatore. Colpendo un software, una libreria, un aggiornamento, un pacchetto open source, un provider IT o una pipeline CI/CD, un attore statale può raggiungere molte reti indirettamente. Matrice Digitale ha raccontato questa fragilità negli articoli su node-ipc compromesso su npm con backdoor stealer e sulle campagne nordcoreane contro cinque ecosistemi open source.

Gli edge device sono il punto cieco. Router, firewall, appliance VPN, gateway e dispositivi di rete hanno accesso privilegiato al traffico ma spesso non ospitano sistemi EDR tradizionali. Per questo Russia e Cina li usano come nodi di persistenza, intercettazione e pivot. Matrice Digitale ha collegato questo tema alla guerra ai router e ai timori su Volt Typhoon, Flax Typhoon e Salt Typhoon, mostrando che la sicurezza dei dispositivi perimetrali è ormai questione geopolitica.

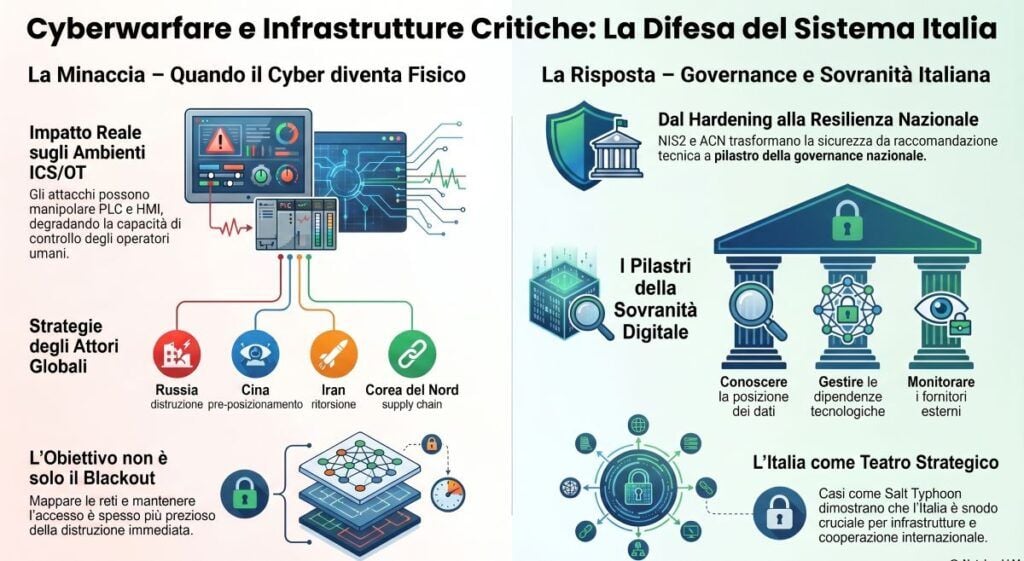

Infrastrutture critiche e ICS/OT: quando la cyberwar diventa fisica

La guerra cibernetica diventa realmente strategica quando tocca infrastrutture critiche e ambienti ICS/OT. Energia, acqua, trasporti, telecomunicazioni, sanità, logistica, finanza e industria non sono semplici settori economici. Sono sistemi vitali. Colpirli significa alterare la vita quotidiana, generare panico, ridurre fiducia nello Stato e mettere sotto pressione governi e alleanze. Nel mondo OT, un attacco non resta nel dato. Può modificare parametri, interrompere comunicazioni, corrompere configurazioni, bloccare HMI, manipolare PLC e degradare la capacità degli operatori di capire cosa sta accadendo. Per questo Matrice Digitale ha dedicato un approfondimento alla sicurezza industriale ICS/OT, collegando SCADA, PLC, NIS2, segmentazione, patching e infrastrutture critiche.

La Russia ha mostrato il lato distruttivo dell’OT con attacchi al settore energetico. La Cina mostra il lato del preposizionamento attraverso Volt Typhoon e l’interesse per reti idriche, portuali, energetiche e telecom. L’Iran mostra la dimensione ritorsiva contro PLC e sistemi industriali. La Corea del Nord, pur più orientata al furto finanziario, può colpire supply chain software e ambienti di sviluppo che alimentano infrastrutture globali. Il punto è che la cyberwar sulle infrastrutture critiche non cerca sempre il blackout immediato. Può cercare mappa, accesso, opzione, pressione. Restare dentro una rete elettrica senza agire può essere più utile che spegnerla subito. Entrare in una telco può essere più prezioso che distruggerla. Rubare credenziali di un fornitore OT può valere più di un exploit pubblico.

Italia, ACN e sovranità digitale nella guerra cibernetica

L’Italia non è spettatrice. È parte del teatro europeo della guerra cibernetica perché ospita infrastrutture critiche, aziende energetiche, distretti industriali, porti, reti telecom, pubbliche amministrazioni, università, sanità, difesa, fornitori cloud, contractor IT e snodi logistici. La sua esposizione non deriva soltanto dalla politica estera, ma dalla posizione industriale e infrastrutturale. La NIS2 e il ruolo dell’ACN spostano il tema dalla raccomandazione tecnica alla governance nazionale. La cybersicurezza non è più solo hardening di server, ma resilienza del Paese. Matrice Digitale ha sviluppato questo asse nella guida su NIS online e piattaforma ACN, dove obblighi, categorizzazione, incidenti e processi diventano parte della nuova architettura cyber italiana. Il caso Salt Typhoon nel mirino dell’antiterrorismo di Roma, raccontato da Matrice Digitale, mostra perché l’Italia entra nelle dinamiche globali anche quando il confronto principale sembra tra Stati Uniti e Cina. Il caso Xu Zewei/Silk Typhoon segnala che il territorio italiano può diventare anche luogo di arresto, transito giudiziario e cooperazione internazionale. La guerra cibernetica non passa solo dai cavi: passa da aeroporti, tribunali, aziende fornitrici, cloud, appalti e infrastrutture critiche. La sovranità digitale non significa isolamento. Significa sapere dove sono i dati, chi gestisce le infrastrutture, quali fornitori hanno accesso, quali dipendenze tecnologiche esistono, quali vulnerabilità sono sfruttate, quali reti sono esposte e quali strumenti di risposta sono già pronti. In questa logica, la Cloud Security e la sicurezza industriale ICS/OT non sono verticali separati: sono elementi della difesa nazionale digitale.

Come leggere un attacco cyber come evento geopolitico

Un attacco cyber diventa evento geopolitico quando il suo significato supera il sistema colpito. Non basta chiedersi quale malware sia stato usato. Bisogna chiedersi chi trae vantaggio, quale bersaglio è stato scelto, quale momento politico lo accompagna, quali infrastrutture sono coinvolte, quale messaggio viene inviato, quale capacità viene testata e quale opzione futura viene aperta. La prima domanda riguarda la vittimologia. Un ministero degli Esteri, una telco, una utility idrica, un porto, un fornitore IT, un’università o un exchange crypto non hanno lo stesso valore. La seconda riguarda il timing. Un attacco durante una crisi diplomatica, una guerra, elezioni, negoziati energetici o tensioni militari può avere significato diverso. La terza riguarda le TTP, perché tecniche, infrastrutture, malware e strumenti possono rivelare continuità con campagne precedenti. La quarta domanda riguarda la monetizzazione o l’assenza di monetizzazione. Se un attore non chiede denaro, potrebbe cercare intelligence. Se usa ransomware ma non cifra, potrebbe mascherare spionaggio. Se ruba crypto, potrebbe finanziare uno Stato. Se resta in una rete critica senza agire, potrebbe preparare sabotaggio. La quinta riguarda la comunicazione: leak, rivendicazioni, silenzi, falsa bandiera e propaganda fanno parte dell’operazione. È qui che l’archivio di Matrice Digitale diventa utile: non come raccolta di notizie, ma come memoria dei pattern. Collegare FamousSparrow nel settore oil&gas azero, UAT-8302 contro governi, MuddyWater e Chaos ransomware e Salt Typhoon nelle telecomunicazioni permette di capire che la cyberwar è fatta di continuità, non di episodi isolati.

Difesa strategica: dalla cybersecurity alla resilienza geopolitica

Difendersi dalla guerra cibernetica non significa solo installare un antivirus migliore. Significa costruire resilienza geopolitica digitale. Un’organizzazione deve sapere quali asset ha, quali dipendenze esterne usa, quali fornitori accedono ai sistemi, quali dati custodisce, quali servizi sono critici, quali vulnerabilità sono sfruttate e quali scenari di attacco sono più plausibili in base al proprio settore. La difesa deve partire dall’inventario e dalla segmentazione. Senza inventario, non esiste threat intelligence utile. Senza segmentazione, ogni compromissione può diventare movimento laterale. Senza gestione delle identità, ogni credenziale rubata può diventare accesso strategico. Senza logging, l’intrusione resta invisibile. Senza backup e recovery testati, la distruzione diventa irreversibile. Senza governance, ogni decisione arriva tardi.

Il secondo livello è la prioritizzazione operativa. Non tutte le vulnerabilità hanno lo stesso peso. Il catalogo KEV, gli advisory CISA, gli alert CSIRT, la threat intelligence e la mappa degli asset devono convergere in un processo decisionale. La guida Matrice Digitale su CISA e catalogo KEV spiega perché una vulnerabilità sfruttata in the wild deve avere corsia preferenziale.

Il terzo livello è la difesa degli edge device e del cloud. Router, VPN, firewall, gateway, identity provider, console cloud e piattaforme SaaS sono ormai bersagli primari degli Stati. La protezione deve includere MFA resistente al phishing, controllo dei token, rotazione dei segreti, logging API, disabilitazione degli accessi non necessari, monitoraggio delle configurazioni e verifica continua della postura.

Il quarto livello è la collaborazione istituzionale. ACN, CSIRT Italia, CISA, NATO, Europol, FBI, ENISA, vendor e comunità di intelligence non sono fonti da leggere dopo l’incidente, ma nodi da integrare nella postura difensiva. La guerra cibernetica è collettiva: nessuna azienda vede tutto da sola.

FAQ sulla guerra cibernetica

Che cos’è la guerra cibernetica?

La guerra cibernetica è l’uso del cyberspazio per ottenere vantaggio strategico, militare, politico o economico contro un avversario. Comprende spionaggio, sabotaggio, preposizionamento, furto di dati, attacchi a infrastrutture critiche, operazioni psicologiche e campagne coordinate da Stati o proxy.

Qual è la differenza tra cybercrime e cyberwar?

Il cybercrime punta principalmente al profitto, mentre la cyberwar risponde a obiettivi statali, geopolitici o militari. La distinzione può sfumare quando gruppi criminali operano da safe haven, finanziano regimi, colpiscono infrastrutture critiche o vengono tollerati da apparati statali.

Che cosa significa APT?

APT significa Advanced Persistent Threat e indica un attore capace di condurre operazioni avanzate, mirate e persistenti. Le APT sono spesso collegate a Stati, intelligence, unità militari o contractor, e puntano a restare nei sistemi per raccogliere informazioni o preparare azioni future.

Perché la Russia usa wiper e sabotaggio?

La Russia usa wiper e sabotaggio perché interpreta il cyber come parte della guerra ibrida. L’obiettivo non è solo rubare dati, ma destabilizzare governi, infrastrutture, opinione pubblica e sistemi critici. I wiper servono a distruggere, cancellare e produrre shock operativo.

Perché la Cina punta sulle infrastrutture critiche?

La Cina punta sulle infrastrutture critiche per ottenere accesso persistente, intelligence e opzioni di sabotaggio in caso di crisi. Gruppi come Volt Typhoon e Salt Typhoon mostrano una strategia basata su preposizionamento, edge device, telecomunicazioni e living-off-the-land.

Perché la Corea del Nord ruba criptovalute?

La Corea del Nord usa furti crypto per finanziare lo Stato, aggirare sanzioni e sostenere programmi militari. Lazarus e altri cluster colpiscono exchange, bridge, DeFi, sviluppatori e supply chain software, trasformando il cyber in fonte di valuta estera e leva strategica.

Qual è la dottrina cyber dell’Iran?

La dottrina cyber iraniana combina ritorsione, spionaggio, social engineering, wiper e attacchi a infrastrutture industriali. Gruppi come MuddyWater, OilRig e Charming Kitten operano contro Israele, Stati Uniti, paesi alleati e obiettivi regionali, spesso con forte componente politica.

Che cosa sono le armi digitali della cyberwar?

Le armi digitali della cyberwar includono wiper, backdoor di Stato, exploit zero-day, supply chain attack, phishing mirato, living-off-the-land, malware ICS/OT, botnet, DDoS e operazioni hack-and-leak. Il loro scopo non è sempre monetizzare, ma ottenere accesso, effetto o pressione strategica.

Perché le infrastrutture critiche sono bersagli centrali?

Le infrastrutture critiche sono bersagli centrali perché energia, acqua, trasporti, telecomunicazioni, sanità e logistica sostengono la vita civile e la continuità dello Stato. Colpirle significa generare pressione politica, danno economico, perdita di fiducia e potenziale effetto fisico.

Come si difende un’organizzazione dalla guerra cibernetica?

Un’organizzazione si difende con inventario asset, segmentazione, Zero Trust, MFA resistente al phishing, monitoraggio degli edge device, patching prioritario, logging, backup testati, threat intelligence, procedure di incident response e collaborazione con fonti istituzionali come ACN, CSIRT Italia, CISA e NATO.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.