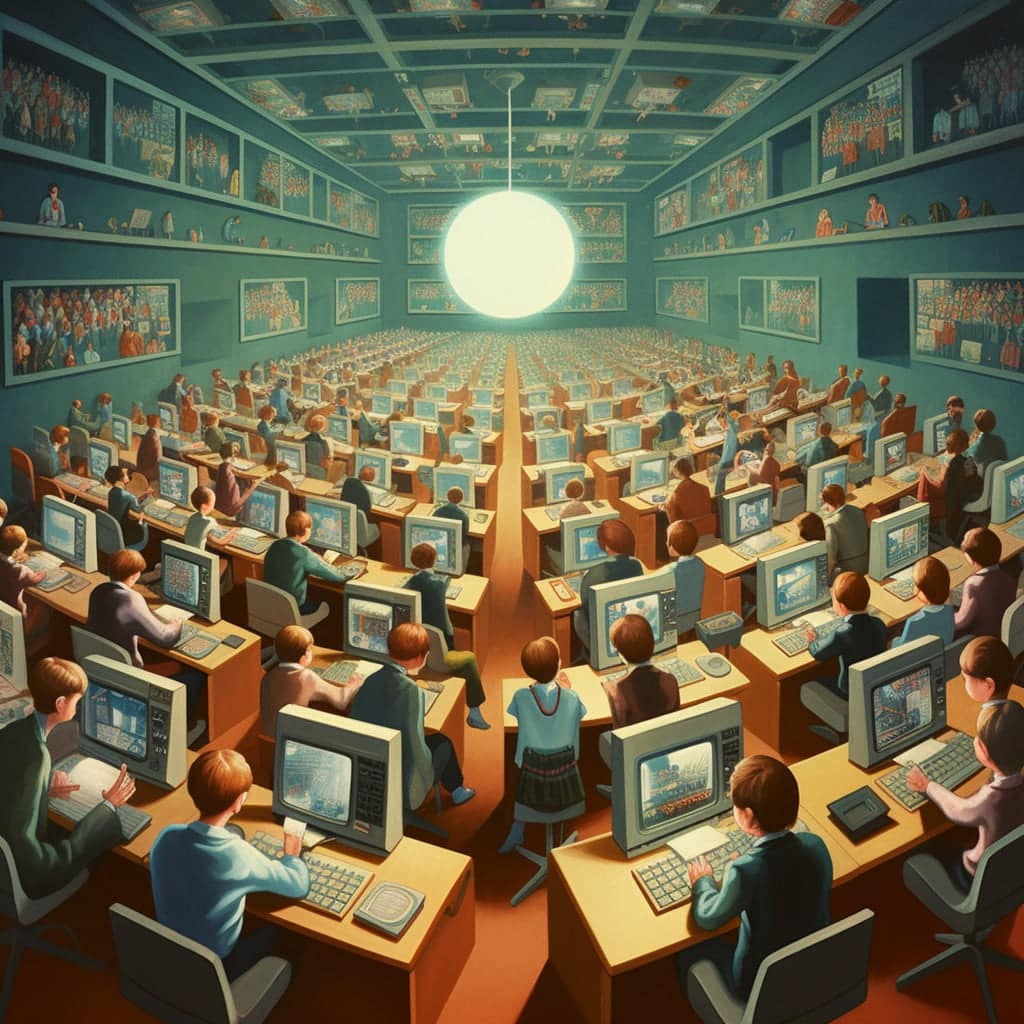

L’UNESCO ritiene che gli smartphone dovrebbero essere banditi dalle scuole, in quanto distraggono gli studenti e non contribuiscono realmente al processo di apprendimento. L’organizzazione educativa delle Nazioni Unite ha lanciato un nuovo rapporto globale sulla tecnologia nell’educazione, chiedendo ai governi di tutto il mondo di regolarne l’uso.

Cosa leggere

Tecnologia nell’educazione: uno strumento a favore di chi?

Il rapporto, intitolato “Tecnologia nell’educazione: uno strumento a favore di chi?”, sostiene che quando usata in eccesso, o senza la presenza di un insegnante qualificato, qualsiasi beneficio che la tecnologia in classe potrebbe avere – scompare.

Esperienza di apprendimento

“La rivoluzione digitale detiene un potenziale incommensurabile ma, così come sono state espresse preoccupazioni su come dovrebbe essere regolata nella società, una simile attenzione deve essere prestata al modo in cui viene utilizzata nell’educazione. Il suo uso deve essere per migliorare le esperienze di apprendimento e per il benessere di studenti e insegnanti, non a loro detrimento”, avverte Audrey Azoulay, Direttore Generale dell’UNESCO.

Accuse dell’UNESCO

L’UNESCO ha essenzialmente accusato i governi di tutto il mondo di non mettere al primo posto gli studenti e di fare molto poco per regolare un aspetto importante della società: semplicemente distribuire computer agli studenti fa molto poco in termini di miglioramento dell’educazione, se gli insegnanti non sono coinvolti nel processo pedagogico, ha detto l’UNESCO. Inoltre, ha aggiunto che “meno di un quarto” dei paesi attualmente vieta l’uso degli smartphone nelle scuole.

Insegnare l’uso responsabile della tecnologia

Insegnare ai bambini come utilizzare la tecnologia in modo responsabile dovrebbe anche far parte della loro esperienza di apprendimento, sostiene Manos Antoninins, Direttore del Rapporto. “Dobbiamo insegnare ai bambini a vivere sia con che senza tecnologia; a prendere ciò di cui hanno bisogno dall’abbondanza di informazioni, ma a ignorare ciò che non è necessario; a lasciare che la tecnologia supporti, ma mai sostituisca le interazioni umane nell’insegnamento e nell’apprendimento.”

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.