Il gruppo di hacking russo APT28 (noto anche come ‘Strontium’ o ‘Fancy Bear’) ha preso di mira entità governative, aziende, università, istituti di ricerca e think tank in Francia dalla seconda metà del 2021.

La crescente minaccia della cybercriminalità ha portato alla luce attività sospette legate a gruppi di hacker. Recentemente, la Francia ha rivelato che un noto gruppo di hacking russo ha compromesso numerose reti critiche nel paese.

Cosa leggere

Dettagli dell’attacco

Il gruppo di minaccia, considerato parte del servizio di intelligence militare russo GRU, è stato recentemente collegato all’exploit di CVE-2023-38831, una vulnerabilità di esecuzione di codice remoto in WinRAR, e CVE-2023-23397, una vulnerabilità zero-day di elevazione di privilegi in Microsoft Outlook.

Gli hacker russi hanno compromesso dispositivi periferici su reti critiche di organizzazioni francesi e si sono allontanati dall’utilizzo di backdoor per evitare il rilevamento.

Questo è secondo un rapporto recentemente pubblicato dall’ANSSI (Agence Nationale de la sécurité des systèmes d’information), l’agenzia nazionale francese per la sicurezza dei sistemi informativi, che ha condotto indagini sulle attività del gruppo di cyber-spionaggio.

Riconoscimento della rete e accesso iniziale

L’ANSSI ha mappato i TTP (tecniche, tattiche e procedure) di APT28, segnalando che il gruppo di minaccia utilizza attacchi di forza bruta e database trapelati contenenti credenziali per violare account e router Ubiquiti su reti bersaglio.

In un caso dell’aprile 2023, gli aggressori hanno avviato una campagna di phishing che ha indotto i destinatari ad eseguire PowerShell, esponendo la configurazione del loro sistema, i processi in esecuzione e altri dettagli del sistema operativo.

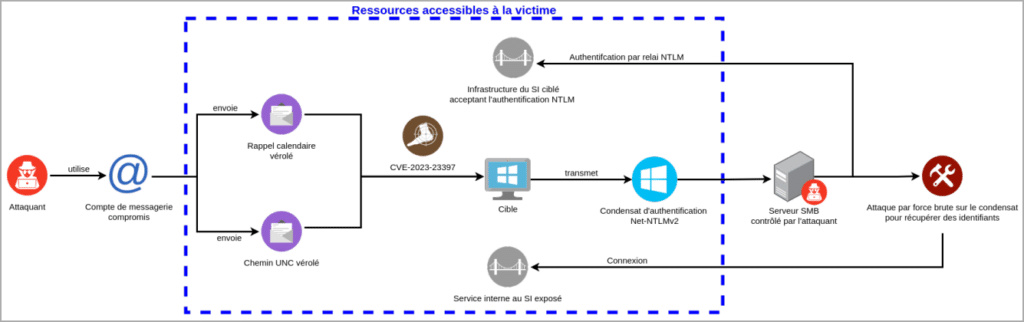

Tra marzo 2022 e giugno 2023, APT28 ha inviato email agli utenti di Outlook che sfruttavano la vulnerabilità zero-day ora tracciata come CVE-2023-23397, anticipando l’exploit iniziale di un mese rispetto a quanto recentemente riportato.

Durante questo periodo, gli aggressori hanno anche sfruttato CVE-2022-30190 (noto come “Follina”) nello strumento di diagnostica di supporto di Microsoft Windows e CVE-2020-12641, CVE-2020-35730, CVE-2021-44026 nell’applicazione Roundcube.

Gli strumenti utilizzati nelle prime fasi degli attacchi includono l’estrattore di password Mimikatz e lo strumento di reindirizzamento del traffico reGeorg, così come i servizi open-source Mockbin e Mocky.

L’ANSSI segnala anche che APT28 utilizza una serie di client VPN, tra cui SurfShark, ExpressVPN, ProtonVPN, PureVPN, NordVPN, CactusVPN, WorldVPN e VPNSecure.

Accesso ai dati e esfiltrazione

Come gruppo di cyber-spionaggio, l’accesso e l’esfiltrazione dei dati sono al centro degli obiettivi operativi di Strontium.

L’ANSSI ha osservato gli attori della minaccia che recuperano informazioni di autenticazione utilizzando utility native e rubano email contenenti informazioni sensibili e corrispondenza.

In particolare, gli aggressori sfruttano CVE-2023-23397 per innescare una connessione SMB dagli account bersaglio a un servizio sotto il loro controllo, consentendo il recupero dell’hash di autenticazione NetNTLMv2, che può essere utilizzato anche su altri servizi.

L’infrastruttura del server di comando e controllo (C2) di APT28 si basa su servizi cloud legittimi, come Microsoft OneDrive e Google Drive, per rendere lo scambio meno probabile da rilevare da strumenti di monitoraggio del traffico.

Infine, l’ANSSI ha visto prove che gli aggressori raccolgono dati utilizzando l’impianto CredoMap, che prende di mira le informazioni memorizzate nel browser web della vittima, come i cookie di autenticazione.

Mockbin e il servizio Pipedream sono anche coinvolti nel processo di esfiltrazione dei dati.

Raccomandazioni di difesa

L’ANSSI sottolinea un approccio completo alla sicurezza, che implica una valutazione dei rischi. Nel caso della minaccia APT28, concentrarsi sulla sicurezza delle email è fondamentale.

Le principali raccomandazioni dell’agenzia riguardo alla sicurezza delle email includono:

- Garantire la sicurezza e la riservatezza degli scambi di email.

- Utilizzare piattaforme di scambio sicure per prevenire deviazioni o dirottamenti di email.

- Ridurre al minimo la superficie di attacco delle interfacce webmail e ridurre i rischi dai server come Microsoft Exchange.

- Implementare capacità per rilevare email dannose.

Per ulteriori dettagli sulle scoperte dell’ANSSI e suggerimenti sulla difesa, è possibile consultare il rapporto completo qui.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.