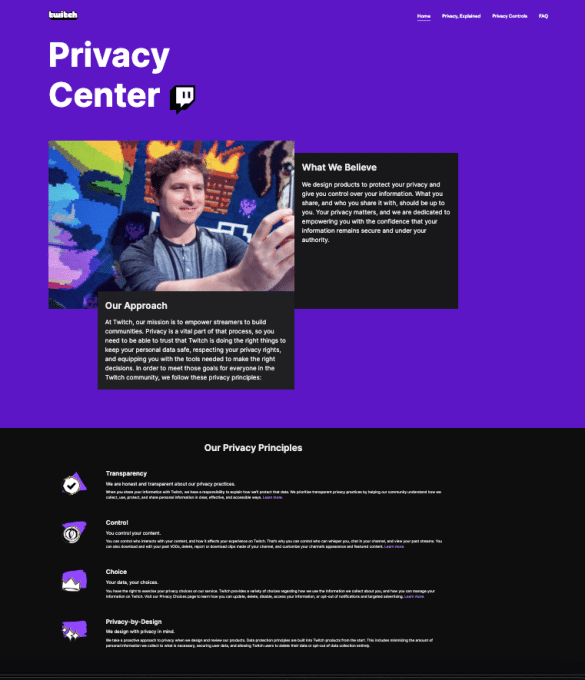

Nell’ambito della trasparenza e dell’accessibilità, Twitch ha lanciato il suo nuovo Centro Privacy per educare gli utenti, dopo aver condotto “ricerche approfondite” e scoperto che molti dei suoi utenti non avevano idea di come i loro dati personali venissero raccolti e utilizzati. Il Centro Privacy, lanciato giovedì, mira a fornire “informazioni chiare e azionabili” sui diritti alla privacy, ha dichiarato Mel De Leon, Principal Product Manager di Twitch per la Privacy, a TechCrunch. Il progetto è stato creato con “trasparenza significativa e usabilità”.

Cosa leggere

Educazione e Trasparenza

“La feedback della comunità è stato fondamentale nel nostro processo di sviluppo”, ha detto De Leon. “Abbiamo attinto a conversazioni con persone che usano il nostro servizio e poi abbiamo inserito spiegazioni che rispondono alle domande che avevano sollevato – come tenere traccia delle preferenze sulla privacy, come vengono utilizzati i dati degli utenti su Twitch e, a livello di base, come vengono definiti i dati personali”.

La base utenti di Twitch è più giovane; l’azienda riporta che nel 2022, oltre il 70% dei suoi spettatori aveva tra i 18 e i 34 anni. I dati personali potrebbero non essere una grande preoccupazione per i loro utenti, anche se sono giocatori appassionati.

Comprensione e Gestione dei Dati

Attraverso sondaggi e piccoli gruppi di discussione, Twitch ha concluso che molti creatori e spettatori ricordavano di aver fatto selezioni sulla privacy, ma non ricordavano cosa avevano scelto o come controllare ciò che avevano scelto. Non sapevano nemmeno come veniva definito “dato personale” da Twitch e su internet. Gli utenti non avevano nemmeno una “buona idea” di come i loro dati venissero utilizzati sulla piattaforma, ha detto Twitch.

“Pensiamo che le informazioni sulla privacy debbano essere comprensibili, altrimenti non sono davvero utili. Indipendentemente dall’intenzione, se le informazioni non vengono condivise in modo chiaro e accessibile, sono molto meno preziose per l’utente finale e ancora meno azionabili”, ha detto Twitch nel comunicato stampa.

Regolamentazione e Innovazione

Regolamentare le piattaforme di social media è complicato, e siti come Twitch si attengono a una serie di linee guida stabilite da agenzie federali e leggi locali che possono variare da paese a paese. Per conformarsi al Regolamento Generale sulla Protezione dei Dati (GDPR) dell’UE, i siti web sono tenuti a ottenere il consenso degli utenti per raccogliere e utilizzare i loro dati personali. Sebbene la maggior parte dei siti inviti gli utenti a scegliere se accettare o meno la raccolta dei dati, i pop-up non spiegano sempre cosa gli utenti stanno acconsentendo.

Il Centro Privacy di Twitch include risorse su come i dati condivisi dagli utenti potrebbero essere gestiti, e l’azienda ha detto che distingue tra “definizioni generali, buone da sapere” che si applicano all’intero panorama dei social media, e informazioni “approfondite” specifiche per gli utenti di Twitch. Il Centro Privacy è anche un hub per gli utenti per controllare la propria raccolta e utilizzo dei dati, e consente agli utenti di accedere a copie dei loro dati personali e fornisce spiegazioni chiare per i suoi strumenti di opt-out. Optare per non essere tracciati nella pubblicità su un dispositivo mobile, ad esempio, è spiegato come “dire no all’utilizzo dei propri dati personali per migliorare l’esperienza pubblicitaria sulla piattaforma Twitch”.

Principi e Promesse

Il Centro Privacy stabilisce anche “Principi sulla Privacy”, che Twitch afferma di voler “fondare e guidare” il suo lavoro continuo sulla privacy. Oltre a “Trasparenza”, “Controllo” e “Scelta”, Twitch si impegna a “progettare tenendo in mente la privacy” sviluppando prodotti che minimizzino la raccolta di informazioni personali, proteggano i dati degli utenti e consentano agli utenti di cancellare i loro dati esistenti.

“La nostra comunità dovrebbe essere in grado di fidarsi che Twitch stia facendo la cosa giusta per mantenere al sicuro i loro dati personali, che stiamo rispettando i loro diritti alla privacy e fornendo loro le informazioni necessarie per prendere decisioni informate sulla loro esperienza su Twitch”, ha continuato Twitch.

Skepsi e Educazione

Naturalmente, è giusto avvicinarsi con scetticismo alle promesse di raccolta dei dati di qualsiasi piattaforma sociale. Dopo tutto, molti siti hanno dichiarato pubblicamente di non raccogliere e utilizzare i dati dei loro utenti, mentre continuavano a raccoglierli e utilizzarli. TikTok, ad esempio, nega di utilizzare dati biometrici ottenuti dagli utenti, ma la sua politica sulla privacy include una clausola vaga che afferma che potrebbe raccogliere “identificatori biometrici e informazioni biometriche come definiti dalle leggi degli Stati Uniti, come impronte facciali e vocali”. La politica non chiarisce perché queste informazioni possano essere raccolte o come potrebbero essere condivise.

Nel caso di Twitch, il solo Centro Privacy non è una garanzia che i dati personali degli utenti saranno al sicuro. Ma fare uno sforzo per educare il suo giovane pubblico, e forse ingenuo, sui loro diritti alla privacy è un inizio.

.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.