Organizzazioni mediatiche ed esperti di alto profilo negli affari nordcoreani sono stati recentemente il bersaglio di una nuova campagna orchestrata da un attore di minacce noto come APT37 nel dicembre 2023 che diffonde RokRat. Questo gruppo, collegato alla Corea del Nord e conosciuto anche con i nomi ScarCruft, InkySquid, RedEyes, Ricochet Chollima e Ruby Sleet, è considerato parte del Ministero della Sicurezza di Stato (MSS) della Corea del Nord, distinguendosi da altri gruppi come Lazarus Group e Kimsuky, che fanno parte del Reconnaissance General Bureau (RGB).

Cosa leggere

Strategie di Infezione e Obiettivi

ScarCruft ha sperimentato nuove catene di infezione, inclusa l’uso di un rapporto di ricerca tecnica come esca, probabilmente mirando ai consumatori di intelligence sulle minacce come i professionisti della cybersecurity”, hanno dichiarato i ricercatori di SentinelOne, Aleksandar Milenkoski e Tom Hegel.

Il gruppo è noto per il suo targeting di governi e dissidenti, sfruttando esche di spear-phishing per consegnare RokRAT e altri backdoor con l’obiettivo finale di raccogliere informazioni riservate in linea con gli interessi strategici della Corea del Nord.

Tattiche di Attacco e Esecuzione

Nell’agosto 2023, ScarCruft è stato collegato a un attacco contro la compagnia russa di ingegneria missilistica NPO Mashinostroyeniya insieme a Lazarus Group, in quella che è stata definita una “missione di spionaggio strategico altamente desiderabile” progettata per beneficiare il controverso programma missilistico della nazione.

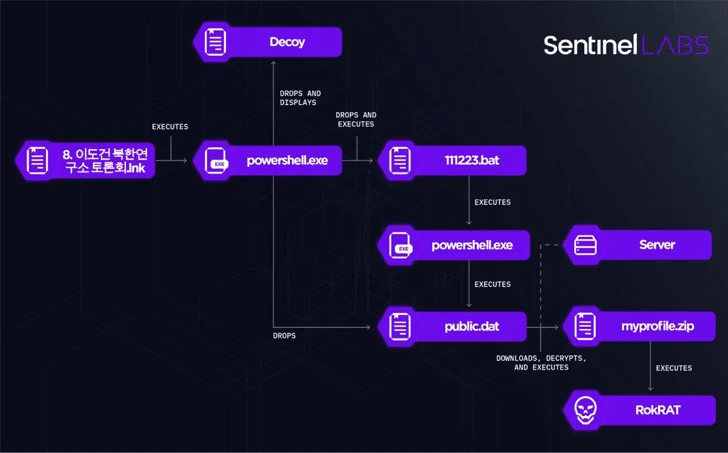

La recente catena di attacchi osservata da SentinelOne ha preso di mira un esperto in questioni nordcoreane fingendosi un membro dell’Istituto di Ricerca sulla Corea del Nord, invitando il destinatario ad aprire un file ZIP contenente materiale di presentazione. Sebbene sette dei nove file nell’archivio siano innocui, due di essi sono file di collegamento Windows (LNK) dannosi, che riproducono una sequenza di infezione multi-stadio precedentemente divulgata da Check Point nel maggio 2023 per distribuire il backdoor RokRAT.

Risposte e Sviluppi Futuri

L’indagine di SentinelOne ha anche scoperto malware – due file LNK (“inteligence.lnk” e “news.lnk”) così come varianti di shellcode che distribuiscono RokRAT – che si ritiene facciano parte dei processi di pianificazione e test dell’attore della minaccia. Questo sviluppo è un segno che la squadra di hacking statale sta attivamente modificando il suo modus operandi, probabilmente nel tentativo di eludere il rilevamento in risposta alla divulgazione pubblica delle sue tattiche e tecniche.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.