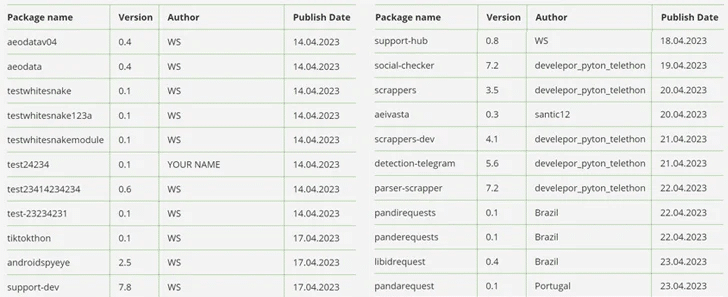

I ricercatori di cybersecurity hanno individuato pacchetti malevoli nell’indice dei pacchetti Python (PyPI) che diffondono un malware ruba-informazioni denominato WhiteSnake Stealer sui sistemi Windows. I pacchetti infetti, tra cui nigpal, figflix, telerer, seGMM, fbdebug, sGMM, myGens, NewGends e TestLibs111, sono stati caricati da un attore di minaccia noto come “WS”.

Caratteristiche e Distribuzione dei Pacchetti Malevoli

Questi pacchetti contengono codice sorgente codificato in Base64 di PE o altri script Python nei loro file setup.py. La payload malevola viene rilasciata ed eseguita quando questi pacchetti Python vengono installati sui dispositivi delle vittime, a seconda del sistema operativo utilizzato.

Mentre i sistemi Windows vengono infettati dal WhiteSnake Stealer, gli host Linux compromessi ricevono uno script Python progettato per raccogliere informazioni PyPi. Questa attività mira principalmente agli utenti Windows e mostra sovrapposizioni con una campagna precedente divulgata da JFrog e Checkmarx.

Implicazioni e Obiettivi del Malware

Il payload specifico per Windows è stato identificato come una variante del malware WhiteSnake, dotato di meccanismi Anti-VM, capacità di comunicazione con un server C&C tramite il protocollo Tor, e in grado di rubare informazioni dalla vittima ed eseguire comandi. WhiteSnake Stealer è inoltre progettato per catturare dati da browser web, portafogli di criptovalute e applicazioni come WinSCP, CoreFTP, Windscribe, Filezilla, AzireVPN, Snowflake, Steam, Discord, Signal e Telegram.

Alcuni dei nuovi pacchetti malevoli includono anche funzionalità di “clipper” per sovrascrivere i contenuti degli appunti con indirizzi di portafogli di proprietà dell’attaccante per effettuare transazioni non autorizzate. Altri sono configurati per rubare dati da browser, applicazioni e servizi crittografici.

Risposta alla Minaccia

Checkmarx sta monitorando l’attore di minaccia dietro questa campagna con il nome PYTA31, con l’obiettivo finale di esfiltrare dati sensibili, in particolare dati di portafogli di criptovalute, dalle macchine target. Fortinet ha sottolineato che questa scoperta “dimostra la capacità di un singolo autore di malware di disseminare numerosi pacchetti di malware ruba-informazioni nella libreria PyPI nel tempo, ognuno con distinte complessità del payload”.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.