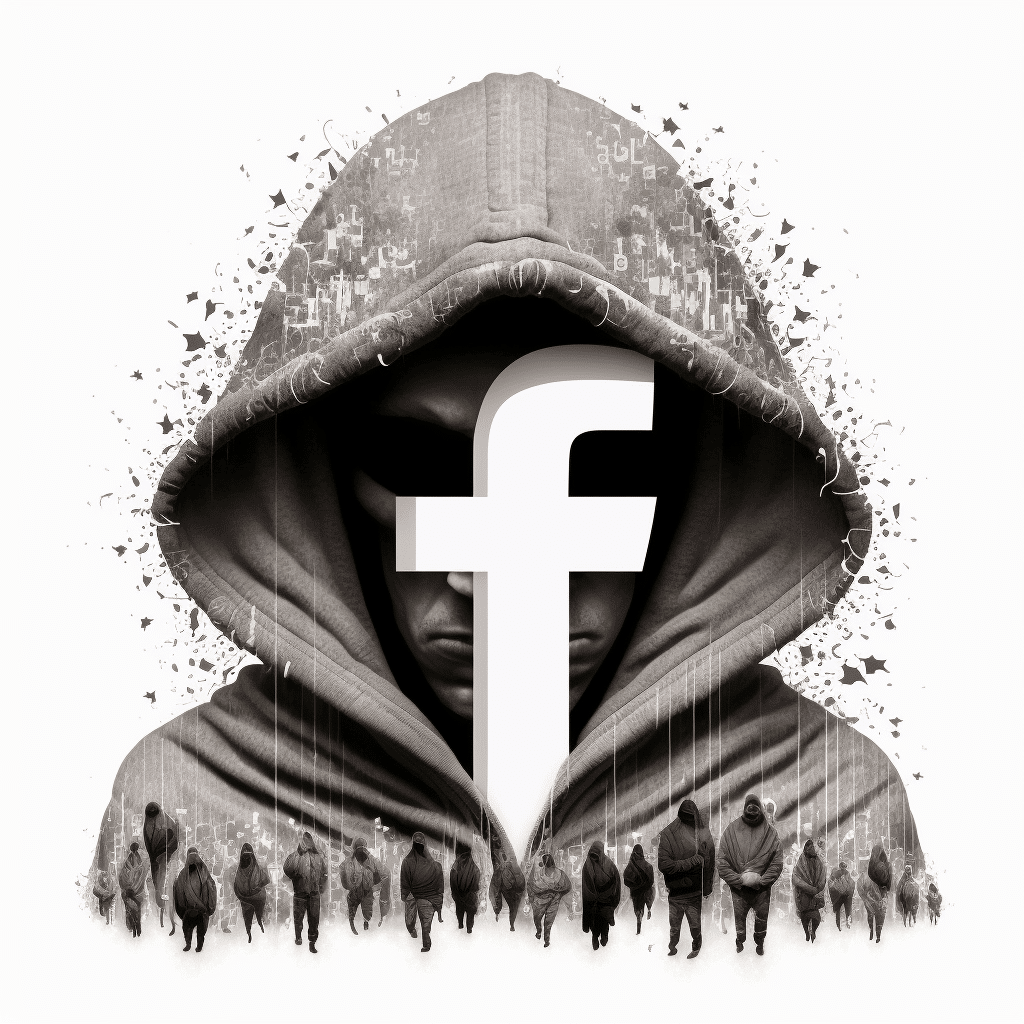

Meta ha riconosciuto che il riciclo dei numeri di telefono, che consente il takeover degli account, rappresenta un problema, ma insiste sul fatto che la questione non rientri nel suo programma di bug bounty e debba essere risolta dalle compagnie telefoniche.

Il problema principale risiede nel fatto che le compagnie telefoniche riciclano i numeri di telefono abbandonati dopo un breve periodo di attesa, che negli Stati Uniti è di almeno 45 giorni. Questo può diventare un problema perché molti servizi online richiedono un numero di telefono per identificare gli utenti e/o inviare password monouso per l’autenticazione a due fattori. Gli utenti che abbandonano un numero e dimenticano di aggiornare il loro nuovo numero sono quindi a rischio di tentativi malevoli di reset dell’account da parte di chiunque ottenga accesso ai loro vecchi numeri. I takeover degli account sono una conseguenza comune.

Questo problema non è nuovo. Nel 2021, ricercatori sulla privacy dell’Università di Princeton hanno pubblicato un rapporto sul tema, intitolato “Security and Privacy Risks of Number Recycling at Mobile Carriers in the United States“, che ha trovato 171 dei 259 numeri campionati legati a account esistenti su siti web popolari, potenzialmente consentendo il loro dirottamento.

Nonostante varie misure messe in atto per rendere più difficile il dirottamento degli account telecom, la vulnerabilità persiste con altri servizi online che si affidano ai numeri di telefono per l’autenticazione a due fattori.

Alexander Hanff, consulente per la privacy e contributore occasionale di The Register, ha notato un post sui social media in cui un utente Reddit descriveva di aver guadagnato l’accesso all’account di una “ragazza a caso” utilizzando un numero di telefono mobile appena assegnato per accedere al servizio Instagram di Meta. Il post suggeriva che servizi come TikTok, Snapchat, Amazon, Facebook, Messenger, Cash App e DoorDash erano tutti facilmente accessibili con questo nuovo numero.

Meta ha respinto la segnalazione di Hanff come parte del suo programma di bug bounty, sostenendo che il problema riguarda le compagnie telefoniche. Hanff ha successivamente riportato Meta alla Commissione Irlandese per la Protezione dei Dati per presunte violazioni del GDPR, sottolineando che se esiste un rischio noto, il punto della progettazione della sicurezza è mitigare o eliminare tali rischi, non ignorarli.

Cambi numero di Telefono? Ricordati di aggiornare prima le impostazioni dei tuoi account mail e social

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.