Resecurity ha scoperto una nuova minaccia nel mondo della cybersecurity: GEOBOX, un software personalizzato progettato per dispositivi Raspberry Pi, che segna un’evoluzione negli strumenti di frode e anonimizzazione online. Questo dispositivo, ampiamente utilizzato dagli appassionati di tecnologia, è stato trasformato dai cybercriminali in un vero e proprio strumento “plug-and-play” per inganni digitali. GEOBOX consente di falsificare la posizione GPS, emulare specifiche configurazioni di rete e software, imitare le impostazioni di noti punti di accesso Wi-Fi e bypassare i filtri antifrode.

Cosa leggere

Arma per l’anonimato

La scoperta di GEOBOX è avvenuta durante un’indagine su un furto bancario online che coinvolgeva un cliente di alto profilo di una delle principali istituzioni finanziarie della Fortune 100. L’analisi ha rivelato che i malintenzionati utilizzavano diversi dispositivi GEOBOX collegati a Internet e posizionati strategicamente in varie località remote, fungendo da proxy e aumentando significativamente il loro anonimato. Questa strategia ha complicato notevolmente il processo di indagine e tracciamento, soprattutto perché i dispositivi GEOBOX, per impostazione predefinita, non conservano alcun log.

Implicazioni per la Cybersecurity

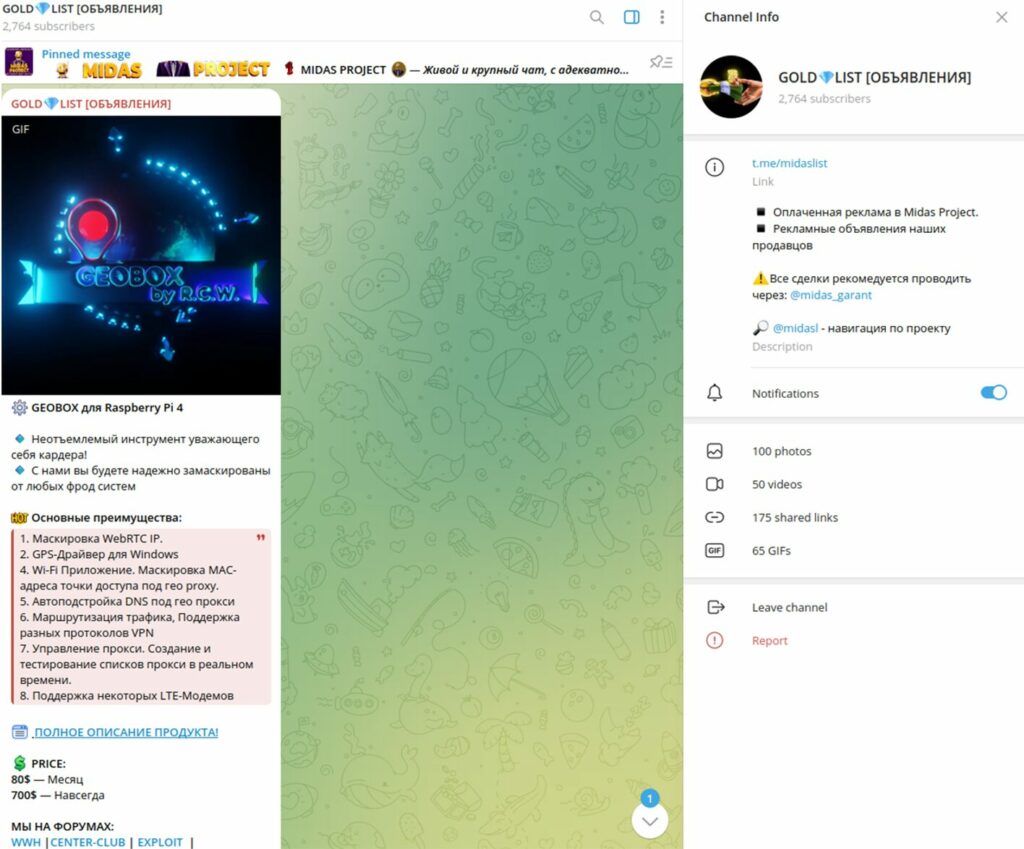

L’utilizzo di dispositivi personalizzati o modificati come il Raspberry Pi e altri oggetti connessi alla Internet of Things (IoT) da parte di attori malevoli rappresenta una nuova sfida per le forze dell’ordine a livello internazionale. GEOBOX è commercializzato nei principali forum sotterranei, inclusi Exploit, e viene promosso anche su Telegram, con un costo di affitto a vita di $700 o una tariffa mensile di $80, pagabile in criptovaluta.

Caratteristiche e Facilità di Installazione

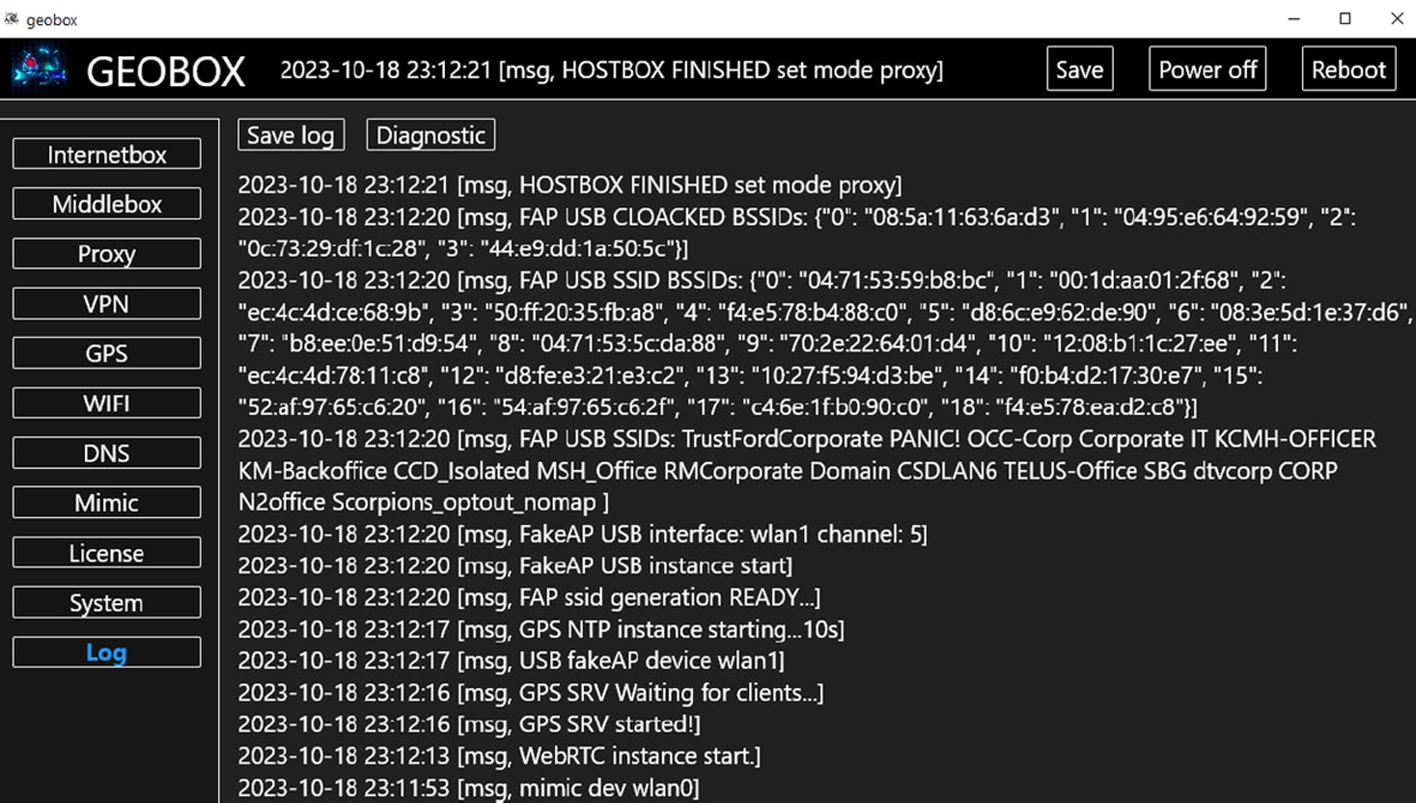

GEOBOX si distingue per la sua facilità di installazione e per un set di funzionalità che lo rendono uno strumento potente per mantenere l’anonimato online e svolgere attività fraudolente. Tra queste funzionalità figurano il mascheramento dell’indirizzo IP tramite WebRTC, lo spoofing GPS, la falsificazione degli indirizzi MAC dei hotspot Wi-Fi, la configurazione del DNS per specifiche località geografiche, il supporto di vari protocolli VPN e una gestione flessibile dei server proxy.

Set Di Funzionalità GEOBOX

- Scheda INTERNETBOX : questa sezione consente agli utenti di configurare vari tipi di connessione Internet, inclusi più protocolli VPN come L2TP, PPTP, L2TP-IPsec, Wireguard, SSTP, Zerotier e OpenVPN. Gli utenti possono creare più profili VPN e selezionare quello desiderato per le loro attività.

- Scheda MIDDLEBOX : simile a INTERNETBOX, la scheda MIDDLEBOX offre ulteriori opzioni di configurazione VPN. È progettato per creare un tunnel VPN all’interno di un altro tunnel VPN, aggiungendo un ulteriore livello di anonimato.

- Scheda Proxy : questa funzione consente agli utenti di configurare un server proxy per le informazioni sugli indirizzi MAC DNS, GPS e Wi-Fi. Include inoltre funzionalità per generare un ambiente Wi-Fi basato sulla geolocalizzazione del server proxy, che richiede adattatori Wi-Fi specifici con supporto della modalità monitor/inject.

- Scheda VPN : questa scheda supporta vari protocolli VPN e consente agli utenti di aggiungere profili VPN inserendo le informazioni sul server e sull’account. Una volta creato un profilo VPN, è possibile selezionarlo per l’utilizzo nell’INTERNETBOX o nel MIDDLEBOX.

- Scheda GPS : in questa scheda gli utenti possono trovare i file di installazione per un emulatore GPS per sistemi Windows. Ciò consente a un dispositivo senza ricevitore GPS di ricevere le coordinate dal server proxy selezionato.

- Scheda WI-FI : gli utenti possono modificare i parametri della rete predefinita, inclusi il nome della rete, la password e l’identificatore di posizione per le impostazioni di frequenza.

- Scheda DNS : GEOBOX seleziona automaticamente i server DNS in base alla geolocalizzazione del proxy o della VPN sollevati. Gli utenti hanno la possibilità di configurare manualmente le impostazioni DNS sia per le connessioni VPN che per quelle proxy.

- Scheda Mimic : questa sezione mostra i dati ricevuti dal server proxy e i dati sostituiti che il lato remoto vede, fornendo approfondimenti su come GEOBOX sta manipolando le informazioni di rete.

- Scheda Sistema : fornisce dati di sistema sul Raspberry Pi, inclusi indirizzi IP, versione GEOBOX e altri dati del sensore.

- Scheda Log : contiene eventi di sistema e log per la diagnostica e il debug. Questa scheda è essenziale per la risoluzione dei problemi e per comprendere il funzionamento di GEOBOX.

- Configurazione Zerotier : vengono fornite istruzioni dettagliate per la configurazione di Zerotier, un metodo per aggirare le restrizioni VPN utilizzando un ID di rete specifico.

Campanello d’Allarme per la Sicurezza Digitale

Lo sviluppo di GEOBOX sottolinea l’importanza di una solida strategia di monitoraggio del rischio digitale e di protezione degli endpoint. La situazione richiede capacità di rilevamento migliorate e uno sforzo congiunto da parte degli enti di cybersecurity di tutto il mondo per condividere intelligence e risorse. L’emergere di GEOBOX introduce nuove complessità nel panorama della cybersecurity, evidenziando la necessità di una maggiore vigilanza e cooperazione globale nella lotta contro queste minacce cyber sempre più accessibili e sofisticate.

Potenziali crimini informatici

- Coordinamento degli attacchi informatici:

ideale per orchestrare offensive informatiche complesse, inclusi attacchi sponsorizzati dallo stato o spionaggio aziendale. - Operazioni di mercato sul Dark Web:

dà potere agli operatori di mercati online illeciti nella vendita anonima di beni illegali. - Frodi finanziarie sofisticate:

migliora le capacità di commettere furti di identità e frodi con carte di credito sotto il velo dell’anonimato. - Elusione della censura governativa:

facilita l’aggiramento delle restrizioni e della sorveglianza sui contenuti imposte dallo stato. - Distribuzione anonima di malware:

favorisce la diffusione anonima di malware e ransomware, complicando la tracciabilità. - Campagne di credential stuffing:

semplifica gli attacchi automatizzati agli account digitali per violazioni di dati di massa. - Creazione di campagne di disinformazione:

consente di creare e gestire più personaggi online falsi per diffondere disinformazione. - Evasione della sorveglianza nei regimi autoritari:

aiuta gli individui nei regimi autoritari a eludere la sorveglianza digitale. - Pirateria dei contenuti e aggiramento delle restrizioni geografiche:

consente l’accesso illegale e la distribuzione di contenuti digitali con restrizioni geografiche. - Test di sicurezza della rete:

meno dannoso ma potenzialmente problematico per testare le vulnerabilità delle reti a tali strumenti di anonimizzazione.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.