Il gruppo di minaccia avanzata persistente (APT) cinese Stately Taurus è stato recentemente scoperto mentre abusava di Visual Studio Code (VSCode) per condurre operazioni di spionaggio contro enti governativi nel Sud-est asiatico. Questa tecnica sfrutta la funzionalità di reverse shell integrata in VSCode per accedere ai sistemi compromessi, una modalità di attacco relativamente nuova e mai osservata prima d’ora in attacchi reali.

Cosa leggere

Dettagli sull’attacco

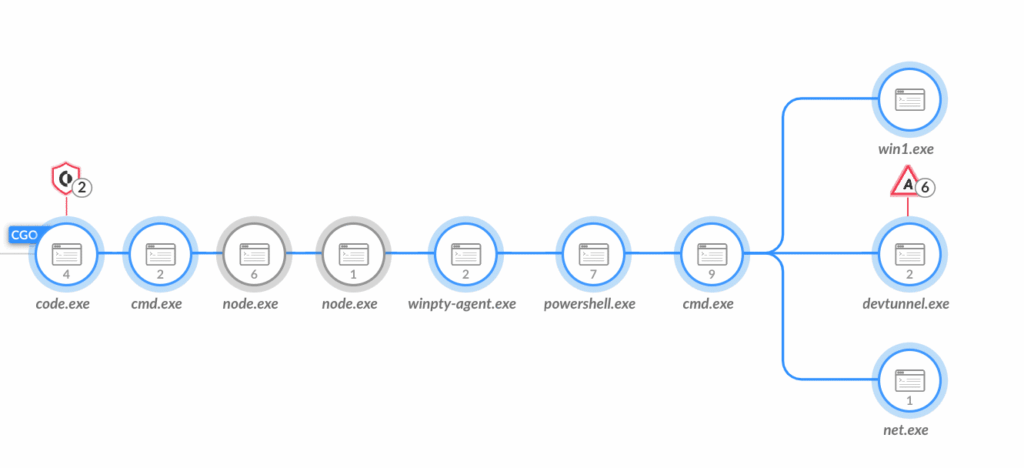

Stately Taurus ha sfruttato una vulnerabilità di Visual Studio Code, utilizzando un reverse shell per eseguire codice arbitrario e distribuire payload dannosi all’interno delle reti target. L’attacco prevedeva l’uso del comando “code.exe tunnel” che, una volta eseguito, indirizzava l’attaccante a un ambiente VSCode collegato al sistema compromesso. Da lì, l’attaccante poteva eseguire comandi e script, esfiltrando dati sensibili.

Connessioni con campagne precedenti

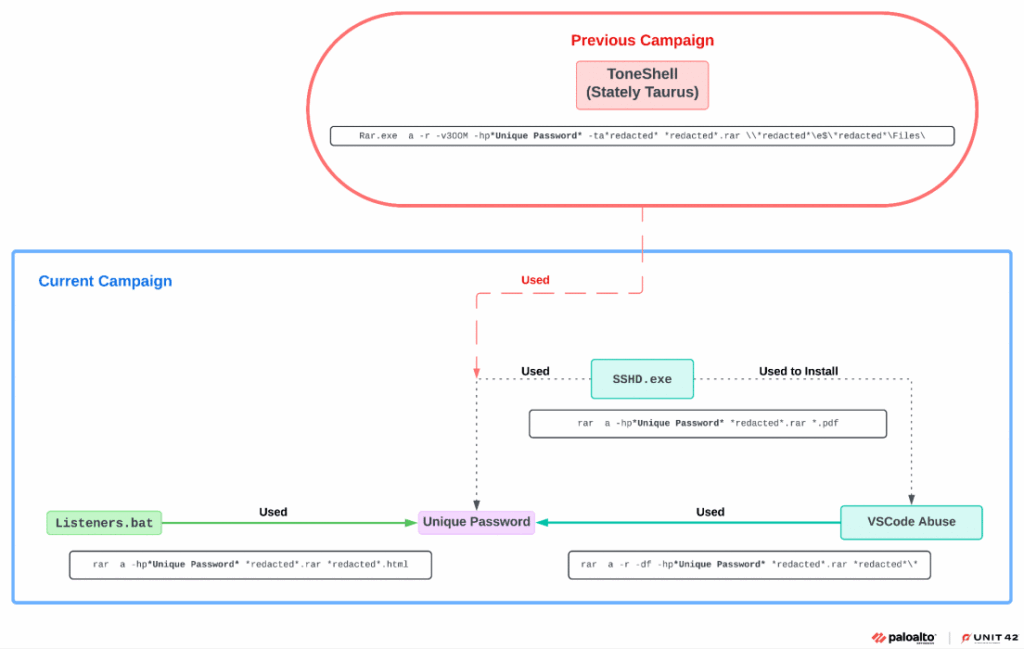

Questo attacco è stato associato a una campagna di spionaggio precedentemente attribuita a Stately Taurus, che ha utilizzato il malware ToneShell per l’archiviazione e l’esfiltrazione di file protetti da password. L’attività odierna mostra una continuità rispetto a questa campagna, con l’impiego delle stesse tecniche di esfiltrazione e della stessa password univoca utilizzata per proteggere gli archivi RAR.

Coinvolgimento di ShadowPad

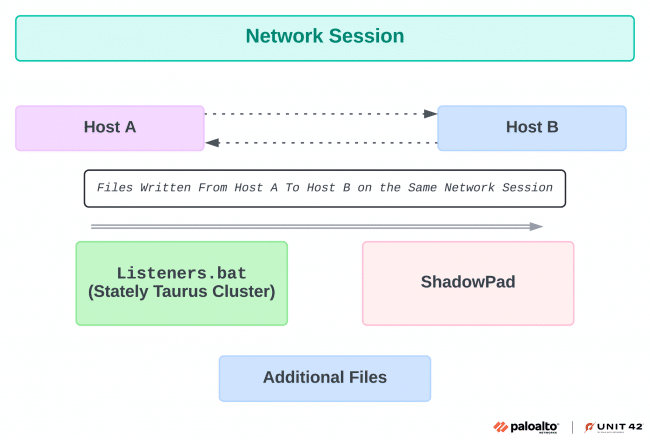

Durante l’analisi, i ricercatori hanno individuato un’altra attività parallela nella stessa rete, che utilizzava la backdoor ShadowPad, un malware modulare usato da vari attori APT cinesi. I due cluster di attività presentano sovrapposizioni, suggerendo un possibile coordinamento tra Stately Taurus e un altro gruppo di minacce, o il riutilizzo degli accessi compromessi.

Tecniche di esfiltrazione

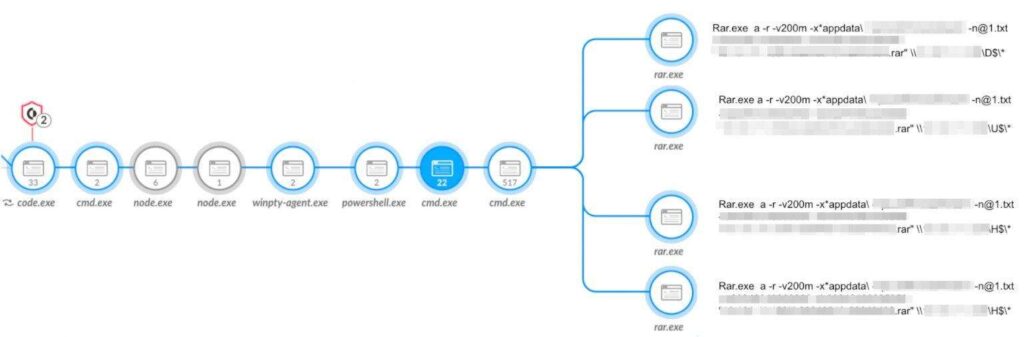

Gli attaccanti hanno utilizzato strumenti come rar.exe e curl per archiviare file e caricarli su servizi legittimi come Dropbox per l’esfiltrazione dei dati. Hanno inoltre sfruttato strumenti come SharpNBTScan e OpenSSH per espandere l’accesso all’interno delle reti compromesse, oltre a tecniche di dump della memoria di processi critici per il furto di credenziali.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.