All’apice della sua carriera, l’hacker vietnamita Ngo Minh Hieu ha fatto fortuna rubando i dati personali di centinaia di milioni di americani.

Ora è stato reclutato dal suo stesso governo autoritario per dare la caccia, dice, al tipo di criminale informatico che era un tempo. Dopo aver scontato sette anni nelle carceri statunitensi per aver rubato i dati personali di circa 200 milioni di americani, Hieu è stato rimandato in Vietnam, che impone alcune delle restrizioni più severe al mondo sulla libertà online.

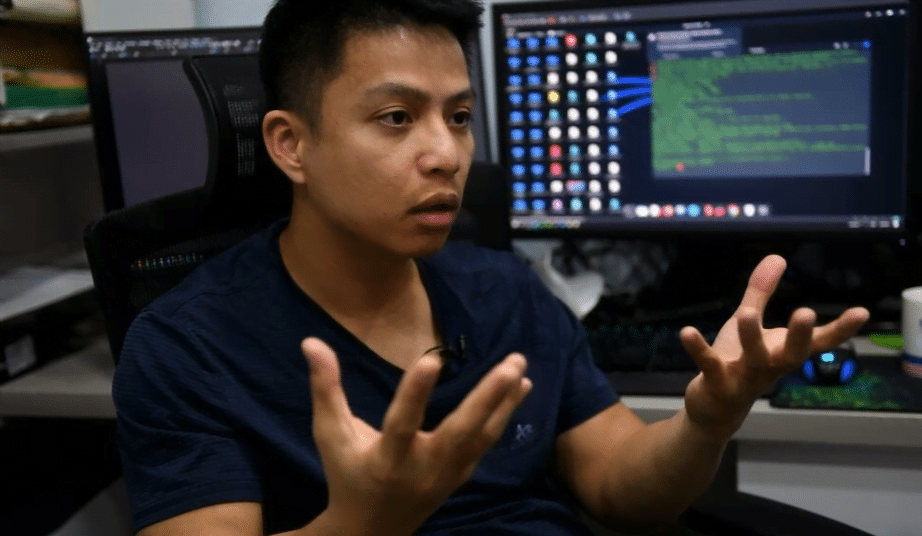

Hieu dice di aver voltato le spalle al suo passato criminale.

“Sono caduto in basso e ora sto cercando di risalire“, ha dichiarato il 32enne all’AFP. “Anche se ora non guadagno molto, ho invece la pace“.

La sua trasformazione, tuttavia, è complicata.

Hieu dice che il suo nuovo lavoro consiste nell’educare i cittadini vietnamiti sui pericoli dello stesso tipo di hacking da lui perpetrato.

Ma si occupa anche di sicurezza informatica per il governo di uno Stato a partito unico che reprime senza pietà il dissenso, perseguitando e arrestando le persone che pubblicano opinioni critiche online.

Soprannominato HieuPC all’età di 12 anni, Hieu è rimasto affascinato dai computer non appena ne ha messo le mani su uno. Ma ben presto ha accumulato multe da 1.000 dollari per aver rubato connessioni Internet altrui per uso personale.

Ha iniziato a violare conti bancari esteri, arrivando a guadagnare fino a 600 dollari al giorno durante le scuole superiori e utilizzando il denaro per studiare cybersecurity in Nuova Zelanda.

Nel 2010 Hieu è stato costretto a tornare in patria dopo aver violato la sua università e venduto le informazioni personali degli studenti.

A vent’anni ha guadagnato 100.000 dollari al mese hackerando e vendendo circa 200 milioni di numeri di previdenza sociale statunitensi.

“Ero all’apice del successo. Ero troppo orgoglioso di me stesso. Volevo più ville, più appartamenti, più auto di lusso“, ha detto Hieu.

Poi, nel febbraio 2013, è stato attirato negli Stati Uniti in un’operazione di spionaggio e prontamente arrestato al momento dello sbarco.

- Caduto in basso

“Non conosco nessun altro criminale informatico che abbia causato danni finanziari materiali a un numero maggiore di americani rispetto a Ngo“, ha dichiarato a KrebsOnSecurity.com, un blog dedicato alla sicurezza informatica, l’agente dei servizi segreti Matt O’Neill, che ha eseguito il piano per catturare Hieu.

A Hieu era stata inizialmente comminata una pena di 45 anni, poi ridotta a 13.

“Ero caduto in basso, avevo perso tutto nella mia vita“, ha detto Hieu. “Ho pensato di impiccarmi“.

Ma ha lottato ed è stato rilasciato nel 2019, tornando in Vietnam nel 2020.

L’ex milionario ora vive in un appartamento medio nella capitale commerciale Ho Chi Minh City e lavora presso il Centro nazionale di sicurezza informatica di proprietà dello Stato.

“Siamo concentrati sulla caccia ai criminali e sullo sventare i cyberattacchi“, ha dichiarato, rifiutando di commentare l’approccio sempre più repressivo del Vietnam alla censura online.

Nel 2019 è entrata in vigore una nuova legge sulla cybersicurezza che, secondo Amnesty International, concede al governo “ampi poteri per limitare la libertà online” e prendere di mira chi pubblica opinioni non gradite.

Nel 2019 il Consiglio per i diritti umani delle Nazioni Unite ha criticato la legge per aver imposto “gravi restrizioni alla libertà di espressione e di opinione“.

Attivisti e blogger sono stati arrestati, alcuni addirittura incarcerati con l’accusa di diffondere propaganda contro lo Stato, e Amnesty ha avvertito l’anno scorso che gli hacker legati al governo stavano prendendo di mira gli attivisti per i diritti.

Hieu ribadisce che il suo lavoro di “cacciatore di minacce” non è politico, ma si concentra sugli hacker criminali, rintracciando quelli che cercano di rubare i dati dei vietnamiti.

- L’hacking è come un coltello

Circa il 70% dei 98 milioni di vietnamiti utilizza internet e le minacce informatiche sono numerose.

Un rapporto dell’Istituto internazionale per gli studi strategici ha citato i dati Microsoft del 2020, secondo i quali il Vietnam aveva il più alto tasso di attacchi ransomware nella regione Asia-Pacifico.

Hieu viaggia per il Paese parlando a scuole e università dell’importanza della sicurezza informatica e delle conseguenze del furto di dati.

Sebbene il governo stia promuovendo la sensibilizzazione dell’opinione pubblica, Hieu ha affermato che molti vietnamiti hanno una scarsa conoscenza della criminalità informatica.

“Ora io faccio ancora l’hacker, ma faccio l’hacker di pagine web fraudolente o cerco di capire i dati che gli hacker neri scambiano online per rintracciarli e scoprire chi sono“, ha detto.

“L’hacking è come un coltello che si può dare a qualcuno che vuole usarlo per qualcosa di buono o di cattivo“.

Traduzione dal sito France 24

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.