Google ha annunciato un ulteriore rinvio del divieto sui cookie di terze parti nel browser Chrome, spostando la data prevista per l’attuazione al 2025. Questa decisione segna il terzo ritardo per la policy, che fa parte dell’iniziativa Privacy Sandbox di Google.

Cosa leggere

Dettagli del rinvio

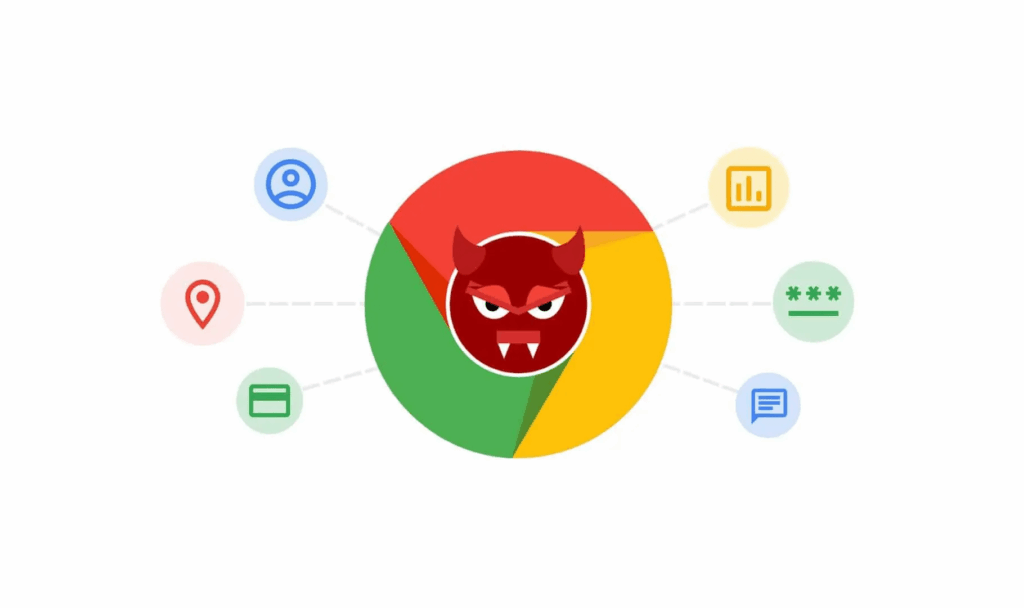

Originariamente, Google aveva programmato di eliminare i cookie di terze parti entro il 2022 come parte del suo impegno per migliorare la privacy degli utenti. Tuttavia, dopo aver posticipato il divieto al secondo semestre del 2023 e successivamente al secondo semestre del 2024, Google ha ora spostato il termine a inizio 2025. La ragione di questo ulteriore rinvio, come spiegato in un post sul blog di Google, è legata alla necessità di conciliare feedback divergenti da parte dell’industria, regolatori e sviluppatori, e alla richiesta di tempo aggiuntivo da parte della Competition and Markets Authority (CMA) del Regno Unito per esaminare i risultati dei test di settore.

Iniziative correlate e impatti

Nel frattempo, Google ha iniziato a testare una nuova funzione chiamata “Tracking Protection” in Chrome, che impedisce ai siti web di accedere ai cookie di terze parti e che era attiva per impostazione predefinita durante la fase di test. Gli utenti potevano temporaneamente riattivare i cookie di terze parti per un sito web specifico se necessario per il corretto funzionamento del sito.

Alternative per la Privacy

È importante notare che Chrome non è l’unico browser web che offre agli utenti la possibilità di bloccare i cookie di terze parti. Browser come Firefox, Brave e Safari offrono già questa opzione come impostazione predefinita, fornendo agli utenti alternative per una navigazione più privata.

Il continuo ritardo nell’attuazione del divieto sui cookie di terze parti da parte di Google riflette la complessità delle sfide tecniche e regolatorie associate alla gestione della privacy online. Questi sviluppi indicano che la transizione verso un ecosistema online più privato e meno dipendente dai cookie di terze parti sarà un processo graduale e complesso.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.