Economia

Che cos’è IOTA (MIOTA)?

IOTA è un registro distribuito con una grande differenza: in realtà non è una blockchain. Invece, la sua tecnologia proprietaria è conosciuta come Tangle, un sistema di nodi che confermano le transazioni. Le fondamenta alla base di questa piattaforma affermano che offre velocità molto maggiori rispetto alle blockchain convenzionali e un’impronta ideale per l’ecosistema di Internet of Things in continua espansione. Per saperne di più su questo progetto, dai un’occhiata al nostro approfondimento su IOTA.

Poiché non c’è blockchain, non ci sono minatori e poiché non ci sono minatori, non ci sono commissioni. Molte reti consolidate vedono aumentare i costi quando la congestione si intensifica, ma IOTA mira a fornire un throughput illimitato a una spesa minima. Col tempo, l’obiettivo di IOTA è diventare la piattaforma di fatto per l’esecuzione di transazioni tra dispositivi IoT. Dato che le stime suggeriscono che potrebbero esserci 20,4 miliardi di dispositivi di questo tipo entro il 2024, questo potrebbe finire per essere un grande business.

Il team dietro IOTA crede che i potenziali casi d’uso non finiscano qui. Ritengono che il loro registro distribuito possa fornire identità digitali a tutti, portare a polizze assicurative auto basate sull’utilizzo effettivo, aprire la strada a città intelligenti all’avanguardia, fornire un commercio globale senza interruzioni e dimostrare l’autenticità dei prodotti. Originariamente noto come Jinn, a settembre 2014 si è tenuta una vendita di massa per il progetto e la rete è stata lanciata ufficialmente nel 2016.

Se sei interessato ad entrare nel mondo delle criptovalute, la redazione suggerisce queste piattaforme di scambio perchè quelle ritenute più affidabili a livello internazionale

RICORDATI che si tratta sempre di investimenti ad ALTO rischio.

SCOMMETTI quanto puoi permetterti di PERDERE

Chi sono i fondatori di IOTA?

IOTA ha quattro co-fondatori e i loro nomi sono Sergey Ivancheglo, Serguei Popov, David Sønstebø e Dominik Schiener. Secondo la Fondazione IOTA, da allora l’iniziativa è cresciuta rapidamente e i membri del team sono ora presenti in più di 25 paesi. Sonstebo e Schiener sono collettivamente co-presidenti del consiglio di amministrazione, mentre Popov è membro del consiglio e direttore della ricerca della fondazione. Ivancheglo si è dimesso dal progetto con sede a Berlino nel giugno 2019, ma continua come consulente non ufficiale. All’epoca, ha dichiarato in una dichiarazione: “Non credo più che la Fondazione IOTA sia l’ambiente migliore per me per realizzare ciò che ci eravamo prefissati di creare nel 2014 e 2015. Ho sempre svolto il mio lavoro migliore in un modo meno rigido ambiente. Non vedo l’ora di continuare il lavoro sullo sviluppo hardware e software di IOTA in modo indipendente“.

Cosa rende unico IOTA?

Bene, come abbiamo accennato poco prima, il fatto che sia effettivamente una blockchain senza blockchain è piuttosto insolito per non dire altro. Il nome più tecnico di Tangle è il grafico aciclico diretto e, come spiegato da Sønstebø in un post sul blog nel 2015, questa tecnologia mira a mantenere la capacità della blockchain di eseguire transazioni sicure. L’unica differenza è che elimina la nozione di blocchi.

Ha anche scritto: “IOTA non dovrebbe essere considerato una moneta alternativa (altcoin) alle criptovalute esistenti come Bitcoin, piuttosto è un’estensione del crescente ecosistema blockchain. È pensato per lavorare in sinergia con queste altre piattaforme per formare coesione e relazioni simbiotiche. IOTA è progettato per fornire una soluzione che nessun’altra criptovaluta offre: microtransazioni efficienti, sicure, leggere e in tempo reale senza commissioni“.

Quante monete IOTA (MIOTA) ci sono in circolazione?

MIOTA ha una fornitura massima di 2.779.530.283 token — e sono tutti in circolazione. Quando si è svolto il crowdsale, questa risorsa digitale è stata fatturata come un token di utilità che potrebbe essere utilizzato per il pagamento attraverso la sua rete, piuttosto che una moneta per la condivisione degli utili. Durante il crowdsale del 2015 sono stati venduti 999.999.999 incredibilmente precisi e questo ha generato entrate per 1.337 BTC per la fondazione. Dato che all’epoca Bitcoin valeva solo circa $ 325, questo avrebbe potuto portare a un notevole guadagno per il team negli anni successivi. Vale la pena notare che la fornitura di MIOTA è aumentata negli anni successivi, con il team che ha sostenuto che un livello maggiore di fornitura renderebbe il token adatto per le “piccole nano transazioni” che probabilmente vedremo attraverso i dispositivi IoT. La Fondazione IOTA è stata lanciata nell’ottobre 2017 e all’epoca possedeva circa il 5% dei token in circolazione, donati dalla comunità. Ha affermato che “la maggior parte di questi fondi andrà alla creazione di un esercito di sviluppatori e ricercatori”.

Come è protetta la rete IOTA?

Dato che la rete IOTA non è una blockchain, potresti non pensare che avrebbe molto bisogno di un meccanismo di consenso. Tuttavia, per aiutare a mantenere la rete sicura, nel processo di convalida di una transazione è incluso un puzzle Proof-of-Work relativamente semplice.

Ci sono stati problemi di sicurezza intorno a IOTA. In passato, i ricercatori hanno affermato di aver trovato vulnerabilità nel codice del progetto. Le nuove transazioni vengono convalidate approvando due transazioni precedenti da un altro nodo, e questo è un approccio innovativo perché significa che le dimensioni e la velocità della rete saranno direttamente correlate al numero di persone che utilizzano la piattaforma. E mentre alcune criptovalute sono gestite come un’azienda, la Fondazione IOTA afferma che non è assolutamente a scopo di lucro, aggiungendo che ha l’unico obiettivo di rendere la rete il più prospera possibile. Infine, IOTA si è distinta da molti altri rivali di criptovalute stabilendo partnership di alto profilo con la casa automobilistica Volkswagen e aiutando la città di Taipei a perseguire progetti intelligenti.

Economia

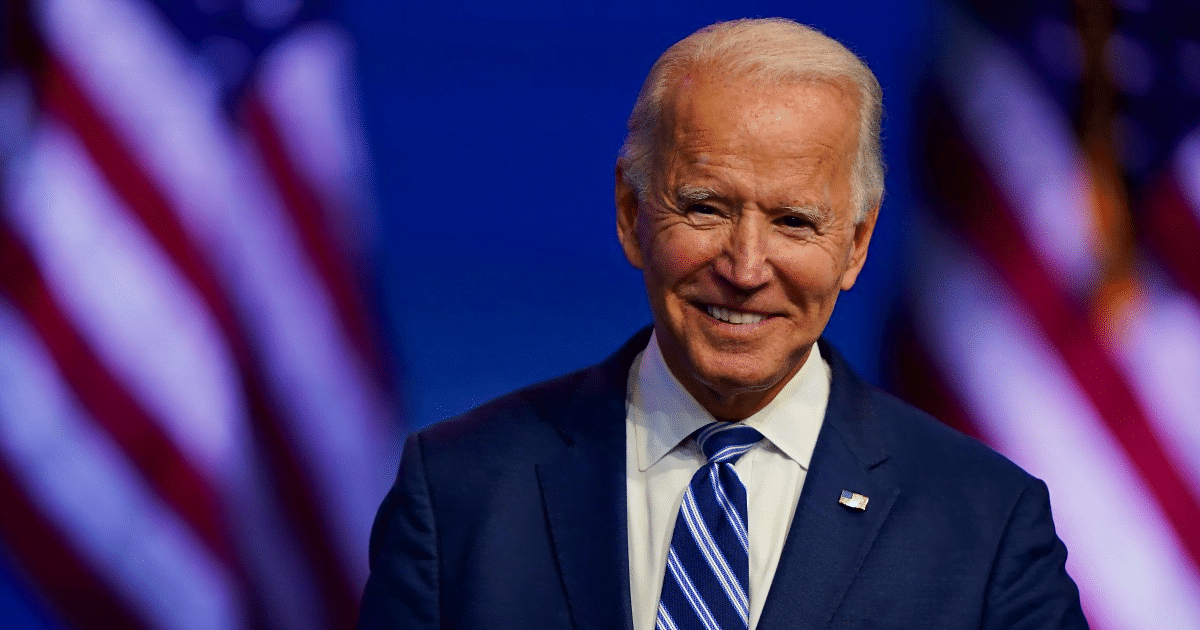

USA: ban TikTok se ByteDance non vende entro nove mesi, c’è la firma di Biden

Tempo di lettura: 2 minuti. Il Presidente Biden ha firmato una legge che richiede a ByteDance di vendere TikTok entro nove mesi o affrontare un divieto negli USA

Il Presidente Joe Biden ha firmato una legge che impone a ByteDance, la compagnia madre di TikTok, di vendere l’applicazione entro nove mesi o affrontare un divieto totale negli Stati Uniti. Questa decisione rappresenta un significativo intervento governativo nel settore tecnologico, sollevando preoccupazioni riguardo alla privacy e alla sicurezza nazionale.

Contenuto del Disegno di Legge

Il disegno di legge, che era parte di un pacchetto di aiuti esteri, non bandisce immediatamente TikTok, ma dà a ByteDance un termine di nove mesi per vendere l’app, con la possibilità di un’estensione di tre mesi se si verificano progressi significativi verso una vendita. In assenza di una vendita, TikTok sarà bandito e rimosso dagli store di app come Apple e Google negli USA.

Risposte e Reazioni

TikTok ha descritto la legge come incostituzionale e si è impegnata a sfidarla in tribunale. La piattaforma ha investito miliardi di dollari per proteggere i dati degli utenti americani e per mantenere la piattaforma libera da influenze esterne. ByteDance ha ripetutamente smentito qualsiasi richiesta di dati da parte del governo cinese e afferma che non concederebbe tali dati se richiesto.

Implicazioni e possibili sviluppi

Se la vendita non avviene e il divieto entra in vigore, TikTok verrà eliminato dagli store ufficiali e non sarà accessibile via web negli USA. Tuttavia, gli utenti potrebbero ancora accedere a TikTok tramite VPN o sideloading, sebbene ciò possa ridurre significativamente la base di utenti. La legge potrebbe affrontare ostacoli legali simili a quelli incontrati da un divieto statale in Montana, che è stato giudicato incostituzionale.

L’approvazione e la firma di questa legge sottolineano le tensioni tra gli USA e la Cina riguardo alla sicurezza e alla sovranità dei dati. Mentre il futuro di TikTok negli Stati Uniti rimane incerto, la situazione evidenzia la crescente preoccupazione per la sicurezza dei dati e l’impatto delle piattaforme sociali sulla privacy e sulla sicurezza nazionale.

Economia

Il Senato USA approva il Disegno di Legge per il divieto di TikTok

Tempo di lettura: 2 minuti. Il Senato degli Stati Uniti approva il disegno di legge che impone a ByteDance di vendere TikTok o affrontare un divieto

Il Senato degli Stati Uniti ha approvato un disegno di legge che obbliga ByteDance, una compagnia con base in Cina, a vendere TikTok o affrontare un divieto della piattaforma negli Stati Uniti. La misura fa parte di un pacchetto di aiuti esteri e ora è stata inviata al Presidente Joe Biden, che si è impegnato a firmare la legislazione.

Dettagli del Disegno di Legge

ByteDance avrà fino a un anno per completare la vendita di TikTok o affrontare un effettivo divieto della piattaforma negli USA. Il disegno di legge concede inizialmente nove mesi a ByteDance, con la possibilità per il presidente di estendere tale termine di altri tre mesi se ci sono progressi verso un accordo. Tuttavia, sfide legali potrebbero ritardare l’applicazione del divieto.

Motivazioni del Divieto

Il legislatore e gli ufficiali di intelligence esprimono preoccupazione per il fatto che la proprietà di TikTok da parte di una compagnia con sede in Cina possa mettere a rischio i dati degli utenti statunitensi. Questo a causa di una legge sulla sicurezza nazionale cinese che potrebbe costringere le compagnie a consegnare informazioni interne. Alcuni legislatori temono anche che il governo cinese possa influenzare i tipi di messaggi visualizzati dagli utenti statunitensi.

Dichiarazioni politiche

Il senatore Mark Warner ha sottolineato che la legislazione non mira a punire TikTok o altre compagnie specifiche, ma a prevenire spionaggi, operazioni maligne e altre minacce da parte di avversari stranieri. Ha inoltre criticato il “Project Texas” di TikTok, ritenuto inadeguato per la gestione dei dati, poiché permetterebbe ancora il controllo del codice sorgente e delle attività di sviluppo da parte di ByteDance in Cina.

Impatto previsto e reazioni

Se firmato da Biden, questo disegno di legge segnerebbe un cambiamento significativo per TikTok negli USA. TikTok ha annunciato che, se la legge sarà approvata, la compagnia sfiderà la decisione in tribunale.

L’approvazione del Senato riflette la tensione crescente tra USA e Cina riguardo alla sicurezza dei dati e al controllo delle piattaforme di social media. Con l’imminente firma del Presidente, gli Stati Uniti si preparano a uno scenario che potrebbe riscrivere le regole del gioco per TikTok e la sua presenza nel mercato americano.

Economia

Apple investe nell’IA francese ed aumenta la fornitura cinese

Tempo di lettura: 2 minuti. Apple sta facendo importanti mosse, diversificando la sua catena di fornitura, acquisendo una startup di AI, e potenzialmente rivoluzionando il design dell’iPhone

Recentemente, Apple ha fatto notizia con una serie di sviluppi significativi che promettono di plasmare il futuro dei suoi dispositivi e tecnologie. Dai cambiamenti nella catena di fornitura e l’acquisizione di startup innovative fino all’eliminazione dei pulsanti fisici sull’iPhone, Apple si sta posizionando per mantenere il suo status di leader nell’innovazione tecnologica.

Diversificazione della catena di fornitura

Apple ha recentemente annunciato l’aggiunta di otto nuovi brand cinesi alla sua catena di fornitura, nonostante i tentativi di ridurre la dipendenza dalla Cina a causa delle tensioni politiche tra la Cina e gli Stati Uniti. Questo movimento evidenzia la complessità di spostare una catena di fornitura consolidata e la continua importanza della Cina nel panorama produttivo globale di Apple.

Secondo l’annuncio, Apple ha aggiunto otto nuovi marchi cinesi all’elenco della sua catena di fornitura. Questi marchi cinesi lo sono

- Baoti Co., Ltd.

- Jiuquan Iron and Steel

- Sinopec Weiye Technology

- Kaicheng Technology

- Sanan Optoelectronics

- Boshuo Technology

- Tony Electronics

- Zhenghe Group

Allo stesso modo, l’azienda elimina dall’elenco altri quattro marchi cinesi. I marchi abbandonati lo sono

- Jiangsu Jingyan Technology

- Meiyingsen Group

- Shenzhen Derun Electronics

- Yishi.

Acquisizione per potenziare le Capacità AI

Inoltre, Apple ha acquisito Datakalab, una startup francese specializzata in compressione dell’intelligenza artificiale e tecnologie di visione computerizzata. Questa mossa è parte di una strategia più ampia per integrare capacità avanzate di IA nei suoi dispositivi, rafforzando ulteriormente la sua offerta di prodotti innovativi.

Rivoluzione del Design con iPhone 16

Nel frattempo, circolano voci che l’iPhone 16 potrebbe abbandonare i pulsanti fisici a favore di pulsanti capacitivi. Questo cambiamento non solo modernizzerà l’estetica del dispositivo, ma migliorare anche la resistenza all’acqua e alla polvere. Sebbene la decisione finale non sia stata ancora confermata, la speculazione suggerisce che Apple stia cercando di spingere ulteriormente i confini del design del suo prodotto di punta.

Questi sviluppi mostrano un chiaro segnale che Apple non sta solo cercando di adattarsi alle sfide globali, ma anche di anticipare e plasmare il futuro della tecnologia. Con queste iniziative, Apple si conferma come un gigante tecnologico impegnato a migliorare e innovare costantemente i suoi prodotti e servizi.

Notizie2 settimane fa

Notizie2 settimane faAustralia ed USA arresti contro sviluppatori RAT Hive – Firebird

Cyber Security2 settimane fa

Cyber Security2 settimane faDove studiare Sicurezza Informatica in Italia: Guida alle migliori opzioni

Inchieste1 settimana fa

Inchieste1 settimana faBanca Sella: il problema che i detrattori del Piracy Shield non dicono

Notizie2 settimane fa

Notizie2 settimane faIntensificazione delle operazioni di influenza digitale da parte di Cina e Corea del Nord

Notizie1 settimana fa

Notizie1 settimana faLightSpy: APT41 minaccia Utenti iPhone in Asia

Notizie1 settimana fa

Notizie1 settimana faMiner di criptovalute arrestato per aver evaso pagamenti di Server Cloud per 3,5 Milioni di Dollari

Notizie1 settimana fa

Notizie1 settimana faUSA, arrestata per un’accusa di Sextortion da 1,7 Milioni di Dollari

Cyber Security2 settimane fa

Cyber Security2 settimane faIl Ruolo e le Responsabilità del Responsabile per la Transizione Digitale nelle Pubbliche Amministrazioni