Federprivacy, l’Associazione Italiana dei Professionisti della Privacy e della Protezione dei Dati Personali, ha subito un grave attacco informatico da parte di AlphaTeam. I dettagli dell’attacco e le sue conseguenze sollevano preoccupazioni significative riguardo alla sicurezza dei dati personali.

Cosa leggere

Dettagli dell’attacco e conseguenze

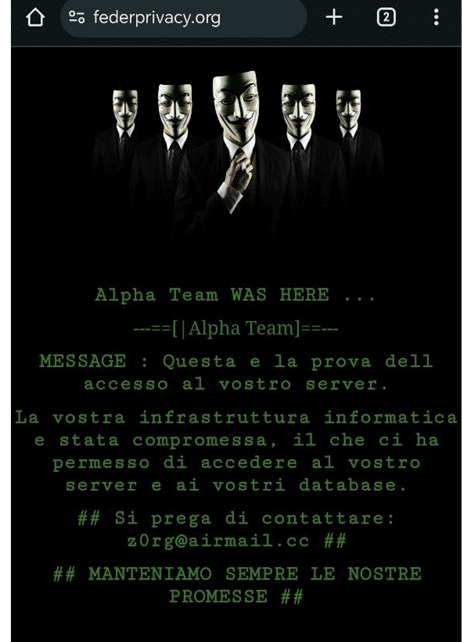

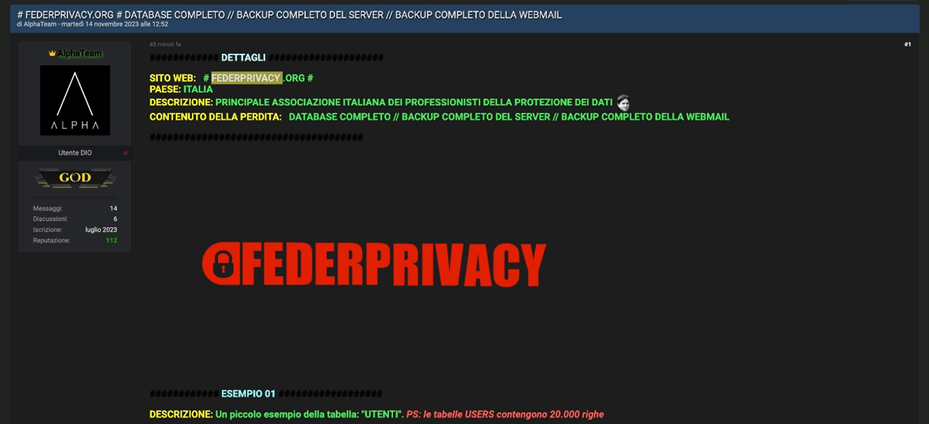

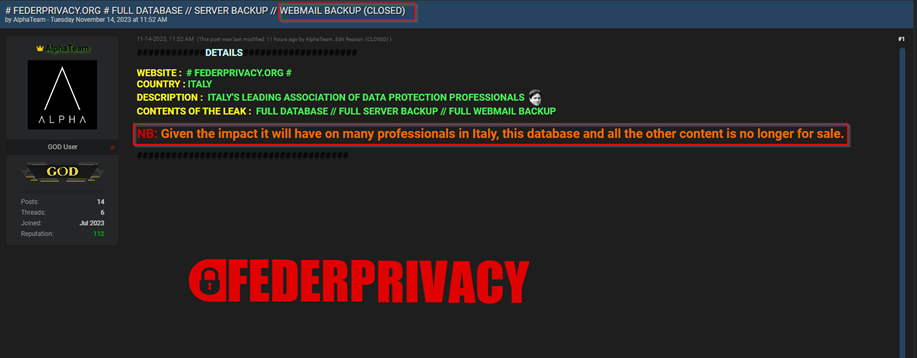

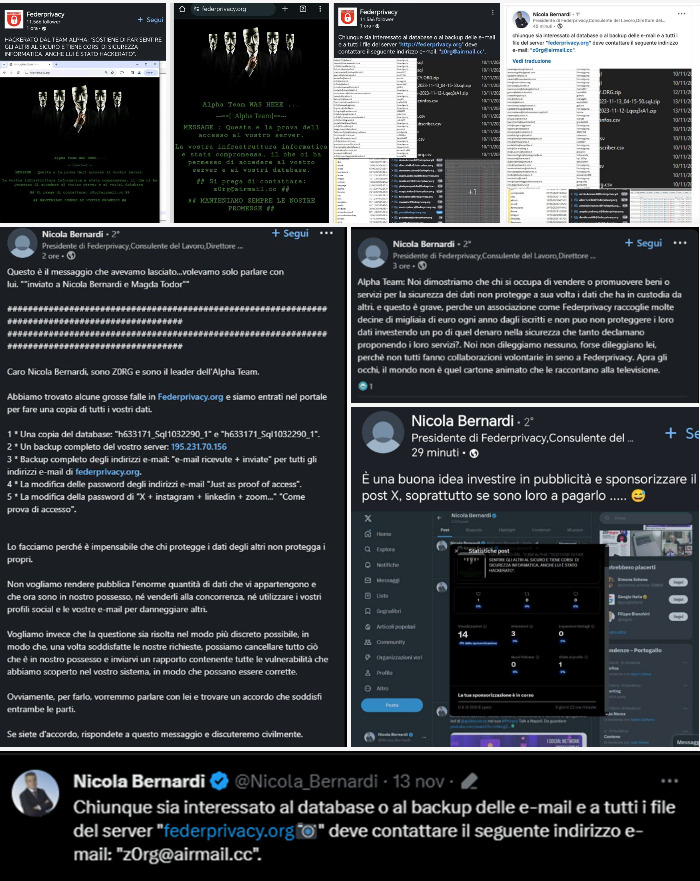

Il 13 novembre, Federprivacy ha subito un’attività di defacing, ovvero la sostituzione illecita della homepage del sito, accompagnata dal furto di due database, un backup completo del server e degli indirizzi e-mail e social, le cui modifiche delle password hanno completato il cerchio dell’attacco informatico di AlphaTeam. Gli account violati sono stati quelli di X, Instagram, LinkedIn e Zoom.

Alpha Team rivendica l’attacco

L’attacco è stato rivendicato da Alpha Team, un gruppo di cybercriminali. Inizialmente, il gruppo aveva spiegato l’attacco come un atto dimostrativo per evidenziare la mancanza di sicurezza di Federprivacy.

Tuttavia, nonostante le promesse iniziali di non divulgare o vendere le informazioni rubate, i dati sono comparsi sul mercato del dark web, Alpha Team ha dichiarato di non mettere più in vendita sul darkweb i dati sottratti a Federprivacy, citando l’impatto che l’azione avrebbe su molti professionisti in Italia.

Quinto livello di estorsione

L’attacco subito da FederPrivacy, definito come un “5° livello di estorsione” da Pietro Di Maria, CEO di mAiLBi Partners e COO di Meridian Group, rappresenta un serio monito per il mondo aziendale sulla vulnerabilità informatica e l’importanza della cyber security.

Di Maria illustra i punti dell’ “Attacco multidimensionale con Gravi conseguenze”

Danneggiamento Esteso: Alpha Group ha superato i limiti del semplice furto di dati, compiendo un deface del sito web di FederPrivacy e accedendo ai social network dell’associazione e del suo Presidente. Questa azione ha causato non solo una perdita di dati, ma anche un danno all’immagine e alla credibilità dell’organizzazione.

Furto e diffusione dei dati

La perdita dei dati di FederPrivacy è stata devastante. I dati rubati sono stati messi in vendita online, esponendo a rischi significativi la privacy dei clienti e dei dipendenti dell’associazione.

Danno alla reputazione

L’uso dei canali social dell’azienda per diffondere l’attacco ha inflitto un grave colpo alla reputazione di FederPrivacy. Questo aspetto dell’attacco sottolinea come la sicurezza informatica sia intrinsecamente legata all’immagine aziendale.

Senza vie di fuga

La natura elaborata e pubblica di questo attacco non lascia spazio a negazioni o interpretazioni alternative. La comunità online è stata testimone diretta degli eventi, rendendo impossibile per le aziende colpite ignorare o minimizzare l’accaduto.

Un mercato di professionisti improvvisati?

Questo attacco evidenzia la vulnerabilità delle aziende di fronte alle minacce informatiche e sottolinea l’urgenza di rafforzare le difese digitali. Ne è convinto Pietro di Maria del fatto che è essenziale dal punto di vista aziendale il considerare la sicurezza informatica una priorità assoluta, avvalendosi di personale qualificato e processi robusti e sicuri. La prevenzione e la preparazione sono fondamentali per proteggere non solo i dati, ma anche la reputazione e la fiducia dei clienti.

Alphateam, Buonocore: sta cambiando anche l’attivismo dimostrativo

Secondo Dario Buonocore specialista di sicurezza informatica, l’attacco a FederPrivacy è un chiaro segnale che nessuna organizzazione è immune dalle minacce informatiche. Le aziende devono agire ora per rafforzare le loro difese e proteggere i loro asset più preziosi in un’era digitale sempre più insidiosa.

“L’attacco informatico recente a Federprivacy da parte della Cyber Gang Alphateam rappresenta un punto di svolta cruciale nell’evoluzione degli attacchi informatici. Questo evento segna un netto distacco dai precedenti attacchi cyber, come quelli perpetrati dal gruppo LulzSecITA tra il 2018 e il 2020, che erano motivati principalmente dal desiderio di scherno e non avevano interessi economici. Il 13 novembre 2023, abbiamo assistito al compromesso del sito istituzionale di Federprivacy e degli account social dell’associazione e del suo Presidente, Nicola Bernardi, ad opera di Alphateam. Il giorno seguente, i cybercriminali hanno messo in vendita i dati trafugati durante l’attacco su un noto sito underground, una mossa che è stata poi ritirata per le potenziali ripercussioni negative su molti professionisti in Italia“.

Nicola Bernardi si scusa dell’attacco informatico di AlphaTeam a Federprivacy

“Sicurezza dei dati: priorità ineludibile” ha dichiarato in un lungo articolo Nicola Bernardi, Presidente di Federprivacy “Da più di quindici anni, mi dedico alla promozione della privacy e della protezione dei dati attraverso Federprivacy. Recentemente, ho sottolineato con forza agli addetti ai lavori l’importanza di tutelare i nostri dati, non solo in termini di conformità normativa, ma anche per quanto riguarda la sicurezza concreta dei nostri dati personali. Chi segue le nostre attività formative sa bene che, con l’avanzare delle tecnologie, non dobbiamo chiederci se un data breach accadrà, ma quando accadrà. Purtroppo, questa volta è toccato a Federprivacy, coinvolgendo l’intera categoria degli addetti ai lavori, inclusi i nostri 2.500 soci membri. Questo mi dispiace enormemente“.

Mea culpa sulla tecnologia a disposizione

“Tra coloro che sono stati colpiti dal recente attacco hacker ci sono anch’io, e posso comprendere la frustrazione e il risentimento di ciascuno dei nostri 26.000 utenti che si occupano di tutelare i dati. Nonostante le misure di sicurezza adottate finora, dobbiamo riconoscere che, come associazione non profit, non possiamo aspettarci gli stessi livelli di sicurezza di enti governativi o multinazionali”. Questa è la scusa non richiesta, ma manifestata da Bernardi che rimanda le responsabilità al “mercato” indicando “La maggior parte dei siti di piccole e medie organizzazioni sono sviluppati con CMS, rendendoli vulnerabili a attacchi come quello subito da Federprivacy. L’attacco ha avuto un impatto personale ancora più profondo su di me, con la violazione e l’usurpazione dei miei profili social personali. Inoltre, l’insistenza degli hacker nel coinvolgere la mia vita privata, in particolare mia moglie, è stata particolarmente crudele e ingiustificabile.

La questione personale

Che l’atto dimostrativo sia andato oltre il perimetro di scaramucce tra attivisti, criminali o no, ed una autorità del settore è un dato di fatto e mette la redazione nella condizione di esprimere solidarietà al presidente Bernardi per quanto occorso ai suoi affetti familiari in virtù dell’appropriazione dei suoi profili social personali.

Quest’esperienza ci insegna che non possiamo mai sentirci completamente al sicuro con i dati che dobbiamo tutelare e che dobbiamo sempre rimanere vigili. Tuttavia, non posso accettare l’attacco e la vessazione nei confronti dei miei familiari, che definisco senza esitazione come atti criminali. Cercando di lasciarci alle spalle questa brutta vicenda, tutto ciò che è accaduto sarà sicuramente argomento di riflessione e confronto“

Polemiche sull’azione dei “guardiani della privacy”

In risposta, Federprivacy ha agito rapidamente, notificando la violazione al Garante per la protezione dei dati personali e comunicando l’accaduto agli interessati.

In un tweet del 17 novembre 2023, Christian Bernieri, esperto di protezione dei dati, ha condiviso la comunicazione di Federprivacy, che includeva scuse formali e l’invio di nuove credenziali di accesso ai suoi iscritti, dimostrando un impegno attivo nella gestione dell’incidente e nel rafforzamento delle misure di sicurezza. Bernieri ha anche espresso preoccupazione per la mancanza di informazioni dettagliate su quali dati siano stati compromessi e le misure da adottare per mitigare il danno. Ha criticato la minimizzazione dell’accaduto da parte di Federprivacy, sottolineando la contraddizione nella loro comunicazione e la mancanza di chiarezza sulle misure di sicurezza adottate, come l’invio di credenziali in chiaro.

Conclusioni dell’Editore sull’attacco informatico di Federprivacy ad AlphaTeam

Quest’ultimo commento evidenzia la complessità e la delicatezza della gestione di un attacco informatico, soprattutto quando coinvolge un’organizzazione che si occupa di privacy e protezione dei dati. La risposta di Federprivacy a questo attacco informatico di AlphaTeam è cruciale non solo per la reputazione del brand associativo, ma anche per la fiducia che i professionisti e il pubblico, composto da associati e aziende clienti, ripongono nelle loro capacità di proteggere i dati sensibili.

Perchè è una pessima figura

In questo contesto, l’attacco a Federprivacy diventa un caso di studio importante per tutte le organizzazioni perché ha lo stesso valore simbolico degli scandali Solarwinds o Hacking Team, seppur con conseguenze molto ridotte, e sottolinea la necessità di una comunicazione trasparente e di misure di sicurezza efficaci per prevenire e gestire gli attacchi informatici.

Scarsa diplomazia dell’associazione?

Così come sembrerebbe, da alcune fonti interpellate da Matrice Digitale, che l’azione di AlphaTeam sia stata dimostrativa e si sia proposto per una collaborazione, dietro compenso di consulenza sia chiaro, per risolvere i problemi che sembrerebbero essere dispesi da una configurazione del database SQL non commissurata al blasone dell’associazione.

Per intenderci, l’attacco SQL Injection non è impossibile, ma con il tempo risulta sempre più difficile nei contesti della cybersecurity proprio perchè è noto ed è stato ampiamente utilizzato in passato. Ed è qui che l’analogia con LulzSecIta di Bonocore è stata puntuale perchè gli stessi hacktivisti in passato si sono proposti di tappare i buchi da loro individuati

Fedederprivacy è la punta dell’iceberg

L’attacco a Federprivacy solleva questioni critiche sulla gestione degli attacchi e sulla comunicazione in situazioni di crisi, evidenziando l’importanza della trasparenza e della sicurezza dei dati.

Da non trascurare che l’azione di Alphateam segna un’evoluzione negli attacchi cyber, perchè introduce un movente economico e sottolinea l’importanza di una sicurezza informatica robusta per le aziende che sembrerebbe essere mancata nel caso dell’associazione che si posiziona sul mercato come collettore di un sistema imprenditoriale che garantisce la privacy al mercato globale italiano.

Sarà stata proprio la sua esposizione come player principale e di rappresentanza la causa di un’attenzione così morbosa da parte di AlphaTeam?

La situazione occorsa solleva interrogativi sulla sicurezza dei dati e sull’efficacia delle misure di protezione adottate dall’associazione delle associazioni in termini di Privacy e tutela dei dati. Questo incidente, infatti, mette in luce la vulnerabilità delle organizzazioni che gestiscono dati sensibili. I dati degli associati e dei dipendenti di Federprivacy, così come tutte le comunicazioni private intercorse con l’associazione, sono stati a rischio diffusione e possono ancora esserlo se dovesse cambiare il vento negli umori di AlphaTeam.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.