Nel 2023, gli attacchi di Magic Hound hanno segnato un nuovo capitolo nella cyber guerra. Questi attacchi, orchestrati da gruppi di hacker sostenuti dallo stato iraniano, hanno preso di mira una serie di obiettivi strategici, sfruttando vulnerabilità in software ampiamente utilizzati come PaperCut MF/NG. Gli attacchi sono stati caratterizzati da un alto grado di sofisticazione, con i gruppi di hacker che hanno utilizzato una serie di tecniche avanzate per evitare il rilevamento e mantenere la persistenza all’interno delle reti infettate.

| Magic Hound (Palo Alto) | |

|---|---|

| Nomi | APT 35 (Mandiant), Cobalt Illusion (SecureWorks), Cobalt Mirage (SecureWorks), Charming Kitten (CrowdStrike), TEMP.Beanie (FireEye), Timberworm (Symantec), Tarh Andishan (Cylance), TA453 (Proofpoint), Phosphorus (Microsoft), TunnelVision (SentinelOne), UNC788 (FireEye), Yellow Garuda (PWC), Educated Manticore (Check Point), Mint Sandstorm (Microsoft) |

| Paese | Iran |

| Sponsor | State-sponsored, Islamic Revolutionary Guard Corps (IRGC) |

| Motivazione | Furto di informazioni e spionaggio |

| Prima apparizione | 2012 |

Cosa leggere

Adozione rapida di POC pubblicamente divulgati per l’accesso iniziale e la persistenza

Microsoft ha osservato sempre più spesso questo sottogruppo di Mint Sandstorm adottare codici di prova di concetto (POC) pubblicamente divulgati poco dopo la loro pubblicazione per sfruttare le vulnerabilità nelle applicazioni esposte su Internet. Fino al 2023, questo sottogruppo era stato lento nell’adottare exploit per vulnerabilità recentemente divulgate con POC pubblicamente riportati, spesso impiegando diverse settimane per armare con successo exploit per vulnerabilità come Proxyshell e Log4Shell. Tuttavia, all’inizio del 2023, Microsoft ha osservato una notevole riduzione del tempo necessario a questo sottogruppo per adottare e incorporare POC pubblici. Ad esempio, Mint Sandstorm ha iniziato a sfruttare CVE-2022-47966 in Zoho ManageEngine il 19 gennaio 2023, lo stesso giorno in cui il POC è diventato pubblico. In seguito hanno sfruttato CVE-2022-47986 in Aspera Faspex entro cinque giorni dalla pubblicazione del POC il 2 febbraio 2023.

Mentre questo sottogruppo ha dimostrato la sua capacità di incorporare rapidamente nuovi POC pubblici nei loro playbook, Microsoft ha anche osservato che Mint Sandstorm continua ad utilizzare vulnerabilità più vecchie, in particolare Log4Shell, per compromettere dispositivi non aggiornati. Poiché questa attività è tipicamente opportunistica e indiscriminata, Microsoft raccomanda alle organizzazioni di aggiornare regolarmente le vulnerabilità con POC pubblicamente disponibili, indipendentemente da quanto tempo il POC è stato disponibile.

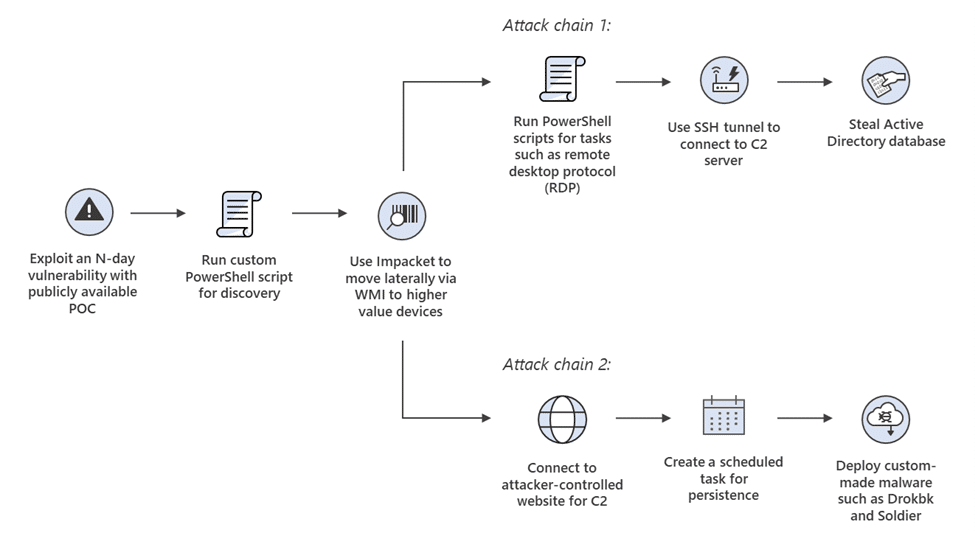

Dopo aver ottenuto l’accesso iniziale a un’organizzazione sfruttando una vulnerabilità con un POC pubblico, questo sottogruppo di Mint Sandstorm distribuisce uno script PowerShell personalizzato progettato per la scoperta. In alcuni casi, il sottogruppo non agisce sulle informazioni che raccolgono, forse perché valutano che una vittima non soddisfa alcun requisito di targeting o perché il sottogruppo desidera attendere e concentrarsi su obiettivi più preziosi. Nei casi in cui gli operatori di Mint Sandstorm continuano il loro inseguimento di un determinato obiettivo, Microsoft osserva tipicamente una delle due possibili catene di attacco.

Esempi di catene di attacco di Mint Sandstorm

Figura 1. Le due catene di attacco utilizzate dal sottogruppo Mint Sandstorm

- Catena di attacco 1: Il sottogruppo Mint Sandstorm procede utilizzando Impacket per muoversi lateralmente attraverso un’organizzazione compromessa e si affida ampiamente a script PowerShell (piuttosto che a impianti personalizzati) per enumerare gli account amministrativi e abilitare le connessioni RDP. In questa catena di attacco, il sottogruppo utilizza un tunnel SSH per il comando e il controllo (C2), e l’obiettivo finale in molti casi è il furto del database di Active Directory. Se ottenuto, il sottogruppo Mint Sandstorm può utilizzare il database di Active Directory per accedere alle credenziali degli account degli utenti. Nei casi in cui le credenziali degli utenti vengono accessibili e l’organizzazione target non ha reimpostato le password corrispondenti, gli attori possono accedere con le credenziali rubate e mascherarsi come utenti legittimi, possibilmente senza attirare l’attenzione dei difensori. Gli attori potrebbero anche ottenere l’accesso ad altri sistemi in cui gli individui potrebbero aver riutilizzato le loro password.

- Catena di attacco 2: Come nel caso della catena di attacco 1, il sottogruppo Mint Sandstorm utilizza Impacket per muoversi lateralmente. Tuttavia, in questo progresso, gli operatori utilizzano webhook.site per C2 e creano attività pianificate per la persistenza. Infine, in questa catena di attacco, gli attori distribuiscono una variante di malware personalizzato, come Drokbk o Soldier. Queste varianti di malware personalizzato segnalano un aumento del livello di sofisticazione del sottogruppo, poiché passano dall’uso di strumenti pubblicamente disponibili e script semplici alla distribuzione di codice maligno completamente sviluppato su misura.

Uso di strumenti personalizzati per evitare il rilevamento

Dal 2022, Microsoft ha osservato questo sottogruppo di Mint Sandstorm utilizzare due impianti personalizzati, rilevati dai prodotti di sicurezza di Microsoft come Drokbk e Soldier, per persistere negli ambienti target e distribuire ulteriori strumenti. Drobkbk e Soldier utilizzano entrambi i repository GitHub controllati da Mint Sandstorm per ospitare un rotatore di dominio contenente i domini C2 degli operatori. Questo permette a Mint Sandstorm di aggiornare dinamicamente la loro infrastruttura C2, il che può aiutare gli operatori a stare un passo avanti rispetto ai difensori che utilizzano il blocco del dominio basato su liste.

- Drokbk: Drokbk.exe è un impianto .NET personalizzato con due componenti: un installatore, a volte accessibile da un archivio compresso su una piattaforma di condivisione di file legittima, e un payload di backdoor secondario. La backdoor Drokbk emette una richiesta web per ottenere il contenuto di un file README su un repository GitHub controllato da Mint Sandstorm. Il file README contiene un elenco di URL che indirizzano i target all’infrastruttura C2 associata a Drokbk.

- Soldier: Soldier è una backdoor .NET multistadio con la capacità di scaricare ed eseguire ulteriori strumenti e disinstallare se stesso. Come Drokbk, l’infrastruttura C2 di Soldier è memorizzata su un rotatore di dominio su un repository GitHub gestito da Mint Sandstorm. Gli analisti di Microsoft Threat Intelligence valutano che Soldier sia una variante più sofisticata di Drokbk.

In alcuni casi, questo sottogruppo di Mint Sandstorm ha utilizzato TTP al di fuori di queste catene di attacco, in particolare quando non sono riusciti a raggiungere obiettivi a breve termine. In un’occasione, Microsoft ha anche osservato il sottogruppo utilizzare TTP da entrambe le catene di attacco in un unico ambiente compromesso. Tuttavia, nella maggior parte dei casi, l’attività di Mint Sandstorm mostra una delle catene di attacco sopra discusse.

Campagne di phishing a basso volume utilizzando l’iniezione di template

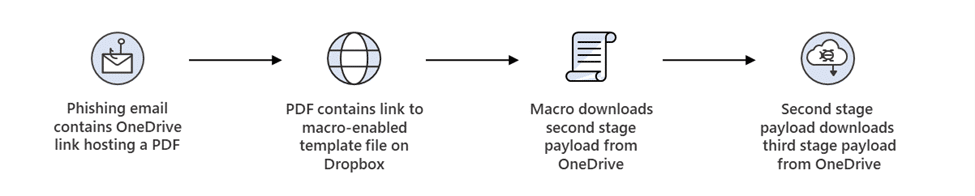

Microsoft ha anche osservato questo sottogruppo di Mint Sandstorm utilizzare una catena di attacco distinta che coinvolge campagne di phishing a basso volume e un terzo impianto personalizzato. In queste operazioni, il gruppo crea email di phishing su misura, spesso pretendendo di contenere informazioni sulle politiche di sicurezza che riguardano i paesi del Medio Oriente, per consegnare documenti armati a individui di interesse. I destinatari sono tipicamente individui affiliati a think tank o università di alto profilo in Israele, Nord America o Europa con legami con le comunità di sicurezza e politica. A differenza della loro iniziale sfruttamento di applicazioni vulnerabili esposte su Internet, che è in gran parte indiscriminato e colpisce organizzazioni in vari settori e geografie, l’attività associata a questa campagna era altamente mirata e ha colpito meno di 10 organizzazioni.

Le email iniziali sono più comunemente esche progettate per ingegnerizzare socialmente i destinatari a fare clic su un link OneDrive che ospita un PDF contraffatto per assomigliare a informazioni su un argomento che coinvolge la sicurezza o la politica nel Medio Oriente. Il PDF contiene un link a un file di template abilitato per macro (dotm) ospitato su Dropbox. Questo file è stato armato con macro per eseguire l’iniezione di template remoto, una tecnica che permette agli operatori di ottenere e lanciare un payload da un C2 remoto, spesso OneDrive. L’iniezione di template è un’opzione attraente per gli avversari che cercano di eseguire codice maligno senza attirare l’attenzione dei difensori. Questa tecnica può anche essere utilizzata per persistere in un ambiente compromesso se un avversario sostituisce un template predefinito utilizzato da un’applicazione comune.

In questi attacchi, Microsoft ha osservato il sottogruppo Mint Sandstorm utilizzare CharmPower, un impianto personalizzato, in attacchi che sono iniziati con campagne di phishing mirate. CharmPower è una backdoor modulare scritta in PowerShell che questo sottogruppo distribuisce in campagne di phishing che si basano sull’iniezione di template. CharmPower può leggere file, raccogliere informazioni su un host infetto e inviare dettagli agli attaccanti. I rapporti di Checkpoint indicano che almeno una versione di CharmPower estrae dati da un specifico file di testo che contiene un identificatore di vittima codificato.

Figura 2. Tecnica di iniezione di template di Mint Sandstorm

Colpite donne coinvolte in affari politici e diritti umani

Gli attori sponsorizzati dallo stato iraniano hanno condotto campagne di ingegneria sociale che prendono di mira le ricercatrici, fingendosi un think tank statunitense. Le vittime in questo caso erano tutte donne attivamente coinvolte in questioni politiche e diritti umani nella regione del Medio Oriente. Secureworks Counter Threat Unit (CTU) ha attribuito l’attività a un gruppo di hacker noto come Cobalt Illusion, noto anche con i nomi APT35, Charming Kitten, ITG18, Phosphorus, TA453 e Yellow Garuda. Si sospetta che il gruppo operi per conto del Corpo delle Guardie Rivoluzionarie Islamiche dell’Iran (IRGC) e ha mostrato un modello di utilizzo di false identità per stabilire contatti con individui di interesse strategico per il governo. Cobalt Illusion interagisce spesso con le sue vittime più volte su diverse piattaforme di messaggistica. I minacciatori inviano prima link e documenti benigni per costruire un rapporto. Successivamente inviano un link o un documento malevolo per pescare le credenziali per i sistemi che Cobalt Illusion cerca di accedere. Tra le sue tattiche principali vi è l’uso del raccolto di credenziali per prendere il controllo delle caselle di posta delle vittime e l’uso di strumenti personalizzati come HYPERSCRAPE (aka EmailDownloader) per rubare dati da account Gmail, Yahoo! e Microsoft Outlook utilizzando le password rubate. Un altro malware su misura collegato al gruppo è uno strumento “grabber” basato su C++ per Telegram che facilita la raccolta di dati su larga scala da account Telegram dopo aver ottenuto le credenziali del bersaglio. L’ultima attività coinvolge l’avversario che si finge un dipendente del Atlantic Council, un think tank con sede negli Stati Uniti, e si rivolge a ricercatori di affari politici e diritti umani con il pretesto di contribuire a un rapporto.

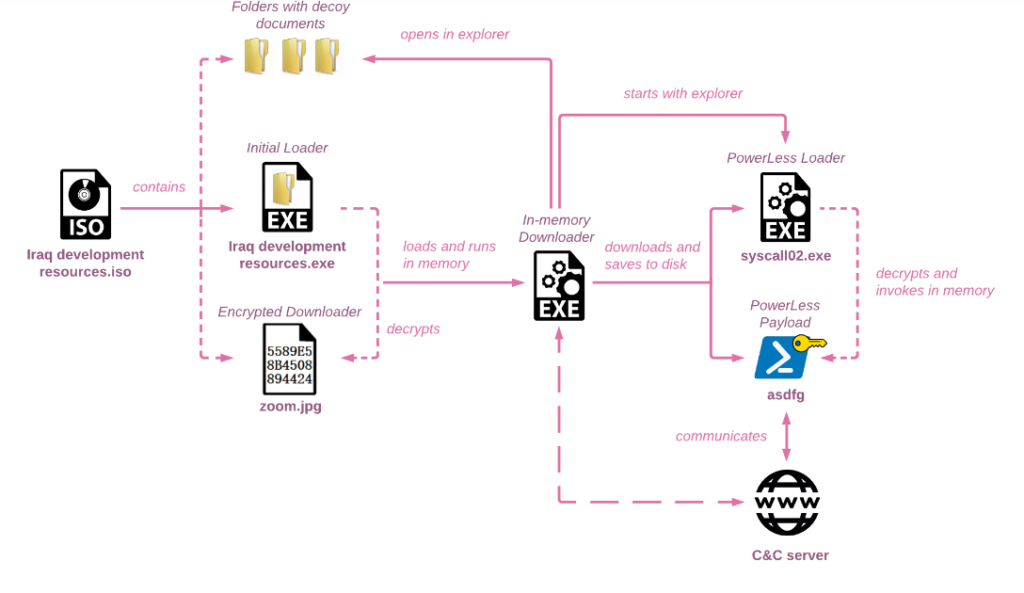

Tecniche di attacco con la backdoor Dementor

Magic Hound utilizza una varietà di tecniche per infiltrarsi nei sistemi delle sue vittime. Queste includono email di spear-phishing, documenti Microsoft Office malevoli e una nuova backdoor personalizzata chiamata “Dementor”. Le email di spear-phishing sono progettate per ingannare le vittime e indurle ad aprire allegati o link malevoli, che poi consegnano la backdoor Dementor.

Dementor è un malware sofisticato che permette a Magic Hound di prendere il controllo del sistema della vittima. Ha molteplici capacità, tra cui l’esecuzione di file, l’esfiltrazione di dati e il profiling del sistema. La backdoor comunica con i suoi server di comando e controllo utilizzando i protocolli HTTP e HTTPS.

Obiettivi di Magic Hound

Gli obiettivi di Magic Hound sono principalmente nel settore della difesa e delle telecomunicazioni in Israele. Le operazioni e gli strumenti di Magic Hound indicano un alto livello di sofisticazione e suggeriscono che è probabilmente sponsorizzato dallo stato.

Magic Hound sfrutta vulnerabilità di PaperCut in un’offensiva globale”

Microsoft ha rivelato che gruppi di hacker sostenuti dallo stato iraniano, noti come Mango Sandstorm e Mint Sandstorm, si sono uniti all’assalto contro i server di gestione della stampa PaperCut MF/NG vulnerabili. Questi gruppi sono collegati al Ministero dell’Intelligence e della Sicurezza dell’Iran e al Corpo delle Guardie Rivoluzionarie Islamiche dell’Iran.

L’attività di sfruttamento da parte di Mint Sandstorm sembra opportunistica, colpendo organizzazioni in vari settori e aree geografiche. Al contrario, l’attività di sfruttamento da parte di Mango Sandstorm rimane bassa, con gli operatori che utilizzano strumenti da intrusioni precedenti per connettersi alla loro infrastruttura di comando e controllo.

Questi attacchi seguono quelli collegati a Lace Tempest, un gruppo di hacker la cui attività malevola si sovrappone alle bande di cybercriminali FIN11 e TA505, collegati all’operazione di ransomware Clop. Microsoft ha anche scoperto che alcune intrusioni hanno portato ad attacchi di ransomware LockBit.

La vulnerabilità di PaperCut sfruttata in questi attacchi, tracciata come CVE-2023-27350, è un bug critico di esecuzione di codice remoto pre-autenticazione nelle versioni 8.0 o successive di PaperCut MF o NG. Questo software di gestione della stampa aziendale è utilizzato da grandi aziende, organizzazioni statali e istituti di istruzione in tutto il mondo.

I ricercatori di sicurezza hanno rilasciato exploit di prova del concetto (PoC) per il bug RCE poco dopo la divulgazione iniziale nel marzo 2023. Microsoft ha avvertito che la vulnerabilità veniva utilizzata per l’accesso iniziale alle reti aziendali dai gang di ransomware Clop e LockBit.

VulnCheck ha condiviso dettagli su un nuovo metodo di attacco la scorsa settimana che può bypassare le rilevazioni esistenti, permettendo agli aggressori di continuare a sfruttare CVE-2023-27350 senza ostacoli. Si incoraggiano i difensori ad aggiornare immediatamente il loro software PaperCut MF e PaperCut NG a versioni che risolvono questo bug RCE e rimuovono il vettore di attacc

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.