La maggior parte delle truffe online sono concepite per adescare utenti sprovveduti. Non è necessario conoscere i dettagli dei tanti pericoli della rete, ma basta essere a conoscenza di alcuni elementari segnali che possono farci risparmiare una brutta delusione sia emotiva sia economica. Fenomeni del genere sono frequenti proprio sotto le festività ed abbiamo il dovere, come redazione, di informare il lettore che è anche consumatore. Aumentano i volumi di affare delle spese digitali ogni anno ed è proporzionale sia l’incremento degli acquisti online sia delle truffe architettate dai criminali per incamerare quanti più soldi possibili.

Denunciare alla Polizia Postale è un dovere morale del cittadino indipendentemente dall’esito delle indagini perché più si denuncia e meno truffe capiteranno in futuro.

Qui per fare segnalazioni online.

Cosa leggere

I livelli delle truffe on line

Il livello delle truffe on line si articola all’interno di due dimensioni della rete: il deep web ed il clear web.

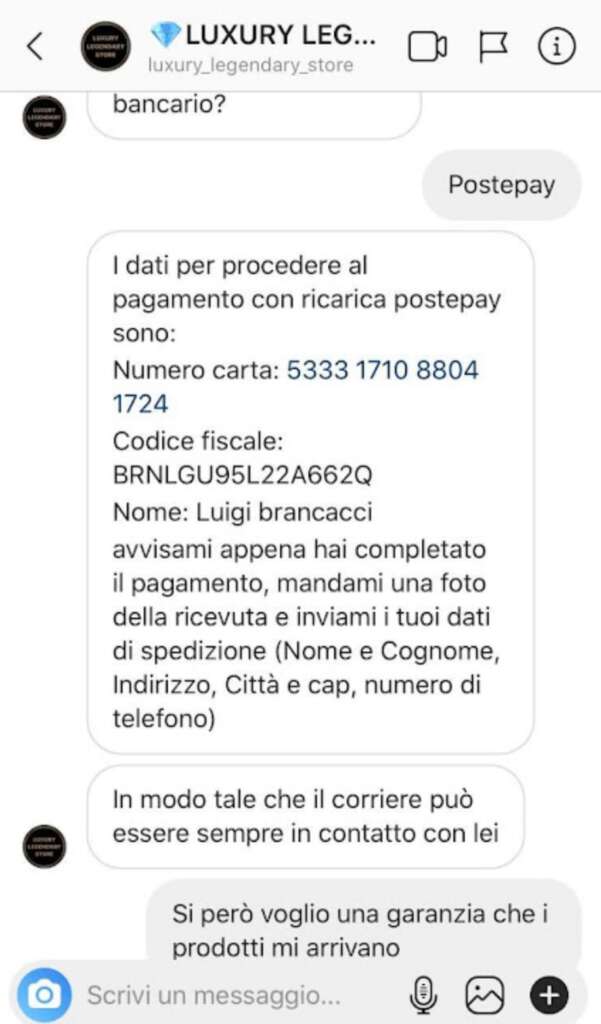

Le truffe nel deep web sono quelle più difficili da scoprire perché i truffatori utilizzano i social con profili di vendita che chiudono di frequente dopo aver raggiuto la spicciolata e, quando le truffe sono esigue, le segnalazioni effettuate alla Pubblica Autorità non hanno un grande seguito perché devono uscire dalla giurisdizione italiana. Questo passaggio burocratico rende difficile risalire ai titolari dei profili e delle pagine truffa perché dagli USA o da altri paesi extracomunitari come Russia e Cina non c’è collaborazione. I social che si prestano maggiormente a questo tipo di attività sono Instagram e Telegram, casi sporadici anche su Facebook perchè, essendo i venditori collegati a profili utilizzati ogni giorno nella qualità di utenti, prima di fare truffe seriali, ci si riflette un po’ di più. Discorso diverso per le pagine proprio perché queste possono essere allestite in continuazione per poi rimandare ai siti internet creati per truffare gli utenti.

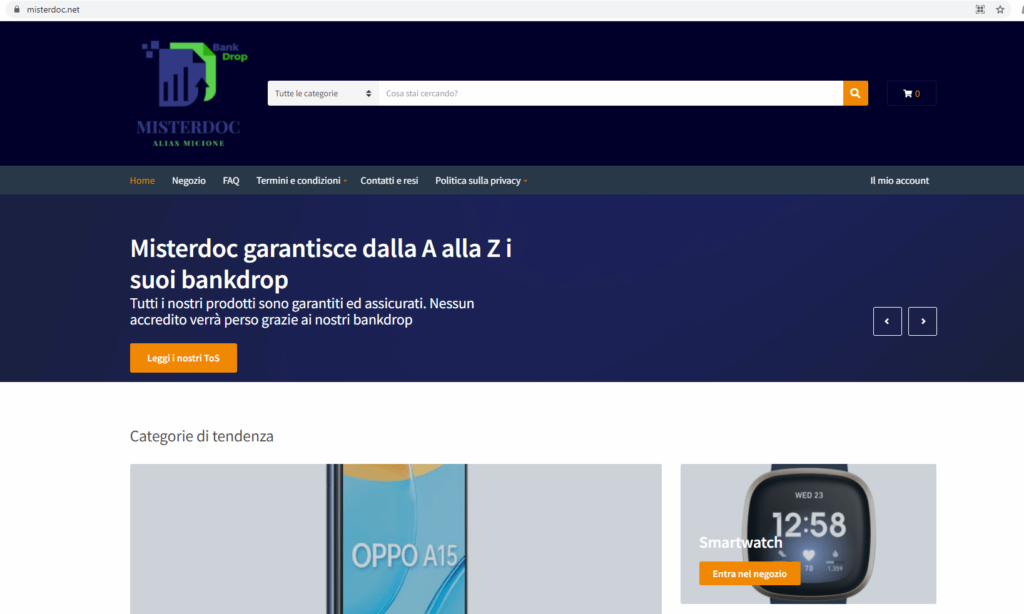

Nel clear web, invece, esistono portali di commercio elettronico fittizi che rappresentano un’esca per chi cerca prodotti, spesso di nicchia, ed effettua il pagamento senza mai ricevere la merce. Su questo argomento, matricedigitale ha realizzato un’inchiesta su segnalazione di un utente dove si è:

dato spazio alla prima truffa segnalata

intercettato siti e conti correnti

Sui siti scam il prezzo è sempre quello giusto

La maggiore esca per gli utenti truffati resta sempre il prezzo. Si cerca sempre il miglior prezzo per risparmiare, ma questo dettaglio non è sempre sinonimo di sicurezza ed affidabilità del venditore. Quando si girano diversi siti noti e si finisce su un portale sconosciuto senza averlo mai sentito prima trovando l’affare, bisogna fare una analisi dettagliata del perché un prodotto può arrivare a costare anche il 20% rispetto all’offerta più stracciata vista su Ebay o Amazon.

Si deve attentamente passare ad una valutazione più approfondita del portale o del profilo social che ci propone l’affarone di Natale, Pasqua o del periodo di saldi.

Il prezzo può anche essere giusto perché il prodotto è contraffatto. Se si paga meno, ci si può trovare un prodotto non originale. Quindi state pagando un falso che comunque vale meno di quello che avete esborsato.

La contraffazione è un reato sia per chi vende sia per chi acquista.

Come riconoscere un sito onesto da uno Scam (truffa)

Le truffe on line sono all’ordine del giorno, ma niente paura. Con un po’ di attenzione e soprattutto lucidità nel non acchiappare la prima offerta conveniente, bisogna studiare il sito internet dove si effettuano acquisti.

La grafica: un sito truffa non è mai strutturato bene come i big americani tipo Amazon e nemmeno come quelli delle grandi catene del commercio come Media World o siti noti per vendere prodotti di nicchia come integratori alimentari ad esempio. I siti internet sono spesso delle vetrine che non hanno un impatto grafico complesso e soprattutto pieno di prodotti anche perché la nicchia è quella che attira le migliori truffe.

Prodotti di nicchia: L’utente truffato nella nostra inchiesta cercava un prodotto specifico di fotografia e guarda caso è capitato su un sito sconosciuto.

Quindi se il prezzo è più che giusto ed il sito ha pochi prodotti e non è graficamente allineato agli standard generali dei siti di ecommerce, meglio evitare di andare oltre.

Discorso uguale per i social. Vedere i profili quante persone hanno come follower e soprattutto quante interazioni i singoli post hanno è già un modo opportuno di analizzare la fonte commerciale. Studiare l’esistenza o meno di attività commerciali concrete dietro i singoli profili può aiutarci ad isolare venditori il cui unico interesse è la truffa on line anche se, nel caso della nostra inchiesta, quelli più furbi utilizzano nomi di aziende reali su cui bisognerebbe verificare se i siti siano quelli ufficiali o meno.

Attenzione alla modalità di pagamento e a chi date i vostri dati

Un sito serio vi chiederà sempre una carta di credito con cui pagare o un profilo paypal su cui inviare i soldi facendo da tramite nelle transazioni tra il venditore, gli istituti abilitati alla gestione dei pagamenti elettronici ed i nostri conti correnti bancari.

Quando si lascia la carta di credito online, si inseriscono anche i vostri dati. Se il sito è scam, non solo vi può sottrarre denaro, ma è possibile clonare la carta di credito perché si entra in possesso di seriale carta, codice di sicurezza e dati del titolare.

Con le maggiori protezioni messe in atto dalla finanza mondiale, l’unico metodo facile per fare soldi e passarla liscia resta ad oggi quello dei bonifici. Se vengono dati soldi via bonifico bancario, soprattutto verso l’estero, difficilmente si riesce a recuperare quanto perso perché manca il tramite che gestisce il rapporto tra consumatore e venditore.

Altro aspetto da non sottovalutare è che se l’Iban ha un inizio che si riferisce a un conto straniero, intestato a un nominativo che non rispecchia nemmeno i nomi in uso in quel paese, è quasi sicuramente una truffa. Nel caso della nostra inchiesta, ad esempio, il conto corrente era spagnolo intestato a un cittadino dell’Est. Stesso discorso vale per le carte di debito.

Diffidate da chi vi propone pagamenti su carte ricaricabili come Poste Evo e Sisal Pay anche se hanno un domicilio bancario.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.