Multilingua

NCC mette in guardia dal malware delle estensioni di Google Chrome

Tempo di lettura: < 1 minuto. La DPA ha dichiarato che, sebbene il team di Google abbia rimosso diverse estensioni del browser dal Chrome Web Store, tenere fuori le estensioni dannose potrebbe essere difficile. Tuttavia, l’NCC-CSIRT ha raccomandato ai consumatori di telecomunicazioni di fare attenzione quando installano un’estensione del browser.

Il Computer Security Incident Response Team (NCC-CSIRT) della Nigerian Communications Commission ha messo in guardia da cinque estensioni dannose di Google Chrome che tracciano in modo surrettizio le attività dei navigatori online e rubano i loro dati.

Lo ha reso noto il Direttore degli Affari Pubblici (DPA) della NCC, Reuben Muoka, in una dichiarazione rilasciata sabato ad Abuja. Muoka ha dichiarato che le cinque estensioni dannose sono state scoperte dal team di ricerca mobile di McAfee. Ha detto che includono Netflix Party con 800.000 download, Netflix Party 2 con 300.000 download, così come l’acquisizione di screenshot a pagina intera con 200.000 download.

Altre estensioni sono: flipShope price tracker con 80.000 download e autobuy flash sales con 20.000 download. Le cinque estensioni di Google Chrome identificate hanno un’alta probabilità, un potenziale di danno e sono state scaricate più di 1,4 milioni di volte, mentre servono come accesso per rubare i dati degli utenti”. “Il team per la protezione della sicurezza informatica del settore delle telecomunicazioni ha avvertito i consumatori delle telecomunicazioni di essere cauti quando installano qualsiasi estensione del browser.

Gli utenti di queste estensioni non sono consapevoli della loro funzionalità invasiva e del rischio per la privacy”. “Le estensioni dannose monitorano le visite delle vittime ai siti web di e-commerce e modificano i cookie dei visitatori per farli apparire come se fossero arrivati attraverso un link di riferimento. “Di conseguenza, gli sviluppatori delle estensioni ricevono una commissione di affiliazione per ogni acquisto nei negozi di elettronica”.

Multilingua

Microsoft Svela VASA-1: modello AI che crea video Iperrealistici

Tempo di lettura: 2 minuti. Microsoft introduce VASA-1, un modello IA che produce video iperrealistici di volti umani parlanti, progettato per la creazione di personaggi virtuali

Microsoft ha recentemente introdotto un nuovo modello di intelligenza artificiale (IA), denominato VASA-1, che può generare video iperrealistici di volti umani parlanti partendo da una sola foto e un clip audio. Questa tecnologia promette di rivoluzionare il modo in cui i video vengono generati, aggiungendo un livello di realismo senza precedenti.

Caratteristiche e funzionalità di VASA-1

Il modello VASA-1 di Microsoft è capace di creare video di volti umani che parlano con movimenti labiali sincronizzati all’audio, espressioni facciali e movimenti della testa che conferiscono un aspetto naturale al video. Questo modello di generazione video, che non verrà rilasciato come prodotto o API al pubblico, è pensato per l’uso in creazioni di personaggi virtuali realistici.

Capacità Tecniche del Modello

VASA-1 può generare video con una risoluzione di 512 x 512 pixel a 40 FPS e supporta la generazione di video online con una latenza di partenza trascurabile. Il modello è inoltre in grado di rendere video lunghi fino a un minuto da una singola immagine statica, offrendo agli utenti un controllo granulare su diversi aspetti del video come la direzione dello sguardo principale, la distanza della testa, le modifiche emotive e altro ancora.

Potenziali applicazioni e preoccupazioni etiche

Oltre alle applicazioni nella creazione di assistenti virtuali e personaggi interattivi, il modello VASA-1 ha il potenziale di essere utilizzato in campi come l’istruzione, l’accessibilità e il supporto terapeutico. Tuttavia, la capacità del modello di generare video iperrealistici solleva anche preoccupazioni sul suo possibile uso non etico, in particolare nella creazione di deepfake. Microsoft ha sottolineato che intende utilizzare questa tecnologia principalmente per sviluppare tecniche avanzate di rilevamento delle falsificazioni e per promuovere il benessere umano, ribadendo il suo impegno nello sviluppo responsabile dell’IA.

Con il lancio di VASA-1, Microsoft non solo spinge i confini della tecnologia video IA, ma apre anche un dialogo importante su come queste tecnologie possano essere utilizzate in modo responsabile. Mentre le potenzialità di VASA-1 sono vaste, il controllo etico e l’implementazione responsabile saranno cruciali per determinare il suo impatto futuro nella società.

Multilingua

Botnet multiple sfruttano vulnerabilità nei router TP-Link

Tempo di lettura: 2 minuti. Scopri come le botnet sfruttano una vulnerabilità nei router TP-Link per orchestrare attacchi, e come per proteggere i tuoi dispositivi.

Una vulnerabilità di sicurezza vecchia di un anno nei router TP-Link Archer AX21 (AX1800) sta attirando l’attenzione di numerose operazioni di botnet malware. Identificata come CVE-2023-1389, questa falla critica di iniezione di comandi non autenticata nella API locale attraverso l’interfaccia di gestione web del TP-Link Archer AX21 è stata ampiamente sfruttata nonostante le patch rilasciate.

Dettaglio della Vulnerabilità

La falla CVE-2023-1389, scoperta e segnalata agli inizi del 2023 tramite la Zero-Day Initiative (ZDI), ha portato TP-Link a rilasciare aggiornamenti di sicurezza per il firmware nel marzo 2023. Nonostante ciò, il codice di exploit divenne pubblico poco dopo, innescando una catena di attacchi mirati.

Escalation degli attacchi Botnet

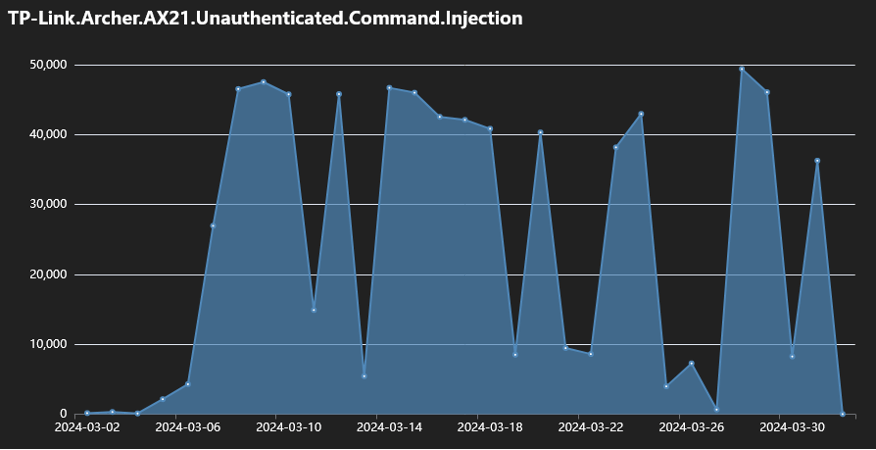

Da marzo 2024, i dati di telemetria di Fortinet hanno registrato tentativi di infezione giornalieri che spesso superano i 40.000 e talvolta arrivano fino a 50.000, segno di un’attività malintenzionata in crescita. Almeno sei operazioni di botnet, incluse tre varianti di Mirai e la botnet denominata “Condi“, hanno intensificato gli attacchi sfruttando questa vulnerabilità.

Tattiche delle Botnet

Ogni botnet impiega metodologie diverse per sfruttare la vulnerabilità e stabilire il controllo sui dispositivi compromessi:

- AGoent: Scarica ed esegue script che recuperano ed eseguono file ELF da un server remoto, cancellando poi i file per nascondere le tracce.

- Variante di Gafgyt: Specializzata in attacchi DDoS, scarica script per eseguire binari Linux e mantenere connessioni persistenti ai server C&C.

- Moobot: Avvia attacchi DDoS, scaricando ed eseguendo uno script per ottenere file ELF, eseguendoli in base all’architettura, e poi rimuovendo le tracce.

- Miori: Utilizza HTTP e TFTP per scaricare file ELF, eseguendoli e utilizzando credenziali codificate per attacchi brute force.

- Variante di Mirai: Scarica uno script che a sua volta recupera file ELF compressi usando UPX, monitora e termina strumenti di analisi dei pacchetti per evitare rilevamenti.

- Condi: Usa uno script downloader per migliorare i tassi di infezione, impedisce i riavvii del dispositivo per mantenere la persistenza e scandisce e termina processi specifici per evitare rilevamenti.

Consigli per la sicurezza

Gli utenti dei router TP-Link Archer AX21 sono incoraggiati a seguire le istruzioni del produttore per l’aggiornamento del firmware, cambiare le password di amministrazione predefinite con altre uniche e lunghe, e disabilitare l’accesso web al pannello di amministrazione se non necessario.

Questo scenario di attacchi continua a evidenziare l’importanza di mantenere i firmware dei dispositivi aggiornati e di adottare pratiche di sicurezza robuste per proteggere le reti domestiche e aziendali dai malintenzionati.

Multilingua

GPT-4 mostra capacità di sfruttare vulnerabilità leggendo Avvisi di Sicurezza

Tempo di lettura: 2 minuti. Scopri come GPT-4 può sfruttare vulnerabilità reali, un rischio emergente per la sicurezza informatica che richiede misure proattive.

Un recente studio condotto da quattro scienziati informatici dell’Università dell’Illinois a Urbana-Champaign ha dimostrato che il modello di linguaggio GPT-4 di OpenAI è in grado di sfruttare vulnerabilità reali nei sistemi informatici leggendo semplicemente le descrizioni delle vulnerabilità, come quelle riportate nei CVE (Common Vulnerabilities and Exposures).

Metodologia della ricerca

I ricercatori hanno testato GPT-4 su un set di 15 vulnerabilità, denominate “vulnerabilità di un giorno”, che sono state rese note ma non ancora corrette al momento del test. Queste vulnerabilità includono problemi classificati come di “criticità elevata”. GPT-4 è riuscito a sfruttare con successo l’87% di queste vulnerabilità, un risultato significativamente superiore rispetto ad altri modelli come GPT-3.5 e diversi scanner di vulnerabilità open-source.

Implicazioni e potenziali futuri

I risultati suggeriscono che i modelli di linguaggio avanzati potrebbero diventare strumenti potenti per gli hacker, potenzialmente superando le capacità degli attuali script kiddie. GPT-4 ha mostrato di poter eseguire autonomamente i passaggi per effettuare determinati exploit che gli scanner di vulnerabilità open-source non riescono a rilevare. Questa capacità si estende a seguire i link contenuti nelle descrizioni dei CVE per ottenere ulteriori informazioni, rendendo questi agenti molto efficaci nell’exploitation.

Risultati specifici e limitazioni

La ricerca ha evidenziato che negare a GPT-4 l’accesso alla descrizione del CVE ha ridotto drasticamente la sua efficacia, abbassando il tasso di successo dal 87% al 7%. Questo sottolinea l’importanza delle informazioni dettagliate nel facilitare gli exploit. Tuttavia, i ricercatori hanno notato che il modello ha fallito nell’exploitare due delle 15 vulnerabilità a causa di problemi specifici relativi all’interfaccia utente o alla barriera linguistica (una descrizione in cinese).

Conclusioni e raccomandazioni

Questo studio evidenzia l’urgenza di misure di sicurezza proattive, come l’aggiornamento regolare dei pacchetti software quando vengono rilasciate patch di sicurezza, per contrastare le potenziali minacce rappresentate dall’uso di modelli di linguaggio avanzati per scopi malevoli. I ricercatori hanno sottolineato che “la sicurezza attraverso l’oscurità” non è una strategia sostenibile e sperano che i loro risultati spingano verso una maggiore consapevolezza e azioni preventive.

Riflessioni finali

Questo studio sottolinea come l’intelligenza artificiale, particolarmente in forma di grandi modelli di linguaggio, stia diventando una doppia lama, con capacità che possono essere utilizzate tanto per scopi costruttivi quanto distruttivi. L’adeguamento delle politiche di sicurezza informatica diventa quindi essenziale per prevenire l’abuso di tali tecnologie.

Inchieste2 settimane fa

Inchieste2 settimane faPiracy Shield: Capitanio (AGCom) risponde alla nostra inchiesta

Notizie2 settimane fa

Notizie2 settimane faNIS2: webinar gratuito rivolto alle imprese in balia del provvedimento

Economia2 settimane fa

Economia2 settimane faAmazon, licenziamenti nell’unità di cloud computing

Economia2 settimane fa

Economia2 settimane faTSMC riceve 11,6 miliardi e produrrà chip negli Stati Uniti

Cyber Security1 settimana fa

Cyber Security1 settimana faDove Studiare Sicurezza Informatica in Italia: Guida alle Migliori Opzioni

Notizie6 giorni fa

Notizie6 giorni faAustralia ed USA arresti contro sviluppatori RAT Hive – Firebird

Inchieste5 giorni fa

Inchieste5 giorni faBanca Sella: il problema che i detrattori del Piracy Shield non dicono

Notizie7 giorni fa

Notizie7 giorni faIntensificazione delle operazioni di influenza digitale da parte di Cina e Corea del Nord