Recenti fughe di notizie hanno rivelato dettagli intriganti sui prossimi smartphone OnePlus 13 e OnePlus 13R, focalizzandosi in particolare sul design delle loro isole delle fotocamere posteriori. Le informazioni trapelate suggeriscono cambiamenti significativi rispetto ai modelli precedenti, promettendo un’evoluzione nel design e potenzialmente nelle funzionalità fotografiche.

Cosa leggere

Modifiche nell’Isola della fotocamera

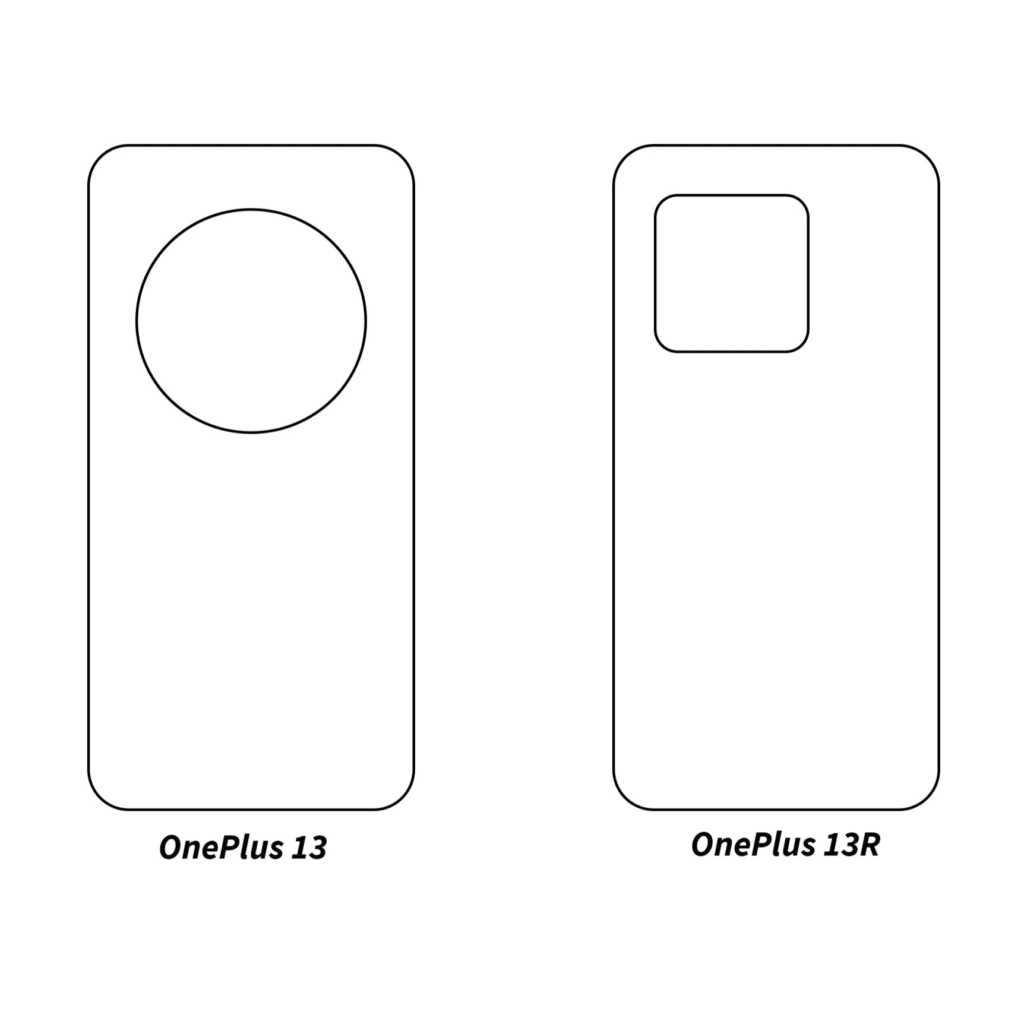

Le nuove immagini trapelate dal leaker Yogesh Brar offrono una prima occhiata agli schemi delle isole delle fotocamere per i modelli OnePlus 13 e 13R. Si prevede che il OnePlus 13 mantenga una configurazione simile a quella del modello 12 ma con un’isola della fotocamera spostata al centro, una modifica che richiama il design del OnePlus 7T. Questo cambiamento potrebbe non solo influenzare l’estetica del dispositivo ma anche migliorare l’ergonomia generale durante l’uso della fotocamera.

OnePlus 13R: novità nel design

Per quanto riguarda il OnePlus 13R, la configurazione della fotocamera potrebbe rimanere decentrata sulla sinistra ma adottare una forma rettangolare per l’isola, diversa dall’attuale design circolare. Questo aggiornamento potrebbe segnare un distacco significativo dai design precedenti e allinearsi con le tendenze attuali di altri produttori di smartphone che optano per forme geometriche più nette e definite.

Aspettative di Hardware e Prestazioni

Sebbene non ci siano ancora trapelate specifiche dettagliate per il OnePlus 13R, si prevede che il OnePlus 13 sarà dotato di un display micro quad-curvo, diverso dal display bi-curvo attuale del OnePlus 12. Altra novità importante sarà l’integrazione del chipset Qualcomm Snapdragon 8 Gen 4, confermando la tradizione di OnePlus di utilizzare i SoC di punta di Qualcomm. Per quanto riguarda la batteria, si prevede che il OnePlus 13 mantenga la stessa capacità di 5400mAh e supporto alla ricarica rapida da 100W del modello precedente.

Con l’attesa crescita per il lancio previsto verso la fine dell’anno in Cina, queste anticipazioni sul design del OnePlus 13 e 13R accendono ulteriori speculazioni e interesse. Se confermati, questi cambiamenti potrebbero non solo rafforzare la posizione di OnePlus nel mercato degli smartphone di fascia alta ma anche attrarre consumatori alla ricerca di un dispositivo che combina innovazione estetica con prestazioni di alto livello.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.