Sommario

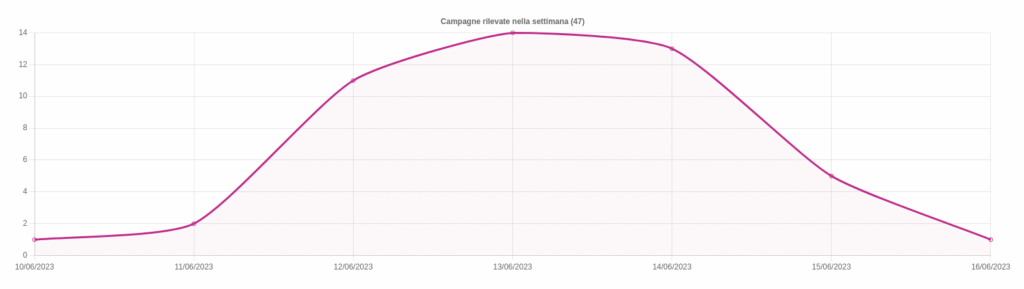

Nella settimana del 10-16 giugno 2023, il CERT-AgID ha riscontrato e analizzato un totale di 47 campagne malevole in Italia, di cui 46 con obiettivi italiani e una generica che ha comunque interessato l’Italia. Sono stati individuati 666 indicatori di compromissione (IOC), messi a disposizione degli enti accreditati.

I temi più rilevanti della settimana

Sono stati sfruttati 6 temi per veicolare le campagne malevole sul territorio italiano. In particolare, si segnalano:

- Banking: utilizzato per le campagne di phishing e smishing rivolte ai clienti di istituti bancari italiani e per una campagna malware Remcos rivolta a clienti BPM.

- Pagamenti: sfruttato per diffondere i malware AgentTesla, Strela, Avemaria e Remcos.

- Riattivazione: utilizzato per le campagne di phishing INPS volte a sottrarre documenti di identità e per phishing mirato al furto di credenziali di accesso a Webmail.

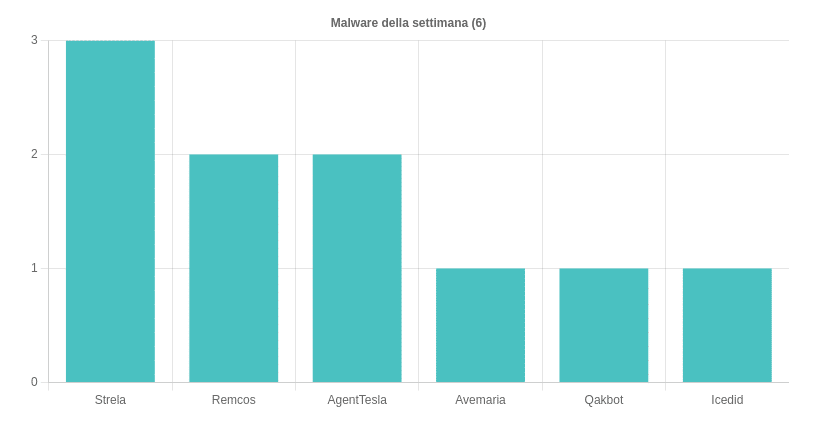

Malware della settimana

Sono state osservate 6 famiglie di malware in Italia. Di particolare rilievo questa settimana, troviamo le seguenti campagne:

- Strela: tre campagne italiane a tema “Pagamenti” diffuse tramite email con allegati ZIP e TTP differenti.

- Remcos: due campagne italiane a tema “Banking” e “Pagamenti” veicolate tramite email con allegati ZIP.

- AgentTesla: due campagne, una italiana e una generica, a tema “Ordine” e “Pagamenti”, diffuse tramite email con allegati DOC e LZH contenenti JS.

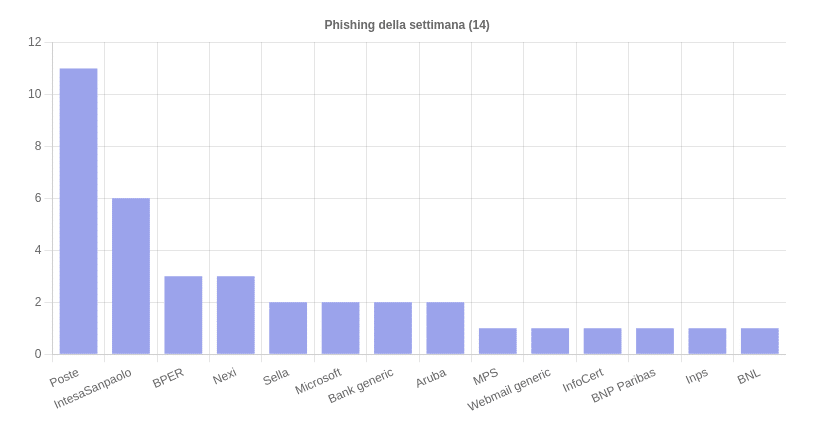

Phishing della settimana

Su un totale di 37 campagne di phishing (e smishing), sono 14 i brand coinvolti che interessano principalmente il settore bancario. Di particolare interesse questa settimana una campagna di phishing adattiva volta a sottrarre credenziali di account PEC.